Российский рынок систем управления правами доступа и учетными записями (IdM / IAM / IGA) продолжает расти. При этом его постоянно пополняют новые игроки. Чтобы выбрать подходящий вариант для внедрения было проще, мы подготовили обзор популярных систем управления доступом по состоянию на 2025 год.

- Введение

- IdM, IAM, IGA: в чем разница

- Драйверы развития систем IdM / IAM / IGA

- Как развивается мировой рынок IdM / IAM / IGA

- Какие решения предлагает российский рынок IdM / IAM / IGA

- Обзор систем IdM / IAM / IGA от российских вендоров

- 6.1. 1IDM

- 6.2. Ankey IDM

- 6.3. Avanpost IDM

- 6.4. Blitz Identity Provider

- 6.5. GS IDM ДОСТУП

- 6.6. IDM Crosstech Advanced Edition

- 6.7. Indeed AM

- 6.8. Makves IAM

- 6.9. Platform V IDM

- 6.10. RooX UIDM

- 6.11. Solar inRights

- 6.12. ОТР.УСБ

- Альтернативные предложения на российском рынке

- Продукты от иностранных вендоров

- Выводы

Введение

Компрометация учетных записей пользователей и сущностей превратилась сейчас в один из основных векторов угроз. По данным ГК «Солар» 40 % успешных кибератак в 2024 году начались со взлома корпоративных аккаунтов, хотя в 2023 году число подобных инцидентов не превышало 13 %. При этом аналитики Центра исследования киберугроз Solar 4RAYS отмечают, что наибольшую угрозу представляют незаблокированные аккаунты уволенных сотрудников, отсутствие автоматизации управления доступом, аудита категорий пользователей и реестра технических учетных записей (ТУЗ), а также взломанные аккаунты подрядчиков и субподрядчиков, имеющих доступ к ИС организации.

Безопасность идентичности (Identity Security) представляет собой стратегический подход к защите цифровых идентификаторов пользователей и сущностей, сочетающий различные механизмы обеспечения ИБ. Речь идет не только о традиционных методах аутентификации и авторизации пользователей, но и о соблюдении принципов «нулевого доверия» (Zero Trust): внедрении многофакторной аутентификации (MFA), использовании технологий разделения полномочий (SoD), постоянном мониторинге подозрительных действий и минимизации предоставляемых прав. Такой многослойный подход позволяет организациям эффективно противостоять современным киберугрозам.

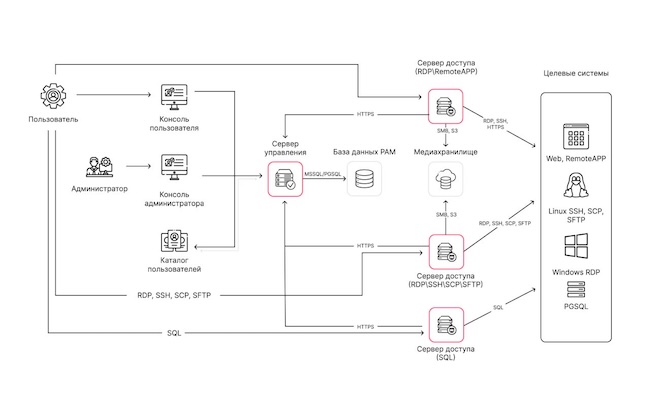

В качестве основы для управления правами доступа и учетными записями пользователей в организациях обычно используют продукты класса «управление идентификацией / управление доступом» (IdM / IAM / IGA), а в качестве дополнения к ним — системы управления привилегированным доступом (PAM).

IdM, IAM, IGA: в чем разница

IdM, IAM и IGA — это взаимосвязанные, а точнее взаимодополняющие понятия, которые используются в контексте ИБ для управления учетными записями и и правами доступа.

Начнем с расшифровки используемых аббревиатур и разъяснения терминов:

- IdM (Identity Management) — управление идентификацией (или идентичностью);

- IAM (Identity and Access Management) — управление идентификацией и доступом;

- IGA (Identity Governance and Administration) — руководство и администрирование в области идентификации.

Первыми появились IdM-системы, именно их считают основой для классов IAM и IGA. Если в рамках IdM обеспечивалась только идентификация пользователей, то продукты класса IAM обладали расширенным набором функций, включающим управление правами доступа. Следующей ступенью развития считаются IGA-инструменты, которые обеспечивали управление жизненным циклом идентичностей и анализ рисков.

Одно время эксперты считали, что IGA полностью вытеснит из обихода термины IAM и IdM, однако этого не произошло. Эти три концепции продолжают использоваться параллельно и каждая из них отражает свой аспект работы с пользовательскими учетными записями в корпоративной среде: IdM фокусируется на управлении жизненным циклом учетных записей, IAM охватывает процессы контроля доступа к ресурсам, а IGA обеспечивает надзор и соответствие политикам безопасности.

Несмотря на различие понятий, базовые задачи IdM / IAM / IGA остаются неизменными. Они касаются управления учетными записями пользователей, упорядочения прав доступа к корпоративным информационным системам, определения ролевых моделей и автоматизации рутинных процессов. Подобные системы позволяют значительно сократить временные затраты сотрудников различных подразделений — от кадровой службы до специалистов по ИБ, одновременно минимизируя риски, связанные с человеческим фактором при создании учетных записей и назначении прав доступа.

Преимущества IdM / IAM / IGA очевидны для всех участников процесса: сотрудники, предоставляющие доступ, получают удобный инструмент для управления правами, контролирующие службы — прозрачный механизм мониторинга, конечные пользователи — оперативное получение необходимых прав. В результате процедуры предоставления и контроля доступов существенно сокращаются, часто в разы, при одновременном повышении уровня безопасности всей информационной инфраструктуры организации.

Драйверы развития систем IdM / IAM / IGA

Рассматривая развитие классов IdM / IAM / IGA можно выделить несколько факторов, которые являются сейчас определяющими для отрасли. При этом мы будем говорить в основном о тенденциях, актуальных для российского сегмента рынка.

Курс на импортозамещение

Применение иностранных систем управления доступом сопряжено с растущими рисками, что побуждает российские организации активно внедрять импортозамещающие решения. Для многих компаний этот процесс представляет возможность не просто перейти на отечественные аналоги, но и модернизировать ИТ-инфраструктуру, расширив функциональность используемых систем.

Сложившаяся ситуация стимулирует двусторонний процесс: заказчики все чаще рассматривают российские платформы, а разработчики — интенсивно совершенствуют возможности своих продуктов. Такая динамика способствует развитию конкурентоспособных отечественных решений в области управления идентификацией и доступом.

Появление отраслевых стандартов

Еще одним драйвером развития рынка идентификации и аутентификации стало появление отраслевых стандартов в сфере ИБ, которые предлагается использовать вместо разрозненных технологий или так называемых лоскутных решений.

Так, в 2020 году был принят ГОСТ Р 58833-2020 «Защита информации. Идентификация и аутентификация. Общие положения», ставший базовым документом в этой сфере, а в 2022 году — ГОСТ Р 70262.1-2022 «Защита информации. Идентификация и аутентификация. Уровни доверия идентификации», развивающий требования к управлению доступом пользователей. В конце 2024 года введен в действие ГОСТ Р 71753-2024 «Защита информации. Системы автоматизированного управления учетными записями и правами доступа. Общие требования», устанавливающий единые требования к IdM-системам.

Актуальность Zero Trust

Российский рынок IAM претерпел серьезные изменения под влиянием двух ключевых факторов: массового перехода на удаленную работу во время пандемии 2020 года и роста в 2022 году кибератак на коммерческие и государственные организации. Одновременно в организациях усложнились интеграционные процессы и расширились категории пользователей, доступом которых к информационным ресурсам необходимо управлять.

Эти события привели к пересмотру подходов к безопасности в организациях. Принцип Zero Trust, ранее применявшийся преимущественно к внешним пользователям, стали распространять на всех сотрудников без исключения.

Движение к полноценным продуктовым решениям

Первоначально российский рынок развивался преимущественно по проектному принципу, когда потребности бизнеса закрывались за счет заказных или внутренних разработок. Однако в 2022–2023 годах ситуация кардинально изменилась — на рынке сформировалась группа сильных отечественных вендоров, предлагающих как готовые коробочные решения, так и гибкие платформы для создания специализированных функциональных систем под конкретные задачи организаций. Этот переход отражает эволюцию систем IdM / IAM / IGA от узкоспециализированных заказных разработок к полноценным продуктовым решениям.

Переход к гибридной модели разработки

Всплеск киберугроз в 2022–2023 годах потребовал от компаний усовершенствовать свои решения в сфере ИБ. Столкнувшись с невозможностью оперативно нарастить экспертизу внутри компании и принимая во внимание риски полной передачи процессов безопасной разработки (DevSecOps) подрядчику, организации стали активно использовать гибридную модель. В этой схеме системы IdM / IAM / IGA играют ключевую роль, принимая на себя ресурсоемкие функции управления доступом, что позволяет бизнесу оптимизировать затраты на разработку приложений при сохранении необходимого уровня безопасности.

Как развивается мировой рынок IdM / IAM / IGA

Параллельное использование понятий IdM / IAM / IGA привело к тому, что одни и те же продукты относятся аналитиками к отдельным сегментам рынка. При этом функциональность многих систем управления доступом и идентификацией пересекается, что только усложняет общую оценку каждого из сегментов.

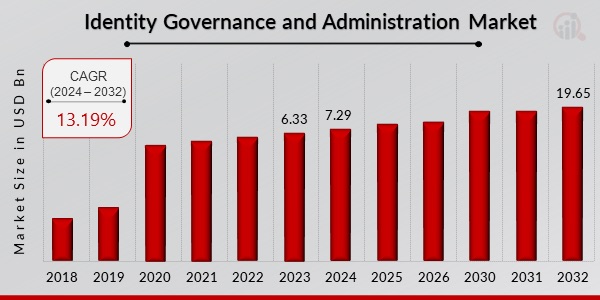

Так, на сайте аналитического сервиса Market Research Future приводятся разные сведения по рынкам IGA и IAM. Мировой рынок IGA в 2024 году оценивается в обзоре в 7,29 миллиарда долларов США. По прогнозу он должен достигнуть 19,65 млрд к 2032 году, увеличиваясь в среднем на 13,19 % ежегодно.

Рисунок 1. Прогноз роста рынка IGA (источник: marketresearchfuture.com)

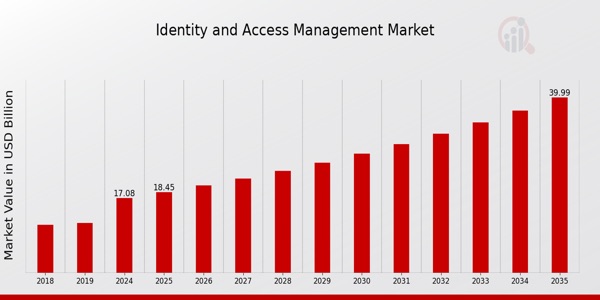

Согласно же исследованию рынка IAM объём последнего в 2024 году составил 17,08 млрд долларов. По прогнозам аналитиков, ежегодный прирост (CAGR) в период с 2025 по 2035 год составит 8,04 %. При этом ёмкость сегмента к 2035 году должна достигнуть 39,99 млрд долларов.

Рисунок 2. Темпы роста рынка IAM (источник: marketresearchfuture.com)

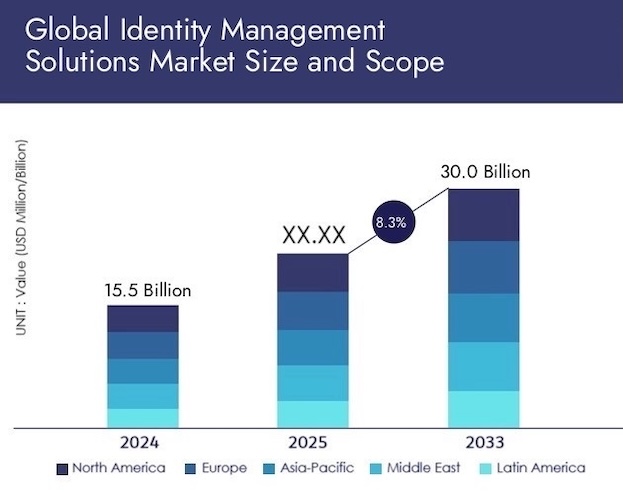

Также сведения относительно объема рынка систем управления доступом можно почерпнуть в докладах аналитиков Verified Market Reports. Рынок IdM в 2024 году они оценивают в 15,5 млрд долларов. При среднегодовом приросте 8,3% к 2033 году он должен достигнуть объема 30 млрд долларов.

Рисунок 3. Аналитика по росту рынка IdM (источник: verifiedmarketreports.com)

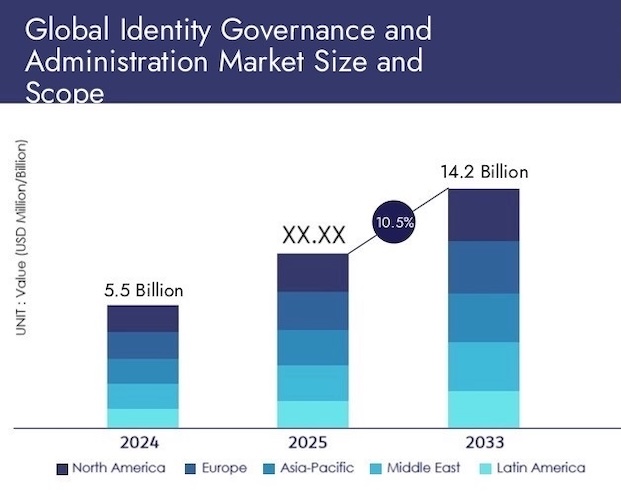

Согласно другому докладу VMR, объем рынка IGA в 2024 году составил 5,5 млрд долларов. Увеличиваясь ежегодно на 10,5 %, к 2033 году он достигнет 14,2 млрд долларов.

Рисунок 4. Аналитика по росту рынка IGA (источник: verifiedmarketreports.com)

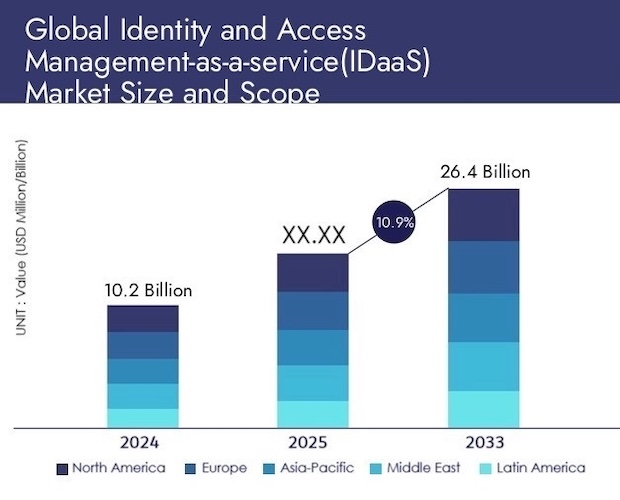

В качестве оценки сегмента IAM можно рассмотреть доклад относительно объема рынка Identity and Access Management-as-a-Service или Identity-as-a-Service (IDaaS). Его объем по состоянию на 2024 год составил 10,2 млрд долларов. Ожидается, что он достигнет к 2033 году 26,4 млрд долларов, увеличиваясь ежегодно на 10,9 %.

Рисунок 5. Аналитика по росту рынка IDaaS (источник: verifiedmarketreports.com)

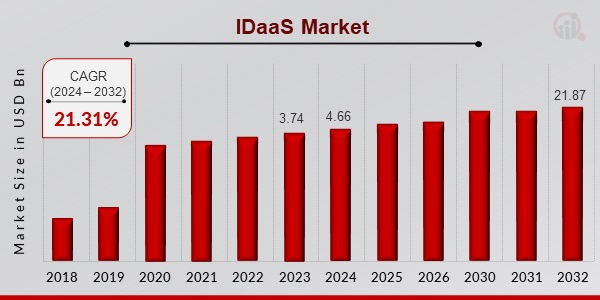

Чтобы иметь полную картину, обратимся также к докладу Market Research Future, который касается объема рынка IDaaS. В 2024 году размер сегмента, как считают аналитики, составил 4,66 млрд долларов. При CAGR в 21,31 % к 2032 году он достигнет объема в 21,87 млрд долларов.

Рисунок 6. Темпы роста рынка IDaaS (источник: marketresearchfuture.com)

Можно сделать вывод, что сегмент IdM / IAM / IGA демонстрирует стабильный рост, однако оценить его реальный объем затруднительно. Если ориентироваться на наибольшие цифры из приведённых отчетов, то в 2024 году его объем равен 15,5–17,8 млрд долларов.

Какие решения предлагает российский рынок IdM / IAM / IGA

На российском рынке IdM / IAM / IGA есть достаточное количество зрелых систем, поскольку потребность в продуктах данного класса сформирована уже давно. Этому способствовали санкции и ограничения в области высоких технологий, в результате которых многие российские компании лишились возможности приобретать зарубежное ПО. При этом первые подобные решения в России появились еще в 2000-х годах.

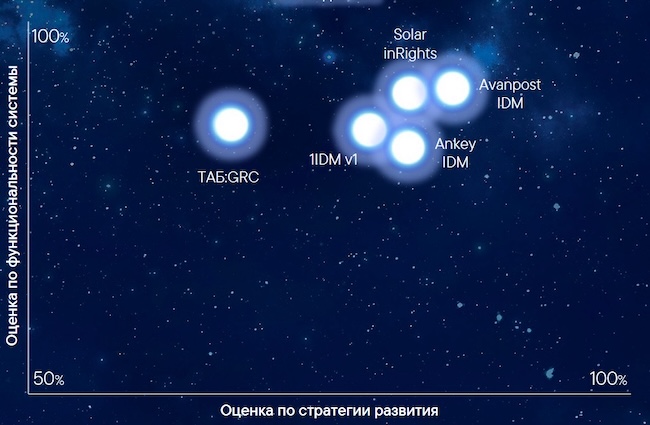

Однако оценить объем и состояние российского рынка IdM / IAM / IGA довольно проблематично, поскольку исследования последних лет дают ограниченную информацию и чаще всего касаются конкретной выборки вендоров. Например, специалисты команды технологической практики «ТеДо» для оценки IdM-систем выделили более 70 функциональных критериев, однако для своего исследования российского рынка IdM, результаты которого были опубликованы в феврале 2025 года, они отобрали всего 5 продуктов: Avanpost IDM, Solar inRights, Ankey IDM, 1IDM и ТАБ:GRC.

Рисунок 7. Исследование «Созвездие IDM» от «ТеДо» (источник: tedo.ru)

По состоянию на 2025 год на российском рынке IdM / IAM / IGA наиболее известны продукты следующих отечественных вендоров:

- 1IDM;

- Avanpost;

- Crosstech Solutions Group;

- Makves;

- RooX;

- «Газинформсервис»;

- «Индид»;

- ОТР;

- «СберТех»;

- ГК «Солар»;

- «РЕАК СОФТ».

Краткий обзор их продуктовых предложений приводится ниже.

Обзор систем IdM / IAM / IGA от российских вендоров

Остановимся подробнее на наиболее популярных разработках от известных российских ИТ-компаний. О многих из них мы уже писали ранее.

1IDM

Платформа 1IDM от одноименного разработчика работает на базе технологий «1С:Предприятие» и предназначена для управления учетными записями и правами доступа пользователей в государственных и коммерческих организациях любого масштаба. Решение характеризуют открытый исходный код, широкий спектр функций «из коробки» и большой выбор интеграционных механизмов.

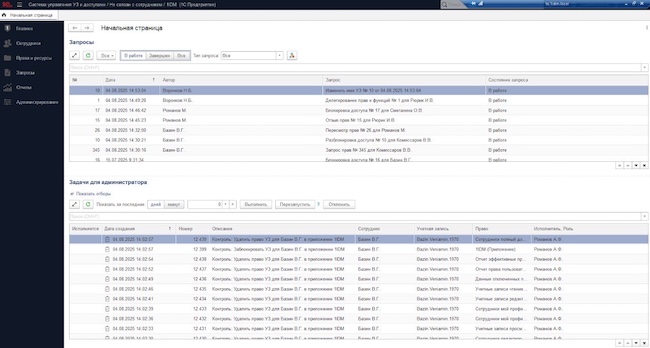

Платформа 1IDM предусматривает работу с различными типами учетных записей: персональными, административными и сервисными. Она позволяет автоматизировать процессы подачи и согласования запросов для предоставления доступа пользователям к корпоративным ресурсам.

Рисунок 8. Начальная страница 1IDM

В функции 1IDM заложена возможность управлять правами автоматически, что существенно снижает нагрузку на администраторов приложений. Изменения прав могут проводиться в рамках заданных настроек или после подтверждения действия администратором.

Особенности продукта:

- Заказчику предоставляется исходный код на языке 1С.

- Возможность кастомизации силами заказчика без ограничений условий стандартной технической поддержки ПО.

- Более 40 коннекторов к целевым системам (их список постоянно пополняется).

- Глубокий поиск SoD (несовместимых прав) для систем на базе 1С, включая анализ на уровне прав, включенных в другие, составные права.

- REST API для встраивания внешнего интерфейса пользователя в корпоративный портал.

- Поддержка работы в режиме кластера.

Продукт включен в реестр отечественного ПО (реестровая запись № 5963 от 19.11.2019).

Обзор продукта на нашем сайте доступен здесь.

Подробную информацию о продукте можно получить на сайте вендора.

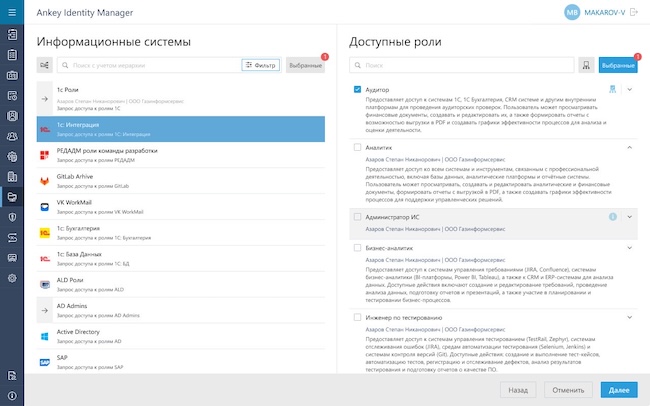

Ankey IDM

Ankey IDM — это программный продукт для централизованного управления учетными записями и полномочиями сотрудников в корпоративных информационных системах предприятия, включающий инструменты IGA. Он разработан российской компанией «Газинформсервис».

Продукт позволяет гибко настраивать сложные иерархические ролевые модели для автоматизации и запроса доступов в управляемых системах (ERP / кадровые системы, различные конфигурации 1С, почтовые службы, службы каталогов и документооборота, СКУД, CRM-системы и другие).

Рисунок 9. Обновленное меню запроса доступов

Особенности продукта:

- Настройка подключения к информационных системам и платформам пошагово через интерфейс (поддержка более 100 популярных источников кадровых данных, обучающих порталов, справочников).

- Интуитивный визуальный редактор бизнес-процессов (прием на работу, увольнение, переводы и т. п.) и процессов согласований заявок.

- Конструктор внутренних функциональных ролей продукта, кастомизация и персонализация интерфейса.

- Поддержка маркеров риска, сертификаций, конструктора правил разграничения доступа (SoD) и связанных компенсационных механизмов.

- Встроенная система отчетности и конструктор виджетов с уведомлениями.

- Поддержка работы с документами и подрядчиками, сквозная поддержка множественных трудоустройств.

Продукт включен в реестр отечественного ПО (реестровая запись № 4081 от 11.12.2017), сертифицирован ФСТЭК России (сертификат № 4107 от 20.03.2019).

Обзор продукта на нашем сайте доступен здесь.

Подробную информацию о продукте можно получить на сайте вендора.

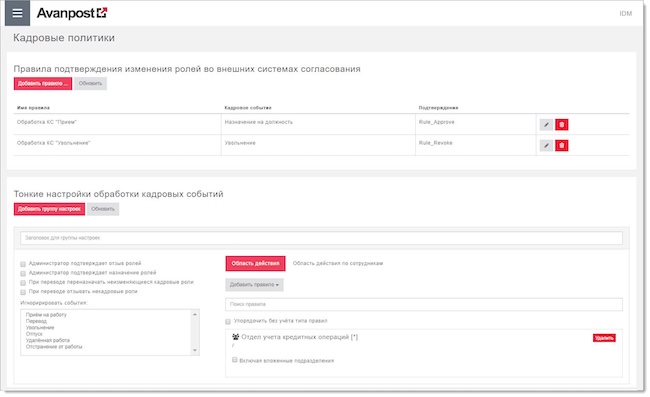

Avanpost IDM

Avanpost — российская компания-разработчик инновационных решений в сфере управления идентификацией и доступом. Вендор предлагает клиентам современную масштабируемую платформу, помогающую трансформировать разрозненные механизмы аутентификации в единую систему корпоративной безопасности.

Платформа Avanpost IDM охватывает два ключевых направления: автоматизированное управление учетными записями и их жизненным циклом (User Administration and Provisioning, UAP) и комплексное управление рисками (Identity and Access Governance, IAG).

Рисунок 10. Настройка кадровых политик в системе Avanpost IDM

Avanpost IDM предоставляет три ключевые функции для управления идентификацией и доступом. Во-первых, система автоматизирует жизненный цикл учетных записей, синхронизируя их с кадровыми событиями компании. Во-вторых, реализует ролевую модель управления правами доступа с возможностью автоматического назначения и отзыва привилегий. В-третьих, обеспечивает централизованный контроль и аудит учетных записей для проверки соответствия предоставленных прав.

Отличительной особенностью Avanpost IDM является возможность интеграции с несколькими доверенными источниками данных о пользователях. Система обрабатывает эту информацию, применяя гибко настраиваемые правила и политики безопасности организации.

Особенности продукта:

- Автоматизация сложных кастомизированных бизнес-процессов (запуск по расписанию или по преднастроенному событию).

- Возможность настройки параллельных и последовательных согласований в жизненном цикле заявки.

- Добавление пользовательских запросов и изменение стандартных через конструктор форм.

- Настройка в графическом редакторе логики обработки запросов и событий через схемы бизнес-процессов.

- Возможность простой интеграции с системами классов «управление ИТ-услугами» (ITSM), «управление событиями» (SIEM), «управление привилегированными пользователями» (PAM), «хранилище» (Vault).

- Кроссплатформенность — поддержка Windows, Linux и Docker.

Продукт включен в реестр отечественного ПО (реестровая запись № 1288 от 05.09.2016).

Обзор продукта на нашем сайте доступен здесь.

Подробную информацию о продукте можно получить на сайте вендора.

![]()

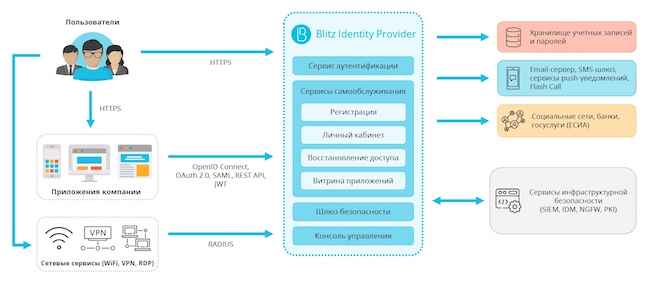

Blitz Identity Provider

Сервер аутентификации Blitz Identity Provider от компании Identity Blitz позволяет пользователям получать доступ к различным приложениям через единую учетную запись, обеспечивая удобство и безопасность аутентификации персонала.

Blitz Identity Provider обеспечивает управление доступом пользователей к корпоративным сервисам в строгом соответствии с установленными в организации политиками безопасности. Административная панель позволяет детально настраивать правила авторизации, определяя условия доступа, требования к аутентификации и перечень разрешенных ресурсов для каждой категории пользователей.

Рисунок 11. Схема работы сервера аутентификации Blitz Identity Provider

Blitz Identity Provider предоставляет множество методов многофакторной аутентификации, а также поддерживает интеграцию внешними поставщиками — ЕСИА, Mos.ID, T-ID, «Сбер ID», ВТБ ID, «Альфа ID», VK ID, «Яндекс ID». Система обеспечивает защиту веб-сервисов организации, использующих интерфейс REST API, реализуя механизмы контроля межсервисного взаимодействия.

Особенности продукта:

- Возможность использовать контроллер домена на основе Microsoft Active Directory, FreeIPA или Samba 4 в качестве источника сведений об учетных записях и паролях. В качестве хранилища учетных данных можно использовать любой LDAP-каталог (например, OpenLDAP, 389 Directory Server, OpenDJ и др.).

- Совместимость с большинством средств строгой аутентификации (JaCarta, «Рутокен», ESMART Token) и криптопровайдерами.

- Поддержка использования любых программных генераторов одноразовых паролей (OTP) на базе времени (TOTP) и на базе хеша (HOTP).

- Поддержка стандартов OIDC, OAuth 2, SAML, WS-Federation и RADIUS.

- Установка на серверы с ОС Linux, в т.ч. отечественные дистрибутивы (Astra Linux, РЕД ОС, «Альт Сервер», «ОСнова»).

- Поддержка всех популярных клиентских ОС и браузеров.

Продукт включен в реестр отечественного ПО (реестровая запись № 842 от 20.05.2016).

Обзор продукта на нашем сайте доступен здесь.

Подробную информацию о продукте можно получить на сайте вендора.

![]()

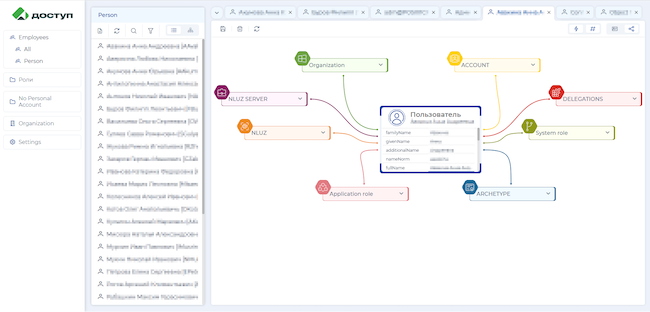

GS IDM ДОСТУП

GREENSECURITY – компания-разработчик собственных продуктов в области информационной безопасности и ИТ. В портфеле компании находятся такие классы решений, как управление доступом, безопасность данных и балансировщик нагрузки.

Основываясь на многолетнем опыте в управлении учётными данными крупных российских компаний, в GREENSECURITY создали собственное решение класса IDM – Доступ.

Рисунок 12. Управление ролями в GS IDM ДОСТУП

Особенности продукта:

- Может быть развернут на широком спектре Linux-окружении, в том числе Astra Linux и RED OS, и использует БД PostgreSQL.

- Портальная часть системы разработана на фреймворке Angular, она доступна для доработок и кастомизаций.

- Стабильность при высоких нагрузках. Выдерживает обработку прав доступа сотен тысяч пользователей.

- Оформление заявок доступно через умный поиск, который значительно упрощает процесс управления доступом.

ПО соответствует требованиям 152-ФЗ и ГОСТ 71753-2024. Продут включен в реестр российского программного обеспечения – реестровая запись №26889 от 28.02.2025.

Подробную информацию о продукте можно получить на сайте вендора.

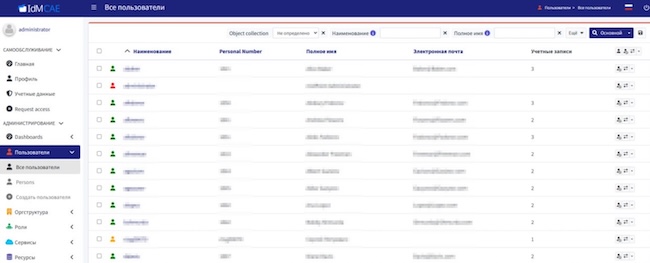

IDM Crosstech Advanced Edition

В апреле 2025 года российская ИТ-компания Crosstech Solutions Group объявила о запуске Identity Management Crosstech Advanced Edition (IDM CAE) — комплексной платформы для централизованного управления учетными данными и правами доступа в корпоративной ИТ-инфраструктуре.

IDM CAE обеспечивает полный контроль над жизненным циклом идентификационных данных, минимизируя риски компрометации учетной информации пользователей — как внешних, так и внутренних. Платформа не только повышает безопасность ИТ-ландшафта организации, но и улучшает эффективность работы сотрудников, обеспечивая исполнение автоматизированных бизнес-процессов на создание персональной УЗ и предоставление прав доступа.

Рисунок 13. Настройка системы IDM CAE

Продукт помогает организациям соответствовать требованиям регуляторов, включая приказы ФСТЭК России № 239 и № 21, а также закон № 152-ФЗ «О персональных данных». IDM CAE обеспечивает соблюдение принципа наименьших привилегий в соответствии с ролевой моделью, основываясь на организационной принадлежности сотрудника, занимаемой должности и существующих заявках на предоставление доступа, снижая риски умышленного или случайного превышения прав доступа. Это позволяет избежать финансовых и репутационных потерь, а также ограничить потенциальные инциденты, предотвращая их распространение внутри организации.

Особенности продукта:

- Модульная и отказоустойчивая архитектура решения, с возможностью развертывания в конфигурации «всё в одном» и в режиме кластера (включая гео-кластер).

- Управление процессами синхронизации идентификационных данных и политик доступа между различными системами.

- Централизованный мониторинг и контроль исполняемых процессов в части модификации атрибутов УЗ.

- Механизм Access Outliers для выявления аномальных или подозрительных полномочий.

- Визуализация витрин данных, содержащих информацию о кадровой принадлежности сотрудников с ассоциативной связью по выявленным аномалиям.

- Автоматизированное выявление и контроль конфликтов полномочий, назначенных учётным записям сотрудников.

Продукт включен в реестр отечественного ПО (реестровая запись № 20414 от 14.12.2023).

Подробную информацию о продукте можно получить на сайте вендора.

![]()

Indeed AM

Indeed Access Manager (Indeed AM) — это программный комплекс, предназначенный для централизованного управления доступом к корпоративным информационным ресурсам. Он обеспечивает многофакторную аутентификацию во всех сервисах компании, поддерживает политики управления доступом, а также различные методы усиленной многофакторной аутентификации.

Главное преимущество платформы — поддержка различных методов усиленной аутентификации для широкого спектра ресурсов и протоколов через специализированные модули интеграции. Использование безопасных технологий аутентификации позволяет минимизировать риск несанкционированного доступа. Все аутентификационные данные находятся в надежно защищенном хранилище.

Рисунок 14. Структура системы Indeed AM

Продукт поддерживает интеграцию с различными корпоративными приложениями, техническими средствами, информационными системами и СЗИ. Это позволяет снизить затраты на обслуживание ИТ-инфраструктуры и повысить эффективность работы пользователей.

Особенности продукта:

- Реализация сценариев усиленной аутентификации и единой точки доступа ко всем ИТ-системам компании (Enterprise Single Sign-On).

- Поддержка различных технологий аутентификации: аппаратные генераторы одноразовых паролей (брелоки OTP), программные генераторы одноразовых паролей, доставка одноразовых паролей посредством СМС-сообщений, Telegram или по электронной почте.

- Пуш-аутентификация — возможность использовать мобильное приложение Indeed Key для подтверждения доступа к корпоративным ресурсам.

- Ролевая модель для настройки прав доступа сотрудников с разными должностными обязанностями.

- Поддержка RADIUS, ADFS, SAML, OIDC, OAuth 2.0, Kerberos и других специализированных протоколов аутентификации.

- Поддержка ОС Linux.

Продукт включен в реестр отечественного ПО (реестровая запись № 4993 от 03.12.2018).

Обзор продукта на нашем сайте доступен здесь.

Подробную информацию о продукте можно получить на сайте вендора.

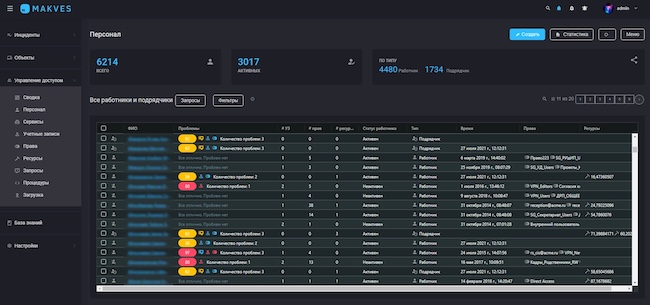

Makves IAM

Платформа Makves — современное IAM-решение для управления идентификацией и доступом, разработанное одноименной компанией-создателем. Система обеспечивает комплексный контроль за учетными записями пользователей корпоративных информационных систем с возможностью мониторинга в режиме реального времени.

Особенностью продукта является его способность обеспечивать непрерывный контроль за доступом к корпоративным ресурсам, что значительно повышает уровень ИБ в организации. Платформа позволяет оперативно реагировать на изменения в штатной структуре и своевременно корректировать политики доступа, оперативно выявляя неактуальные аккаунты.

Рисунок 15. Консоль системы Makves IAM

Система может получать данные об учетных записях из Active Directory, импортировать из 1С, SAP, кадрового ПО. Makves помогает специалистам по ИБ управлять доступом к корпоративным ресурсам в распределенной ИТ-инфраструктуре с большим числом сотрудников, где количество учетных записей может составлять десятки тысяч. При этом удается полностью решить вопрос «забытых» аккаунтов уволенных сотрудников и прочие распространенные инциденты управления доступом.

Особенности продукта:

- Ведение реестра всех прав доступа, выданных сотруднику.

- Интуитивно понятный интерфейс администратора с визуализацией основных метрик.

- Фильтрация информации о правах доступа по заданным атрибутам.

- Сопоставление утвержденной матрицы прав с фактическими настройками в Active Directory.

- Поддержка интеграции с различными СУБД через открытые программные интерфейсы (API).

- Возможность интеграции с платформой Makves или ее компонентами — например, Makves DCAP или Makves IRP.

Продукт включен в реестр отечественного ПО (реестровая запись № 8285 от 28.12.2020).

Подробнее о Makves IAM можно почитать на нашем сайте.

Подробную информацию о продукте можно получить на сайте вендора.

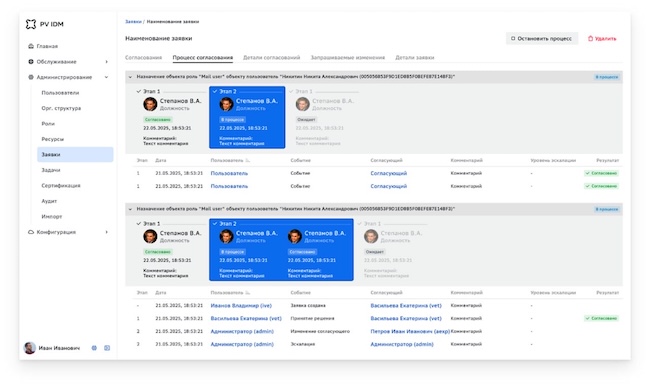

Platform V IDM

Platform V IDM — система для централизованного управления учетными записями сотрудников, их правами и доступом к информационным ресурсам организации (Identity Management), а также для реализации политики управления идентификацией (Identity Governance and Administration). Решение «СберТеха» обеспечивает управление полным жизненным циклом учетных записей сотрудников — от создания до удаления.

Функциональность Platform V IDM включает аутентификацию, контроль доступа, аудит и ролевое моделирование, что позволяет эффективно выявлять потенциальные риски для информационной безопасности и оперативно их минимизировать.

Рисунок 16. Дашборд администратора в системе Platform V IDM

В апреле 2025 года «Сбер» импортозаместил IBM Security Identity Manager решением Platform V IDM от «СберТеха». Миграция проходила в фоновом режиме и не повлияла на работу бизнес-систем и процессов банка.

Особенности продукта:

- Гибкие workflow-процессы. Настраиваемые многоуровневые процессы согласования с таймерами, механизмами эскалации и интеграцией с внешними системами, такими как Service Desk.

- Гибридная модель управления доступом. Сочетает ролевой (RBAC) и атрибутный (ABAC) контроль доступа с учётом разделения обязанностей (SoD) для повышения безопасности.

- Интуитивный портал самообслуживания. Удобный интерфейс для сотрудников, администраторов и внешних контрагентов, включающий функции восстановления паролей и магазин ролей для упрощения управления доступом.

- Широкие возможности подключения. Библиотека из более чем 50 готовых коннекторов и возможность создания собственных для быстрого подключения любых приложений и сервисов.

- Сквозной аудит и сертификация. Полный аудит всех действий, проведение кампаний сертификации доступов и автоматическое устранение несоответствий для обеспечения прозрачности.

- Микросервисная архитектура. Kubernetes-ready платформа с горизонтальным автоскейлингом, обеспечивающая высокую производительность и масштабируемость.

- Кросс-платформенность. Поддержка установки на различные операционные системы на базе Linux, Windows и Docker.

Продукт включен в реестр отечественного ПО (реестровая запись № 15887 от 09.12.2022).

Подробную информацию о продукте можно получить на сайте вендора.

RooX UIDM

RooX UIDM — российская платформа управления доступом, сочетающая в себе функциональность IdM, IAM и MFA. Решение от отчесественной ИТ-компании RooX (ООО «Рукс Солюшенс») предназначено для крупного и среднего бизнеса. RooX UIDM разворачивается как локально, так и в изолированных сегментах облаков.

RooX UIDM можно использовать для централизованного управления учетными данными пользователей, аутентификационной информацией и правами доступа. При этом аутентификация может быть адаптивной, когда выбор факторов зависит от уровня доверия к устройству, контекста доступа и прочих параметров.

Рисунок 17. Управление пользователями и правами доступа в RooX UIDM

RooX UIDM поддерживает развитие силами как вендора, так и заказчика: можно дорабатывать пользовательские и административные интерфейсы, сценарии аутентификации и самообслуживания, обработчики событий жизненного цикла УЗ и сессий, модули интеграции, политики авторизации.

Особенности продукта:

- Поддержка всех современных методов аутентификации: пароль, OTP (СМС, почта, пуш), HOTP / TOTP, внешние провайдеры (ЕСИА, соцсети и т.д.), сертификаты (USB-токены, смарт-карты), ПИН-код, куар-код, биометрия, Kerberos и другие. Их можно комбинировать в зависимости от предпочтений пользователя или политик безопасности.

- Единый вход (SSO) для централизованной аутентификации в корпоративных приложениях и сервисах, VPN, облаках.

- Настройка интерфейса под конкретного сотрудника (администратор, специалист по ИБ, колл-центр).

- Поддержка RBAC (ролевой) и ABAC (атрибутной) моделей доступа.

- Наличие инструментов управления рисками доступа (блокировка сессий, принудительная смена факторов, уведомления), контроль жизненного цикла учётных данных.

- Проксирование доступа к легаси-системам с добавлением современных механизмов аутентификации и авторизации, реализация Zero Trust.

Продукт является полностью российской разработкой, не является надстройкой над опенсорсными платформами, включен в реестр отечественного ПО (реестровая запись № 10504 от 06.05.2021).

Подробную информацию о продукте можно получить на сайте вендора.

![]()

Solar inRights

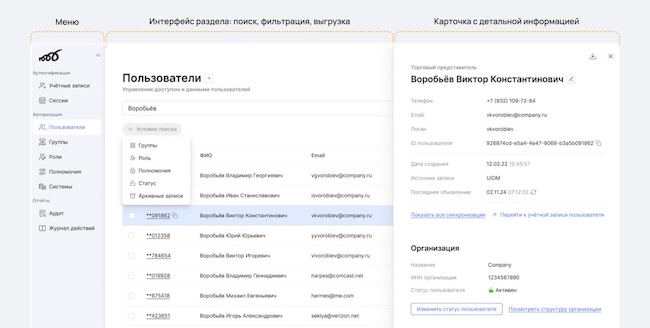

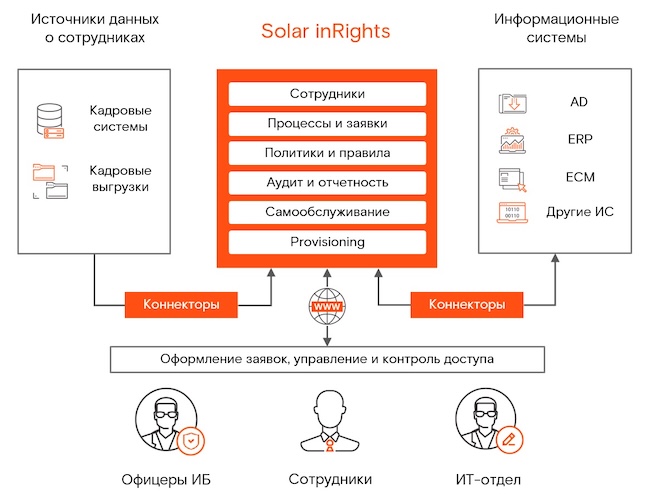

Solar inRights — это современная IGA-система от архитектора комплексной кибербезопасности ГК «Солар». Solar inRights представляет собой продукт для комплексного управления учетными записями и расследования инцидентов. Система обеспечивает централизованный контроль прав, обеспечивая полную видимость объектов доступа через единый интерфейс управления.

Платформа автоматизирует исполнение регламентов управления доступом и обеспечивает полный жизненный цикл учетных записей, ролей и других субъектов. Благодаря этому организация получает инструмент для минимизации рисков, связанных с человеческим фактором при назначении прав, и устранения проблем избыточных привилегий. По словам разработчиков, Solar inRights значительно повышает прозрачность и управляемость процессов управления доступом в компании.

Рисунок 18. Схема работы системы Solar inRights

В 2024 году ГК «Солар» расширила продуктовый портфель по управлению доступом и вывела на рынок полнофункциональную «коробочную» систему Solar inRights Origin. Её отличает готовая конфигурация и возможность быстрого внедрения в организации за счет бесшовной интеграции с кадровой системой на базе «1С:Зарплата и управление персоналом» и управляемыми системами: Microsoft AD / Exchange, 1С, ALD Pro, CommuniGate и т.д. Также подспорьем во внедрении может стать нейропомощник, доступный в личном кабинете пользователя.

Особенности продукта Solar inRights:

- Разграничение прав на основе ролевой модели и предотвращения агрегации конфликтующих полномочий (SoD).

- Предоставление и разграничение доступа на основе политик назначения, что делает процесс управления доступа более гибким и безопасным.

- Возможность выполнения массовых операций при обмене данных с управляемыми системами.

- Быстродействие, подтвержденное нагрузочным тестированием на 100 тысяч пользователей и 1 млн ролей.

- Наличие пакета инструментов SDK для разработки плагинов, скриптов и конфигураций.

- Мультиплатформенность, возможность интеграции с различными ОС и СУБД, что снижает стоимость владения.

Solar inRights включен в реестр отечественного ПО (реестровые записи № 176 от 18.03.2016, 7759 и 7760 от 14.12.2020).

Обзор продукта на нашем сайте доступен здесь.

Подробную информацию о продукте можно получить на сайте вендора.

ОТР.УСБ

Группа компаний ОТР разработала программный комплекс класса IAM «ОТР. Универсальный сервер безопасности» (ОТР.УСБ). Данная платформа обеспечивает централизованное управление идентификацией и аутентификацией пользователей в корпоративных ресурсах, одновременно защищая их от попыток несанкционированного доступа.

Оптимальное управление доступом к корпоративным ресурсам достигается благодаря использованию централизованных механизмов безопасности, автоматизации рутинных задач администратора. ОТР.УСБ — это импортонезависимая разработка, соответствующая нормативным требованиям. Система обеспечивает совместимость с ведущими российскими средствами защиты информации, включая Secret Net Studio и «Континент TLS Сервер», что гарантирует надежную защиту данных.

Рисунок 19. Компоненты ОТР.УСБ

«ОТР. Универсальный сервер безопасности» — пока что единственная разработка на российском рынке IdM / IAM / IGA, сертифицированная по классу секретности 2А. Платформа ориентирована, прежде всего, на нужды защиты информационных систем государственных структур, работающих с данными, отнесенными к государственной тайне. По заявлениям разработчиков, обеспечивает комплексную защиту информационных ресурсов государственных учреждений от современных киберугроз.

Особенности продукта:

- Аутентификация пользователей при помощи паролей, токенов, возможность использовать SSO.

- Прозрачное управление доступами сотрудников за счет формирования централизованного источника информации об учетных записях и правах в ИС.

- Управление доступами на основе ролевой модели, а также применение различных методов разграничения доступа (атрибутного, мандатного, в т.ч. на уровне сети (RFC 1108), доступа к БД на уровне строк (RLS)), ограничение числа параллельных сессий.

- В качестве управляемых систем могут выступать LDAP-каталоги, веб-сервисы, БД и пр.

- Регистрация событий безопасности, оперативный доступ к отчетам аудита по заявкам и доступам сотрудников в любой момент времени, что сокращает расследование нарушений.

- Поддержка протоколов / стандартов OAuth2, Kerberos, OpenID.

Продукт включен в реестр отечественного ПО (реестровая запись № 12434 от 30.12.2021), сертифицирован ФСТЭК России (сертификат № 4505 от 14.01.2022).

Подробную информацию о продукте можно получить на сайте вендора.

Альтернативные предложения на российском рынке

Кроме рассмотренных выше, на российском рынке IdM / IAM / IGA присутствуют следующие продукты:

- «IDM.Управление учетными данными» от IT-Lite,

- «Матрица доступа» от Innostage,

- Trusted.IDM от ООО «Цифровые технологии»,

- программный комплекс «КС Управление учетными записями» от «Кейсистемс»,

- сервис управления правами и учетными записями NS IDM от «Систематика Консалтинг»,

- система управления учетными записями «Допуск» от ООО «Комплексные Информационные Решения»,

- ТАБ:GRC (модуль «Управление доступами» может использоваться как отдельная IdM-система) от ООО «Технологии и бизнес» и др.

Эти продукты входят в реестр российского ПО, обладают широким спектром функций и также могут рассматриваться как кандидаты для импортозамещения или просто внедрения в отечественных компаниях.

Продукты от иностранных вендоров

Выше мы ссылались на исследования мирового рынка IdM / IAM / IGA, проведенные аналитическими сервисами Market Research Future и Verified Market Reports. Согласно приведенным в них данным, ключевыми игроками мирового рынка IdM / IAM / IGA являются:

- Alert Enterprise,

- Broadcom,

- CA Technologies,

- Centrify (Delinea),

- CyberArk,

- Dell,

- Duo Security,

- Fischer International,

- ForgeRock,

- IBM,

- Identity Automation,

- Intel,

- Hewlett-Packard,

- HID Global,

- Hitachi ID Systems,

- McAfee,

- Micro Focus,

- NetIQ,

- Okta,

- Omada,

- One Identity,

- OneLogin,

- OpenIAM,

- Oracle,

- Ping Identity,

- SAP,

- SailPoint Technologies,

- Salesforce,

- Saviynt,

- SecureAuth,

- Siemens.

Также в числе лидеров указаны корпорации Amazon, Google и Microsoft, предоставляющие сервисы по управлению учетными записями и аутентификацией пользователей на базе своих платформ.

Выводы

Современные реалии российского ИТ-рынка кардинально изменили подходы к системам управления идентификацией и доступом. На фоне импортозамещения и манифестации технологического суверенитета отечественные системы IdM/ IAM /IGA переживают этап качественного преобразования, со значительным расширением своей функциональности. Особое внимание вендоры теперь уделяют интеграции с бизнес-процессами заказчика, взаимодействию с организационной структурой и внедрению риск-ориентированных подходов, в т.ч. концепции разделения обязанностей (SoD).

Сложившаяся рыночная ситуация создала благоприятные условия для развития российских платформ управления идентификацией. Продукты иностранных вендоров стали фактически недоступны для большинства российских предприятий. Это стимулировало активное развитие отечественных решений, которые демонстрируют растущую востребованность в ключевых секторах экономики — среди финансовых организаций, энергетических компаний, ритейла и телекоммуникационных холдингов.

Перспективы российского рынка IdM/ IAM / IGA выглядят исключительно позитивно. Перераспределение инвестиционных потоков в пользу отечественных разработок, совершенствование технологической базы и упрощение процедур внедрения создают предпосылки для значительного расширения отрасли в ближайшие годы. В ближайшие годы можно ожидать качественного скачка в развитии этих систем, чему будет способствовать расширение их функциональности, масштабируемость и доказанная экономическая эффективность для бизнеса.