Компания «Доктор Веб» сообщает о распространении вредоносной программы Trojan.Zadved.1, представляющей собой плагин к браузерам, который якобы должен защищать пользователя от вредоносных и потенциально опасных сайтов. На самом деле это приложение выполняет прямо противоположную функцию: троянец предназначен для подмены поисковой выдачи, перенаправления пользователя на сайты рекламодателей по щелчку мыши в окне браузера и демонстрации назойливой рекламы.

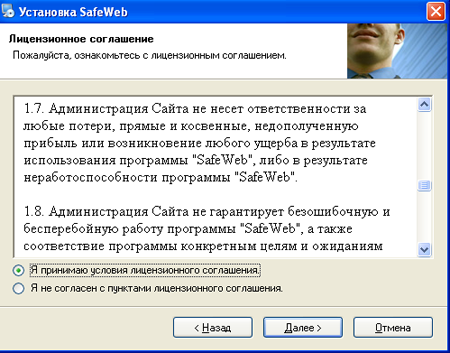

Первые образцы вредоносной программы Trojan.Zadved.1 были добавлены в вирусные базы «Доктор Веб» еще в начале ноября. Этот троянец распространяется в виде надстройки к браузерам под названием SafeWeb. Согласно сообщениям ее разработчиков данная надстройка предназначена для «обеспечения безопасности пользователя в Интернете». После загрузки и запуска приложения на экране появляется окно инсталлятора, устанавливающего расширение на компьютер потенциальной жертвы. Наиболее актуальная версия инсталлятора Trojan.Zadved.1недавно появилась в раздаче вредоносной партнерской программы installmonster.ru (организованной создателями другой партнерской программы — zipmonster.ru, в рамках которой распространяются троянцы семейства Trojan.SmsSend). Следует отметить, что троянские приложения появляются в раздаче installmonster с завидной регулярностью.

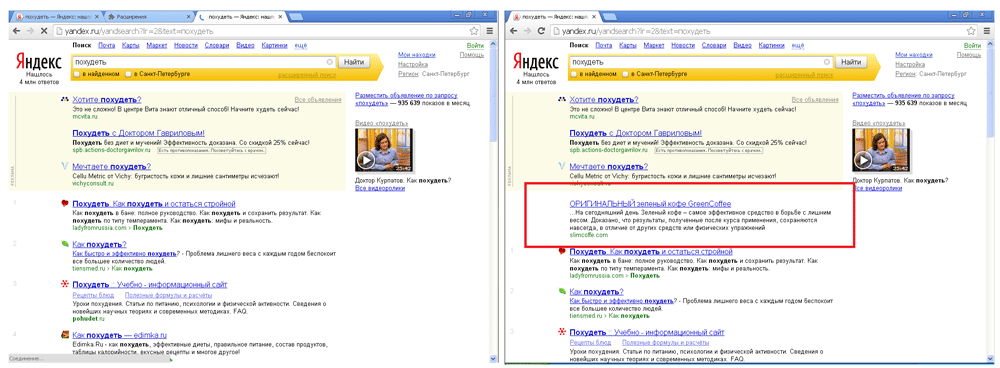

По завершении установки плагин появляется в списке зарегистрированных расширений браузера и загружает с удаленных серверов несколько файлов сценариев, с помощью которых троянец и реализует свои вредоносные функции. Один из них подменяет в окне браузера выдачу поисковых систем, демонстрируя пользователю посторонние ссылки.

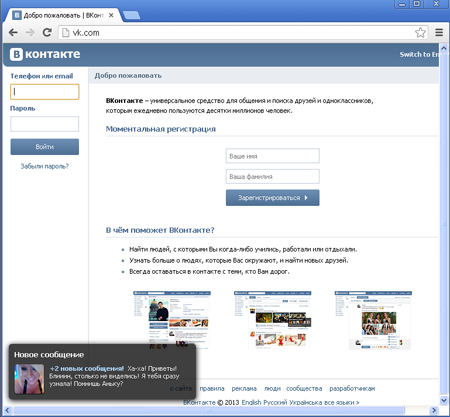

Другой сценарий выводит на экран поддельные всплывающие окна сообщений социальной сети «В Контакте». Причем, видимо, в целях повышения достоверности злоумышленники демонстрируют подобные сообщения только в том случае, если жертва просматривает веб-страницы на сайте vk.com. Кроме того, троянец заменяет тизерные рекламные модули социальной сети «В Контакте» своими собственными.

Еще один сценарий предназначен для реализации так называемой «кликандер»-рекламы: при щелчке мышью в произвольной точке веб-страницы скрипт открывает новое окно браузера, в котором загружается рекламируемый злоумышленниками сайт.