Большинство компаний по всему миру (67%) столкнулись с увеличением угроз информационной безопасности, при этом более трети (37%) не обладают пониманием актуальных рисков кибербезопасности, которое необходимо для борьбы с такими угрозами. Это один из ключевых выводов ежегодного международного исследования EY по вопросам информационной безопасности «На шаг впереди киберпреступников», в котором приняли участие 1 825 организаций из 60 стран, сообщили CNews в компании EY.

Исследование показало, что компаниям не хватает гибкости, финансовых ресурсов и практических навыков для устранения известных уязвимостей и построения эффективной системы кибербезопасности. 43% опрошенных компаний заявили, что в течение ближайших 12 месяцев не планируют увеличивать расходы на информационную безопасность, несмотря на увеличение числа угроз. Это свидетельствует лишь о незначительном улучшении ситуации по сравнению с 2013 г., когда об отсутствии намерений увеличивать бюджет заявили 46% опрошенных, пишет safe.cnews.ru.

Более половины респондентов (53%) назвали нехватку квалифицированных кадров одним из основных препятствий на пути к успешной реализации программы обеспечения информационной безопасности, и только 5% компаний-респондентов указали на наличие в их организационной структуре группы по расследованию инцидентов (Threat Intelligence) с выделенным штатом аналитиков. Данные цифры также демонстрируют незначительное изменение в сравнении с показателями прошлого года, когда на проблему дефицита квалифицированных кадров указали 50% респондентов, а о наличии специальной команды таких аналитиков сообщили 4% опрошенных.

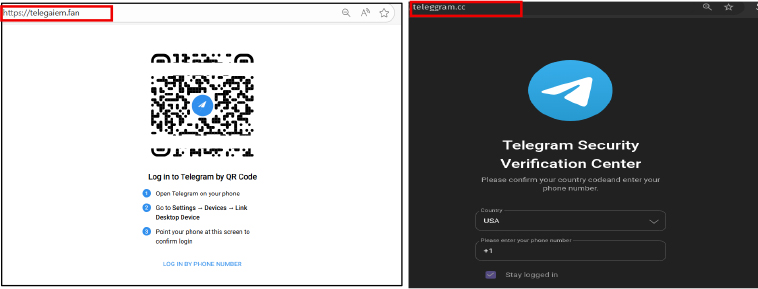

В списке уязвимостей первое место (38%) занимает «неосмотрительность/ неосведомленность сотрудников». Далее в этом перечне идут «устаревшие методы контроля информационной безопасности или ИТ-архитектура» (35%) и «использование среды облачных вычислений» (17%). Тремя основными угрозами стали «кража финансовой информации», «нарушение работы или остановка организации» и «кража интеллектуальной собственности или данных» — на них указали 28%, 25% и 20% респондентов соответственно.

Как считают в EY, организациям необходимо улучшить работу по выявлению атак в текущих условиях, когда невозможно предотвратить абсолютно все нарушения информационной безопасности, а количество источников угроз и финансирования атак постоянно растет.

«Те организации, которые поймут, как предотвратить атаки хакеров, смогут разработать эффективные стратегии по управлению рисками в будущем. Вред от таких атак может иметь долгосрочные последствия не только с финансовой точки зрения. Они также могут подорвать имидж и репутацию организации, обернуться потерей конкурентных преимуществ и повлечь за собой санкции за несоблюдение нормативных требований, — подчеркнул Пол ван Кессел, руководитель международного центра EY по управлению ИТ-рисками. — Бизнес должен действовать на опережение, чтобы превратиться из легкой мишени для киберпреступников в серьезного противника. Многие организации до сих пор не заложили фундаментальные основы кибербезопасности. Наряду с отсутствием должного внимания к проблеме со стороны руководства, а также четко прописанных процедур и принципов работы, многие еще не создали оперативных центров службы безопасности. Это вызывает серьезную озабоченность».

В целом результаты исследования говорят о том, что компаниям следует воспринимать кибербезопасность как одно из ключевых конкурентных преимуществ. Для этого им необходимо находиться в состоянии повышенной готовности и целенаправленно работать над прогнозированием возможных угроз, избегая, таким образом, позиции «жертвы», вынужденной работать в условиях постоянного стресса, считают в компании.

«Помимо внутренних угроз, организациям следует внимательнее взглянуть на экосистему своего бизнеса, в том числе на работу с третьими сторонами и вендорами, на предмет их возможного влияния на обеспечение безопасности, — отметил руководитель международного центра EY по информационной безопасности Кен Аллан. — Инвестиции в информационную безопасность начинают по-настоящему окупаться только после достижения высокого уровня готовности к киберугрозам. За счет поэтапного построения архитектуры информационной безопасности и обеспечения ее гибкости компания сможет заблаговременно вооружиться необходимыми средствами защиты перед лицом потенциальных угроз. Благодаря этому она всегда будет идти на шаг впереди преступников».

Николай Самодаев, партнер, руководитель отдела услуг в области управления информационными технологиями и ИТ-рисками в СНГ, так прокомментировал ситуацию в России: «Вопросы обеспечения кибербезопасности государственных структур, коммерческих и общественных организаций очень актуальны сегодня. Опыт работы с организациями в России и странах СНГ показывает, что сценарии, методы и инструменты, используемые злоумышленниками, постоянно совершенствуются. Также существенно увеличилось количество разнородных целевых атак, защититься от которых невозможно или чрезвычайно сложно. Неосведомленность сотрудников в вопросах соблюдения правил информационной безопасности занимает первое место в списке основных уязвимостей в России. На втором месте — угроза стать жертвой мошенничества. По мнению респондентов, меньше всего угроз для корпоративной кибербезопасности исходит из социальных сетей. Однако некоторые организации все еще полагаются на подходы и практики, которые считались “передовыми” много лет назад. Сложность текущей ИТ-архитектуры вкупе с отсутствием детальной информации по ней лишь усугубляют проблемы обеспечения кибербезопаности для ряда ведущих организаций».