Похоже, у Android-пользователей появился новый «зверь» под капотом — свежевылезший вредонос Gorilla. Пока он как будто только учится пакостить — никакой маскировки, всё на виду. Но даже в таком «юном» состоянии успел напугать специалистов своей функциональностью.

Gorilla, который уже успел привлечь внимание специалистов из Prodaft, написан на Kotlin и первым делом лезет в СМС — просит стать приложением по умолчанию.

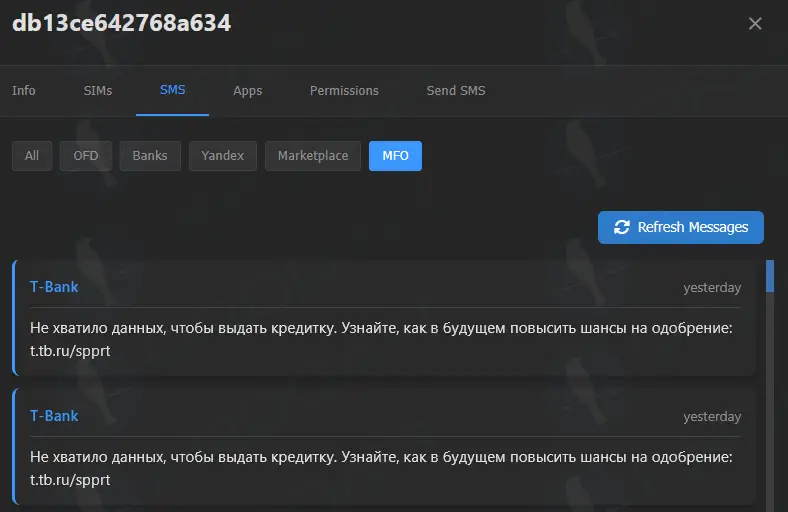

Зачем? Чтобы читать, перехватывать и даже отправлять сообщения от вашего имени. А потом ещё и сортирует их по меткам: «Banks», «Yandex» — не к лучшему, правда?

Но не только СМС едины. Малварь запрашивает доступ к номеру телефона, данным сим-карты, списку приложений, модели устройства и даже тому, включён ли экран. Всё это аккуратно улетает операторам по WebSocket’у каждые 10 секунд. Такая вот «связь с центром».

Кстати, на панели управления у злоумышленников каждому заражённому устройству присваивается одна из трёх меток:

- State Authority — видимо, это «особо интересные» цели,

- Important — «второй сорт, но пригодны»,

- Trash — всё остальное.

И это уже тревожный звоночек: возможно, Gorilla готовят не только для краж денег, но и для более серьёзного дела — вроде слежки за госслужащими или активистами.

Чтобы не вылетать из памяти, Gorilla запускает себя в фоновом режиме с помощью FOREGROUND_SERVICE и даже просит пользователя отключить для себя оптимизацию батареи. Особенно настойчиво — на устройствах Huawei и Honor, где он ещё и замедляет «сердцебиение» (частоту связи с сервером), чтобы не попасть под зачистку системой.

А ещё внутри кода обнаружили «запасные» функции:

- WebViewActivity — по сути, это задел для будущих фишинговых атак через фальшивые страницы банков.

- USSDReceiver — класс, который может активироваться, если набрать специальный код вроде *#0000#. Возможно, это будет использоваться как скрытая команда для активации малвари.

И хотя сейчас Gorilla только разминается, эксперты уверены: потенциал у него большой и явно не в добрую сторону. Перехваты СМС, слежка, хитрые трюки для выживания — в будущем он может стать серьёзным игроком на поле Android-угроз.

Так что включаем паранойю на минималках: дважды проверяем, что ставим, не раздаём права направо и налево и, как всегда — держим защитный софт в боевой готовности.