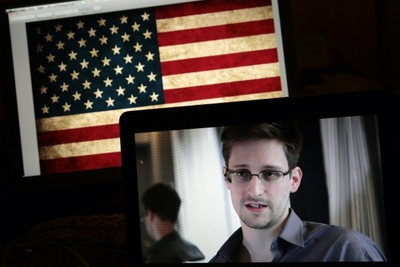

Издание The Intercept опубликовало очередную порцию информации из секретных документов беглого сотрудника АНБ Эдварда Сноудена. Проект по шпионажу за различными антивирусными компаниями носил название «CAMBERDADA» и использовался для отслеживания их деятельности.

Список вендоров указан ниже на скриншоте (из презентации АНБ). Видно, что в списке отсутствуют американские вендоры Symantec и McAfee, а также британская Sophos.

В одном из документов указано, что американские и британские спецслужбы собирали электронные письма, которые пользователи отправляли антивирусным компаниям, предупреждая их о появлении новых вредоносных программ. Там также указывается, что подразделение АНБ под названием Tailored Access Operations (TAO), которое известно как «наступательное подразделение» (offensive security unit), могло «перепрофилировать» вредоносное ПО для выполнения других функций, например, для обхода функций безопасности антивирусов, сообщает habrahabr.ru.

Различные методы сбора информации о деятельности AV компаний (слайды)

Одно из перехваченных сообщений электронной почты, которое адресовалось AV компании

Программа CAMBERDADA не первая, в которой использовалось state-sponsored вредоносное ПО Duqu2. Duqu2 был нацелен на компрометацию известной антивирусной компании и для его распространения использовался эксплойт нулевого дня, кроме этого, драйверы вредоносной программы были подписаны украденным у компании Foxconn цифровым сертификатом.