Обзор интегрированного и практически полностью автоматизированного решения защиты на предприятиях малого и среднего бизнеса F-Secure Protection Service for Business Standard, в котором также реализована новая концепция предоставления защиты рабочих станций как сервиса.

Содержание

1. Введение

2. Установка

3. Возможности и функциональности продукта

4. Пользовательский интерфейс и настройка параметров

5. Management Portal

6. Выводы

1. Введение

Предприятия малого и среднего бизнеса для оптимизации внутренних процессов используют различные информационные системы, современные средства электронных коммуникаций и документооборота. Сегодня практически каждый сотрудник не представляет свой рабочий день без компьютерной техники. В то же время, непрерывно появляющиеся угрозы безопасности и проблемы законодательного порядка становятся всё более актуальными в бизнес среде, при этом не менее важным является совмещение качества продуктов защиты и минимизации капитальных и эксплуатационных затрат на их внедрение и поддержку. Решение данной проблемы лежит в новой концепции организации практически полностью автоматизированной защиты на предприятии от компании F-Secure.

F-Secure® Protection Service™ for Business (PSB) обеспечивает безопасность бизнеса на основе Интернет-сервиса. Это полный пакет, состоящий из программного обеспечения и портала управления. Руководителям не придется заботиться о модернизации ПО, обновлении антивирусных баз и внутренних серверах безопасности. Вместо этого можно целиком сосредоточиться на бизнесе и сократить затраты.

Данное решение компании F-Secure обеспечивает защиту ноутбуков,

настольных компьютеров и файловых серверов. Используя Management Portal, можно

управлять параметрами системной безопасности, оценивать текущий статус и создавать

отчеты в любое время везде, где имеется доступ к Интернет.

2. Установка

Поддерживаемые платформы и языки:

Портал управления:

Internet Explorer 6-ой версии, Firefox 2-ой версии или более новые с поддержкой Javascript и включенными cookies.

Редактор профиля:

Java Runtime Environment версии 1.6 или выше.

Программное обеспечение на клиентских компьютерах:

Microsoft Windows 2000/XP/Vista (32-bit)

Серверное ПО:

Microsoft Windows 2000/2003 Server (32-bit)

Языки

Русский, английский, чешский, датский, голландский, эстонский, финский, французский, немецкий, греческий, венгерский, итальянский, японский, норвежский, польский, португальский, бразильский португальский, румынский, словенский, испанский, шведский, турецкий, традиционный китайский язык (Гонконг), традиционный китайский язык (Тайвань) и упрощенный китайский язык.

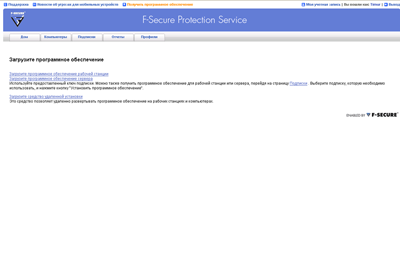

Загрузка дистрибутива из Сети:

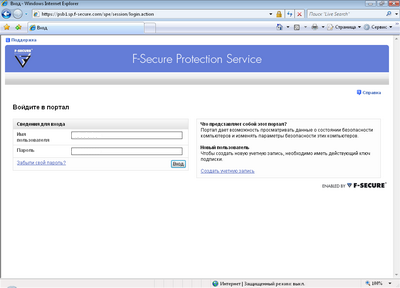

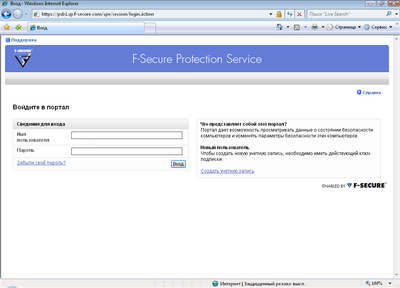

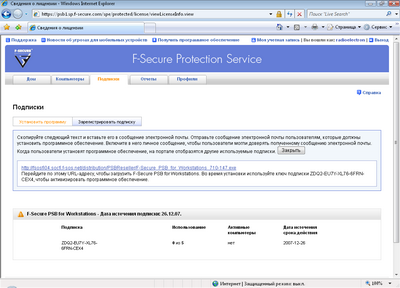

Перед началом установки необходимо зайти в портал, пройти авторизацию или зарегистрироваться, если учетная запись не была создана ранее:

Рисунок 2.1: Вход и авторизация на портале

Дистрибутив можно получить двумя способами: либо скачать по предоставленной ссылке на закладке "Получить программное обеспечение", либо на закладке "Подписки".

Очень важной особенностью является также предлагаемая утилита

удаленной установки (скачать можно также на закладке "Получить программное обеспечение"),

которая позволяет централизованно удаленно устанавливать PSB For Workstations

на рабочие станции с одной консоли, что существенно сокращает затраты труда.

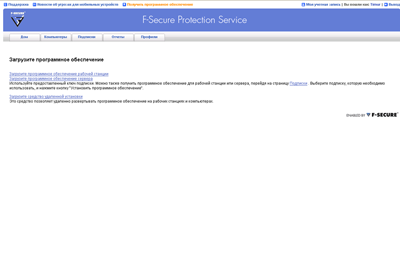

Рисунок 2.2: Получение дистрибутива F-Secure PSB на закладке "Подписки"

Рисунок 2.3: Получение дистрибутива и утилиты удаленной установки на закладке "Получить программное обеспечение"

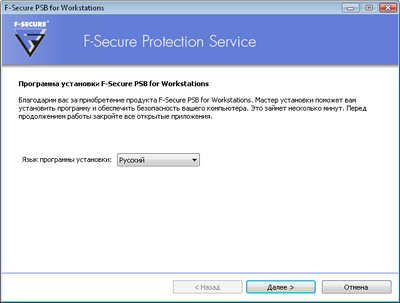

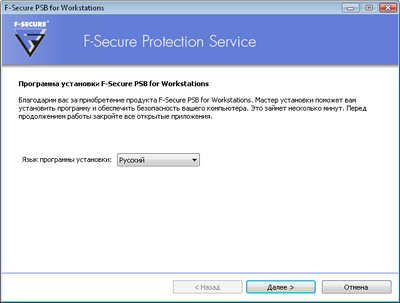

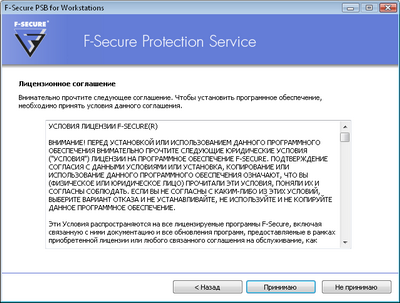

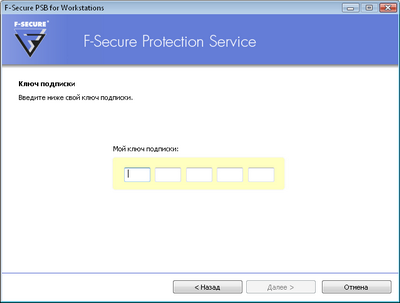

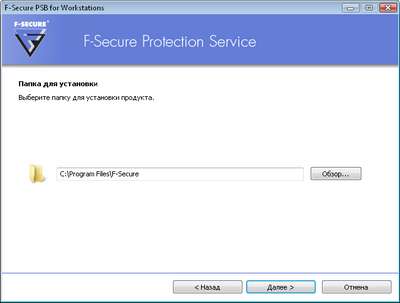

Внешний вид инсталлятора:

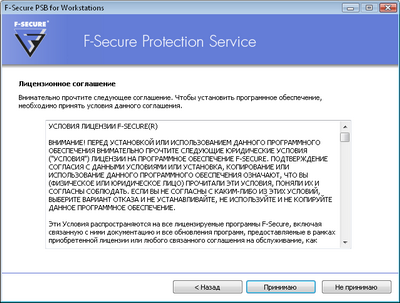

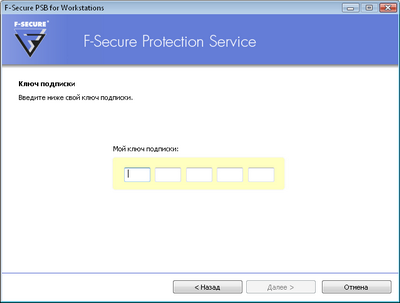

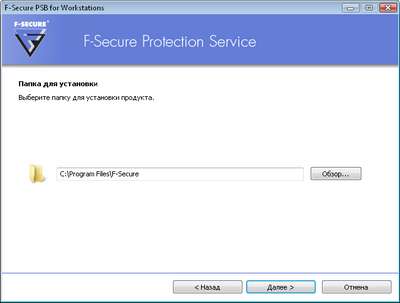

Вначале стандартные операции - выбор языка, принятие условий лицензионного соглашения и ввод кода активации. Пользователю не предлагается выбор устанавливаемых компонентов - они инсталлируются автоматически в зависимости от типа подписки.

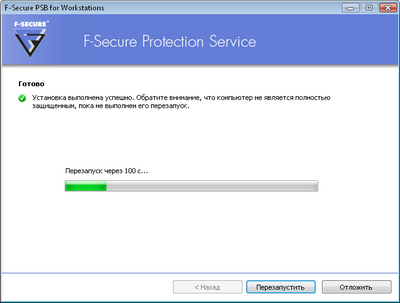

Для завершения установки требуется выполнить перезагрузку операционной системы.

Рисунок 2.4: Выбор языка локализации

Рисунок 2.5: Лицензионное соглашение

Рисунок 2.6: Ввод ключа подписки

Рисунок 2.7: Выбор пути установки

Рисунок 2.8: Выполнение программы установки

>

>

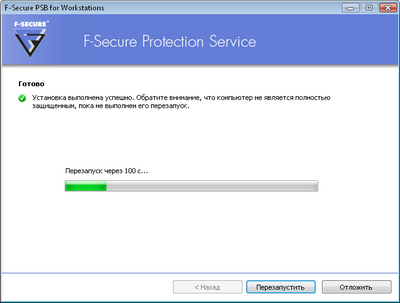

Рисунок 2.9: Возможность автоперезагруки системы

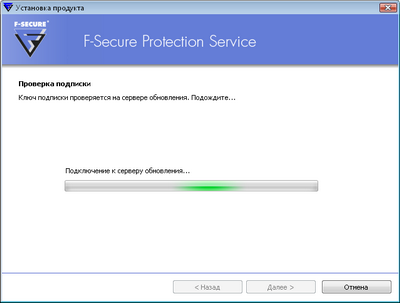

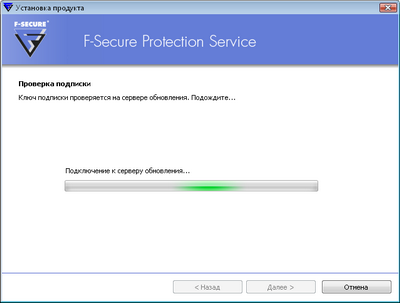

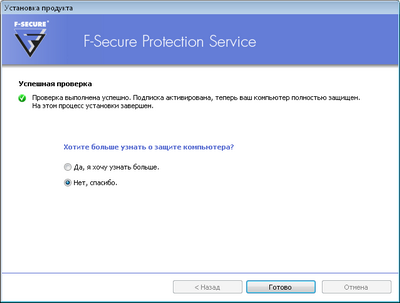

После перезагрузки ОС программа автоматически выполняет запрос к серверу активации:

Рисунок 2.10: Проверка ключа подписки на сервере обновлений

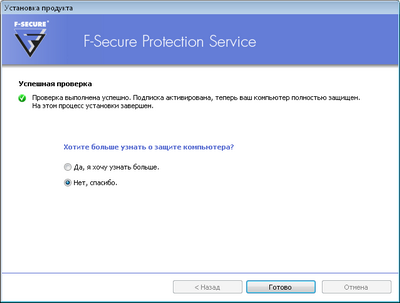

Рисунок 2.11: После установки существует возможность перейти к справочной системе

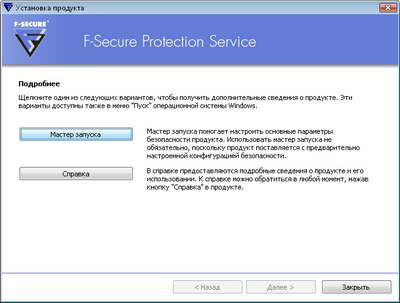

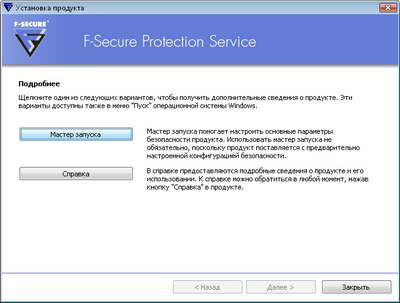

Рисунок 2.12: Возможность перехода к мастеру запуска прямо из портала

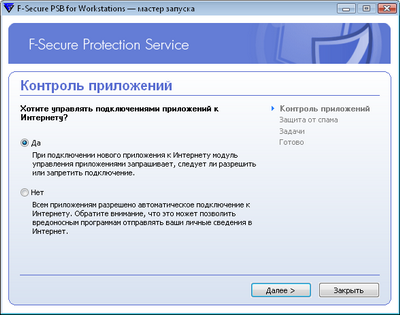

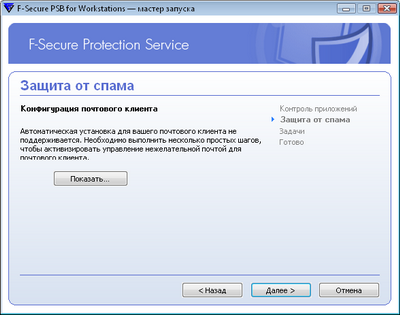

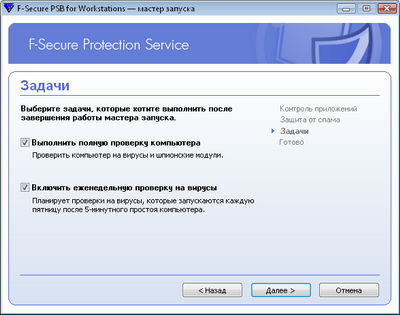

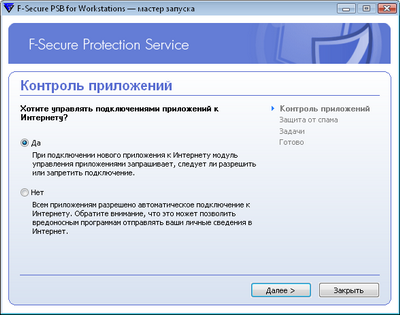

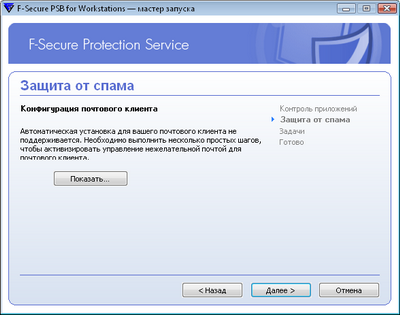

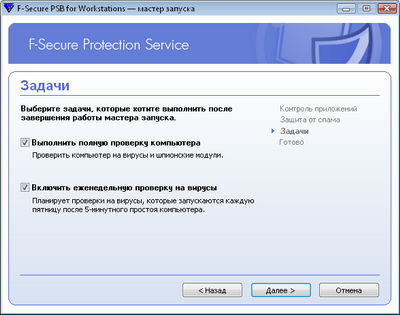

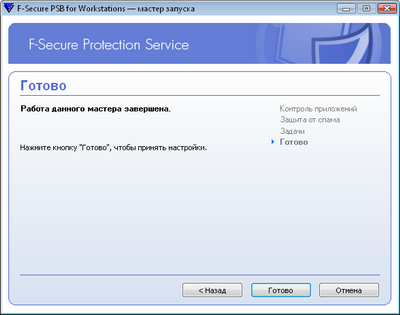

Вслед за активацией следует мастер запуска, с помощью которого легко выполнить первоначальную настройку:

Рисунок 2.13: Включение возможности контроля приложений

Рисунок 2.14: Конфигурация почтового клиента

Рисунок 2.15: Выбор задач на проверку компьютера после мастера запуска

Рисунок 2.16: Завершение работы мастера запуска

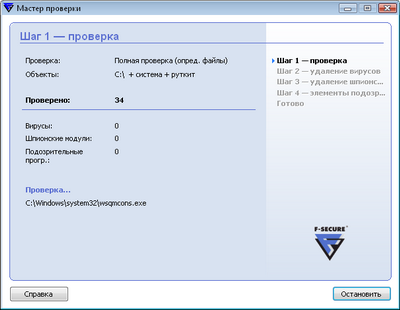

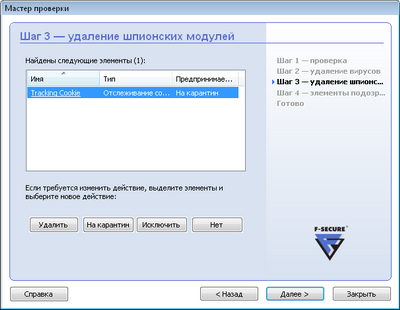

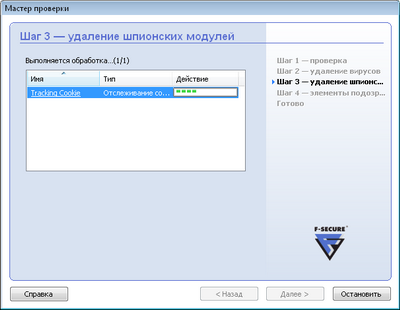

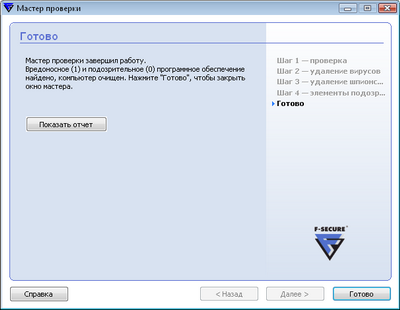

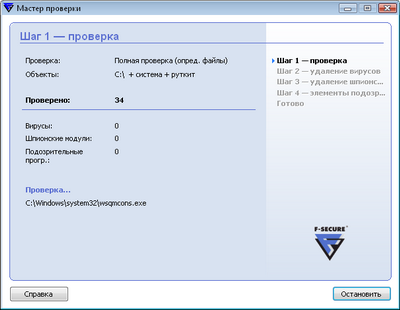

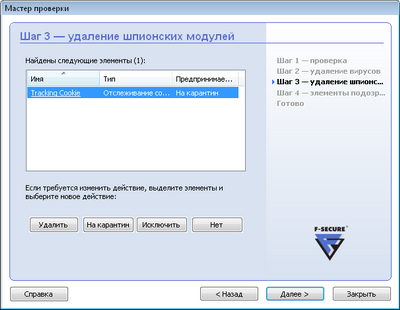

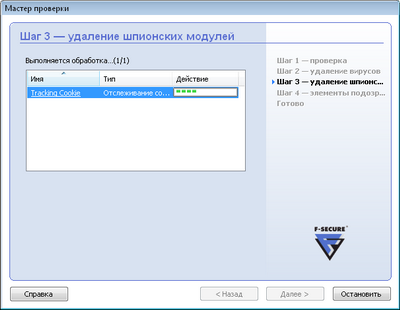

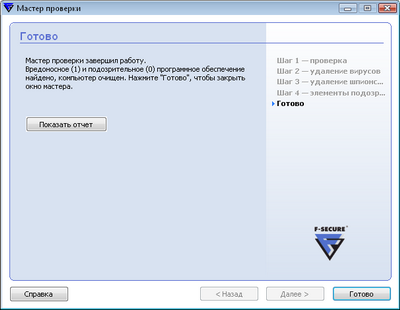

И в завершение инсталляции запускается мастер проверки, производящий полное сканирование машины на наличие вредоносных объектов:

Рисунок 2.17:Сканирование локальной машины

Рисунок 2.18:Выбор действия с зараженными объектами

Рисунок 2.19:Удаление зараженных объектов

Рисунок 2.20: Завершение проверки и итоговая информация о сканировании

3. Возможности и функциональности продукта

- Легко купить в короткие сроки. Прост в установке, использовании и обслуживании.

- Комплексное решение для защиты ноутбуков, настольных компьютеров и файловых серверов с минимумом инвестиций.

- Защита от вирусов, шпионских программ, руткитов, неизвестных угроз и сетевых атак.

- Встроенный спам-контроль освобождает электронную почту от нежелательных писем (спама).

- Легкий в использовании веб-портал дает общее представление о защищенности сети в компании.

- Благодаря множеству автоматизированных функций, безопасность обеспечивается круглосуточно 7 дней в неделю с минимальным задействованием IT-персонала.

- Несложная установка через портал управления.

- Быстрое развертывание и простая настройка.

- Наличие предустановленных профилей безопасности.

- Автоматические обновления безопасности и программного обеспечения.

- Статус безопасности как офисных сотрудников, так и удаленных работников может быть проверен в любое время.

4. Пользовательский интерфейс и настройка параметров

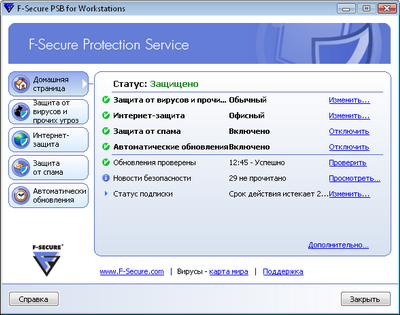

Внешний вид главного окна программы:

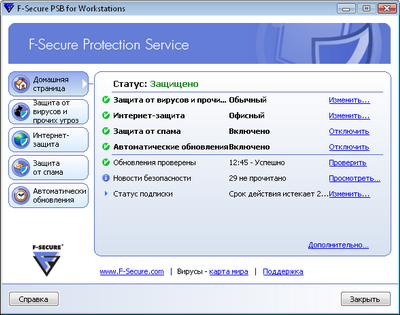

На вкладке "Домашняя страница" можно быстро просмотреть параметры безопасности и статус всех установленных компонентов:

Рисунок 4.1: Внешней вид "Домашней страницы"

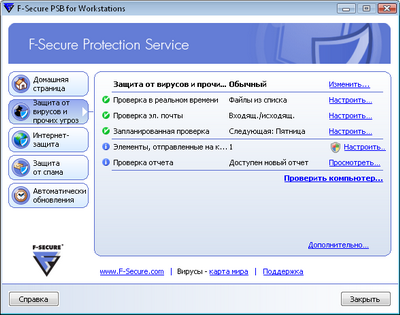

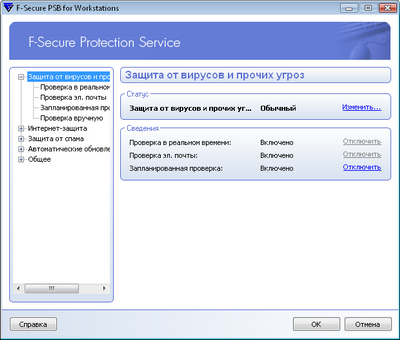

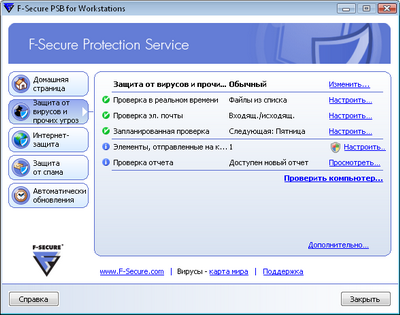

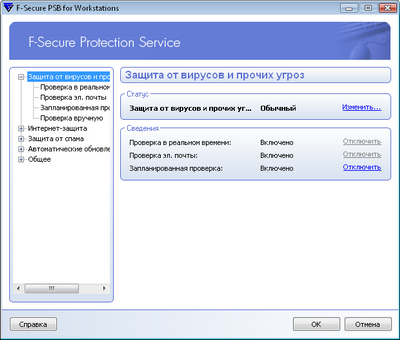

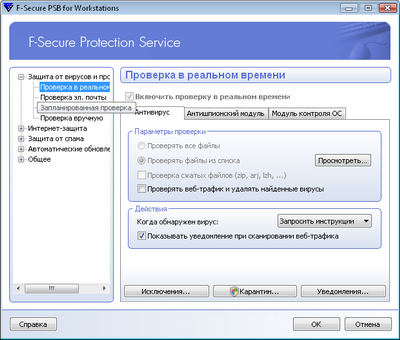

Защита от вирусов и программ-шпионов работает автоматически в фоновом режиме реального времени, когда пользователь использует файлы на своем компьютере или просматривает веб-узлы в Интернете:

Рисунок 4.2: Настройка параметров защиты от вирусов и spyware

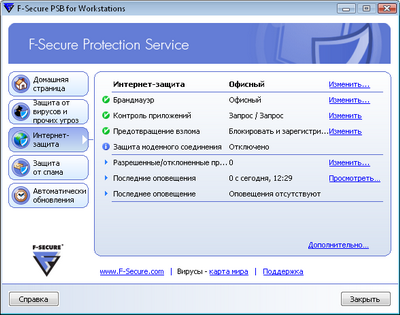

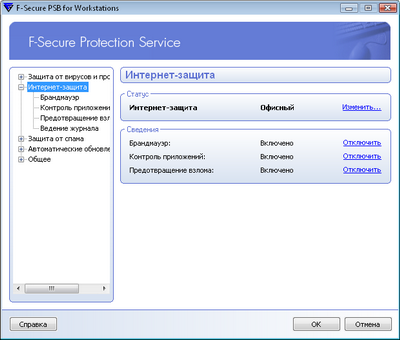

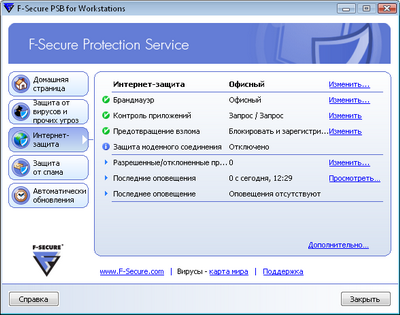

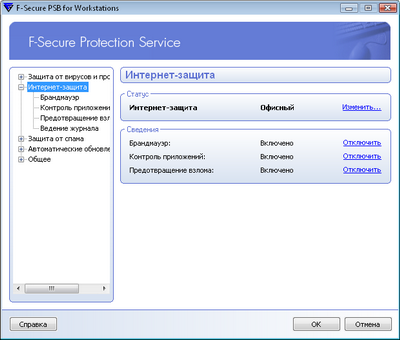

Интернет-защита отслеживает и фильтрует сетевой трафик, предотвращая несанкционированный доступ к компьютеру из Интернета. К тому же, это позволяет защитить компьютер от доступа из Интернета злоумышленников и сетевых червей:

Рисунок 4.3: Настройка и мониторинг параметров интернет защиты

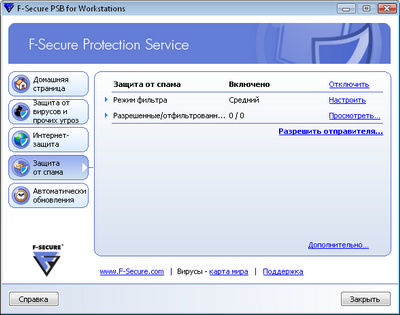

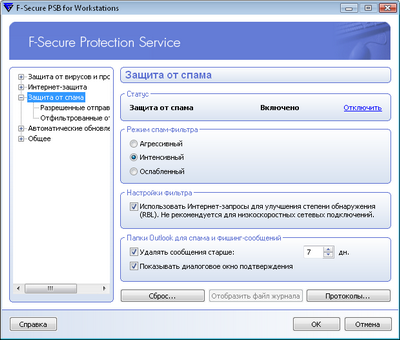

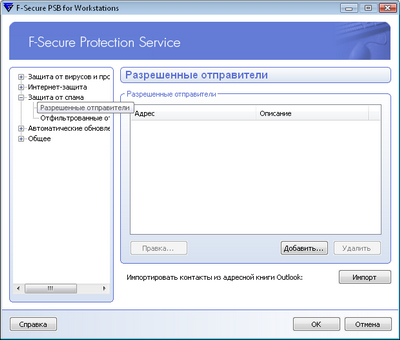

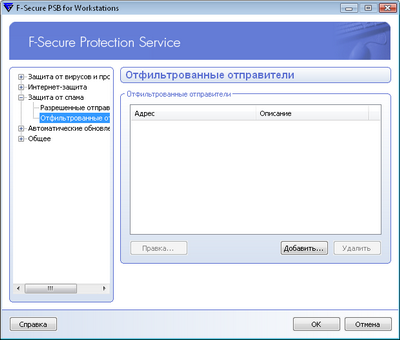

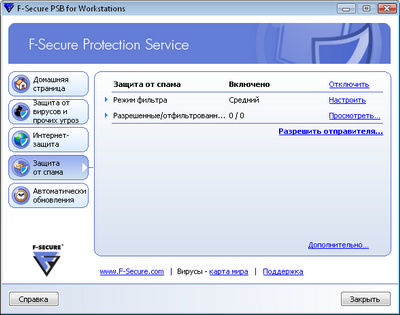

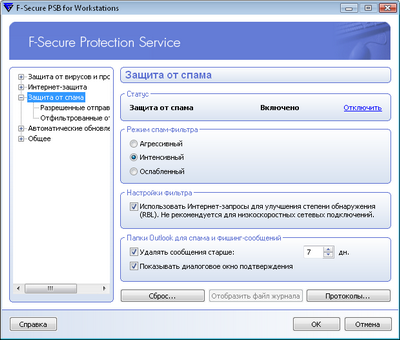

Вкладка "Борьба со спамом" отображает режим фильтрации, количество разрешенных и отфильтрованных отправителей, а также состояние борьбы с нежелательной почтой:

Рисунок 4.4: Настройка и мониторинг параметров защиты от спама

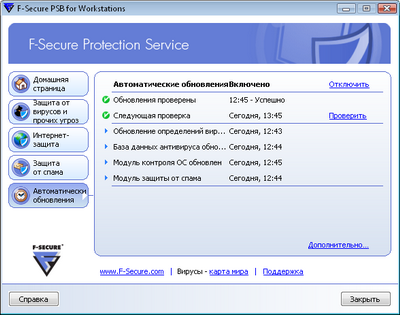

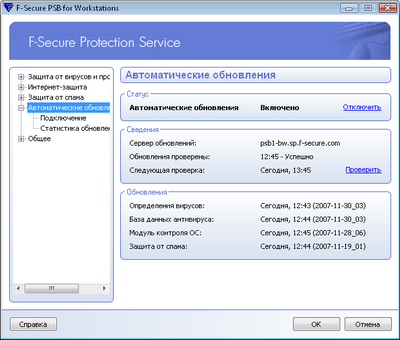

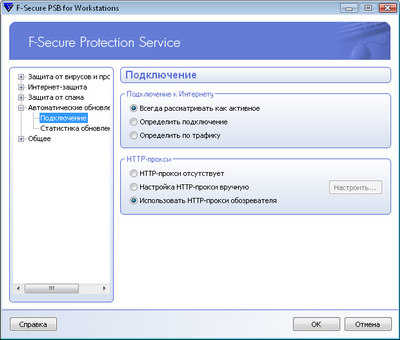

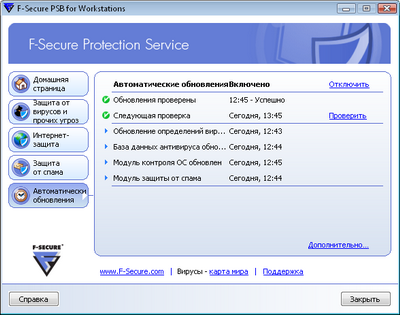

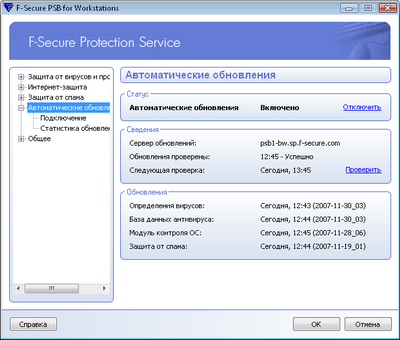

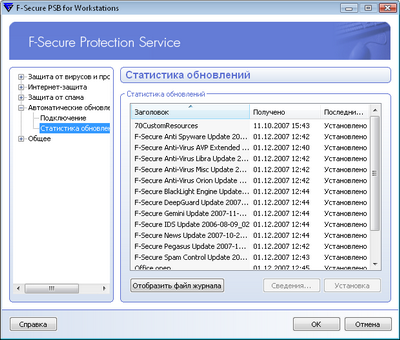

Агент автоматического обновления активизируется явным образом в фоновом режиме каждый раз при подключении к Интернету для возможности получения на компьютер последних обновлений, причем скачиваются с сервера всего на одну рабочую станцию, а далее обновление остальных станций происходит на локальном уровне. Такой подход при больших размерах внутренней сети позволяет существенно сэкономить трафик:

Рисунок 4.5: Мониторинг и настройка автоматического обновления

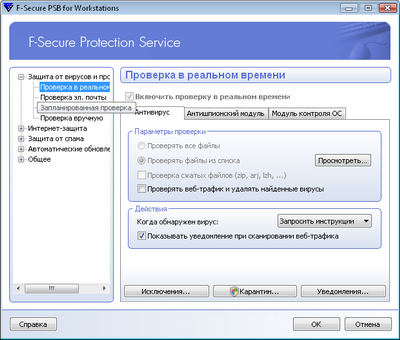

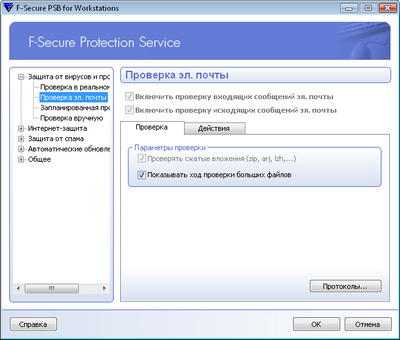

По ссылке "Дополнительно" открывается окно с дополнительными параметрами, в котором детальнее настраиваются компоненты программы:

Рисунок 4.6: Дополнительные настройки защиты

Рисунок 4.7: Параметры проверка в реальном времени

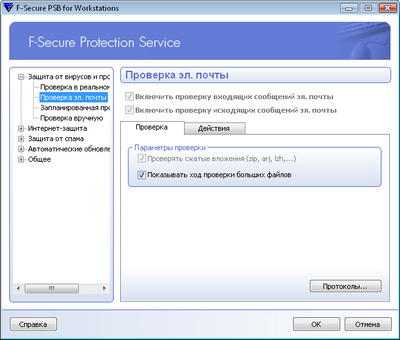

Рисунок 4.8: Параметры проверки электронной почты

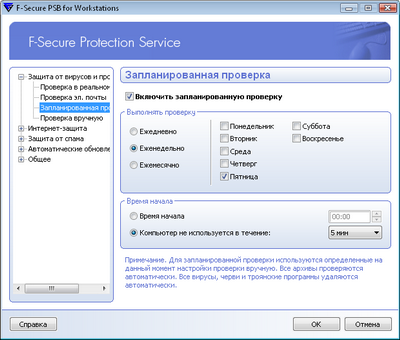

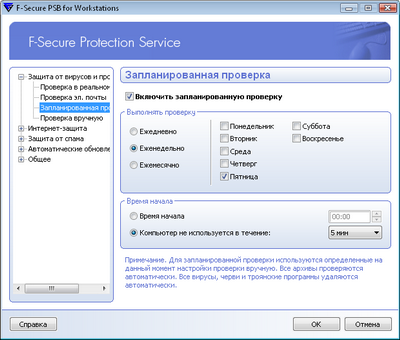

Рисунок 4.9: Планировщик сканирования

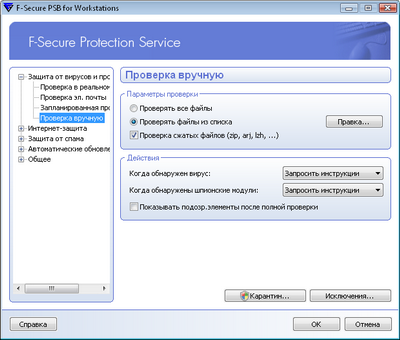

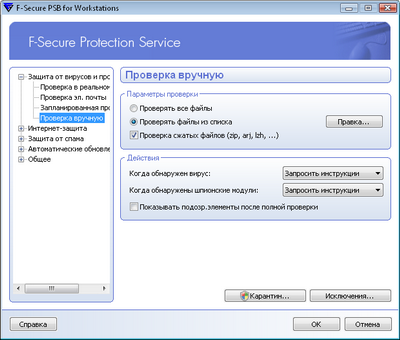

Рисунок 4.10: Возможность ручной проверки

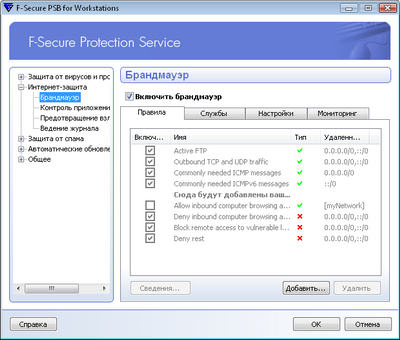

Рисунок 4.11: Дополнительные параметры интернет-защиты

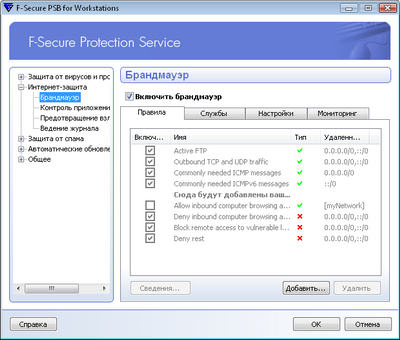

Рисунок 4.12: Настройки брандмауэра

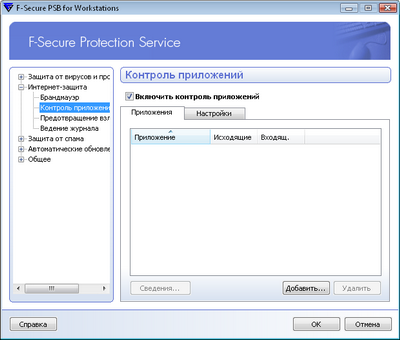

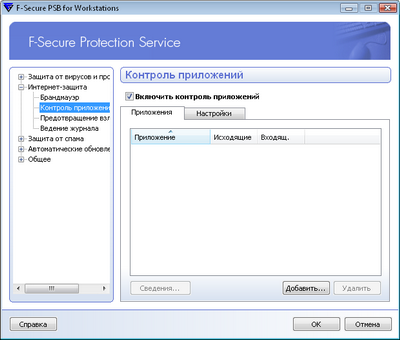

Рисунок 4.13: Параметры контроля приложений

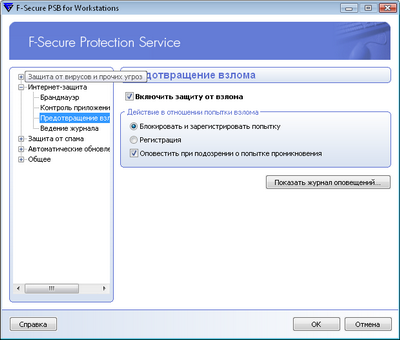

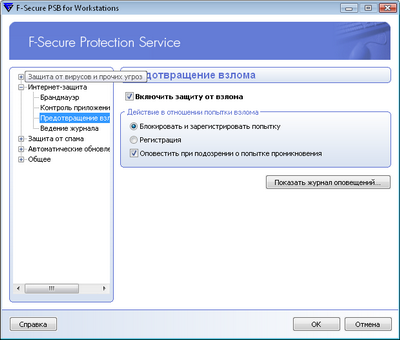

Рисунок 4.14: Настройка параметров предотвращения от взлома

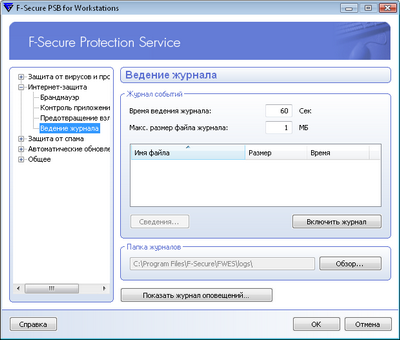

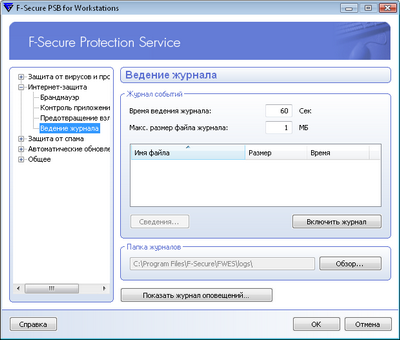

Рисунок 4.15: Настройка параметров ведения журнала событий

Рисунок 4.16:Дополнительные параметры защиты от спама

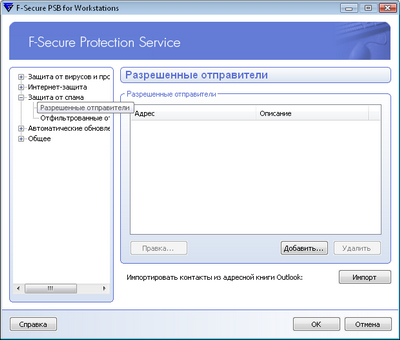

Рисунок 4.17: Настройка списка разрешенных отправителей

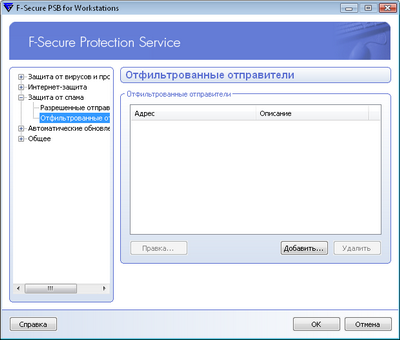

Рисунок 4.18: Настройка фильтров для нежелательных отправителей

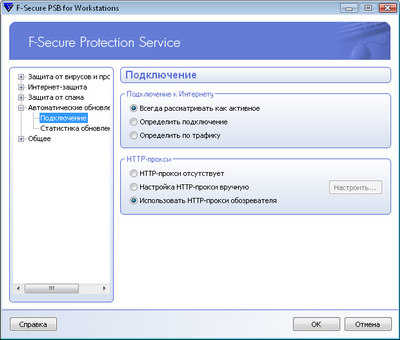

Рисунок 4.19: Дополнительные параметры для автоматического обновления

Рисунок 4.20: Настройка параметров подключения к серверу обновлений

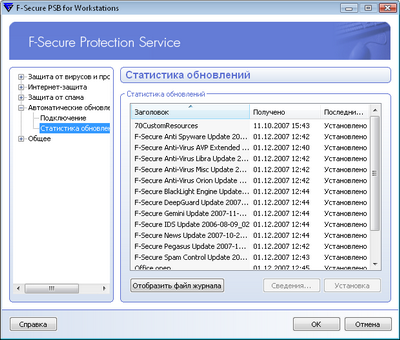

Рисунок 4.21:Обзор статистики обновлений

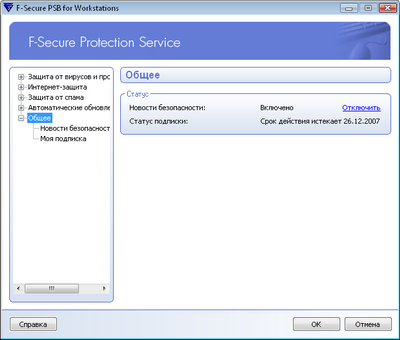

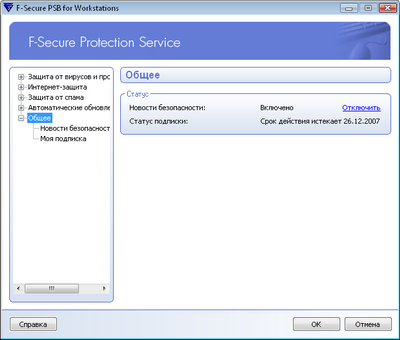

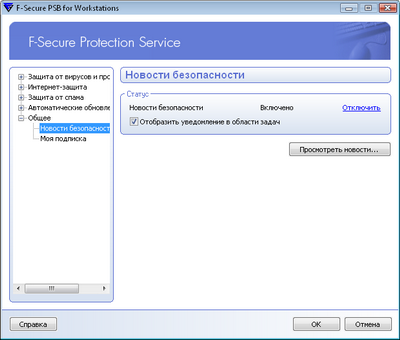

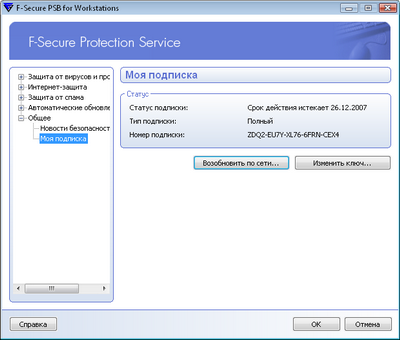

Рисунок 4.22: Общая информация о подписке

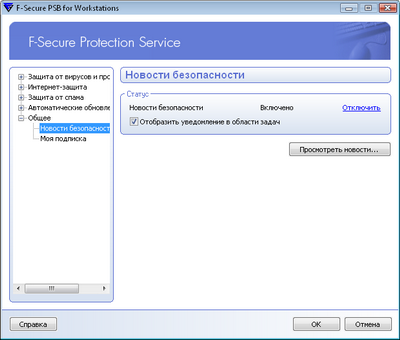

Рисунок 4.23: Возможность получения новостей безопасности

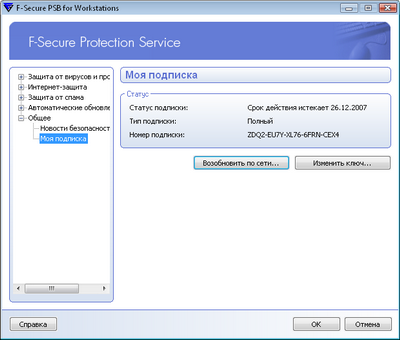

Рисунок 4.24:Просмотр и изменение информации о подписке пользователя

5. Management Portal

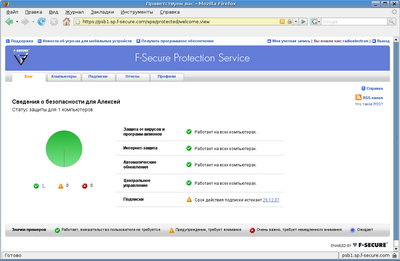

В портале отображается состояние безопасности компьютеров в сети и указываются проблемы безопасности, которые необходимо устранить.

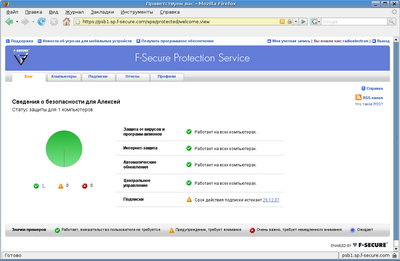

Домашняя страница

Рисунок 5.1: Просмотр сведений о настройках безопасности в сети

- Если на домашней странице отображаются только зеленые значки, значит все компьютеры, зарегистрированные в портале, защищены.

- Имеется возможность подписаться на новости в формате RSS - это позволит просматривать состояние безопасности сети, не входя в портал.

- Если во встроенной справке не удается найти какую-либо необходимую информацию - дополнительные сведения можно получить, обратившись в тех. поддержку.

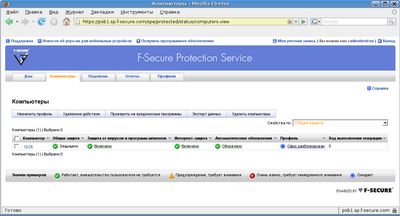

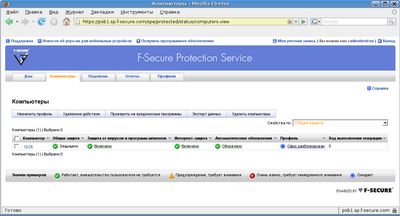

Компьютеры

Рисунок 5.2: Детальный просмотр рабочих станций и текущих настроек

- Список компьютеров с одинаковыми проблемами безопасности.

- Наборы свойств для отображения в таблице.

- Данные о компьютере, разделенные на различные категории.

- Профили позволяют определить действия, которые пользователи могут выполнять по отношению к настройкам безопасности компьютера.

- Можно назначить для компьютера новый профиль, например ограничить для пользователей компьютера возможность выполнения опасных изменений в настройках безопасности.

- Возможность переименовывать или удалять компьютеры из портала.

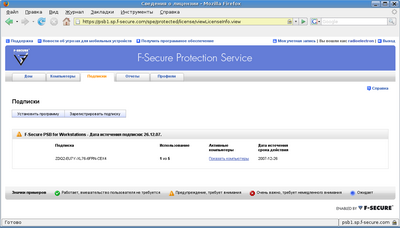

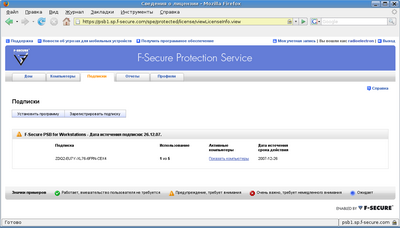

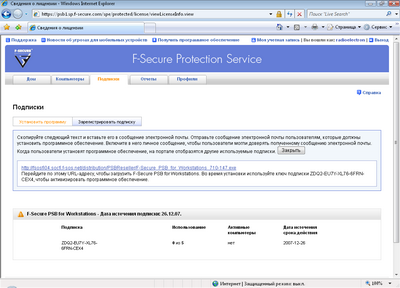

Подписки

Рисунок 5.3: Просмотр состояния подписки

- Отдельный ключ подписки позволяет устанавливать программу на несколько компьютеров.

- Для PSB существует два вида подписки: PSB Standard Client Security Module - для защиты офисных ПК и ноутбуков, и PSB Standard Client+Server Security Module - для защиты серверов и рабочих станций. Каждый из продуктов содержит свои службы безопасности. Ключ подписки предназначен для определенного набора этих служб.

- Отображение компьютеров, принадлежащих общему ключу безопасности.

- В случае наличия неиспользованных подписок, можно установить службы безопасности на новый компьютер.

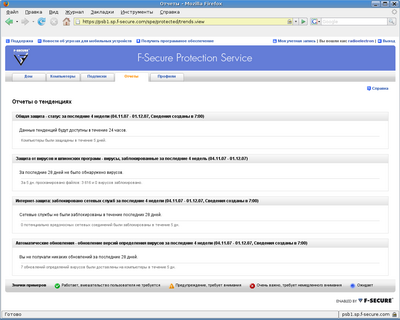

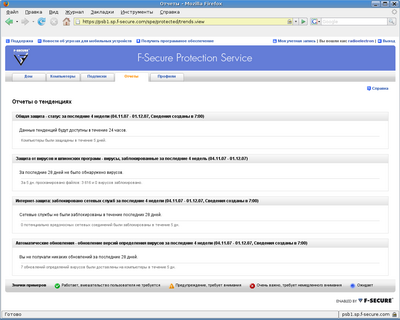

Отчеты

Рисунок 5.4:Просмотр отчетов о тенденциях в системе

- Временная шкала слева показывает, каким образом сеть была защищена в течение последнего месяца. Круговая диаграмма справа показывает подробные сведения о конкретной дате.

- Отчеты позволяют предугадывать возможные проблемы в будущем на основе анализа событий, произошедших ранее.

- Страница отчетов позволяет просматривать события определенного дня, например, новости о вирусной эпидемии.

- Отчеты позволяют проверить, существуют ли устраненные проблемы с момента последней проверки первой страницы портала. К примеру какие-либо проблемы могли быть устранены в выходные, до рабочего дня в понедельник.

- Вы можете увидеть, за что вы платите: просмотреть события безопасности и предпринятые действия для обеспечения защиты компьютеров.

- В каждом из полей информация делится на две части:

- Слева - гистограмма показывает тенденции в течение длительного периода времени.

- Справа - круговая диаграмма или таблица, отображающая события определенного дня, выбранного под гистограммой.

- Чтобы просмотреть день с правой стороны, щелкните этот день на диаграмме справа.

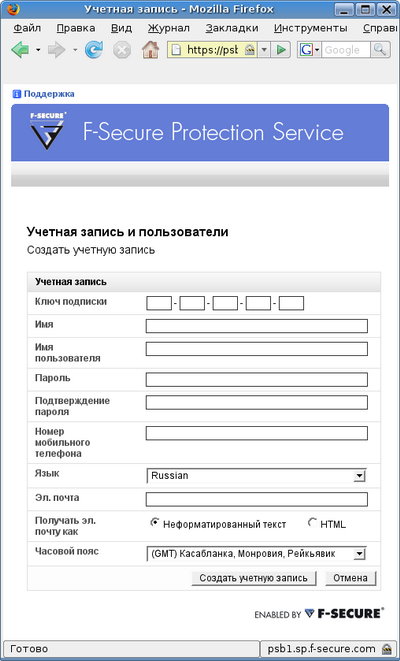

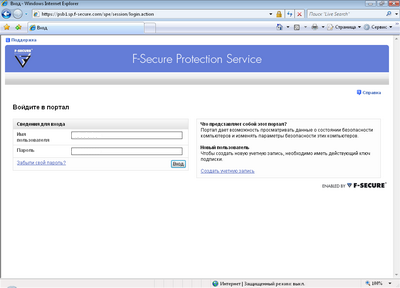

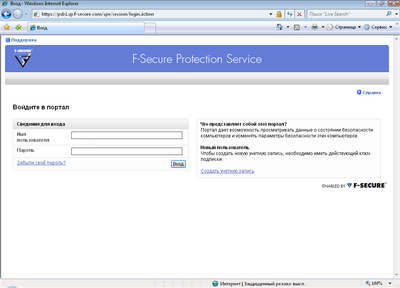

Страница входа в систему

Рисунок 5.5:Авторизация на портал управления

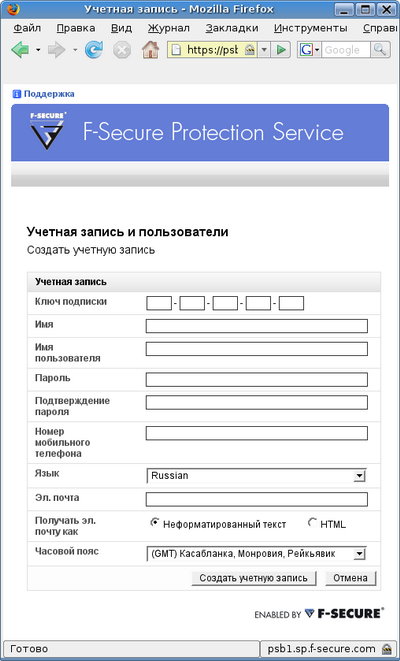

Рисунок 5.6: Создание учетной записи

- В портале отображается состояние безопасности компьютеров в сети и указываются проблемы с безопасностью, которые следует устранить.

- Покупая подписку на службу безопасности впервые, следует использовать ключ подписки, полученный для создания новой учетной записи.

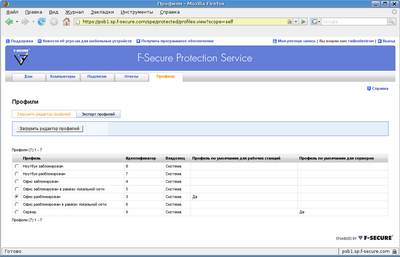

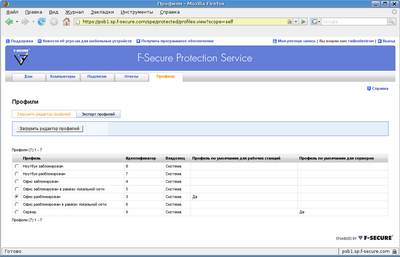

Управление профилями безопасности

Рисунок 5.5: Просмотр профилей безопасности, возможность создания и редактирования профилей

- Профили позволяют управлять параметрами безопасности, которые пользователи могут изменить на компьютерах.

- Существуют определенные заранее профили безопасности, которые можно применять для компьютеров. Если подходящий для пользователей профиль не существует, вы можете создавать свои профили. Можно использовать существующий профиль как основу для нового профиля.

- Определенные профили могут отличаться, например, пользователями:

- Навыки работы на компьютере: профиль для неопытных пользователей позволит ограничить их права на изменение параметров безопасности.

- Тип компьютера: профиль для пользователей ноутбуков разработан для защиты пользователей при осуществлении доступа в Интернет из небезопасных мест, например из кафе с доступом в Интернет.

6. Выводы

В целом, за исключением мелких недочетов в интерфейсе, продукт

оставил положительное впечатление. На первый взгляд, возможности и функционал

могут показаться урезанными. Однако, в данном случае это сделано специально,

чтобы обеспечить безопасность компаний в кратчайшие сроки и в дальнейшем обходиться

без привлечения специалистов. Весь пакет полностью автоматизирован, что позволяет

существенно сократить расходы на обслуживание, а утилита для установки позволяет

централизованно устанавливать PSB For Workstations удаленно на рабочие станции

из одной консоли. Главная отличительная особенность от продуктов других антивирусных

компаний - решение представлено в виде сервиса, который позволяет из любой точки

Земли, где есть доступ в Интернет, подписываться на необходимые компоненты защиты,

осуществлять удаленный контроль, управление защитой серверов и рабочих станций.

Благодаря этим достоинствам F-Secure® Protection Service™ for Business Standard

является идеальным решением для обеспечения безопасности малого и среднего бизнеса.

Продукт F-Secure PSB использует систему защиты аналогичную F-Secure Anti-Virus, которая себя очень хорошо показывает в тестах независимых лабораторий, занимая достойные итоговые места. Из последних результатов можно выделить тест лаборатории Anti-Malware.ru на детектирование новых вредоносных программ, где F-Secure Anti-Virus показал лучший результат по совокупности проактивного и сигнатурного детектирования (98%). А также тест лаборатории Virus Bulletin, который F-Secure Anti-Virus прошел один из немногих, добившись лидирующих результатов.

Плюсы:

- Обширная справочная система

- Вся система автоматизирована, привлечение IT-персонала минимально.

- Русскоязычный интерфейс

- Система подписки на модули защиты.

- Удобное управление и контроль за всеми рабочими местами через веб-интерфейс.

Минусы:

- Присутствуют недоработки в интерфейсе - фиксированный размер окна, некоторые подписи выезжают за пределы кнопок/секций.

- Слишком много одновременно запущенных сервисов в Windows XP - около 14-ти (правда под Windows Vista наблюдается 2-3 процесса)

Субъективная оценка (по 10-ти бальной шкале): 10

Функционал: 10

Надежность: 9

Управляемость: 10

Конкурентоспособность: 10

Поддержка: 9

Цена: 10

Продукт получает награду Approved by Anti-Malware.ru

17.12.2007

>

>