3 октября в рамках серии практических конференций Road Show SearchInform 2017 компания «СёрчИнформ» представила первый в России автоматизированный модуль профайлинга в составе DLP-системы «Контур информационной безопасности СёрчИнформ».

Компания «СёрчИнформ» – российский разработчик средств защиты информации – ежегодно собирает специалистов по информационной безопасности, чтобы обсудить актуальные проблемы и рассказать о трендах в сфере ИБ. В этом году тема мероприятия: «Психология vs Технология: оцифровываем человеческий фактор».

В Москве конференцию посетили более 600 специалистов, 938 человек посмотрели онлайн-трансляцию Road Show. Серия конференций состоится еще в 16 городах России и СНГ.

На мероприятии представители «СёрчИнформ» презентовали уникальную разработку – модуль профайлинга ProfileCenter. Он позволит ИБ-службам прогнозировать поведение сотрудников, оценивать и снижать риски, связанные с человеческим фактором, проводить расследования при отсутствии следов преступления.

«Мы развиваем продукт так, чтобы облегчить ежедневную работу специалистов служб ИБ. Модуль профайлинга позволит им предупреждать инциденты, держать под контролем риски и оперативно реагировать на подозрительные действия с корпоративной информацией. Мы прекрасно понимаем, что перед «человеческим фактором» пасуют порой даже самые продвинутые технические средства, и прогнозная оценка поведения человека способна существенно снизить подобные риски», – рассказал во время презентации модуля председатель совета директоров «СёрчИнформ» Лев Матвеев.

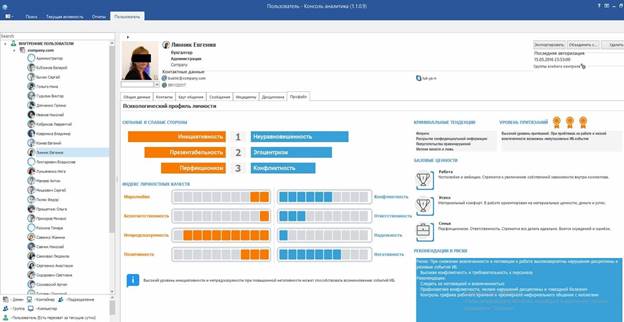

Скрин бета-версии ProfileCenter в «КИБ СёрчИнформ»

На конференции также обсуждалась практика применения классического профайлинга, были разобраны нестандартные кейсы, показаны примеры проведения расследований на виртуальной машине. Коммерческую версию модуля ProfileCenter «СёрчИнформ» представит на тест всем желающим в начале 2018 года.