Эксперты Positive Technologies выявили в Yealink Meeting Server уязвимость, позволяющую аутсайдеру получить учетные данные всех пользователей системы видео-конференц-связи (ВКС) в целевой организации.

Патч включен в состав сборки 26.0.0.67 и давно доступен, однако далеко не все корпоративные клиенты провайдера удосужились его применить, в том числе в России. Тем, кто этого еще не сделал, рекомендуется обновить софт в кратчайшие сроки.

Уязвимость CVE-2024-48352 (7,5 балла CVSS) классифицируется как раскрытие конфиденциальной информации. Эксплойт осуществляется подачей на сервер HTTP-запроса с ID атакуемого предприятия.

«До своего исправления уязвимость CVE-2024-48352 позволяла любому злоумышленнику без авторизации получить учетные данные всех пользователей системы, — уточнил старший специалист PT по пентесту Егор Димитренко. — Это означает, что атакующий мог бы входить в ВКС-систему от имени любого пользователя и перехватывать информацию внутри организации».

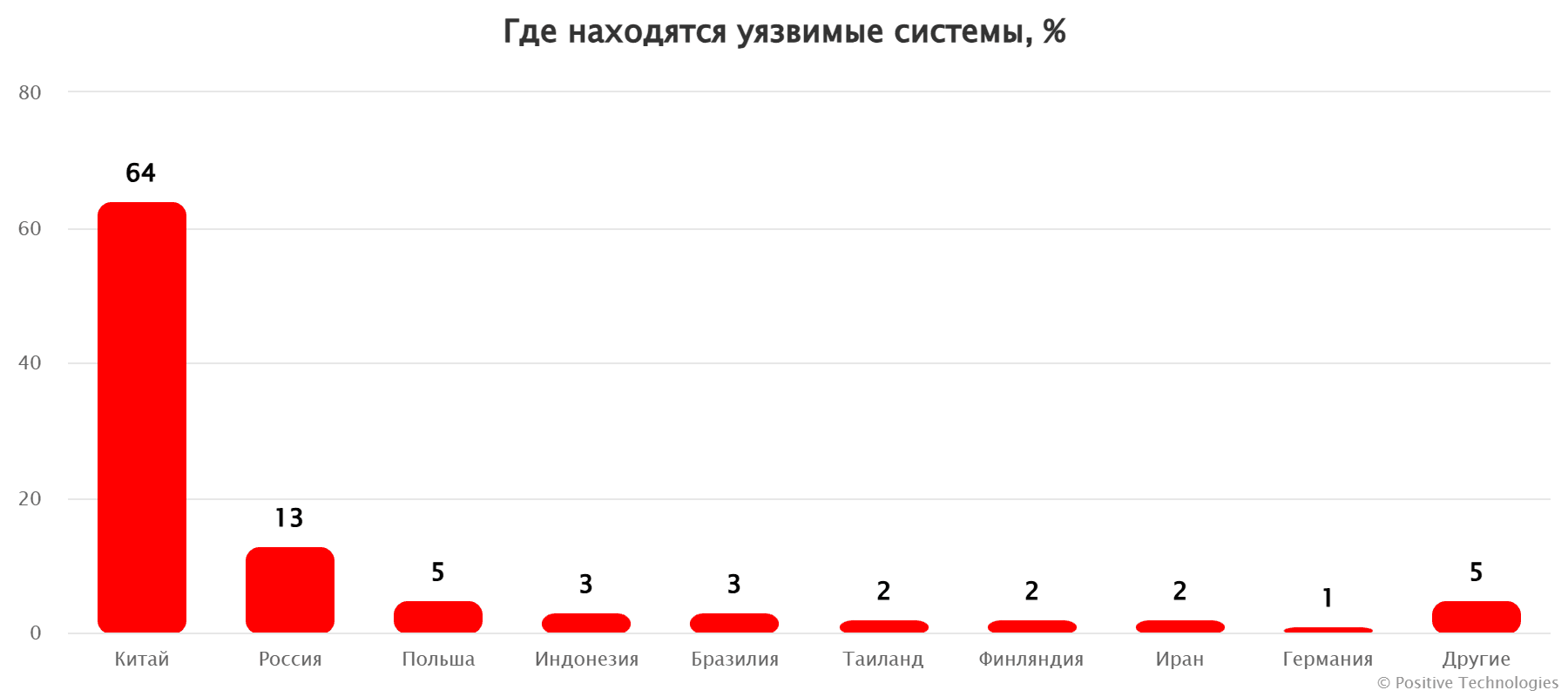

По данным ИБ-компании, в прошлом месяце в интернете присутствовал 461 непропатченный экземпляр Yealink Meeting Server. Больше половины установок расположены в Китае, 13% — в России.

В начале этого года исследователи из PT обнаружили в том же продукте Yealink еще одну, более опасную проблему — CVE-2024-24091 (инъекция команд, 9,8 балла CVSS). Использование обеих уязвимостей в связке, по словам экспертов, позволяет получить начальный доступ к корпоративной сети.