«Лаборатория Касперского» сообщила о кибератаке на разработчика DAEMON Tools. По данным экспертов Kaspersky GReAT, с начала апреля 2026 года через официальный сайт вендора распространялась легитимная программа для работы с образами дисков, но уже с бэкдором внутри.

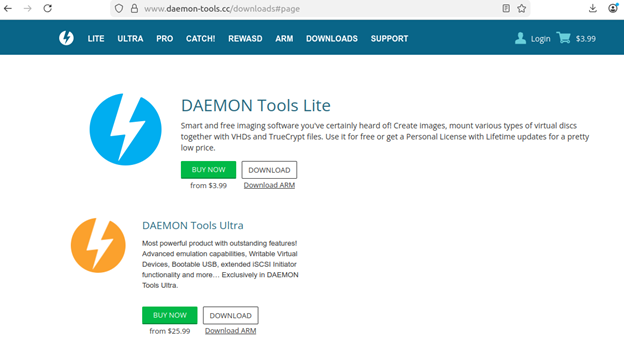

Злоумышленники скомпрометировали DAEMON Tools начиная с версии 12.5.0.2421 и вплоть до текущей.

Заражённый софт распространялся с 8 апреля 2026 года и был подписан действительным цифровым сертификатом разработчика. Именно это делает инцидент особенно неприятным: пользователь скачивает программу с официального сайта, видит нормальную подпись и не ожидает подвоха.

После установки на устройство попадал бэкдор. Он позволял атакующим обходить стандартные средства защиты, выполнять произвольные команды и загружать дополнительные вредоносные программы.

К настоящему моменту зафиксировано более 2 тысяч заражений более чем в 100 странах. Около 20% пострадавших устройств находятся в России. При этом примерно 10% заражённых систем в мире относятся к корпоративному сектору.

В Kaspersky GReAT отмечают, что в большинстве случаев на устройства доставлялась нагрузка для сбора информации. Более сложный бэкдор нашли только примерно на десяти компьютерах — в государственных, научных, производственных организациях и компаниях розничной торговли в России, Беларуси и Таиланде. Это указывает на таргетированный характер атаки: сначала широкое заражение, а затем выборочная доработка интересных целей.

«Лаборатория Касперского» уже связалась с AVB Disc Soft, разработчиком DAEMON Tools, чтобы помочь устранить последствия атаки.