В «Лаборатории Касперского» фиксируют рост числа рассылок, нацеленных на засев троянов NetSupport RAT и BurnsRAT. Злоумышленники выдают вредоносные вложения за запросы потенциальных клиентов или партнеров.

По данным телеметрии Kaspersky, выявленная имейл-кампания стартовала в марте 2023 года и уже затронула более 1 тыс. частных пользователей, торговых организаций и предприятий сферы услуг — в основном российских.

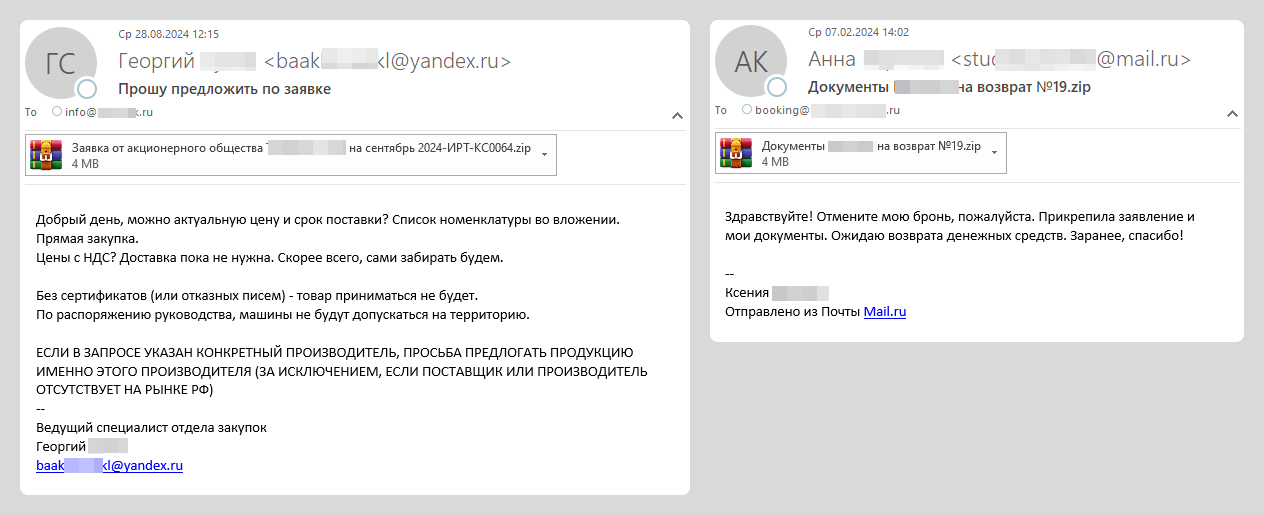

Поскольку маскировка позволяет фальшивкам влиться в общий поток обращений, обычно получаемых бизнесменами, эксперты нарекли текущие рассылки Horns&Hooves, «Рога и копыта» — по имени организации, придуманной Остапом Бендером, чтобы «смешаться с бодрой массой служащих» (Ильф и Петров, «Золотой теленок).

«Компании регулярно получают запросы, связанные с оформлением заказов, разбираются с претензиями, поэтому далеко не всегда сотрудники могут заподозрить обман, — поясняет эксперт Kaspersky Артём Ушков. — В особой зоне риска малый и средний бизнес, ведь у небольших предприятий не всегда достаточно ресурсов для защиты».

Анализ показал, что вложенный в фейковые письма ZIP содержит файл с вредоносным скриптом (как правило, JS). Он может быть поименован как заявка на закупку, запрос цен, акт сверки, заявление на возврат, досудебная или обычная претензия.

Для пущей убедительности в архив также могут быть включены верительные грамоты лица, за которое выдают себя авторы рассылки: выписка из ЕГРЮЛ, свидетельства о госрегистрации и постановке на налоговый учет, приказы, уставные документы.

При запуске JScript, используя встроенные средства Windows, скачивает с внешнего сервера и выводит на экран документ-приманку в текстовом формате (может также использоваться PNG) — например, таблицу со списком товаров для закупки.

Одновременно в систему загружается BAT-установщик и запускается на исполнение. Количество промежуточных скриптов в цепочке заражения варьируется, однако их дружная отработка дает один и тот же результат: появление в системе трояна.

В рамках Horns&Hooves раздаются NetSupport RAT и BurnsRAT — вредоносные версии легитимных инструментов удаленного управления NetSupport Manager и Remote Manipulator System. После заражения в систему могут вдобавок загрузить инфостилер (замечены Rhadamanthys и Meduza).

Исследователи с высокой долей вероятности полагают, что инициатором Horns&Hooves является кибергруппа TA569, она же Mustard Tempest и Gold Prelude. Эти злоумышленники обычно взламывают системы для продажи доступа в даркнете.