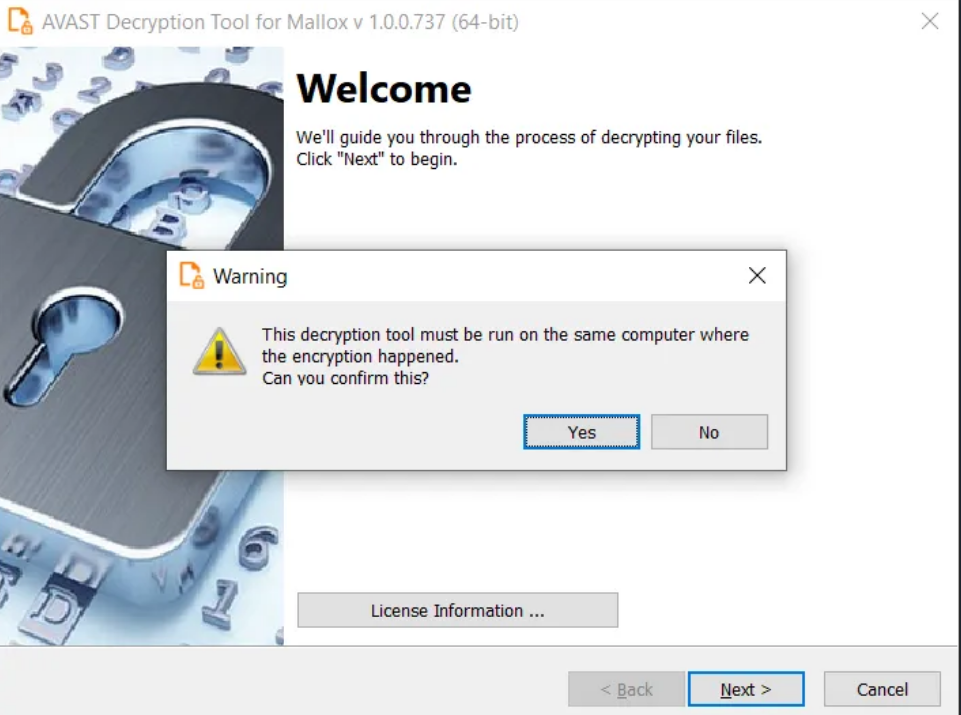

Исследователи из Avast нашли слабое место в криптосхеме Mallox и создали декриптор. Жертвы шифровальщика могут скачать утилиту на сайте ИБ-компании, она предоставляется в пользование на безвозмездной основе.

Инструмент поможет вернуть файлы, зашифрованные в 2023 году или начале 2024-го. Против более поздних заражений он бессилен: вирусописатели исправили ошибку.

Утилита запускается на том же компьютере, где произошло шифрование, и работает по файлам с расширениями .bitenc, .ma1x0, .mallab, .malox, .mallox, .malloxx, .xollam.

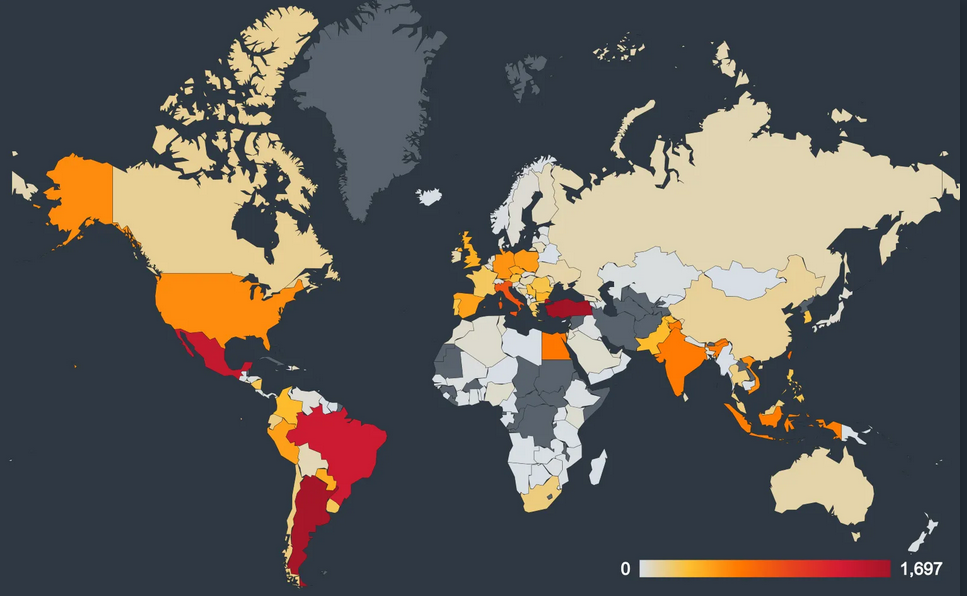

Шифровальщик Mallox, он же Fargo, TargetCompany и Tohnichi, объявился в интернете в 2021 году. Он предоставляется в пользование как RaaS (Ransomware-as-a-Service, как услуга) и внедряется на серверы MS SQL и PostgreSQL через уязвимости либо брутфорс паролей.

Целевые атаки с использованием Mallox проводятся в разных вертикалях. Операторы обычно работают по схеме двойного шантажа: жертвам, отказавшимся платить за дешифратор, угрожают публикацией украденных данных на сайте утечек в сети Tor.