Эксперты Check Point выявили новую кампанию по распространению инфостилера Rhadamanthys. Ее авторы с июля прицельно рассылают письма от имени известных организаций, обвиняя получателей в нарушении авторских прав.

Для каждой адресной рассылки создается новый Gmail-аккаунт — по всей видимости, мошенники используют автоматизацию. Из-за этого иногда случаются нестыковки; так, одна из израильских компаний получила вредоносное письмо на корейском языке.

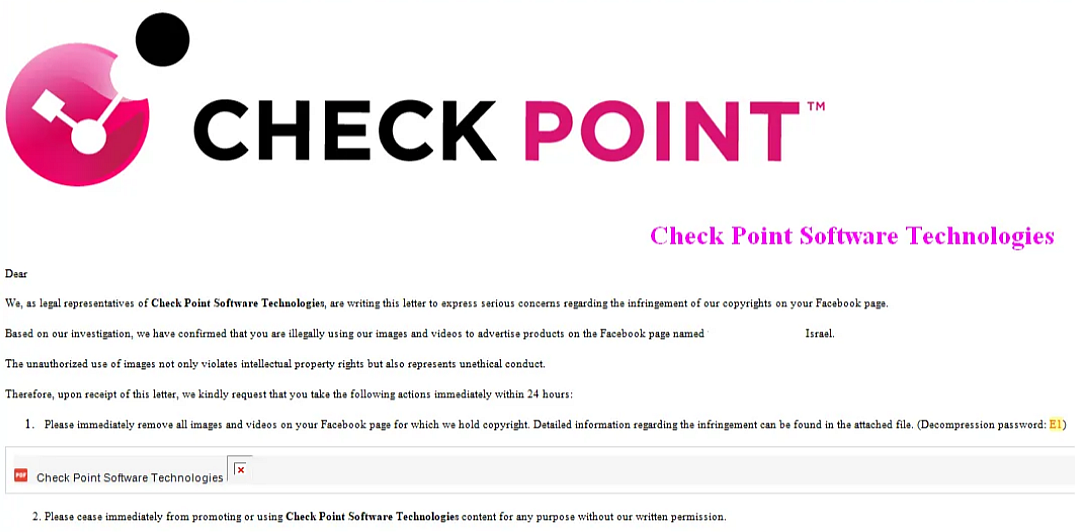

Злоумышленники имитируют десятки известных компаний, пытаясь сыграть на чувстве вины. По данным Check Point, в 70% случаев используется имя представителя ИТ-индустрии, рынка развлечений или СМИ.

Поддельные уведомления сопровождаются требованием в кратчайшие сроки удалить из соцсети контент, защищенный авторским правом и опубликованный без разрешения. Подробности и инструкции якобы приведены во вложении.

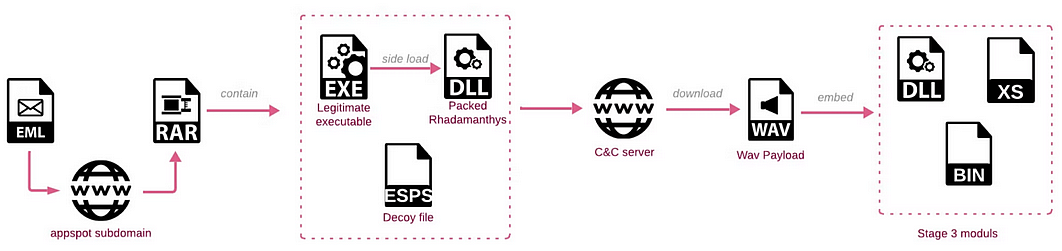

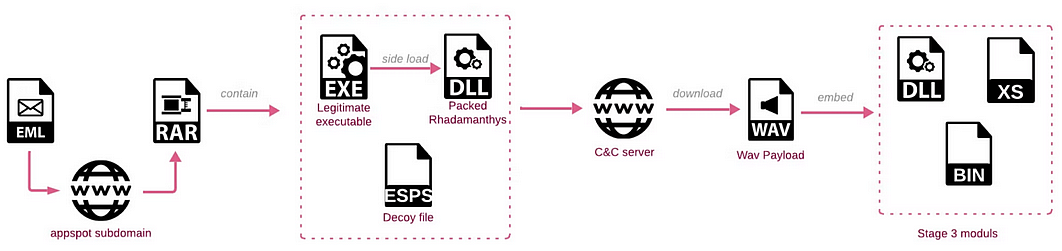

На самом деле этот файл по сути является ссылкой на сайт-редиректор, перенаправляющий браузер на Dropbox или Discord для загрузки запароленного архива (пароль указан в теле письма). В нем сокрыты маскировочный документ (ESPS или PDF), легитимный экзешник и DLL с модулями Rhadamanthys.

При запуске EXE-файл выполняет загрузку вредоносной библиотеки по методу DLL sideloading. После активации инфостилер записывает в папку «Документы» копию своей DLL значительно большего размера, выдавая ее за компонент Firefox (FirefoxData.dll), а также создает ключ реестра, чтобы закрепиться в системе.

Функционально обе копии идентичны, вторая отличается лишь весом, раздутым за счет добавления пустого оверлея. Скорее всего, такой трюк используется для обхода антивирусов: наличие бесполезных данных меняет хеш-сумму, к тому же некоторые сканеры не проверяют слишком тяжелые файлы.

Анализ новейшего образца Rhadamanthys (сборки 0.7) показал, что цепочка заражения мало изменилась. Его модули отдаются с C2 в виде WAV-файла (спрятаны по методу стеганографии) и загружаются в память credwiz.exe, OOBE-Maintenance.exe, openwith.exe, dllhost.exe или rundll32.exe.

При выпуске новой версии коммерческого стилера разработчики хватались, что реализовали распознавание текста с помощью ИИ. На поверку это оказался классический случай OCR, построенного на базе алгоритмов машинного обучения.

Новый компонент плохо справляется с разноцветными текстами, не читает рукопись и работает только с ходовыми шрифтами. Тем не менее, обновка помогает зловреду вытаскивать нужные данные из статических файлов — PDF, изображений.

Подвергнутый анализу OCR-модуль был снабжен списком из 2048 слов, похожих на пароли к биткоин-кошелькам. Не исключено, что операторы Rhadamanthys нацелились на кражу криптовалюты.

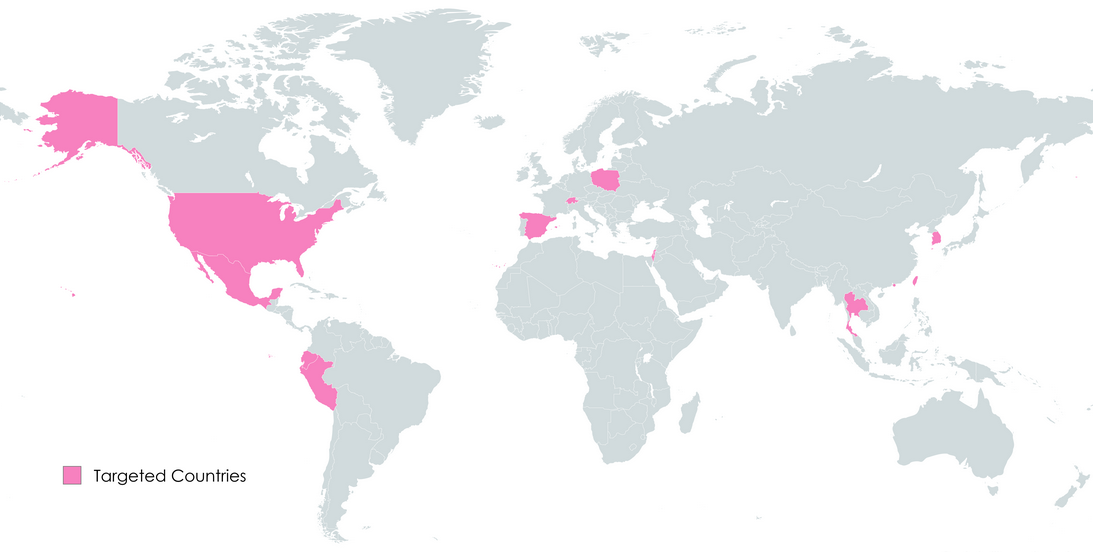

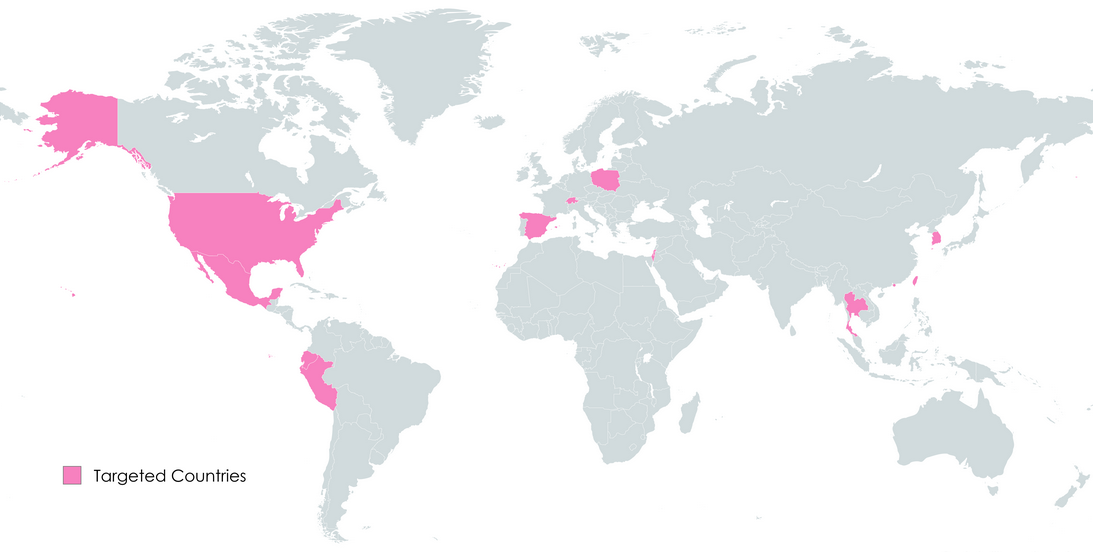

Вредоносные письма в рамках текущей кампании рассылаются в сотни организаций обеих Америк, Ближнего Востока, Европы и Юго-Восточной Азии. Эксперты полагают, что охват на самом деле шире: они отслеживают атаки лишь по своей клиентской базе.