Система Secret Cloud Enterprise от вендора Secret Technologies позволяет обеспечить защищённый файлообмен с подрядчиками на объектах КИИ. Рассматриваем архитектуру и возможности продукта.

Введение

С момента принятия федерального закона № 187-ФЗ «О безопасности критической информационной инфраструктуры Российской Федерации» прошло уже семь лет, однако до сих пор остаются сложные задачи, продиктованные требованиями подзаконных актов. Одна из таких задач — организация защищённого обмена данными с разработчиками программных и программно-аппаратных средств компонентов КИИ. При этом решений на рынке не так много.

Необходимость защиты такого рода следует из п. 31 приказа ФСТЭК России № 239 «Об утверждении Требований по обеспечению безопасности значимых объектов критической информационной инфраструктуры Российской Федерации», в соответствии с которым на значимых объектах не допускается передача информации (в том числе технологической) без контроля со стороны субъекта КИИ.

Также предъявляется ряд требований по отношению к средствам, которые используются на значимых объектах критической инфраструктуры: в частности, должны иметься гарантийная техническая поддержка, сертифицированные ФСТЭК России механизмы безопасности при передаче данных и др.

Как следствие, нельзя, например, разместить информацию для сотрудника подрядной организации на общедоступном облачном ресурсе. Тому, кто допустил подобный проступок, грозит административная или даже уголовная ответственность.

Для решения задачи по организации защищённого обмена данными между субъектами КИИ и подрядчиками компания Secret Technologies разработала продукт Secret Cloud Enterprise (SCE).

Архитектура Secret Cloud Enterprise

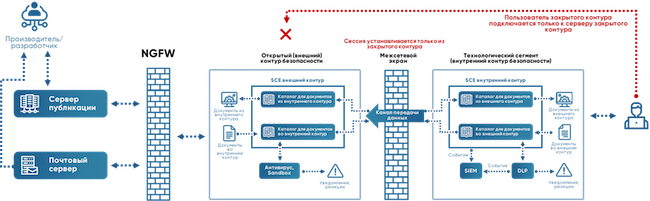

Secret Cloud Enterprise представляет собой двухконтурную систему в виде двух полноценных интегрированных инсталляций, у каждой из которых — свои независимые серверы приложений, базы данных и файловые хранилища: в технологическом (закрытый контур) и корпоративном (открытый контур) сегментах сети.

Рисунок 1. Архитектура Secret Cloud Enterprise

Для обеспечения практической защищённости и выполнения требований законодательства архитектура системы предусматривает ряд защитных мер.

Во-первых, в SCE используются сертифицированные ФСТЭК России механизмы безопасности при передаче данных разработчикам (производителям) программных и программно-аппаратных средств объекта КИИ, в том числе средств защиты информации, или иным лицам:

- противодействие неправомерной передаче информации на основе вердикта DLP-системы;

- верификация со стороны администратора в отношении процессов передачи файлов и предоставления доступа к ним, а также добавления внешних пользователей или контрагентов;

- настройка списка разрешённых / запрещённых доменов, использование которых является допустимым / недопустимым для внешних пользователей и контрагентов.

Во-вторых, реализованы сертифицированные ФСТЭК России механизмы безопасности при передаче данных между контурами: взаимная идентификация и аутентификация экземпляров (инсталляций) системы, а также синхронизация списков пользователей между ними.

В-третьих, из открытого сегмента можно подключаться только к его серверу, а инициативная связь с сервером закрытого контура запрещена. Сессию можно открыть только из закрытого контура в открытый, при этом не используется никаких сторонних промежуточных элементов (файловых серверов для перекладывания файлов и других подобных решений).

Что касается исполнения требований законодательства, то функции SCE соответствуют таким мерам безопасности, обозначенным в приказе ФСТЭК России № 239, как ИАФ.1, ИАФ.3, ИАФ.4, ИАФ.5 (требования к идентификации и аутентификации в системе), УПД.1, УПД.2, УПД.4, УПД.6, УПД.10, УПД.11 (управление доступом), АУД.4 (обеспечение логирования действий в системе и хранение событий).

Практика использования Secret Cloud Enterprise

Рассмотрим практические аспекты применения системы со стороны пользователя и контрагента.

Работа пользователя в системе

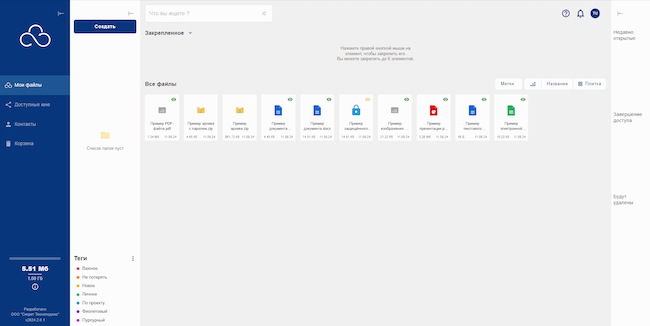

На стартовой странице доступен личный кабинет, где можно управлять файлами и папками, предоставлять и отзывать доступы к ним, просматривать статистику, а также совершать иные необходимые действия.

Рисунок 2. Личный кабинет Secret Cloud Enterprise

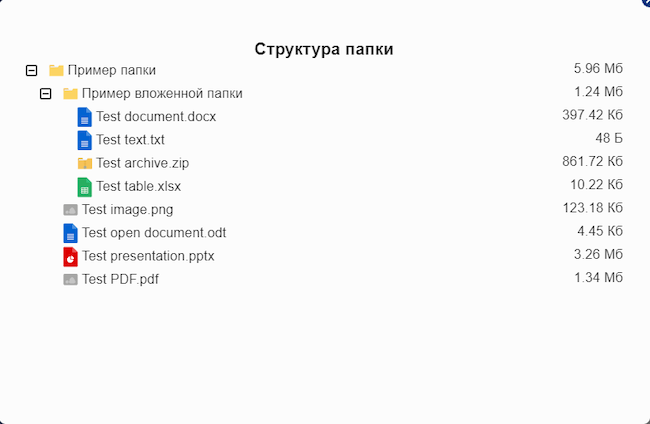

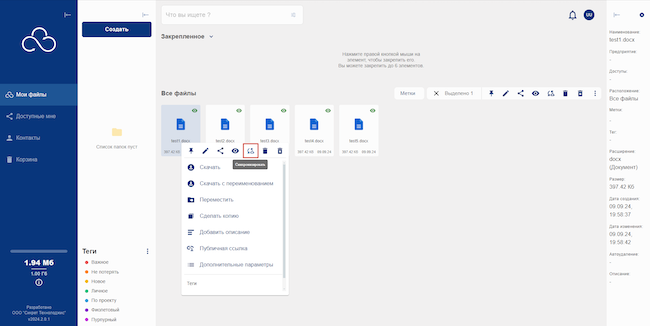

В разделе «Мои файлы» пользователь может создать папку, текстовый файл, таблицу или презентацию, а также загрузить данные с ПК. Для удобства в системе доступен просмотр содержимого папки в виде структуры.

Рисунок 3. Структура папки в Secret Cloud Enterprise

Загрузка файлов реализована в виде выбора объектов на диске или перетаскивания. В систему могут быть загружены файлы только тех форматов, которые разрешены администратором.

Для организации работы с конфиденциальными файлами и разграничения доступа к ним в системе есть метки, набор которых устанавливается администратором в соответствии с запросом пользователя. Например, можно установить метки «конфиденциально», «строго конфиденциально», «персональные данные» и другие.

Важной функцией Secret Cloud Enterprise является возможность выбрать режим защиты файлов после загрузки: криптографическое преобразование по отечественным или международным стандартам, хранение в виде архива (простого или с паролем) либо без преобразования.

Для упрощения поиска в системе предусмотрено тегирование файлов и папок. Каждый из тегов снабжён цветовым маркером. Пользователь может назначать теги, редактировать их описание, а также использовать их для фильтрации.

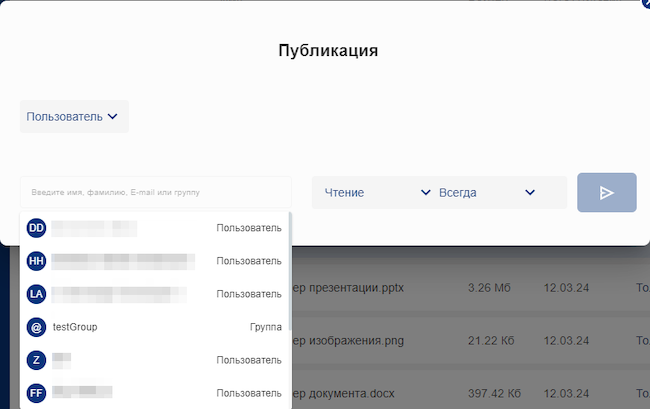

Управление доступом к файлам происходит через функцию «поделиться». При этом надо выбрать категорию получателя («пользователь», «контрагент»), права и срок доступа.

Рисунок 4. Предоставление доступа к файлам в Secret Cloud Enterprise

В Secret Cloud Enterprise предусмотрено несколько типов прав доступа: чтение, создание, изменение, администрирование. При выборе одиночных файлов или папок система предоставляет подробную информацию о них.

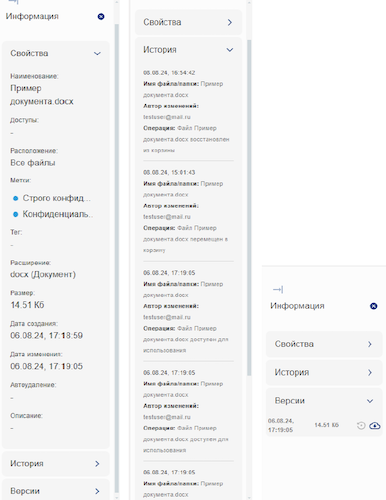

Рисунок 5. Подробная информация о файлах в Secret Cloud Enterprise

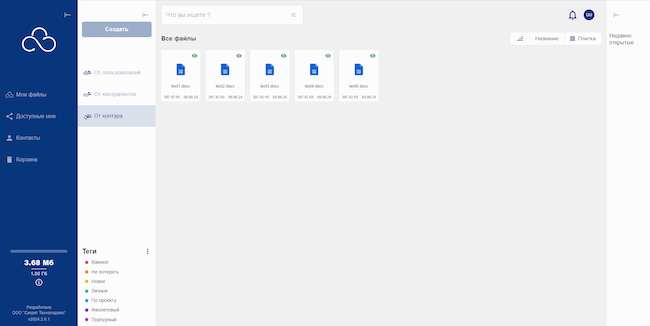

При работе сотрудника в системе ему доступны файлы трёх категорий: от пользователей, от контрагентов и загруженные в другом контуре. Для передачи файлов между контурами используется функция синхронизации.

Рисунок 6. Синхронизация между контурами в Secret Cloud Enterprise

Рисунок 7. Файлы, доступные пользователю в Secret Cloud Enterprise

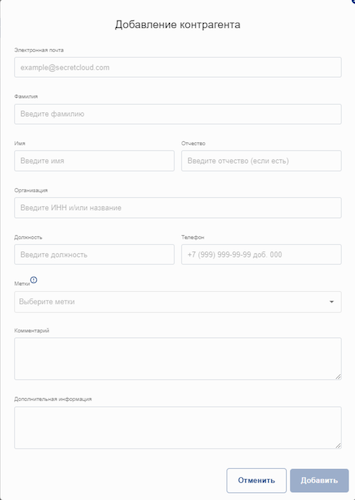

Чтобы минимизировать вероятность ошибочной передачи данных третьей стороне, разработчики сделали так, что пользователь может отправлять информацию только тем контрагентам, которые были добавлены в систему ранее. Для нового контрагента создаётся запрос на добавление подрядчика и заполняется подробная анкета. Всё это поступает администратору Secret Cloud Enterprise на согласование.

Рисунок 8. Добавление контрагента в Secret Cloud Enterprise

Работа контрагента в системе

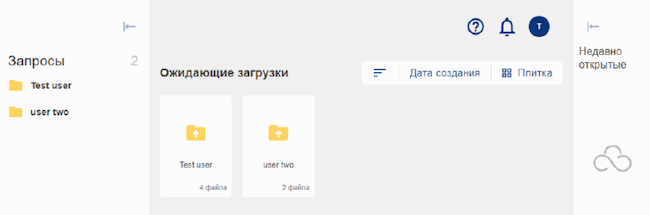

Основное меню системы для контрагента представлено двумя разделами: «Ожидающие загрузки» и «Доступные мне».

В разделе «Ожидающие загрузки» подрядчик может загрузить только те файлы, на которые направлен запрос со стороны пользователя. По своей инициативе контрагент не сможет ничего отправить.

Рисунок 9. Запросы пользователей на загрузку файлов в Secret Cloud Enterprise

Интерфейс вкладки имеет вид перечня полученных запросов в формате карточек или списка. В обоих режимах отображения доступна информация об имени пользователя, создавшего запрос на загрузку файлов, общем количестве запрошенных файлов и дате создания запроса.

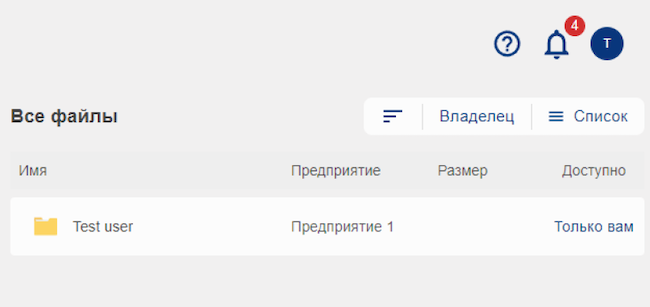

В разделе «Доступные мне» контрагент видит предоставленные пользователями файлы и папки, распределённые по каталогам. Всё то, что исходит от отдельно взятого пользователя, помещается в один каталог, названный согласно полному имени его учётной записи.

Рисунок 10. Раздел «Доступные мне» в Secret Cloud Enterprise

Каталоги в интерфейсе вкладки также представлены в виде карточек или списка.

Выводы

Secret Cloud Enterprise от компании Secret Technologies представляет собой систему защищённого обмена данными, которая реализовывает меры практической защиты и соответствует требованиям законодательства для использования на объектах критической информационной инфраструктуры. Используя SCE, возможно организовать безопасный обмен файлами с подрядчиками и снизить риск атаки через цепочку поставок.