Сертификат AM Test Lab

Номер сертификата: 389

Дата выдачи: 18.07.2022

Срок действия: 18.07.2027

- Введение

- Dozor Endpoint Agent for Linux: в свете импортозамещения

- О назначении и функциях Dozor Endpoint Agent for Linux: краткий ликбез

- Dozor Endpoint Agent for Linux: гибкая настройка

- Контроль почтовой переписки и работы в интернете: перехват трафика HTTP(S), SMTP, POP3, IMAP

- Контроль переписки в мессенджерах: перехват сообщений в Telegram и WhatsApp

- Контроль работы со съёмными устройствами: USB и диски, сканеры и камеры, а также фотоаппараты

- Контроль операций с файлами: копирование, перемещение, печать

- Мониторинг экрана рабочей станции: снятие снимков и видеотрансляция

- Контроль рабочего времени сотрудника: что, где, когда

- Dozor Endpoint Agent for Linux в VDI: усиленная защита от утечек данных

- Выводы

Введение

В 2021 г. количество утечек информации достигло очередного максимума. Согласно собранным командой Atlas VPN данным, в течение 2021 года от утечек данных пострадали 5,9 млрд учётных записей. Центр исследования краж личных данных (ITRC) косвенно подтверждает эту статистику: в 2021 г. по сравнению с 2020 годом количество зарегистрированных утечек данных увеличилось на 17 %, а ущерб от утечек — минимум на 10 %.

Основные цифры по утечкам информации в 2020-2021 гг.:

- 4,24 млн долларов США за инцидент — средний ущерб от утечек во всех сферах (источник);

- 9,23 млн долларов — ущерб от утечек данных в сфере здравоохранения (источник);

- 5,9 млрд — пострадало учётных записей (по данным Atlas VPN);

- более чем в 40 % случаев к утечкам причастны сотрудники компаний (по данным «РТК-Солар»);

- к 50 % приближается в некоторых отраслях количество компаний, которые пострадали от действий уволенных сотрудников.

Также имеется статистика по случайным утечкам в государственных учреждениях (источник):

- 51 % — через соцсети, облачные хранилища и электронную почту;

- 23 % — через служебную электронную почту;

- 17 % — через мессенджеры.

Учитывая текущую обстановку в России, есть все основания предполагать, что 2022 г. может в худшем смысле побить эти рекорды, то есть подобные инциденты будут происходить чаще и в более крупных масштабах. В принципе, это подтверждается уже сейчас: в первой половине 2022 года зарегистрировано несколько крупнейших утечек данных. Так, например, по данным сервиса разведки утечек информации и мониторинга даркнета DLBI, с конца февраля 2022 года в Сеть утекли данные более 8 млн российских пользователей различных сервисов доставки еды. А по словам заместителя председателя правления «СберБанка» С. Кузнецова, с того же времени были украдены данные 65 млн россиян, скомпрометированы не менее 13 млн банковских карт, ущерб из-за перевыпуска которых составил не менее 4,5 млрд рублей.

Своевременное выявление утечек и защита от них обеспечиваются в том числе с помощью комплекса мер мониторинга и контроля действий пользователей рабочих станций (персональных компьютеров, ноутбуков, терминалов и т. п. устройств). Для этого на рабочие станции устанавливается специальный программный модуль DLP-систем — агент. В целом этот модуль собирает информацию о действиях пользователей рабочей станции и передаёт её DLP-системе.

В обзоре мы рассмотрим возможности модуля DLP-системы Solar Dozor версии 7 — Dozor Endpoint Agent for Linux, который собирает информацию с рабочих станций под управлением операционных систем (ОС) семейства GNU/Linux. Модуль устанавливается и работает незаметно для пользователя рабочей станции.

Dozor Endpoint Agent for Linux: в свете импортозамещения

DLP-система Solar Dozor и её модуль Dozor Endpoint Agent for Linux являются комплексным решением, соответствующим стандартам защиты персональных данных и коммерческой тайны, которое может использоваться для импортозамещения:

- оба продукта включены в единый реестр отечественного программного обеспечения (№ 7441 / № 7447),

- имеется сертификат соответствия от ФСТЭК России № 3706 по 4-му уровню контроля отсутствия недекларированных возможностей и техническим условиям,

- подтверждена совместимость Dozor Endpoint Agent for Linux с российскими ОС Astra Linux «Орёл», Astra Linux «Смоленск» и «РедОС Муром».

Согласно реализуемой в России программе импортозамещения, к 2025 г. все государственные организации должны перейти на отечественное программное обеспечение (ПО), работающее в том числе на отличных от распространённой Windows операционных системах. Вариант замены Windows на Linux — один из самых очевидных.

Уже сейчас во многих компаниях рабочие станции сотрудников постепенно массово переводятся на Linux. Например, известно, что российская корпорация «Росатом» планирует полностью перейти на отечественную операционную систему Astra Linux до конца 2024 г., и импортозамещать будут до 130 тыс. рабочих мест по всей стране.

Наличие полнофункционального Linux-агента способствует тому, что уровень защиты от утечек информации при этом не снижается.

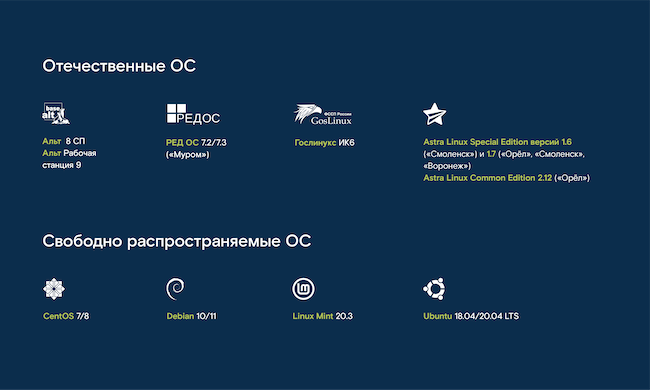

Модуль Dozor Endpoint Agent for Linux работает на многих ОС семейства Linux, среди которых:

- отечественные ОС:

- Astra Linux Special Edition версий 1.6 («Смоленск») и 1.7 («Орёл», «Смоленск», «Воронеж»);

- Astra Linux Common Edition 2.12 («Орёл»);

- «Альт 8 СП»;

- «Альт Рабочая станция 9»;

- «Гослинукс ИК6»;

- «РЕД ОС 7.2 / 7.3» («Муром»);

- свободно распространяемые ОС:

- CentOS 7 / 8;

- Debian 10 / 11;

- Linux Mint 20.3;

- Ubuntu 18.04 / 20.04 LTS.

Рисунок 1. Операционные системы, на которых работает Dozor Endpoint Agent for Linux

О назначении и функциях Dozor Endpoint Agent for Linux: краткий ликбез

Наличие подробных сведений о действиях сотрудников предприятия на рабочих станциях, включая их переписку, позволяет на ранней стадии выявить потенциальных нарушителей, вовремя начать расследование и таким образом предотвратить утечку важной информации. Также необходимы меры противодействия, включая контроль и запрет определённых операций.

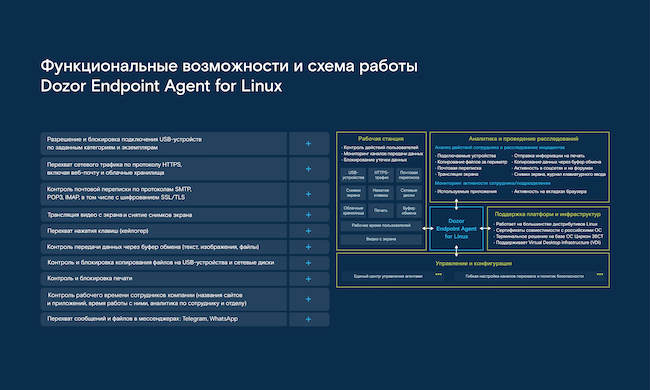

С помощью модуля Dozor Endpoint Agent for Linux, установленного на компьютерах сотрудников, и автоматизированного процесса, построенного на основе реализованной в DLP Solar Dozor политики безопасности предприятия, ИБ-службы могут контролировать:

- переписку в веб-почте, общение в соцсетях;

- публикацию данных в облачных хранилищах Yandex.Disk и Mail.Cloud через веб-браузер;

- переписку в мессенджерах Telegram (через веб-версию и настольное приложение) и WhatsApp (через веб-версию);

- операции со внешними устройствами (флеш-накопителями, картами памяти, внешними жёсткими дисками и т. п.), подключёнными через USB-порт к рабочим станциям сотрудников;

- операции с буфером обмена;

- операции с файлами (в том числе с архивами), включая копирование / перемещение на съёмные носители и сетевые диски, а также печать на принтере.

В продукте реализован контекстный и контентный анализ данных, обеспечивается сравнение заданных политикой значений с полученными данными. Объектами сравнения могут быть отдельные слова, фразы или их списки. Таким образом, можно настроить Dozor Endpoint Agent for Linux на работу в режиме активного противодействия, при котором в зависимости от контента запрещается копирование / перемещение файлов, блокируются операции с буфером обмена и передача данных через веб-браузеры. Например, можно запретить пересылать сообщение или файл, в котором содержится похожая на номер банковской карты информация, включив в политику правило проверки на наличие номеров банковских карт.

Иными словами, некорректные с точки зрения политики безопасности действия пользователей рабочих станций могут быть автоматически заблокированы:

- печать документа блокируется путём удаления (отмены) сформированного системой задания на печать,

- передача файлов на внешние носители и сетевые диски блокируется путём запрета записи файла на соответствующий внешний ресурс,

- подключение USB-устройств блокируется специальным программным компонентом, который получает и анализирует информацию об устройстве до того, как оно будет отображено в системе, и при наличии блокирующей политики отключает устройство.

Также Dozor Endpoint Agent for Linux может передавать DLP-системе снятые им снимки экранов рабочих станций, транслировать видеопоток с этих экранов и перехватывать информацию, которая вводится сотрудником при помощи клавиатуры.

Кроме того, агент собирает сведения о действиях пользователей рабочих станций в приложениях и сети «Интернет». Помимо контроля в сфере безопасности, включая выявление различных схем мошенничества и предотвращение утечек данных, это позволяет руководству компании увидеть, как и на что сотрудник тратит своё рабочее время.

Рисунок 2. Функциональные возможности Dozor Endpoint Agent for Linux

Dozor Endpoint Agent for Linux: гибкая настройка

Работа Dozor Endpoint Agent for Linux гибко настраивается — в веб-интерфейсе Solar Dozor офицер безопасности может указать, кого, что, как и по какому каналу надо контролировать.

Общий процесс настройки включает в себя следующие шаги:

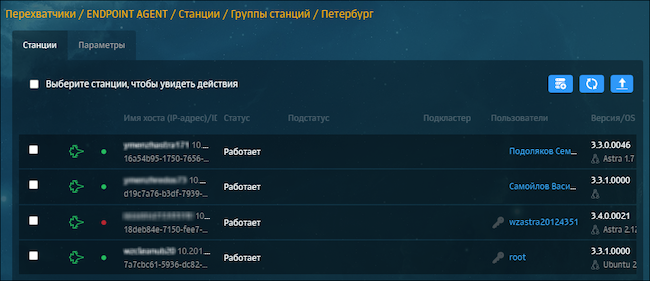

- Объединение рабочих станций с установленным модулем Dozor Endpoint Agent for Linux в конкретную группу, например группу станций, которые физически расположены в Санкт-Петербурге.

Рисунок 3. Пример объединения рабочих станций с установленным агентом в группу

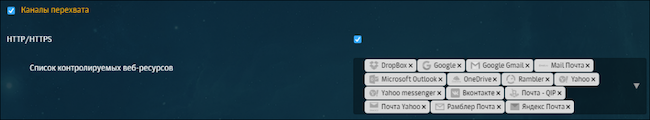

- Создание профиля (набора) настроек, которые планируется применять для группы станций. Используя шаблон со стандартными настройками перехвата, можно создать новый профиль настроек, в котором задать, что и как перехватывать: установить нужные флажки и при необходимости изменить списки ресурсов, приложений и т. п. Эти списки составлены экспертами «РТК-Солар» и поставляются вместе с системой.

Так, например, при установке флажков «Каналы перехвата» — «HTTP / HTTPS» агент будет перехватывать сообщения и файлы, переданные с помощью веб-ресурсов, которые указаны в списке контролируемых.

Рисунок 4. Пример настроек для группы рабочих станций: включён перехват сообщений и файлов, которые передаются по указанным в списке контролируемых ресурсам

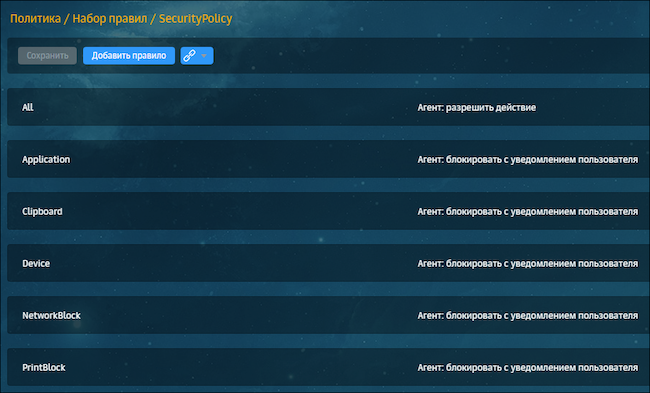

- Создание набора правил агентской политики безопасности.

Рисунок 5. Пример набора правил политики безопасности: эти правила можно применить к группе рабочих станций

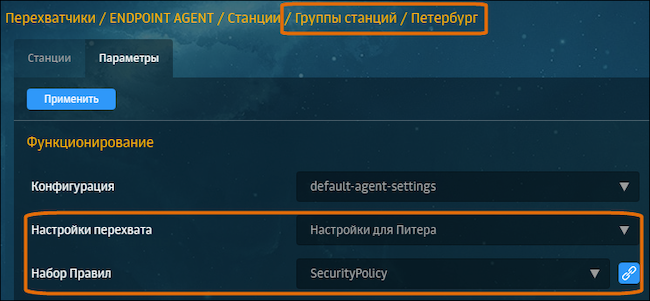

- Задание ранее созданного набора правил политики безопасности и профиля настроек для группы станций.

Рисунок 6. Задание настроек перехвата и набора правил политики безопасности для группы рабочих станций

Такая организация настройки работы Dozor Endpoint Agent for Linux позволяет, например, задавать отдельные наборы параметров для каждого филиала или подразделения компании.

Примеры использования:

- запретить сотрудникам отдела бухгалтерии копировать на USB-носители файлы формата ODT, в которых содержатся личные данные работников;

- разрешить доступ к веб-ресурсу «КонсультантПлюс» только для сотрудников из юридического отдела компании;

- заблокировать отправку электронной почты, которая организуется через сервисы «Яндекс.Почта», Mail.Ru и / или Gmail;

- запретить отправку сообщения, в котором содержатся персональные данные, с корпоративного ящика на внешний.

Контроль почтовой переписки и работы в интернете: перехват трафика HTTP(S), SMTP, POP3, IMAP

40 % всех нарушений политики ИБ в компаниях происходит из-за неосмотрительного использования электронной почты (как личной, так и рабочей), по которой пересылается самая разная информация: от рабочих данных до файлов с пометкой «Для служебного пользования» — к такому печальному выводу пришли аналитики «РТК-Солар». В 2021 г. они проанализировали данные 103 российских компаний, при этом выборка сотрудников составила 300 человек. Также, по их данным, в государственных учреждениях в 51 % случаев конфиденциальная информация утекала через электронную почту, социальные сети и облачные хранилища.

Dozor Endpoint Agent for Linux позволяет специалистам служб безопасности компаний отслеживать и контролировать передаваемые сотрудниками:

- сообщения электронной почты;

- посты, комментарии, личные сообщения в социальных сетях;

- поисковые запросы.

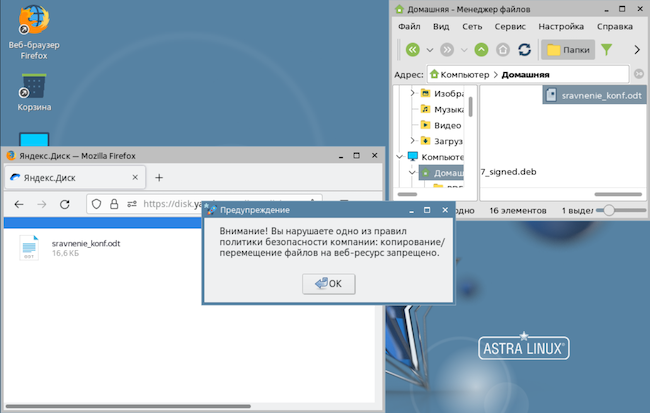

Кроме того, контролируется обмен файлами на веб-ресурсах, включая облачные хранилища Yandex.Disk и Mail.Cloud. Например, можно настроить систему так, что при попытке публикации содержащего определённые конфиденциальные данные файла операция будет заблокирована, а пользователь рабочей станции получит предупреждение о нарушении политики безопасности компании.

Рисунок 7. Экран рабочей станции сотрудника компании при попытке загрузить файл с конфиденциальными данными на «Яндекс.Диск»

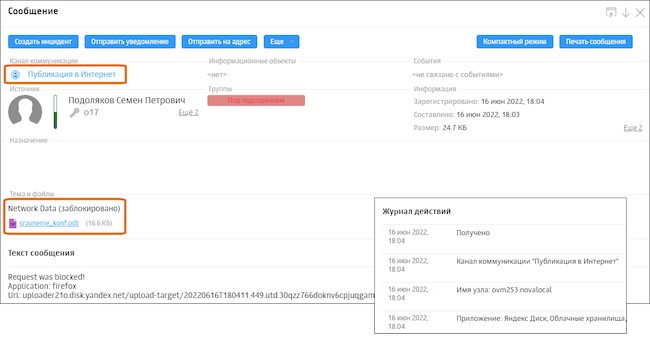

Перехваченные агентом данные можно посмотреть в интерфейсе Solar Dozor, например, в карточках соответствующих сообщений — там будет информация о канале передачи исходных данных: «Веб-почта» (входящая, исходящая, внутренняя), «Веб-запрос», «Публикация в интернете» и т. п.

Рисунок 8. Интерфейс Solar Dozor, карточка сообщения: сведения о попытке публикации файла с конфиденциальными данными на «Яндекс.Диске»

Контроль переписки в мессенджерах: перехват сообщений в Telegram и WhatsApp

По данным исследования, проведённого сервисом по поиску работы SuperJob, 93 % из 1000 опрошенных российских компаний используют мессенджеры для решения рабочих вопросов. При этом применяются как общие, так и корпоративные мессенджеры. Общение в мессенджерах вообще стало настолько обыденным, что многие сотрудники с лёгкостью пересылают информацию, совершенно не задумываясь о том, насколько это корректно и безопасно.

Компания «АльфаСтрахование» в июле 2021 г. проводила опрос, результаты которого показали, что более 60 % россиян отправляют скриншоты с рабочей перепиской в мессенджеры и соцсети.

Информация от экспертов в сфере ИБ также настораживает: минимум 12 % утечек происходит именно через мессенджеры. Поэтому контроль переписки в мессенджерах — одна из важнейших задач службы безопасности компании. Кроме того, анализируя переписку, можно выявлять задумывающихся об увольнении, нелояльных и / или конфликтных работников.

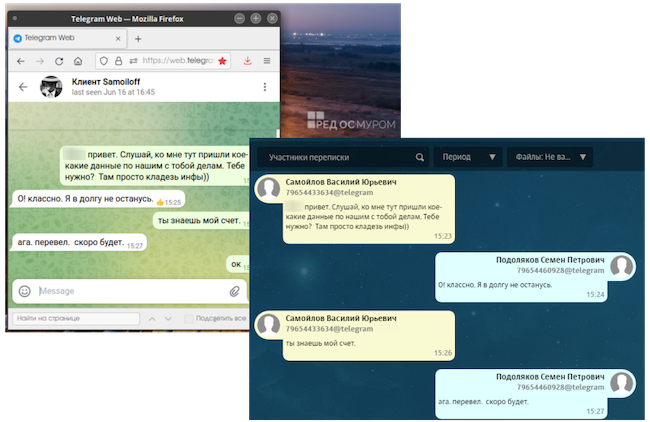

Dozor Endpoint Agent for Linux перехватывает и передаёт Solar Dozor сообщения и файлы, которыми обмениваются сотрудники в популярных мессенджерах Telegram и WhatsApp (в случае с Telegram контролируются веб- и настольная версии, в случае WhatsApp — веб-версия). Офицер безопасности может просматривать переданные агентом данные в интерфейсе Solar Dozor и настраивать политику безопасности с учётом этих данных.

Рисунок 9. Перехват переписки в Telegram: слева — экран рабочей станции, где открыта веб-версия мессенджера, справа — та же переписка в интерфейсе Solar Dozor

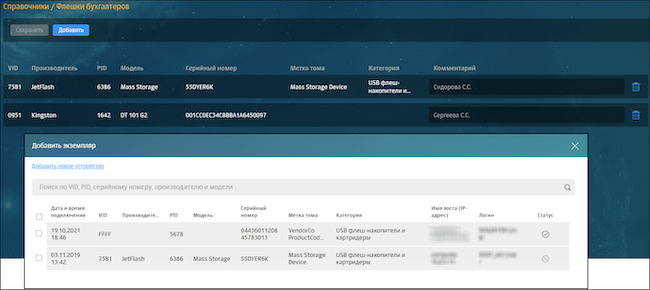

Контроль работы со съёмными устройствами: USB и диски, сканеры и камеры, а также фотоаппараты

C модулем Dozor Endpoint Agent for Linux у служб безопасности компаний есть возможность контролировать как подключение различных устройств к рабочим станциям сотрудников, так и операции с уже подсоединёнными устройствами.

Агент собирает подробную информацию об устройствах, которые сотрудники пытались подключить, в том числе следующие данные:

- Дата и время подключения к рабочей станции.

- Имя узла или IP-адрес рабочей станции, к которой пользователь выполнил подключение устройства.

- Имя пользователя, пытавшегося подключить устройство к рабочей станции.

- Статус (результат попытки подключения устройства). Возможные значения: «Подключено» / «Заблокировано».

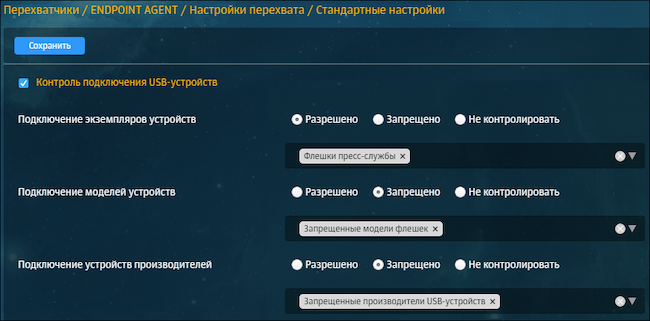

В настройках работы агента можно задать, например, какие экземпляры и / или категории USB-устройств разрешено / запрещено подключать к рабочим станциям, входящим в конкретную группу. Возможна работа с «чёрным» и «белым» списками устройств, блокировка по типу устройств и / или их идентификаторам.

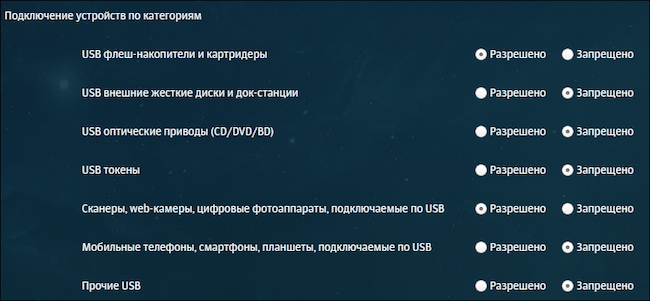

Также можно задавать, какие вообще устройства разрешено / запрещено подключать. Например, можно запретить подключать к корпоративным компьютерам внешние жёсткие диски, оптические приводы, токены и т. п.

Таким образом можно пресечь утечку информации через флешки и переносные диски, в том числе по протоколу MTP (Media Transfer Protocol).

Рисунок 10. Настройки работы агента, параметры подключения USB-устройств: заданы устройства, которые разрешено / запрещено подключать к рабочим станциям

Рисунок 11. Настройки работы агента, параметры подключения устройств по категориям

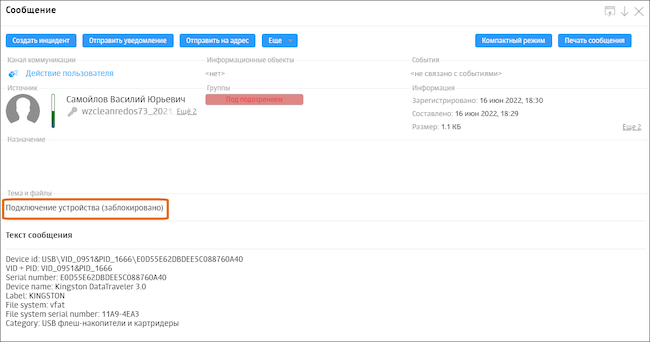

Можно настроить систему так, что подключение сотрудником какого-либо устройства из списка запрёщенных сразу будет заблокировано, при этом в Solar Dozor этот факт будет зафиксирован.

Рисунок 12. Интерфейс Solar Dozor, карточка сообщения: сведения о блокировке подключения устройства

Также можно узнать, какие USB-устройства пытался подключить конкретный сотрудник — эта информация доступна в его карточке в разделе «Устройства».

Рисунок 13. Интерфейс Solar Dozor, карточка сотрудника, раздел "Устройства"

Кроме того, доступно ведение базы экземпляров USB-устройств, которая может пополняться как вручную, так и автоматически — с использованием перехваченных агентом данных об устройствах. При этом устройства автоматически группируются по определённым категориям, которые тоже могут использоваться для настройки запрета подключения конкретных устройств.

Рисунок 14. Интерфейс Solar Dozor: сведения об устройствах, подключаемых к рабочим станциям

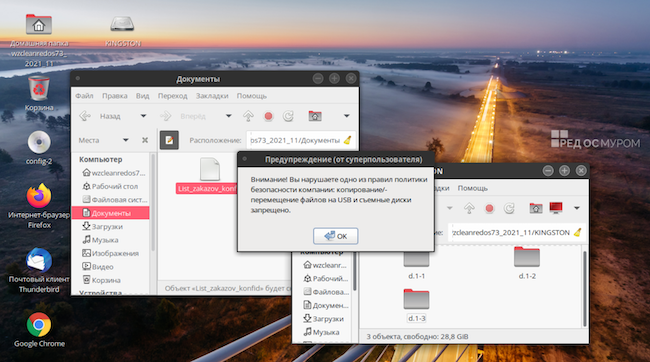

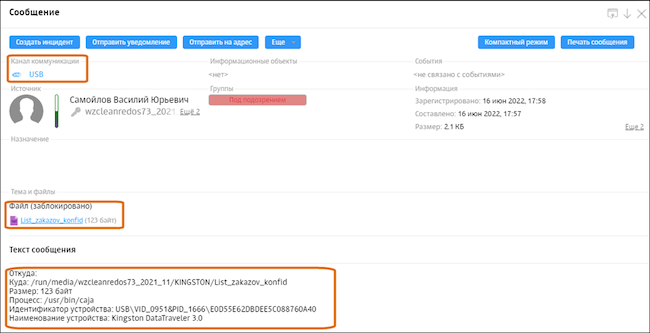

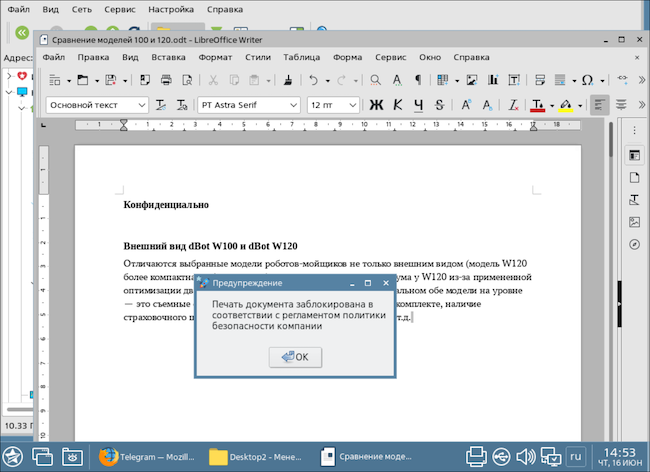

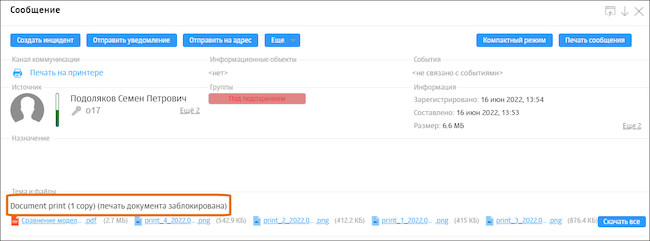

Контроль операций с файлами: копирование, перемещение, печать

Давайте представим ситуацию: увольняющийся сотрудник копирует целый архив конфиденциальных документов и / или распечатывает файлы с персональными данными... Увы, такое вполне возможно. Как говорят эксперты по ИБ, практически в половине случаев утечек данных виноваты сами работники.

С помощью Dozor Endpoint Agent for Linux и настроенных правил политики безопасности можно контролировать выполняемые сотрудниками операции с файлами:

- Копирование / перемещение файлов, к примеру, на съёмные носители. При этом на соответствие политике безопасности проверяется содержимое как самих файлов, так и архивов (TAR, GZIP, ZIP, RAR, 7ZIP, BZIP, TAR.GZ). Обрабатываются и самораспаковывающиеся архивы — извлечённые файлы также проверяются.

- Печать документов — агент перехватывает и анализирует отправляемые на локальные, сетевые или виртуальные принтеры данные.

Соответственно, можно запретить группе сотрудников выполнять вышеуказанные операции с содержащими какие-либо конфиденциальные данные файлами.

Лайфхак: с помощью имеющегося в Solar Dozor версии 7 модуля анализа поведения сотрудников Dozor UBA, данные которому предоставляет в том числе и агент, можно на ранней стадии выявлять работников, которые ещё только думают об увольнении. Рабочие станции таких сотрудников рекомендуется сразу добавлять в группу, к которой применяются более жёсткие, чем для других групп, правила политики безопасности. Таким образом повышается уровень защиты конфиденциальных данных.

Рисунок 15. Экран рабочей станции сотрудника компании при заблокированной попытке копирования файла с конфиденциальными данными на съёмное устройство

Рисунок 16. Интерфейс Solar Dozor, карточка сообщения: сведения о блокировке копирования файла

Рисунок 17. Экран рабочей станции сотрудника компании при заблокированной попытке печати файла с конфиденциальными данными

Рисунок 18. Интерфейс Solar Dozor, карточка сообщения: сведения о блокировке печати файла

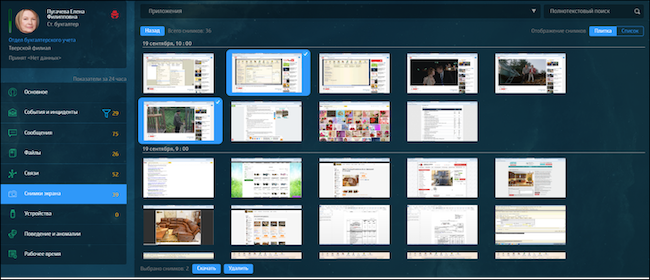

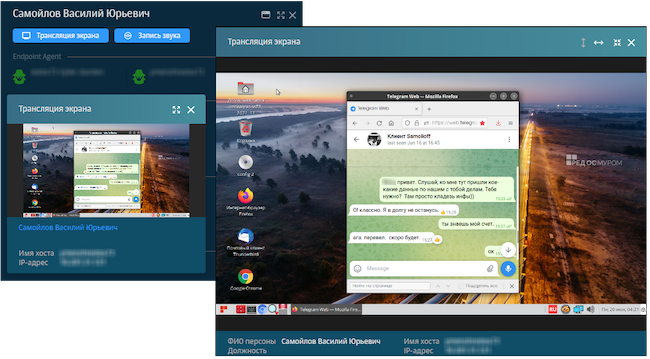

Мониторинг экрана рабочей станции: снятие снимков и видеотрансляция

Один из инструментов мониторинга действий сотрудников на рабочих станциях — снимки экрана рабочей станции. Формирование снимков выполняется Dozor Endpoint Agent for Linux по заданному событию (по активации окна приложения, по нажатию пользователем клавиши «Enter») или через заданный интервал времени.

В интерфейсе системы снимки экрана рабочей станции сотрудника отображаются в его персональной карточке. Там же выводится информация об активном приложении и перечне всех приложений, запущенных в момент формирования снимка. Также есть возможность поиска снимков по названию активного приложения.

Рисунок 19. Интерфейс Solar Dozor, карточка сотрудника: снимки экрана рабочего компьютера

Кроме снимков экрана офицер безопасности может посмотреть видеотрансляцию того, что в данный момент происходит на рабочем компьютере / ноутбуке интересующего его работника. Запуск видеотрансляции доступен в интерфейсе Solar Dozor из карточки сотрудника. По умолчанию видео открывается в окне-миниатюре, при необходимости его можно раскрыть на весь экран.

Рисунок 20. Интерфейс Solar Dozor, карточка сотрудника: трансляция видеопотока с экрана рабочего компьютера

Если сотрудник использует несколько рабочих станций, можно попеременно просматривать видеопоток с каждой из них. При наличии у работника нескольких мониторов отображается видео со всех.

Таким образом офицер безопасности может в режиме реального времени прицельно контролировать действия сотрудников, а значит — оперативно предотвращать возможные нарушения.

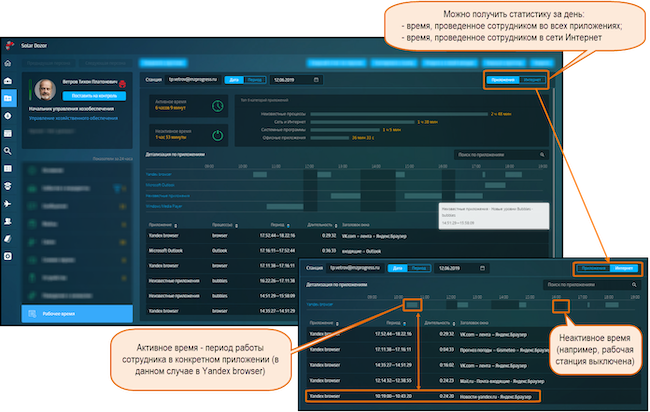

Контроль рабочего времени сотрудника: что, где, когда

Функция контроля рабочего времени сотрудников позволяет руководству и службе безопасности получать подробные сведения о том, чем занимается работник на рабочем месте: сколько времени и на какую деятельность он тратит и какие веб-ресурсы и приложения использует.

В карточке сотрудника офицер безопасности может просматривать, например:

- суммарные за конкретный день или период сведения о том, сколько времени сотрудник тратит на работу;

- топ-5 категорий приложений, которые использовались работником больше всего (за день или период);

- детальную статистику по использованию персоной рабочего времени: подробные данные о времени, проведённом сотрудником как в приложениях, так и в интернете (за день или за период).

Данные отображаются как в текстовом виде, так и в виде диаграмм, где периоды работы персоны в конкретном приложении представлены как временные отрезки, выделенные определённым цветом.

Рисунок 21. Интерфейс Solar Dozor, карточка сотрудника: данные о том, сколько времени и на какую деятельность тратит работник

Функция ориентирована в первую очередь на решение задач безопасности. Например, с её помощью можно выявлять использование сотрудником нежелательных приложений, оценивать риск утечки информации по активности работника в интернете и т. п.

Dozor Endpoint Agent for Linux в VDI: усиленная защита от утечек данных

VDI (Virtual Desktop Infrastructure) — инфраструктура управления виртуальными рабочими столами пользователей. Она предполагает, что каждому сотруднику выделяется виртуальная рабочая станция (виртуальная машина, ВМ) с определённым набором программ, документов и других данных, хранящихся на сервере.

Dozor Endpoint Agent for Linux можно включить в «золотой образ» VDI — корпоративный стандарт рабочей станции пользователя. В этом случае при создании виртуальной машины из образа агент определит, что это новая рабочая станция, которая должна быть зарегистрирована в Solar Dozor в качестве нового объекта (аналогично обычной рабочей станции). После регистрации ВМ агент выполняет на ней свои функции в полном объёме в течение всего времени её жизни.

Когда в компании организована VDI, данные, как уже было сказано выше, хранятся не на жёстком диске компьютера сотрудника, а в дата-центре, который, как правило, защищён лучше, чем персональные рабочие станции, поэтому применение VDI уже само по себе препятствует утечке конфиденциальных данных. А с использованием VDI совместно с Dozor Endpoint Agent for Linux уровень защиты данных повышается как минимум в 1,5-2 раза.

Выводы

В настоящее время Dozor Endpoint Agent for Linux уже достиг определённой зрелости и как средство защиты от утечек информации на рабочих станциях является одним из наиболее развитых решений для семейства Linux на отечественном рынке DLP-систем.

Ещё раз хотим отметить, что Dozor Endpoint Agent for Linux поддерживает работу на всех ведущих отечественных дистрибутивах ОС Linux, что позволяет российским компаниям успешно контролировать рабочие станции при переводе инфраструктуры на отечественное ПО в рамках импортозамещения.

Несмотря на вполне зрелый уровень, продукт продолжает активно развиваться и улучшаться. По словам руководителя продукта Юрия Деревнина, «…в современных условиях качественная DLP-система должна обеспечивать защиту от утечек критически важной информации на рабочих станциях сотрудников с учётом максимального контроля всех каналов обмена информацией. Особое внимание мы уделяем обеспечению предотвращения утечек информации на рабочих станциях функционирующих на отечественных ОС семейства Linux».

В ближайших планах у команды продукта:

- Развёртывание Dozor Endpoint Agent for Linux непосредственно из графического интерфейса Solar Dozor. Таким образом процесс установки, обновления и удаления агентов для Windows и Linux будет унифицирован. Это, как минимум, обеспечит удобство при переводе рабочих станций с Windows на Linux.

- Запись звука с микрофона рабочей станции — ещё один способ получения данных для доказательной базы при проведении расследований инцидентов в ИБ.

Кроме того, будет продолжено расширение блокирующих функций агента при передаче данных по различным каналам. В частности, в скором времени планируется добавить возможность блокирования передачи сообщений и файлов при обмене ими в популярных мессенджерах по результатам анализа данных в соответствии с предварительно заданными правилами политики безопасности.

Достоинства:

- Поддержка работы на всех ведущих отечественных дистрибутивах ОС Linux.

- Перехват данных в популярных мессенджерах Telegram и WhatsApp.

- Контроль и блокировка передачи информации на основе её контекстного и контентного анализа.

- Гибкая настройка каналов перехвата и политик безопасности.

- Поддержка VDI.

Недостатки:

- Не поддерживается контроль передачи данных в облачных приложениях неофициальных разработчиков — это требует от службы безопасности компании запрета на установку ПО, не поставляемого вендором облачного приложения.

- Блокировка передачи данных через буфер обмена поддерживается только для агентов функционирующих на ОС Astra Linux SE 1.6 / 1.7 и Astra Linux СE 2.12.