Сертификат AM Test Lab

Номер сертификата: 503

Дата выдачи: 26.12.2024

Срок действия: 26.12.2029

- Введение

- Исследование об утечках ПДн в 2024 году

- Функциональные возможности «Гарда DBF»

- Архитектура «Гарда DBF»

- Системные требования «Гарда DBF»

- Сценарии применения «Гарда DBF»

- Выводы

Введение

В эпоху активного развития технологий и повсеместной цифровизации нашей жизни вопрос защиты данных от утечек — один из наиболее острых. И в бизнесе, и в государственных организациях утечки приводят не только к нарушениям законодательства, но и к значительным репутационным и финансовым потерям.

Зачастую компании недооценивают риски утечек данных, считая себя неинтересными злоумышленникам. Однако в 2023 году объём утёкших персональных данных (ПДн) составил 1 120 000 000 записей, что на 60 % больше, чем в 2022 году.

Исследование об утечках ПДн в 2024 году

Свежее исследование центра компетенций группы компаний «Гарда» показывает, что больше половины россиян не безразличны к утечкам своих данных. Граждане стараются предпринять какие-либо действия, чтобы наказать компанию, допустившую утечки, или уйти от неё к конкурентам.

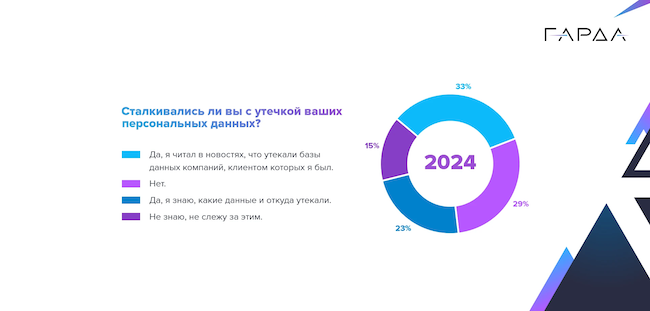

Рисунок 1. Результаты опроса из исследования

Также опрос выявил, что половина россиян считают утечки данных серьёзной проблемой, треть опрошенных информированы о фактах утечек персональных данных, а почти четверть респондентов знают, какие именно ПДн и откуда были похищены.

Свыше 50 % респондентов отметили, что стали чаще получать спам и звонки от мошенников в результате утечек персональных данных. На этом фоне граждане начали чаще жаловаться в надзорные органы, но только 9 % опрошенных остались довольны принятыми в отношении компаний-виновников мерами.

Больше половины респондентов не собираются пользоваться услугами компании, которая допустила утечку.

Изменение отношения к утечкам ПДн

Отношение к утечкам информации в последние годы значительно изменилось, что отражается в нескольких ключевых аспектах.

Внимание общества

Динамика утечек в России за последние три-четыре года выросла, что связано с повышенным вниманием СМИ и общества к этой теме. Важность защиты информации становится всё более очевидной для различных организаций, а не только для бизнеса, банков и госсектора.

Регулирование защиты ПДн

Отметим ряд законодательных актов:

- Закон № 152-ФЗ «О персональных данных»: обеспечение конфиденциальности ПДн и применение средств защиты информации (СЗИ), сертифицированных ФСТЭК или ФСБ России.

- Закон № 187-ФЗ «О безопасности критической информационной инфраструктуры»: для объектов КИИ обязательны меры по защите информации.

- Постановление правительства № 1119: определяет уровни защищённости ПДн.

- Закон № 149-ФЗ «Об информации, информационных технологиях и о защите информации»: определены виды информации, доступ к которой может быть ограничен, установлены основные требования к защите информации и ответственность за нарушения при работе с ней.

- Закон № 98-ФЗ «О коммерческой тайне»: компания сама определяет, какая информация составляет коммерческую тайну, и составляет соответствующий перечень. Необходимо вести учёт лиц имеющих доступ к коммерческой тайне. Установлена ответственность за незаконное получение, использование или раскрытие коммерческой тайны.

Важно подчеркнуть, что нарушение этих требований может привести к штрафам в размере до нескольких миллионов рублей, а также к уголовной ответственности.

Применение специализированных СЗИ

Наиболее ценная информация в организации хранится в базах данных. Стандартный набор СЗИ в ИТ-инфраструктуре компании не охватывает все аспекты защиты ПДн из-за ряда ограничений.

Штатные средства защиты СУБД имеют свои недостатки, а на разработку и внедрение собственных инструментов и механизмов для надлежащей работы с СУБД уходит много времени. Также наблюдается высокая зависимость от компетенций ИТ-отдела, повышается нагрузка на системы и персонал при ручной обработке событий.

Неспециализированные СЗИ также повышают риск несанкционированного доступа к ПДн привилегированных пользователей вроде администраторов. Инсайдеры могут получить доступ к ценной информации, используя своё положение.

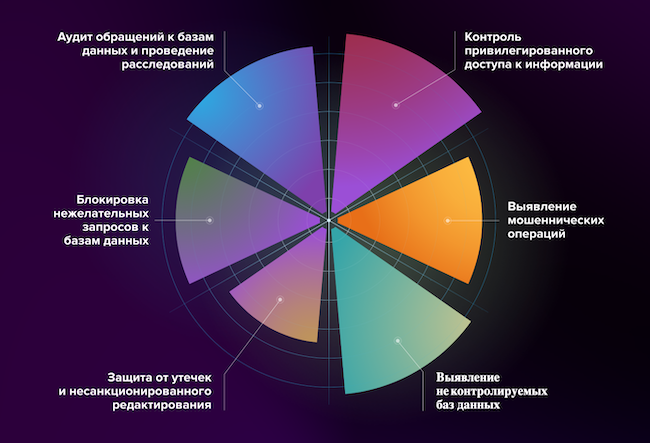

Рисунок 2. Комплекс мер по защите современных СУБД

Выделим преимущества, которые дают СЗИ класса «файрвол баз данных» (Database Firewall, DBF) или системы аудита сетевого доступа к БД (Database Activity Monitoring, DAM).

- Автоматизация: обнаружение и отслеживание подозрительных действий в режиме реального времени, мониторинг всех баз данных в инфраструктуре, мест хранения и категоризации критической информации.

- Снижается риск ошибок по причине человеческого фактора.

- Мгновенное оповещение и возможность блокировки повышают скорость реагирования на инциденты.

- Сертифицированные продукты соответствуют требованиям ФСТЭК и ФСБ России.

Наш обзор рынка инструментов защиты баз данных показал, что в России специализированные системы этого класса только развиваются. Одним из первых вендоров, кто предложил отечественный продукт для обеспечения безопасности СУБД, стала группа компаний «Гарда», представившая «Гарда DBF» — систему для комплексной защиты СУБД и бизнес-приложений.

Отметим, что «Гарда DBF» находится в реестре отечественного ПО под № 1284 от 05.09.2016, имеет следующие сертификаты:

- Сертификат ФСТЭК России № 4443 до 20.08.2026.

- Сертификат АОЦ Республики Беларусь.

Подробно рассмотрим функциональные возможности «Гарда DBF 5.2», а также архитектуру продукта и системные требования. В практическом блоке обозначим сценарии применения системы, разберём ряд кейсов.

Функциональные возможности «Гарда DBF»

Основная функция системы «Гарда DBF» — обеспечивать безопасность СУБД и независимый аудит операций с базами данных и бизнес-приложениями. «Гарда DBF» ведёт непрерывный мониторинг обращений к базам данных и выявляет подозрительные операции в режиме реального времени.

Выделим основные функциональные возможности, которые предоставляет «Гарда DBF»:

- Съём и декодирование трафика прикладных протоколов баз данных.

- Linux- и Windows-агенты для сбора трафика с возможностями DBF (запросы / ответы).

- Работа с системами Big Data в стеке Hadoop без снижения производительности.

- Определение эталонных ролей пользователей и выявление нарушений политик безопасности, а также злоупотреблений правами доступа, аномалий в действиях администраторов и попыток взлома СУБД.

- Автоматическое обнаружение БД в компании, их классификация и сканирование на уязвимости.

- Горизонтальное масштабирование и георезервирование.

Обеспечение безопасности в рамках обращений к СУБД в «Гарда DBF» можно разделить на два основных направления: защита данных и контроль обращений на уровне SQL (при доступе непосредственно к БД), а также контроль и аудит обращений к серверам приложений, которые взаимодействуют с защищаемыми СУБД в рамках работы информационной системы (ИС).

Контроль доступа к СУБД

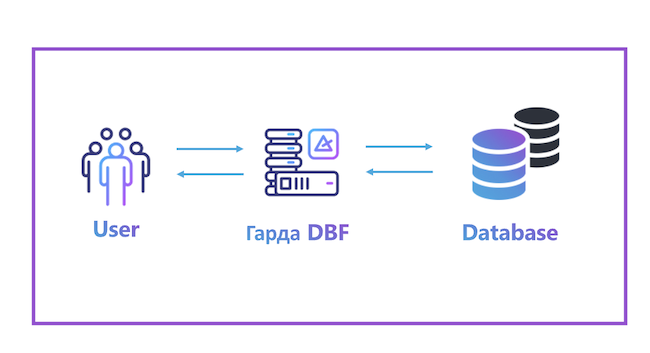

Контроль доступа к СУБД в «Гарда DBF» осуществляется путём мониторинга сетевого трафика непосредственно к серверам БД, а также анализа SQL-запросов.

Выявление попыток НСД

В рамках выявления попыток несанкционированного доступа (НСД) к СУБД система «Гарда DBF» позволяет отслеживать попытки подключения встроенных технологических учётных записей (УЗ) к СУБД, строить профили работы серверов веб-приложений и пользовательских / технологических УЗ.

В частности, при формировании профилей работы серверов приложений учитываются следующие параметры: подключающиеся от имени веб-серверов учётные записи (в том числе в ОС, под управлением которой функционирует веб-сервер) и программное обеспечение, осуществляющее обращения к СУБД со стороны веб-сервера приложений.

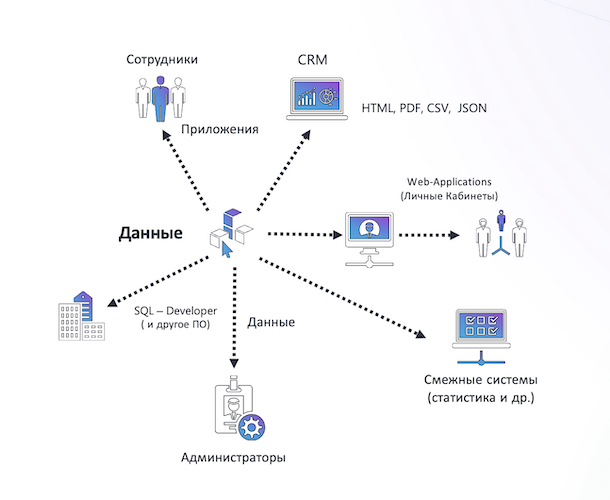

Рисунок 3. Взаимодействие с данными в компании

Опционально возможно периодически создавать отчёты по профилированию работы веб-серверов и использованию встроенных технологических УЗ — для проведения регулярного аудита работы ИС в целом.

Для построения профилей в системе должен быть активен модуль поведенческой аналитики.

Выявление сбоев в работе и потенциальных атак на СУБД

При штатной работе серверов приложений все SQL-запросы, выполняющиеся с их IP-адресов, должны возвращать либо данные, либо пустой ответ.

Запросы, которые возвращают ошибку, могут свидетельствовать о сбоях в работе сервера приложений из-за действий злоумышленника. Например, это может быть атака перебором количества столбцов при формировании запроса на массовую выгрузку данных из таблицы.

Система «Гарда DBF» не только ищет аномалии в запросах к СУБД, но и проводит аудит изменений.

Аудит изменений

«Гарда DBF» логирует различные действия, которые проводятся в отношении СУБД:

- Попытки выполнения команд на изменение прав доступа к системным таблицам.

- Попытки изменения прав доступа к таблицам с критическими данными.

- Выполнение команд на повышение прав доступа учётных записей или изменение ролей (выявляется в т. ч. создание процедур, содержащих внутри себя подобные команды).

- Изменение пароля для УЗ, с возможностью выделения из текста SQL-запроса имени пользователя, над которым производится операция, и дополнительной настройки политик по выявлению изменения паролей критических УЗ.

- Выполнение команд по изменению настроек безопасности системы.

Также система имеет механизм, который позволяет вести полный аудит действий администраторов СУБД.

Контроль действий привилегированных пользователей

Система позволяет протоколировать действия администраторов по предоставлению доступа к ИС, изменению паролей пользователей ИС, созданию учётных записей в ИС.

Также «Гарда DBF» детектирует и блокирует попытки удаления данных из критических таблиц администратором (при возможном сговоре администратора СУБД с третьими лицами). В зависимости от архитектуры ИС, к критическим могут быть отнесены данные видеонаблюдения и настройки распознавания, а также системные логи и журналы работы камер.

Кроме того, система детектирует подключение привилегированных учётных записей в нерабочее время.

Профили поведения администраторов

Система защиты «Гарда DBF» позволяет формировать профили работы администраторов для выявления аномального поведения. Принимаются во внимание следующие параметры:

- Подключение администратора с нестандартного IP-адреса.

- Применение администратором стороннего ПО.

- Обращение администратора к неиспользуемым им ранее таблицам и полям.

- Аномально большое количество запросов и аномально большие выгрузки данных администратором.

- Массовая выгрузка данных в одном запросе.

При активном модуле поведенческой аналитики построение профилей происходит полностью в автоматическом режиме.

Вендор рекомендует отдельно настраивать политику по аудиту доступа администраторов к таблицам с технологической информацией.

Выявление утечек данных

Функции выявления утечек в «Гарда DBF» реализованы на базе мониторинга сетевого трафика, который направлен к серверам СУБД и веб-приложений. Для пользователей есть поведенческая модель.

Профилирование пользователей и выявление аномального доступа

При аудите доступа пользователей в «Гарда DBF» работает механизм дополнительной аналитики с выделением параметров запросов, ответов и переменных в отдельные поля для анализа.

Сопоставление этих данных с информацией о геолокации, из которой пользователь осуществляет подключение к СУБД, позволяет выявить аномальный доступ из нестандартного региона, что снижает риски утечки аутентификационной информации.

Детектирование массовых выгрузок данных

«Гарда DBF» позволяет выявлять массовую выгрузку учётных записей для доступа к автоматизированной системе управления технологическим процессом (АСУ ТП) как единым запросом, так и большим количеством запросов с малым объёмом ответа.

Для выявления аномального количества запросов или объёма выгружаемых данных также применяется механизм профилирования и обнаружения статистических аномалий.

Детектирование аномалий может быть настроено как по обращениям к СУБД, так и по специализированным политикам аудита:

- Массовые выгрузки из таблиц с данными УЗ.

- Массовые выгрузки из таблиц с записями о работе автоматизированных систем.

- Массовые выгрузки из таблиц с координатами объектов КИИ.

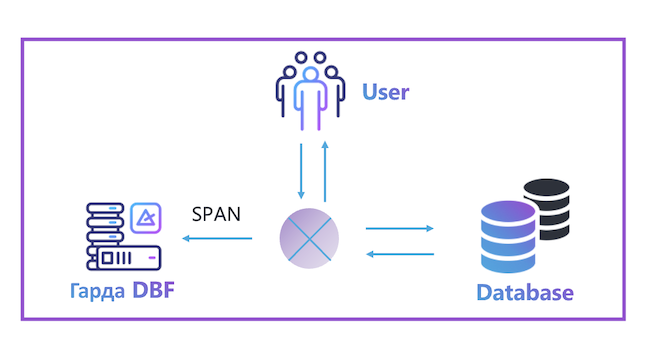

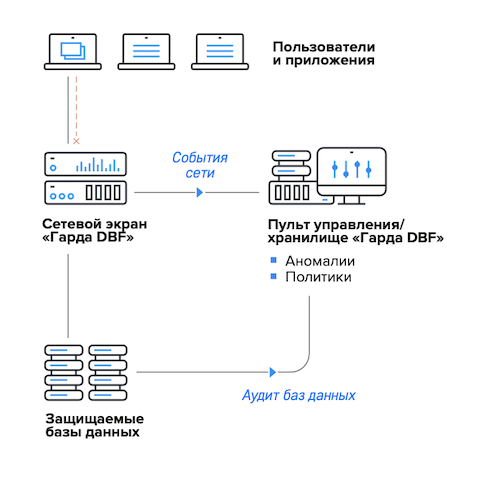

При работе в режиме сетевого экрана система защиты баз данных «Гарда DBF» позволяет контролировать обращения к СУБД по различным признакам.

Контроль запросов к СУБД и разграничение прав доступа

Функциональные возможности системы «Гарда DBF» позволяют решать задачи по противодействию утечкам критической информации и несанкционированному доступу к ней в БД, а также по разграничению доступа к данным.

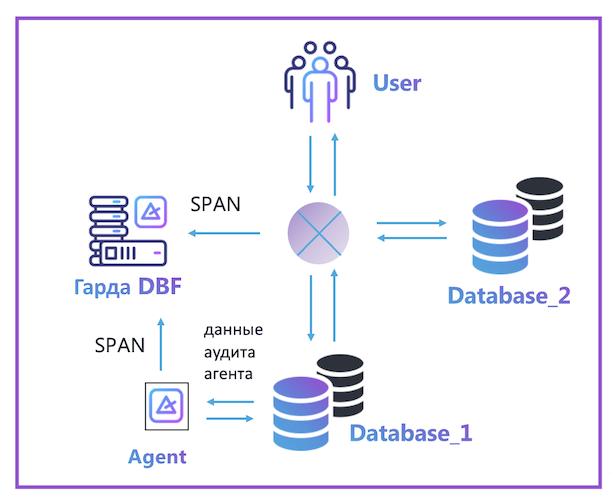

Рисунок 4. Схема контроля запросов к БД в «Гарда DBF»

Отметим эти механизмы контроля отдельно.

Доступ непривилегированных учётных записей к системным таблицам

«Гарда DBF» сопоставляет все УЗ, от имени которых выполняются запросы к системным таблицам СУБД, со списком технологических и администраторских учётных записей, который формируется отдельно. В случае отсутствия УЗ в списке система разрывает соединение и отправляет уведомление в отдел информационной безопасности.

Сетевые подключения под технологическими УЗ

Подобные действия характерны для злоумышленников, пытающихся получить доступ к БД.

Рисунок 5. Инсталляции в режиме прокси-сервера

«Гарда DBF» автоматически разрывает соединение, если встроенная учётная запись пытается получить доступ к БД и действует при этом не с сервера БД.

Контроль изменений настроек и прав доступа

Система также автоматически блокирует выполнение команд на повышение прав доступа (alter user) не администраторами СУБД, равно как и запросы на изменение параметров безопасности СУБД не локальным администратором.

Противодействие утечкам критических данных из СУБД

«Гарда DBF» блокирует запросы на выгрузку из таблиц с критическими данными, осуществлённые с помощью такого ПО, которое не входит в легитимный состав серверов приложений.

Также механизм противодействия блокирует попытки одновременно выгрузить большое количество учётных записей.

Разграничение доступа к таблицам

«Гарда DBF» позволяет настраивать правила блокировки запросов к таблицам, не соответствующих правам доступа учётной записи из перечня пользователей. Для этого необходимо сформировать список пользователей, объединённых по территориальным или другим признакам, и список таблиц с критическими данными, разрешённых для тех или иных групп.

Сканирование СУБД

Функции сканирования на уязвимости в «Гарда DBF», а также возможность классификации СУБД по содержимому реализованы в одноимённом модуле.

Классификация

Позволяет находить наименования и содержимое таблиц по ключевым словам и по соответствующему регулярному выражению.

Сканирование в системе автоматизировано и даёт возможность формировать и актуализировать списки таблиц:

- с учётными данными Единого центра хранения и обработки данных (ЕЦХД),

- с персональными данными пользователей,

- с критической информацией (настройки камер, координаты и другие данные).

Автоматизация получения этих списков обеспечивает бесперебойную работу связанных с ними политик безопасности без перенастройки в случае изменения структуры БД или появления новых таблиц.

Поиск уязвимостей

Функция предполагает как регулярную проверку наличия незакрытых известных уязвимостей СУБД в составе ЕЦХД, так и возможность настройки пользовательских проверок.

Пользовательская проверка включает в себя SQL-запрос к контролируемой СУБД, выполняемый системой защиты, и анализ ответа.

Рисунок 6. Мониторинг на основе копии трафика

Такое сканирование обеспечивает, например, следующие результаты:

- Обнаружение записей об отключении камер видеонаблюдения в таблицах БД.

- Определение таблицы с некорректно настроенным уровнем доступа.

- Выявление учётных записей, которые давно не используются, УЗ без паролей или со слабыми паролями и мн. др.

Выделим также важные особенности «Гарда DBF».

Особенности системы

Из особенностей можно отметить:

- Ретроспективный анализ по сохранённым данным объёмом свыше 100 ТБ.

- Анализ трафика на скорости более 10 Гбит/с.

- Интерактивные отчёты и понятная аналитика на основе всех запросов и ответов БД.

- Статистика по инцидентам.

- Интеграция со всеми популярными SIEM-системами.

- Встроенная система выявления аномалий и поведенческого анализа действий пользователей.

- Аудит доступа всех филиалов компании к БД из единого центра.

- Отсутствие стороннего лицензирования.

Возможности «Гарда DBF» помогают бизнесу соответствовать многим законодательным актам и требованиям.

Рисунок 7. Выполнение законодательных требований в «Гарда DBF»

Программный комплекс «Гарда DBF» реализовывает ряд технических мер по защите информации согласно требованиям ФСТЭК России для ГИС (приказ от 11.02.2013 г. № 17), ИСПДн (приказ от 18.02.2013 г. № 21), АСУ ТП (приказ от 14 марта 2014 г. № 31) и объектов КИИ (приказ от 25.12.2017 № 239), а также упрощает разработку и внедрение организационных мер и обладает инструментами для контроля выполнения технических мер.

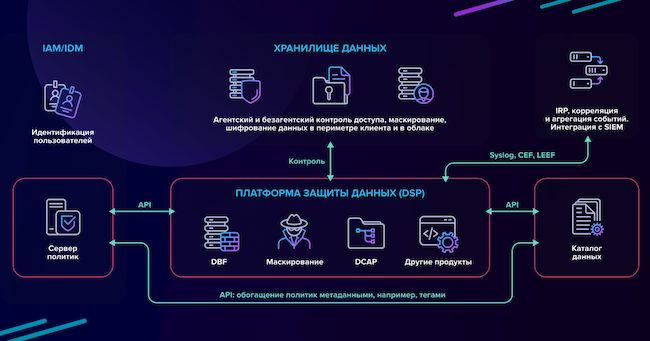

Вендор развивает комплексное экосистемное решение по защите данных, где «Гарда DBF» является ядром.

Платформа защиты данных

Следующим этапом технологического развития станет универсальная «Платформа защиты данных», объединяющая управление и защиту информации в целостную систему.

Инженеры вендора собирают воедино пять классов систем защиты: DAM, DBF, DCAP, DLP и Data Masking. Официальная презентация решения ожидается в начале 2025 года.

В центре платформы — система «Гарда DBF», где происходит обогащение комплекса данными от различных источников по API.

Рисунок 8. Схема платформы защиты данных

Решение позволяет автоматизировать процесс защиты данных, сделать его комплексным и эффективным. Отметим преимущества платформы:

- Инвентаризация всех активов данных.

- Автоматизация и удобство пользования, портал самообслуживания.

- Комплексный сервис, который объединяет все необходимые инструменты защиты данных в рамках единого окна и позволяет использовать единые политики безопасности для разных классов событий.

Переходим к архитектуре «Гарда DBF».

Архитектура «Гарда DBF»

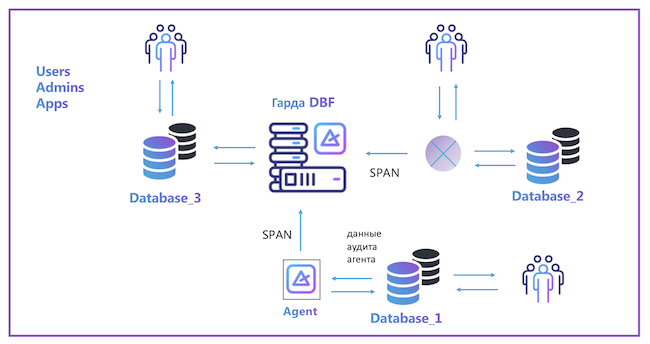

Рассмотрим подробнее все компоненты-модули, которые входят в состав программного комплекса «Гарда DBF».

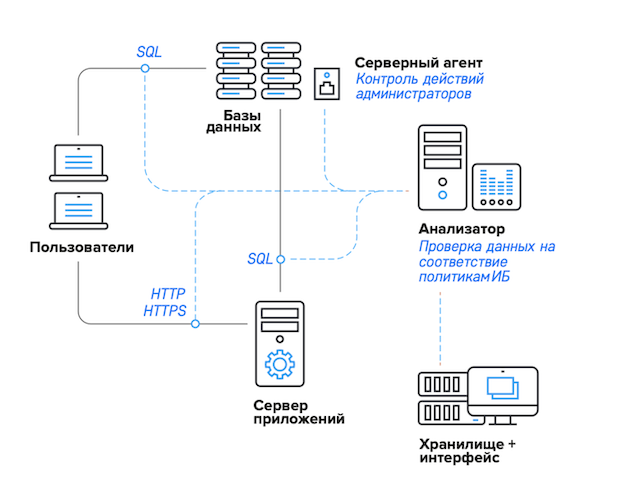

Рисунок 9. Гибридный способ интеграции «Гарда DBF» в инфраструктуру

Зачастую компании выбирают именно гибридный способ интеграции, так как имеют несколько БД, в которых содержится разная по критической значимости информация.

Основными компонентами системы являются «Анализатор», «Хранилище», «Агенты» и «Центр управления».

«Анализатор», или модуль анализа сетевого трафика, предназначен для аудита и съёма трафика в соответствии с критериями фильтрации. Выполняет проверку трафика на соответствие настроенным политикам, а также передачу перехваченных (в соответствии с политиками) событий в модули хранения и обработки данных.

Компонент «Хранение и обработка данных» необходим для приёма информации от анализаторов, для предварительной обработки данных (включая проверку на соответствие регулярным выражениям), а также для их последующего хранения.

Рисунок 10. Архитектурная схема «Гарда DBF» в режиме развёртывания «DAM»

«Центр управления» отвечает за доступ к данным в локальном или распределённом хранилище АПК «Гарда DBF» из веб-интерфейса системы. Формирует критерии перехвата данных и содержит настройки политик безопасности, обеспечивает динамическое построение профилей пользователей, поиск и анализ информации, а также сканирование БД.

«Агент контроля подключений» — это модуль, который устанавливается на сервер баз данных и / или сервер приложений. Он позволяет осуществлять перехват локальных и сетевых запросов, а также обеспечивать контроль изменения конфигурационных файлов.

Рисунок 11. Архитектурная схема «Гарда DBF» в режиме развёртывания «DBF»

В зависимости от ИТ-инфраструктуры и целей заказчика могут применяться дополнительные модули:

- «Мастер» — предназначен для объединения нескольких модулей хранения и обработки данных в одно хранилище. Средствами этого модуля выполняется агрегация результатов поиска, полученных с нескольких узлов хранения данных АПК «Гарда DBF».

- «Геомастер» — участвует в построении удалённо-распределённой системы (геокластера). Обеспечивает работу системы «Гарда DBF» с несколькими модулями «Мастер» из единого веб-интерфейса.

- «Сетевой экран» — предназначен для блокировки действий пользователей в соответствии с настроенными политиками безопасности.

Опционально можно подключить «Балансировщик сетевого трафика», который разработан для высокоскоростного съёма потока данных в сети и его балансировки между модулями анализа.

Отметим системные требования «Гарда DBF».

Системные требования «Гарда DBF»

Программный комплекс «Гарда DBF» может быть развёрнут как в физической, так и в виртуальной среде (поддерживаются гипервизоры Proxmox и VMware).

Аппаратные требования указаны для сервера с учётом обработки трафика при максимальной пропускной способности до 500 Мбит/с.

Таблица 1. Аппаратные требования «Гарда DBF»

Компонент | Требования |

Процессор | Intel Xeon Silver 4310R Core 24 (2 × 12 ядер) |

ОЗУ | 128 ГБ |

Диск | Не менее 10 ТБ |

«Гарда DBF» поддерживает множество современных СУБД и операционных систем, представим программные требования также в табличном виде.

Таблица 2. Программные требования «Гарда DBF»

СУБД | Операционная система | Программное обеспечение |

|

|

|

Для полноценной работы «Гарда DBF» не требует стороннего лицензирования. Система легко внедряется в любую инфраструктуру и оказывает минимальное влияние на производительность сети и серверов СУБД.

Переходим к практическому блоку обзора.

Сценарии применения «Гарда DBF»

Работу администратора в панели управления «Гарда DBF» мы уже подробно рассматривали в предыдущем обзоре. Также мы отдельно публиковали популярный кейс, где система «Гарда DBF» помогла разоблачить группу инсайдеров в компании.

Рассмотрим дополнительные сценарии применения продукта, которые встречались вендору при эксплуатации системы в различных инфраструктурах.

Кража данных подрядчиком

Рассмотрим случай, когда подрядчик воспользовался доступом к корпоративной базе данных и осуществил попытку кражи ПДн.

- Подрядчик создаёт в БД временную таблицу с именем «table_1» под предлогом «технических нужд».

- Подрядчик передаёт администратору скрипт «для обновления», который администратор должен выполнить от имени своей УЗ.

- В скрипте содержится SQL-команда, которая копирует данные из таблицы с реальными ПДн в созданную ранее временную таблицу «table_1».

- Подрядчик выгружает из своей временной таблицы ПДн в файл.

Проблема — в том, что на уровне логов БД или PAM-системы мы не определим, что именно выгрузил подрядчик в файл, так как в SQL-команде фигурирует только имя таблицы «table_1».

«Гарда DBF» анализирует не только запросы к БД, но и информацию в ответах. Система определит аномально большое количество записей с ПДн, вносимых во временную таблицу, а также обнаружит запись в файл из временной таблицы и уведомит об этом службу безопасности.

Взлом базы данных через веб-сайт

В этом кейсе злоумышленник применил SQL-инъекции для получения сведений об учётных записях бизнес-приложений. В этих сведениях могут присутствовать и реквизиты встроенных технологических учётных записей с паролями по умолчанию.

Технологические УЗ в руках злоумышленника открывают доступ ко внутренним системам, что позволяет развивать атаку на инфраструктуру, повышая риск ущерба.

В этом случае «Гарда DBF» позволяет не только настроить обнаружение SQL-инъекций в запросах к веб-приложению, но и зафиксировать профилирование работы веб-приложений, а также определять отклонения и аномальную активность.

Изменение данных в АСУ ТП

В другом кейсе администратор попытался исказить данные об уровне заполненности нефтехранилища, изменив в СУБД формулу, по которой выполнялся расчёт на основании показаний внутренних датчиков.

Штатные средства защиты СУБД не увидят никакого нарушения, поскольку учётная запись администратора имеет все права на запросы к БД. В свою очередь, «Гарда DBF» позволяет перехватывать веб-запросы и обнаруживать аномальные запросы к БД, а также формировать поведенческие профили учётных записей и фиксировать отклонения.

Рассмотрим ещё один кейс, связанный с SQL-инъекциями.

Защита веб-приложений

Как правило, веб-приложения выполняют один и тот же типовой набор запросов к базам данных, что позволяет сформировать типичный профиль их работы и автоматически детектировать аномальное поведение.

Типовая атака на БД с помощью SQL-инъекции требует выполнения множества запросов для получения нужного параметра, например количества столбцов в таблице.

Для защиты от подобной атаки система «Гарда DBF» формирует профиль работы веб-приложений, обнаруживает отклонения в поведении и детектирует попытки атаки до того, как злоумышленник получит доступ к критическим данным.

Выводы

Программный комплекс «Гарда DBF» от российской группы компаний «Гарда» усиливает защиту СУБД от утечек информации благодаря непрерывному аудиту соединений с БД и выявлению аномальных действий пользователей. Система работает со всеми известными СУБД и может быть развёрнута в виртуальной среде.

Централизованный интерфейс позволяет администратору проводить автоматическую инвентаризацию всех СУБД-активов в инфраструктуре компании и тонко настроить политики безопасности.

Многоуровневый анализ сетевого трафика помогает усилить защиту бизнес-приложений, выявить неконтролируемые и прочие базы данных в инфраструктуре.

«Гарда DBF» проводит поиск уязвимостей в комплексе СУБД, составляет профиль действий администраторов и пользователей. Система отчётности и визуализации данных, статистика по аномалиям, а также возможность ретроспективного анализа помогают специалистам SOC оперативно расследовать критические инциденты. Взаимодействие со многими популярными SIEM также обогащает SOC ценными данными.

«Гарда DBF» — полностью российский продукт, который отвечает требованиям регуляторов и вектору импортозамещения. Система имеет сертификат ФСТЭК России, может применяться для защиты ПДн и в различных государственных информационных системах. Простое масштабирование и отказоустойчивая конфигурация «Гарда DBF» будут интересны субъектам КИИ, а также крупному бизнесу.

База данных зачастую является одним из самых ценных активов в любой компании, поэтому востребованность продуктов класса DAM / DBF будет только расти, особенно в контексте защиты ПДн. Вендор активно развивает свой продукт, выпуская релизы с новыми функциями, учитывает требования заказчиков и проводит профильные исследования. Всё это позволяет инженерам строить целостную экосистему «Платформа защиты данных», где «Гарда DBF» является ядром и реализовывает фундаментальный подход к обеспечению безопасности информации.

Достоинства:

- Специализированная система выявления аномалий и поведенческого анализа действий пользователей.

- Незначительная нагрузка на сеть, не замедляет процессы компании.

- Поддержка всех популярных СУБД, включая отечественные.

- Интеграция со всеми системами по протоколу Syslog.

- Централизованное управление.

- Ретроспективный анализ за любой интервал времени.

- Интерактивные отчёты, статистика и визуализация.

- Сертифицирован ФСТЭК России по 4-му уровню доверия.

- Отсутствие стороннего лицензирования.

Недостатки:

- Нет модуля машинного обучения.

- Нет возможности пассивной дешифрации TLS 1.3.

- Нет поддержки NoSQL.

- Работает только на ОС «Альт».

- Отсутствие интеграционного взаимодействия с некоторыми ИБ-продуктами того же вендора.