Сертификат AM Test Lab

Номер сертификата: 149

Дата выдачи: 25.06.2015

Срок действия: 25.06.2020

2. Архитектура RedCheck и системные требования

Введение

Перед специалистами по информационной безопасности стоит множество задач, и один из комплексов проблем, обязательных для решения, — аудит информационной безопасности и контроль уровня защищенности серверов, рабочих станций и сетевых устройств. Каждый день становятся известными новые уязвимости или рекомендации вендоров по безопасной настройке приложений и операционных систем, и вручную отслеживать обновления баз общеизвестных векторов атак просто невозможно. Проблема часто усугубляется использованием в одной организации различных операционных систем и устройств разных производителей.

Еще одна задача, которая периодически встает перед специалистами по информационной безопасности, — это аудит информационной системы на соответствие требованиям регуляторов и выполнение этих требований. Это отнимает много времени и сил у ИБ-специалистов, так как аудит обычно выполняется вручную. При этом для многих российских организаций необходимо проводить оценку соответствия требованиям ФСТЭК по защите информационных систем персональных данных и государственных информационных систем, а для организаций финансового сектора — стандартам безопасности, таким как PCI DSS.

Для решения всех указанных проблем может применяться RedCheck, продукт отечественной компании «АЛТЭКС-СОФТ». Он реализует множество функций по аудиту информационной безопасности, контролю уровня защищенности информационной системы, аудиту конфигураций для проверки настроек на безопасность по рекомендации вендоров, оценке соответствия требованиям регуляторов. Также он обладает сертификатом ФСТЭК и может применяться для выполнения ряда базовых мер по защите информационных систем персональных данных, согласно «Составу и содержанию организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных» (утвержден приказом ФСТЭК России № 21 от 18.02.2013), и государственных информационных систем, согласно «Требованиям о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах» (утверждены приказом ФСТЭК России № 17 от 11.02.2013). В нашем обзоре используется новейшая версия продукта с индексом 1.4, которая привнесла в продукт множество улучшений и сделала его более функциональным.

Архитектура RedCheck и системные требования

RedCheck логически состоит из двух частей и базы данных (БД) программы.

Первая часть разворачивается на рабочем месте администратора безопасности или на отдельном сервере. В его состав входят: служба сканирования, служба синхронизации, а также локальная консоль управления. При установке на сервере взаимодействие с консолью управления организуется с использованием протоколов удаленного управления.

Вторая часть комплекса, опционная, разворачивается на управляемых хостах и серверах под управлением операционных систем семейства Windows. То есть сканирование можно проводить по выбору заказчика как без агента, так и с агентом. Преимуществами использования агента являются более быстрое выполнение сканирования и возможность проводить сканирование без использования учетных данных администратора. Подробный перечень выполняемых функций (как без агента, так и с ним) описаны в разделе «Функциональные возможности».

БД программы разворачивается под управлением СУБД Microsoft SQL Server и предназначена для хранения данных о сканируемой инфраструктуре, а также непосредственно о результатах сканирования.

Также условно частью комплекса можно считать развернутый на доверенной части интернет-сайта компании «АЛТЭКС-СОФТ» репозиторий OVALdb, содержащий информационный контент безопасности и веб-службы, позволяющие синхронизировать необходимую информацию локальной БД RedCheck c OVALdb. Репозиторий содержит проверки безопасности, верифицированные компанией «АЛТЭКС-СОФТ» для различных программных и аппаратно-программных платформ. Все проверки описаны в открытом формате SCAP, сам репозиторий имеет официальный статус CVE Compatible от корпорации MITRE. Кроме того, здесь же расположены средства активации и учета действующих лицензий. Существенным преимуществом репозитория, является то, что в нем кроме информации из иностранных баз данных уязвимостей приведены ссылки на банк данных угроз безопасности информации ФСТЭК России. Таким образом база данных RedCheck сопоставлена как с международными классификаторами и банками данных, так и с ресурсом, поддерживаемым Национальным регулятором.

Анализ уязвимостей требует поддержания базы уязвимостей в актуальном состоянии, так как постоянно появляются новые угрозы. В RedCheck актуальность проверок реализована с помощью обновлений баз правил с использованием службы синхронизации. Синхронизация выполняется по протоколу HTTPS, поддерживается работа через корпоративные прокси-сервера.

Требования к аппаратному и программному обеспечению для установки службы сканирования:

- процессор — 1.6 ГГц, 1 ядро (рекомендуется — 2.4 ГГц, 2 ядра);

- оперативная память — 1.5 Гб (рекомендуется — 2 Гб);

- 500 Мб свободного места на жестком диске для установки продукта, дополнительное место для результатов сканирования из расчета 2 Мб на один отчет;

- операционная система — Microsoft Windows Vista, Microsoft Windows Server 2008 и более поздние версии (рекомендуется Microsoft Windows 7 Professional или Microsoft Windows Server 2008 R2);

- пакет библиотек Microsoft .NET Framework 4.0;

- база данных Microsoft SQL Server 2008 или более поздние версии;

- утилита сканирования сети Nmap.

Аппаратные требования для установки агента RedCheck аналогичны требованиям службы сканирования за исключением объема, занимаемого на жестком диске, — достаточно 50 Мб. Агент устанавливается только в операционные системы семейства Windows. Ряд проверок, выполняемых программой — такие, как аудит СУБД, аудит конфигураций и фиксация — для операционных систем Windows выполняются только с использованием агента. Остальные проверки могут быть реализованы и без установки агента RedCheck на сканируемый хост. В сетях с доменной структурой доступна возможность централизованной установки агента RedCheck на целевые хосты. Для анализа компьютеров под управлением ОС GNU/Linux в новой версии RedCheck используется безагентная технология, при этом гарантированно поддерживаются следующие дистрибутивы:

- Ubuntu;

- Debian;

- Red Hat;

- CentOS;

- Suse;

- Oracle Linux.

RedCheck лицензируется по количеству сканируемых компьютеров в сети (по IP-адресам), минимальная лицензия предлагается для трех компьютеров. Лицензия действует в течение одного года с момента покупки, после чего требуется ее продление. Отдельные механизмы контроля (аудит серверов приложений) лицензируются дополнительно и в настройках продукта дополнительные лицензии присваиваются отдельным хостам. В стоимость включена техническая поддержка и доступ к серверам обновлений базы правил RedCheck. Дополнительно приобретается сертифицированный дистрибутив с формуляром, документацией и голографической наклейкой регулятора.

Функциональные возможности

RedCheck обладает широкими функциональными возможностями, некоторые из них выполняются непосредственно службой сканирования, для остальных требуется установленный на компьютере агент.

RedCheck поддерживает следующие типы заданий:

- Сканирование портов — RedCheck, используя утилиту Nmap, проводит сканирование открытых портов на указанных сетевых хостах. Выполнение таких заданий не требует наличия агента или доступа к сканируемым компьютерам.

- Подбор паролей — используя все тот же Nmap, RedCheck производит попытки подбора паролей к определенным службам (поддерживаются различные СУБД), позволяя выявить небезопасные пароли пользователей. Для выполнения подбора паролей также не требуются установленные агенты.

- Аудит уязвимостей — RedCheck проводит аудит наличия уязвимостей на выбранных хостах и используемых на них сетевых службах. RedCheck поддерживает не только компьютеры с операционными системами семейства Windows и GNU/Linux, но и ряд сетевых устройств — например, производства Cisco. При исполнении данного задания без установки агента возможен только внешний контроль, а для полноценной работы требуется установка агента (для ОС Windows) и указание реквизитов удаленного доступа.

- Аудит обновлений — проверка актуальности установленных на компьютере обновлений операционной системы и некоторого прикладного ПО. Выполнение задания требует использование агента (для ОС Windows) и указание реквизитов доступа к компьютеру.

- Инвентаризация — RedCheck собирает данные о конфигурации компьютера, используемом оборудовании и программном обеспечении и выдает подробный отчет по завершению процедуры. Глубокая детализация отчетов позволяет отслеживать даже самые незначительные изменения в составе программного и аппаратного обеспечения. Данный механизм работает как с агентами, так и без них.

- Аудит конфигураций — RedCheck позволяет автоматизировать процесс контроля за параметрами безопасности и осуществлять оценку информационных систем, их отдельных компонентов или узлов на соответствие политикам, рекомендованным разработчиками ПО и экспертными организациями. В RedCheck включен ряд готовых конфигураций (политик), разработанных на основе требований международных стандартов и рекомендаций, в частности: CIS, MSCM, SCW, PCI DSS, FDCC, USGCB, доступны для проверки конфигурации российских СЗИ Secret Net и Dallas Lock. Также пользователь может создавать собственные проверки произвольной внешней конфигурации в формате SCAP.

- Фиксация и контроль изменений — RedCheck обладает функциями средств фиксации и контроля изменений в файлах, директориях и системном реестре Windows. RedCheck позволяет выбрать файлы, директории и ветви реестра для фиксации их контрольных сумм по алгоритму ВКС, затем для задания можно запустить контроль изменений, и в отчете строится перечень измененных объектов. Данные задания для ОС Windows выполняются только при наличии агента.

- Аудит СУБД — RedCheck имеет специализированные механизмы для проведения аудита СУБД MSSQL и Oracle, в ходе проверки исследуются различные параметры настройки и функционирования анализируемых сервисов и строится отчет о состоянии и защищенности баз данных.

- Аудит серверов приложений — отдельно лицензируемый модуль аудита безопасности серверов приложений позволяет осуществлять комплексный аудит настройки безопасности наиболее используемых веб-сервисов и смежных с ними компонентов для различных Linux- и Windows-систем (поддержка Apache HTTP Server, Nginix, IIS, .NET Framework, Apache Tomcat, PHP).

При работе совместно с агентами, установленными на анализируемые компьютеры, возрастает информативность отчетов, а некоторые задания не могут быть выполнены без агентов в принципе — это относится к ОС семейства Windows. Выполнение всех типов заданий для Linux-платформ сделано полностью безагентским.

RedCheck также обладает широкими возможностями по просмотру истории выполненных проверок, гибкой системой построения отчетов и может отправлять уведомления по электронной почте.

Работа с RedCheck

При запуске консоли управления RedCheck автоматически открывается мастер диагностики проблем и отображается общее состояние программного продукта. Мастер проверяет связь RedCheck с базой данных, работу службы синхронизации, действие лицензии на продукт и функционирование службы сканирования. В случае обнаружения трудностей сразу же предлагаются пути решения, что позволяет быстро находить проблемы в настройках RedCheck или связанных с ним сервисов.

Рисунок 1. Мастер диагностики проблем RedCheck

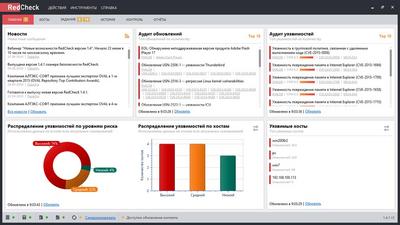

На стартовом экране консоли управления RedCheck отображается актуальная информация о системе — данные аудита обновлений, последние найденные уязвимости, график распределения уровня риска уязвимостей, перечень наиболее проблемных компьютеров в сети и график распределения уязвимостей по этим компьютерам. Также на стартовом окне при наличии доступа в интернет показываются новости от производителя.

Рисунок 2. Стартовый экран консоли управления RedCheck

В верхней части интерфейса находятся основные навигационные элементы — панель меню и вкладки с рабочими зонами. Через меню открываются различные механизмы настроек, производятся оперативные действия, а также запускается справочная система. В настройках устанавливаются параметры работы RedCheck с базой данных, директории для хранения различных данных, параметры запуска утилиты Nmap (необходимой для выполнения заданий сканирования портов и подбора паролей, а также для дополнительной возможности поиска и импорта хостов для сканирования), настройки электронной почты для отправки результатов выполнения заданий и другие параметры.

Рисунок 3. Окна настроек RedCheck

В программе представлены следующие основные рабочие вкладки:

- Главная — стартовое окно RedCheck.

- Хосты — управление анализируемыми компьютерами в информационной сети, их добавление, удаление, лицензирование, группировка и редактирование.

- Задания — активные и завершенные задания RedCheck. В заголовке вкладки постоянно отображаются два числа — число выполняемых в данный момент заданий и количество сохраненных заданий, запуск которых можно повторить.

- История — перечень ранее запущенных заданий с результатами их выполнения.

- Контроль — окно просмотра результатов контроля изменений в файлах, директориях и элементах реестра, обнаруженных при проведении повторных фиксаций состояния.

- Отчеты — генерация отчетов по заданным настройкам, а также перечень ранее построенных отчетных материалов.

Перед началом работы с программой в менеджере учетных записей (вкладка «Инструменты» — «Менеджер учетных записей») создаются учетные записи, от имени которых будет осуществляться реализация основного функционала RedCheck на клиентских компьютерах.

Рисунок 4. Менеджер учетных записей RedCheck

Для работы RedCheck нужны два типа учетных записей: учетные записи, запускающие консоль управления RedCheck в сеансе Windows, и учетные записи для проведения сканирования удаленных хостов. Учетные записи для сканирования задаются в «Менеджере учетных записей» и делятся на 4 типа — Windows, Linux, Cisco, SQL, которые используются для различных объектов сканирования и создаются заранее с использованием средств ОС (СУБД SQL Server, Oracle Database). Для корректной работы RedCheck нужна их специальная настройка.

Для сканирования с использованием агента учетная запись должна находиться в глобальной группе безопасности (доменная организация) или в локальной группе REDCHECK_ADMINS. Если сканирование безагентское, то учетная запить должна обладать правами локального администратора на конкретной машине или должна состоять в группе «Администраторы домена» либо группе, предоставляющей аналогичные привилегии доступа к файловой системе, реестру Windows и WMI.

Для работы с консолью управления учетная запись также должна состоять в глобальной группе безопасности REDCHECK_ADMINS и иметь привилегии, равные привилегиям учетной записи локального администратора.

Рисунок 5. Перечень хостов в RedCheck

Раздел управления хостами разделен на три рабочих зоны — группы хостов, список хостов и фильтрация выводимых данных. Сетевые узлы добавляются по отдельным IP-адресам, по диапазону или списку, для каждого хоста определяется наличие агента и есть возможность присвоения дополнительно лицензируемых механизмов. В продукте поддерживается группировка хостов, при этом один хост может одновременно входить в разные группы, в дальнейшем при формировании заданий проверяемую систему можно выбирать как из отдельных хостов, так и группой целиком.

После добавления сетевых узлов рекомендовано проводить проверку их доступности. При безагентском сканировании операционных систем семейства Windows требуется обеспечить подключение сканера к службе Windows Management Instrumentation (WMI) сканируемого узла, произвести настройки удаленного доступа и при необходимости службы DCOM. Настройки могут быть произведены локально на узле или централизованно с помощью групповых политик Windows, а также другими средствами администрирования сети. При сканировании Linux-систем в качестве транспорта используется SSH-протокол не ниже версии 2 с включенным модулем поддержки протокола SFTP. Для проведения сканирования RedCheck требуется, чтобы пользователь, от имени которого выполняется сканирование, имел права root или возможность использовать Sudo для повышения привилегий. Для сканирования Сisco IOS используется безагентский механизм сканирования. В качестве транспорта для сканирования используется SSH-протокол. Для проведения сканирования RedCheck требуется, чтобы пользователь, от имени которого выполняется сканирование, имел возможность перехода в привилегированный режим. При сканировании с агентом для проверки необходимо перейти на вкладку «Хосты», выделить выбранный хост, вызвать контекстное меню нажатием правой кнопкой мыши и выбрать «Пинг».

Рисунок 6. Импорт хостов в RedCheck

В RedCheck реализована возможность импорта хостов из Active Directory или c помощью Nmap. Администратору необходимо задать параметры поиска в Active Directory, например объектов типа «Компьютер» («(&ObjectCategory=computer)») или IP-адрес сети для импорта через Nmap, а затем в выборке, возвращенной в результате поиска, выбрать требуемые хосты.

Рисунок 7. Экран заданий в RedCheck

Вкладка «Задания» также поделена на три части, в верхней области отображается перечень текущих выполняемых задач, в нижней — завершенные задания и, как и на остальных экранах, в левой области присутствуют настройки фильтрации отображаемой информации. Задания добавляются с помощью вызова контекстного меню в верхней области экрана.

Рисунок 8. Перечень типов заданий в RedCheck

Каждому заданию присваивается имя, произвольное описание, выбирается его тип, а также тип хостов для применения задания (локальный или удаленные) и опция отправки результатов по электронной почте. Далее в зависимости от типа задания открывается еще несколько шагов, в которых выбираются конкретные хосты для работы и различные дополнительные параметры, связанные со спецификой типа задачи.

Рисунок 9. Добавление нового задания в RedCheck

Задания могут выполняться однократно сразу после создания, также есть возможность настроить запуск заданий по расписанию.

Рисунок 10. История выполнения заданий в RedCheck

Выполненные задания попадают в нижний список во вкладке «Задания» без результатов выполнения, при этом во вкладке «История» все завершенные задания содержат информацию о результатах выполнения. В случае отсутствия ошибок выполнения задания можно получить подробную информацию о найденных проблемах или выполненных действиях, выбрав задание в списке. Если ошибка все же возникла, то для нее приводится подробное описание с возможными причинами ее возникновения.

Рисунок 11. Вкладка контроля изменений в RedCheck

В новой версии RedCheck 1.4 постановка на контроль возможна для четырех типов заданий: фиксация, инвентаризация, контроль конфигураций, аудит уязвимостей. Для контроля изменений после фиксации файлов, каталогов, элементов реестра Windows перечня программного и аппаратного обеспечения, уязвимостей и конфигурации необходимо включить контроль через контекстное меню в разделе «История», в списке истории выбрать тип задания, результаты которого будут считаться эталоном меню, и выбрать опцию «Создать контроль». После этого при повторных запусках заданий контроля на вкладке «Контроль» отображаются все изменения произведенные на сканируемом хосте. В случае если расхождения не найдены, в столбце «Статус» на зеленом фоне отображается соответствующая пометка, при обнаружении расхождений статус меняется на красный, а при двойном нажатии на пункт открывается перечень обнаруженных расхождений.

Рисунок 12. Результаты расхождений при контроле в RedCheck

По выполненным заданиям и другой информации RedCheck позволяет получить отчеты в формате PDF, на вкладке «Отчеты» в контекстном меню доступна команда на построение отчета, готовые отчеты отображаются в общем списке.

Рисунок 13. Вкладка отчетов в RedCheck

В отчет попадает интересующая администратора информация, оформленная в виде, готовом для печати или передаче руководству и аудиторам. Отчет сопровождается различными диаграммами, цветовой раскраской и доступно передает всю собранную информацию.

Отчеты можно группировать по типу сканирования и по типу данных. Также в RedCheck реализована возможность сформировать отчет по актуальным сканированиям («По хостам (актуальные сканирования)»), позволяющий собрать в единый файл данные результатов нескольких сканирований, собранных в разное время и разными заданиями.

Рисунок 14. Пример отчета RedCheck

Выводы

RedCheck — комплексное решение для выполнения задач по централизованному и локальному аудиту информационной безопасности и контролю уровня защищенности серверов, рабочих станций, сетевых устройств и прикладного программного обеспечения, контролю соответствия требованиям политик и стандартов, контролю целостности, инвентаризации оборудования и программ, документированию результатов аудита. Оно обладает удобным интерфейсом и множеством дополнительных функций. Использование RedCheck позволяет выявлять проблемы безопасности, получать их подробные описания и рекомендации по их устранению, а также поддерживать установленный уровень защищенности системы. Средство дополнительно может использоваться при множестве смежных задач, например инвентаризация сети, выбор состава компонентов операционных систем и прикладного ПО и для сокращения поверхности атаки и т. д.

RedCheck обеспечивает реализацию мер защиты в информационных систем персональных данных и государственных информационных систем и может быть по достоинству оценен аудиторскими компаниями и испытательными лабораториями.

RedCheck был представлен рынку менее двух лет назад, но несмотря на небольшой возраст, этот продукт обладает широкими возможностями и продолжает постоянно развиваться. Уже сейчас RedCheck не уступает по функционалу своим конкурентам, а в некоторых аспектах значительно их превосходит. RedCheck предоставляет уникальные возможности, недоступные в других продуктах этого класса, в частности наличие агентов для проведения сканирования «изнутри» на операционных системах Windows и реализация аналогичного полнофункционального сканирования в операционных системах Linux без использования агентов, только за счет предоставления реквизитов для удаленного доступа к системе. Еще одной уникальной чертой продукта является включение в репозиторий OVALdb информации не только из международных баз уязвимостей, но и из отечественного банка угроз, поддерживаемого ФСТЭК.

Достоинства:

- широкие возможности анализа;

- собственная открытая база данных об уязвимостях формата OVALdb;

- наличие агентов под ОС Windows для глубокого сканирования хостов;

- полнофункциональное сканирование компьютеров с ОС Linux без установки агентов;

- поддержка аудита СУБД и сетевого оборудования Cisco;

- комплексный аудит защищенности ПО — серверов приложений — и контроль настроек безопасности наиболее используемых веб-сервисов и смежных с ними компонентов для различных Linux- и Windows-систем.

- российское происхождение продукта;

- наличие сертификата ФСТЭК и поддержка банка уязвимостей ФСТЭК, полная адаптация под требования по защите информации в России;

- гибкая и подробная система отчетов;

- качественная поддержка продукта — частое обновление базы данных угроз и регулярный выпуск новых версий.

Недостатки:

- небольшой перечень поддерживаемого сетевого оборудования и серверов приложений для аудита.