Сертификат AM Test Lab

Номер сертификата: 109

Дата выдачи: 02.10.2012

Срок действия: 02.10.2017

2. Архитектура Zecurion Zdiscovery

3. Системные требования Zecurion Zdiscovery

4. Функциональные возможности Zecurion Zdiscovery

5. Развертывание Zecurion Zdiscovery

6. Настройка Zecurion Zdiscovery

7. Работа с Zecurion Zdiscovery

Введение

Когда говорят о защите от утечек конфиденциальной информации, то, в подавляющем большинстве случаев, вспоминают только о контроле локальных и сетевых каналов утечки данных (подробнее о каналах утечки конфиденциальной информации можно прочитать здесь. С последним отчетом Zecurion об утечках конфиденциальной информации можно ознакомиться здесь). Благо сегодня на российском рынке нет недостатка в подобных решениях. Но, при этом, совершенно забывают об еще одном очень важном моменте. Дело в том, что такая защита позволяет обнаруживать лишь попытки вывода конфиденциальной информации за пределы корпоративной ИС по одному из каналов, будь то email, «флешка» или напечатанный документ Но она не позволяет обнаруживать и контролировать распространение данных внутри локальной сети. Что является очень важной задачей.

Неконтролируемое распространение конфиденциальных данных по локальной сети является достаточно серьезной угрозой информационной безопасности организации. Дело в том, что при таком копировании документы, доступ к которым должен быть ограничен, часто оказываются на компьютерах сотрудников, файлообменных серверах и пр. Люди считают, что им удобнее работать с ними локально, чем каждый раз обращаться к защищенному хранилищу. При этом существенно увеличивается круг лиц, которые могут ознакомиться с конфиденциальной информацией. Ведь доступ к хранилищу можно контролировать очень легко. А вот если документ оказался на рабочей станции, то прочитать его чаще всего сможет любой авторизовавшийся сотрудник.

При этом контроль каналов утечки может оказаться бесполезным. Ведь сотрудник, получивший доступ к документу, может просто запомнить его ключевые моменты, переписать их в блокнот, вывести на монитор и сфотографировать на мобильный телефон. Таким образом, основной угрозой, связанной с беспорядочным хранением конфиденциальной информации, является существенное расширение круга лиц, которые могут получить к ней доступ. Помимо этого существует еще целый ряд рисков, которые увеличиваются при отсутствии контроля за распространением данных: кража оборудования, некорректная утилизация накопителей и пр.

Именно поэтому комплексная защита от утечки конфиденциальных данных должна состоять из трех компонентов:

- контроль локальных каналов (устройств, подключаемых к конечным точкам сети);

- контроль сетевых каналов;

- система поиска конфиденциальной информации на конечных точках сети (контроль за хранением конфиденциальных данных).

И если с продуктами для реализации первых двух элементов проблем на российском рынке нет, то вот решений для организации поиска представлено всего несколько штук.

Zecurion Zdiscovery появился на рынке совсем недавно – 31 мая 2012 года. Продукт предназначен для поиска конфиденциальных данных на различных рабочих станциях и серверах. Также Zecurion Zdiscovery позволяет проводить над обнаруженными несанкционированными копиями конфиденциальных данных определенные действия – удалять или перемещать.

Он дополняется линейку DLP-решений Zecurion и интегрируется с двумя другими продуктами этого разработчика – Zecurion Zlock и Zecurion Zgate. Все они управляются с помощью единой консоли, что весьма удобно. Кроме того, в Zecurion Zdiscovery реализованы механизмы определения конфиденциальной информации, сходные с Zecurion Zgate.

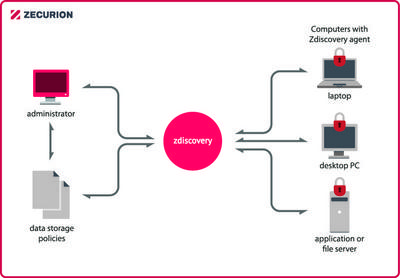

Архитектура Zecurion Zdiscovery

Продукт Zecurion Zdiscovery состоит из следующих компонентов.

- Консоль управления – общая для продуктов Zecurion Zdiscovery, Zecurion Zlock и Zecurion Zgate панель управления, с помощью которой осуществляется администрирование системы защиты.

- Агент – программа, устанавливающаяся на конечных точках сети (рабочих станциях и серверах). Осуществляет непосредственный поиск конфиденциальной информации в соответствии с заданными политиками.

- Сервер Zdiscovery – сервер для централизованного управления агентами и их конфигурациями.

- Сервер текстовых утилит – сервер для работы с инструментами контекстного анализа. Обеспечивает создание, редактирование и автоматическое обновление словарей, шаблонов и таблиц замен, ведение базы цифровых отпечатков и проверки по ней анализируемых файлов.

- Сервер журналов – сервер для централизованного хранения и обработки информации о событиях системы.

Системные требования Zecurion Zdiscovery

Минимальные системные требования продукта Zecurion Zdiscovery приведены в таблице ниже.

| Агент | Сервер Zdiscovery | Сервер текстовых утилит | Сервер журналов | Консоль управления | |

| Процессор | Pentium IV | ||||

| Оперативная память | 1 ГБ | ||||

| Порты | - | Свободный USB-порт (для ключа) | - | ||

| ОС | Microsoft Windows XP / Vista / 7 (32 и 64 бит) | Microsoft Windows XP SP2 (32бита) /2003 SP1 (32 и 64 бит)/Vista SP1(32 и 64 бит), 2008/Windows 7 (32 и 64 бит)/2008 R2 | |||

Функциональные возможности Zecurion Zdiscovery

Для поиска конфиденциальной информации и предупреждения ее неконтролируемого распространения в Zecurion Zdiscovery реализованы следующие возможности.

Поиск во всех хранилищах

Zecurion Zdiscovery может осуществлять поиск как на рабочих станциях, так и на серверах корпоративной сети, в сетевых хранилищах и пр. При этом продукт обрабатывает все диски, которые "видит" операционная система, в том числе, и виртуальные.

Поддержка большого количества форматов

Рассматриваемое решение может анализировать более 30 форматов файлов (CHM, DJVU, DOC, DOCX, HTML, MHT, ODB, ODP, ODS, ODT, PDF, TXT, PPT, PPTX, RTF, XLS, XLSX и пр.), которые могут использоваться для хранения текстовой информации. При этом стоит отметить, что в нем в отличие от Zgate пока не реализована функция распознания текста на картинках.

Широкий набор инструментов контекстного анализа

Для анализа документов и поиска среди них конфиденциальных в Zecurion Zdiscovery реализован широкий набор инструментов.

- Анализ текста по словарю. Позволяет относить документы к конфиденциальным на основе содержания в них слов из заранее подготовленных словарей. В продукте представлено сразу два вида анализа по словарю – обычный и с использованием технологии SmartID.

- Морфологический анализ. Технология MorphoLogic позволяет рассматриваемому продукту осуществлять поиск конфиденциальной информации путем анализа текста на присутствие тех или иных слов с учетом их морфологии.

- Использование спецсимволов, регулярных выражений. Спецсимволы и регулярные выражения позволяют увеличить гибкость создаваемых правил и упростить сам процесс описания конфиденциальной информации.

- Поиск по шаблонам. Данный вид анализа эффективен для поиска любой структурированной информации. Особенно это актуально для детектирования персональных данных (номер паспорта, номер телефона и пр.).

- Обработка окончаний. Данный вид анализа основывается на выделении в словах псевдокорней путем отбрасывания суффиксов и окончаний. По сравнению с морфологическим анализом осуществляется быстрее, однако может давать большее количество «шума» (ложных срабатываний).

- Транслитерация. Данная возможность позволяет находить в искомых текстах русские слова, написанные латинскими буквами. При этом правила транслитерации и возможные варианты «перевода» можно задавать самостоятельно.

- Цифровые отпечатки. Технология DocuPrints используется для поиска копий контролируемых документов.

- Таблицы замен. Таблицы замен используются для поиска символов, замененных в тексте другими, схожими.

Настраиваемые действия при обнаружении конфиденциальной информации

При обнаружении конфиденциальной информации на компьютере пользователя или сервере Zecurion Zdiscovery может выполнять разные действия:

- уведомление о нарушении администратора;

- уведомление об обнаружении конфиденциальных данных пользователя;

- удаление или перемещение обнаруженных файлов.

Поведение системы защиты настраивается администратором.

Специальные политики для зашифрованных и заархивированных файлов

Одним из методов сокрытия конфиденциальных документов злоумышленником является их архивирование с паролем или шифрование. Для противодействия этому можно настроить систему таким образом, чтобы она обрабатывала такие файлы отдельно.

Удобное удаленное администрирование

Управление системой защиты осуществляется с помощью специальной консоли, которая позволяет подключаться к серверу удаленно. Это позволяет администратору безопасности работать с Zecurion Zdiscovery непосредственно со своего рабочего компьютера. С помощью этой же консоли можно управлять другими DLP-продуктами Zecurion.

Оптимизация производительности

В агентах Zecurion Zdiscovery реализованы специальные ограничители, которые позволяют не занимать системные ресурсы компьютера в момент их активного использования другим ПО.

Масштабируемость

Система защиты может быть масштабирована путем разнесения серверов на разные аппаратные платформы и увеличением их общего количества.

Развертывание Zecurion Zdiscovery

Процесс развертывания Zecurion Zdiscovery начинается с установки сервера. Для этого используется дистрибутив, который можно загрузить с сайта разработчика или получить при приобретении продукта. Сама процедура установки ничем не примечательна. Единственный «нестандартный» шаг в ней – выбор компонентов для инсталляции. В принципе, можно установить все сервера системы на один компьютер. При необходимости большей производительности их можно разнести по разным аппаратным платформам.

Рисунок 1. Установка серверов Zecurion Zdiscovery

После установки сервера необходимо загрузить полученную при покупке лицензию. Для этого используется общая для всех продуктов Zecurion консоль управления. Ее окно состоит из двух частей. В левой отображается общий список компьютеров (может загружаться с помощью NetBIOS или из Active Directory). Он разбит на категории в зависимости от установленного на них программного обеспечения Zecurion (серверы Zdiscovery, серверы журналов, серверы Zlock, без приложений и пр).

Для установки лицензии нужно установить курсор на группе «Серверы Zdiscovery» или на конкретном сервере и в меню «Сервис» выбрать пункт «Лицензии». После этого в открывшемся окне остается только ввести полученный при покупке ключ.

Рисунок 2. Добавление лицензии Zecurion Zdiscovery

Следующий этап – установка агентов на все конечные точки сети, на которых должен осуществляться поиск конфиденциальной информации. Сделать это можно двумя способами: локально с помощью все того же дистрибутива (на этапе выбора компонентов установки нужно выбрать агентский модуль) или же с помощью групповых политик Active Directory (готовый инсталляционный пакет входит в комплект поставки системы). Установить агенты с помощью консоли управления, как в других продуктах Zecurion (например, в Zlock и Zgate), нельзя.

С одной стороны, это можно посчитать недостатком. Ибо, если в компании развернута сеть без доменов, то администратору придется обойти все рабочие станции и сервера и вручную установить на каждой машине агентский модуль. С другой стороны, Zecurion Zdiscovery явно предназначается для средних и крупных компаний. Ибо в малых чаще всего отсутствует даже контроль внешних каналов утечки конфиденциальной информации, так что говорить о контроле ее распространения внутри информационной системы не приходится.

Настройка Zecurion Zdiscovery

Как мы уже говорили, настройка Zecurion Zdiscovery осуществляется с помощью общей для всех продуктов Zecurion консоли управления. Нужно запустить эту программу, найти в списке нужный сервер и установить с ним соединение (нажать на кнопку «Установить соединение»).

Рисунок 3. Консоль управления, подключенная к серверу Zecurion Zdiscovery

Если управление системой защиты осуществляется несколькими администраторами, то в первую очередь необходимо распределить права доступа. Сделать это можно на вкладке «Доступ» окна настроек (меню «Сервис», пункт «Настройка»). Права можно давать на просмотр и изменение настроек. Аналогичным образом настраивается доступ к другим серверам Zecurion Zdiscovery (серверу журналов и серверу поиска).

Рисунок 4. Настройка прав доступа к Zecurion Zdiscovery

Далее необходимо подготовить систему к использованию разных инструментов контекстного анализа. Сделать это можно на сервере поиска, подключившись к нему из консоли управления.

Рисунок 5. Сервер поиска Zecurion Zdiscovery

Для использования поиска целых документов или их фрагментов по цифровым отпечаткам необходимо создать категории. Для каждой категории указывается набор папок с конфиденциальными документами, а также включается или отключается учет общеупотребительных слов (союзы, предлоги, приветствия и другие слова, которые не влияют на принадлежность текста к категории и не участвуют в создании отпечатков). При включении необходимо указать папку с текстовыми файлами, содержащими такие слова. Дополнительно можно указать пользователя, от имени которого система будет просматривать указанные папки.

Рисунок 6. Ввод новой категории цифровых отпечатков при настройке Zecurion Zdiscovery

После создания категорий желательно настроить автоматическое обновление отпечатков. Для этого на сервере поиска есть менеджер задач. В нем можно создать произвольное количество задач, согласно которым все или только выбранные категории будут обновляться автоматически в соответствии с заданным расписанием. Это позволяет легко поддерживать базу отпечатков в актуальном состоянии.

Рисунок 7. Менеджер задач сервера поиска Zecurion Zdiscovery

Если вы планируете использовать для поиска конфиденциальной информации словари, то их необходимо предварительно подготовить. Словарей может быть произвольное количество. Их наполнение может осуществляться тремя способами. Первый из них – ручной ввод слов. Для каждого из них нужно указать вес в категории, что необходимо для работы байесовского алгоритма. Дополнительно можно указать вес в антикатегории – вероятность того, что текст с этим словом не относится к категории.

Рисунок 8. Создание нового словаря в Zecurion Zdiscovery

Второй вариант наполнения – импорт слов из файлов формата TXT и DIC. При этом система сама заполняет словарь, расставляя всем внесенным терминам вес 50. При необходимости, впоследствии их можно изменить вручную.

Третий вариант заключается в автоматической генерации словаря в процессе анализа любых поддерживаемых текстовых файлов. В частности, можно использовать уже существующие документы, относящиеся и не относящиеся к определенной категории.

Генерация осуществляется с помощью специального мастера (кнопка «Генерация словаря» на панели инструментов). На первом этапе необходимо ввести имя создаваемого словаря и указать файлы или целые папки с документами, которые относятся и не относятся к создаваемому словарю. При необходимости здесь же можно установить пользователя, обладающего правами доступа к эталонным файлам.

Рисунок 9. Первый этап мастера генерации словарей в Zecurion Zdiscovery

На следующем этапе задаются параметры процесса генерации: пороговое значение веса (слова с весом меньше порогового в словарь не попадают), файл со списком общеупотребительных слов, настройки предварительной обработки (включение и отключение стемминга, морфологического анализа, транслитерации).

Рисунок 10. Второй этап мастера генерации словарей в Zecurion Zdiscovery

На последнем этапе можно запустить процесс генерации и отследить его ход.

Рисунок 11. Генерация словарей в Zecurion Zdiscovery

Работу созданных любым способом словари можно проверить. Для этого существует специальная функция. После ее запуска нужно выбрать тестируемый файл и отметить требуемые словари. Система проверит их методом «Анализ текста по словарю с использованием алгоритма Байеса» и укажет, каким словарям будет соответствовать указанный документ. Словари, так же как и отпечатки, могут обновляться автоматически с помощью менеджера задач.

Рисунок 12. Проверка словарей в Zecurion Zdiscovery

Следующий инструмент, требующий подготовительной работы – поиск по шаблонам. При этом их необходимо сначала создать. Их перечень находится в одноименном разделе сервера поиска. Шаблонов может быть произвольное количество. Каждый из них задается либо с помощью регулярных выражений (с синтаксисом языка программирования Perl), либо с использованием спецсимволов. Примечательно, что в окне шаблона есть возможность ввести произвольную строку и проверить ее на соответствие этому шаблону.

Рисунок 13. Пример шаблона в Zecurion Zdiscovery

Последний инструмент с предварительной настройкой – таблицы замен. Тут все очень просто. Нужно создать необходимое количество таблиц, в каждой из которых перечисляются символы и варианты их замены.

Рисунок 14. Таблица замен в Zecurion Zdiscovery

Для удобства администрирования компьютеры можно объединять в группы. В этом случае конфигурации можно распространять сразу же на произвольное количество конечных точек сети. Интересно, что группы могут быть иерархическими. При этом конфигурации можно задавать отдельно для каждой из них или наследовать от родительских групп.

Рисунок 15. Группы в Zecurion Zdiscovery

Далее можно переходить непосредственно к настройке сканирования. Для этого используются так называемые конфигурации. Конфигурация – это набор настроек, условий, политик и обработок событий, которые можно назначать отдельным компьютерам или целым их группам. Она загружается непосредственно в агентский модуль, который и работает в соответствии с заданными в ней правилами.

Окно конфигурации состоит из четырех вкладок. На первой указываются ее общие настройки – название, сервер Zecurion Zdiscovery, максимальный размер анализируемых файлов, исключения, данные используемого сервера поиска, настройки сканирования (в реальном времени или по расписанию), журналирования и сохранения файлов, нарушающих политики, и пр.

Рисунок 16. Настройки конфигурации в Zecurion Zdiscovery

На вкладке "Условия" задаются условия, которые могут использоваться для поиска конфиденциальной информации. Для каждого из них выбирается тип и необходимые настройки. Так, например, для поиска по шаблону нужно выбрать используемый шаблон (для этого необходимо на вкладке настроек указать данные сервера поиска).

Рисунок 17. Условие поиска по шаблону в Zecurion Zdiscovery

А для поиска по словарю необходимо помимо самого словаря задать дополнительные параметры.

Рисунок 18. Условие поиска по словарю в Zecurion Zdiscovery

Созданные условия используются на следующей вкладке, на которой задаются политики. Для каждой политики указывается ее имя и описание, а также выбираются используемые режимы: уведомление, журналирование и сохранение файлов (сами режимы настраиваются на вкладке «Настройки»).

Рисунок 19. Политика в Zecurion Zdiscovery

На последней вкладке конфигурации можно настроить действия, выполняемые системой при наступлении разных событий: при запуске и завершении сканирования, при изменении настроек агента и при возникновении ошибок. Среди доступных действий есть локальное журналирование (в логе Windows или произвольном файле), журналирование на сервере, отправка уведомления по электронной почте, выполнение произвольного скрипта.

Рисунок 20. Обработка событий в Zecurion Zdiscovery

Созданные конфигурации могут присваиваться как отдельным компьютерам, так и целым их группам. После присвоения конфигурация автоматически загружается агентами, которые начинают ее применять.

Работа с Zecurion Zdiscovery

Работа Zecurion Zdiscovery не требует к себе пристального внимания администратора. Система работает полностью в автоматическом режиме. Агенты сканируют защищаемые объекты в соответствии с заложенными в них конфигурациями. Все поступающие от агентов данные сохраняются на сервере журналов. При необходимости система автоматически выполняет те или иные действия, например, оповещает администратора о различных событиях. Таким образом, обслуживание Zecurion Zdiscovery сводится к изменению настроек и политик по необходимости.

При наличии необходимых прав доступа администратор может работать с журналом событий. Для этого используется все та же консоль управления.

Просмотр журнала ведется с помощью так называемых запросов. В ответ на них система выдает списки событий, удовлетворяющих определенным условиям.

По умолчанию в Zecurion Zdiscovery реализован ряд стандартных запросов, позволяющих просмотреть все события, события за текущий месяц, события с выбранного компьютера и пр.

Рисунок 21. Журнал Zecurion Zdiscovery

Также администратор может самостоятельно создавать запросы произвольной сложности, которые позволяют очень гибко просматривать данные. При этом есть возможность выбрать выводимые столбцы и указать возможные способы группировки строк. Например, вот так выглядит простой запрос, который позволяет просмотреть все события с компьютера HOME за сегодняшний день.

Рисунок 22. Журнал Zecurion Zdiscovery

Zecurion Zdiscovery может работать незаметно для конечных пользователей. Они могут даже и не подозревать о наличии такой системы защиты. Однако в конфигурации можно включить отображение специального значка в системном трее. В этом случае пользователи будут получать уведомления об обнаружении на их компьютерах файлов, нарушающих политики. Также они смогут открыть окно программы, просмотреть общий список объектов, не соответствующих политике безопасности, и с помощью контекстного меню скопировать или удалить их.

Рисунок 23. Модуль уведомлений Zecurion Zdiscovery

Выводы

Zecurion Zdiscovery является первым российским продуктом, предназначенным для поиска и контроля за распространением конфиденциальной информации внутри локальной сети предприятия. Такие решения уже достаточно востребованы, и интерес к ним, вне всякого сомнения, будет расти. По данным разработчиков, за полгода продаж продукта было реализовано свыше 30 тыс. лицензий Zdiscovery, в том числе, в двух крупных аккаунтах по 10 и 15 тыс. рабочих мест (источник). Этот успех определяется как удачной реализацией перечисленных функций, так и слабой конкуренцией со стороны других производителей.

Достоинства

- Широкий спектр инструментов для контекстного анализа. При грамотном их использовании можно добиться высокой точности обнаружения конфиденциальной информации.

- Поддержка более 30 форматов файлов.

- Настройка действий над обнаруженными несанкционированными копиями конфиденциальных данных.

- Тесная интеграция с другими DLP-решениями этого разработчика. В частности, нужно понимать, что все реализованные в рассмотренном сегодня продукте инструменты контекстного анализа «перекочевали» в него из Zecurion Zgate. А поэтому если в организации уже развернут и настроен контроль внешних каналов, то можно взять уже готовые словари, шаблоны и прочие настройки и запустить Zecurion Zdiscovery с минимальными временными и финансовыми затратами.

- Удобная единая система администрирования всего комплекса DLP-решений.

- Интеграция с Active Directory в плане загрузки списка компьютеров и управления правами доступа к серверам Zecurion Zdiscovery.

Недостатки

- Отсутствие поддержки графических форматов. То есть, конфиденциальные данные могут храниться в виде картинок, и Zecurion Zdiscovery не сможет их обнаружить. Правда, нужно отметить, что разработчики обещают реализовать в одной из следующих версий OCR-модуль для распознания изображений.

- Еще одним функциональным недостатком Zecurion Zdiscovery можно считать отсутствие политик, связанных с типами файлов. Их наличие позволило бы исключить хранение на компьютерах сотрудников нежелательных материалов (видео, аудио, картинок и пр.). Если говорить прямо, то эта задача не относится к защите от утечек конфиденциальной информации, а поэтому требовать ее от DLP-решения не совсем корректно. Тем не менее, она весьма актуальна для многих организаций, и, поэтому, ее наличие наверняка не оставило бы равнодушным потенциальных потребителей.

- Отсутствует возможность отслеживать пути распространения информации от компьютера к компьютеру и авторов несанкционированных копий конфиденциальных данных (пользователей, авторизованных на компьютерах в момент создания копий).

- Возможность работы не со всеми хранилищами, в частности, поддержка Microsoft Sharepoint, Lotus Notes по заявлению разработчиков будет добавлена в следующих версиях.