6–9 мая в Сан-Франциско прошла очередная конференция-выставка RSA, которая является «законодателем мод» для большой части специалистов по ИБ (в 2024 году участие приняло 40 000 человек) — как минимум, ориентированных на США, Канаду, Европу, большинство стран Латинской Америки, а также страны азиатского региона, дружественные США. Поэтому можно утверждать, что тенденции, выявленные на данной выставке, являются в большей степени мировыми, непривязанными к конкретному региону (за исключением России, вследствие понятных геополитических событий).

Однако и сбрасывать эти тенденции со счетов не стоит по ряду причин. Во-первых, в России есть ИБ-компании, которые осуществляют международную экспансию (я работаю как раз в такой) и которым очень важно понимать, чем живёт весьма агрессивная конкурентная среда. Во-вторых, слежение за мировыми тенденциями позволяет пусть и не копировать слепо западный путь, но почерпнуть у бывших партнёров интересные направления развития, что полезно и для российского рынка.

В пятёрку типов средств защиты, которые были представлены 640 вендорами на RSAC, входят облачная безопасность, управление рисками и комплаенс (это общая категория), сетевая безопасность, защита данных и SecOps. Если бы у нас проходила схожая выставка (а у нас всё-таки в стране около 200 вендоров), топ-5 выглядел бы иначе: не уверен, что облака бы в него вошли.

Рисунок 1. Распределение вендоров

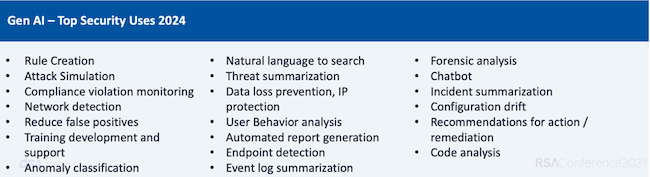

Сама RSA Conference 2024 прошла под знаком искусственного интеллекта и девизом «Искусство возможного», что и обусловило огромное число анонсов, упоминающих эту технологию с различных точек зрения: применение ИИ для различных целей ИБ, обнаружение атак использующих ИИ, а также защита ИИ-приложений от различных нарушений, например утечек информации через GenAI-приложения (ChatGPT, Microsoft Copilot и т. п.). Немалое количество анонсов было связано с использованием ИИ в качестве помощника для принятия решений в области ИБ (поиск конфиденциальной информации, суммаризация логов, рекомендации по мерам реагирования, разъяснение обнаруженных событий и т. п.).

Рисунок 2. Основные способы применения генеративного ИИ в ИБ

Проанализировав почти 200 анонсов, сделанных разными компаниями в рамках выставки, я даже устал от постоянного упоминания к месту и не очень терминов «искусственный интеллект», «машинное обучение», «глубокое обучение». Иногда складывалось впечатление, что компания анонсирует давно известные и используемые ею возможности, просто добавив в старый пресс-релиз словосочетания «AI-based», «Powered by AI», «AI-Empowered» и т. п. На прошедшей двумя неделями ранее ИБ-выставке GISEC в Дубае была идентичная история; правда, самих анонсов там почти не было — все придерживали их до RSAC 2024.

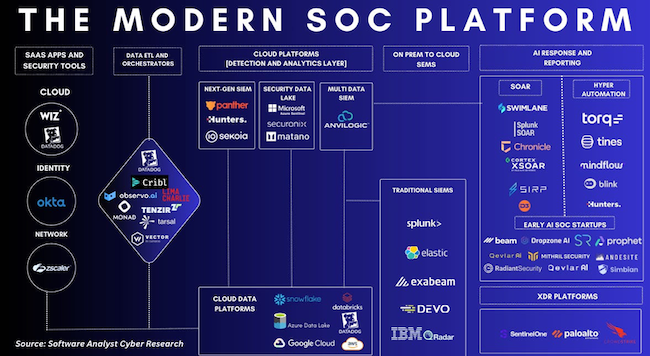

Вторым активно развивающимся направлением на RSAC стала тема SecOps, в рамках которой почти все производители сфокусировались на трёх областях:

- автоматизация всех аспектов SecOps, включая сбор сигналов тревоги и особенно их классификацию и приоритизацию,

- предложение помощников аналитиков SOC на базе ИИ, которые могли бы ускорить процесс принятия решения за счёт той же автоматизации многих рутинных операций (суммаризация, разъяснение, рекомендации и т. п.),

- унификация управления различными аспектами SecOps, разработка нового графического интерфейса и дашбордов, которые позволяют сделать работу аналитиков ИБ продуктивнее и эффективнее.

Также стоит упомянуть наметившееся движение по уходу от монолитных SOC, построенных на базе платформы одного вендора, в сторону «конструктора LEGO», состоящего из множества решений отдельных компаний, часто стартапов, взаимодействующих по общим протоколам и интерфейсам. И хотя гиганты ИБ-рынка (Cisco, Fortinet, Palo Alto, Elastic, Forcepoint и т. п.) пока ещё доминируют в области платформенного и монолитного подхода, на пятки им уже наступают. Некоторые аналитики прямо пишут, что они видят тектонический сдвиг в индустрии, которая повернулась лицом к интеграциям, дающим клиентам большую ценность, чем монолитные решения из одной корзины. В конце концов, заказчики покупали разные продукты разных компаний в разное время и не готовы выбрасывать их на помойку ради неочевидной выгоды от использования продуктов одного вендора. Выигрывает прагматический подход.

Рисунок 3. Технологическая платформа современного центра мониторинга

Третье активно продвигаемое на RSAC направление связано с защитой приложений (AppSec), в рамках которого анонсировались различные решения по безопасной разработке (конечно же, с помощью ИИ), а также инструменты по распознаванию, категоризации и защите приложений от широкого спектра атак — традиционных и на базе всё того же ИИ. Особо стоит выделить разнообразные GenAI-приложения и сервисы, которые активно поднимались на щит различными вендорами, обещающими контроль доступа к ИИ-сервисам типа Microsoft Copilot или ChatGPT, обнаружение утечек информации через них, а также мониторинг и защиту API при доступе к ним. Кстати, было немало анонсов по решениям класса API Security, которые и в России могут стать популярными — по мере активного развития различных финтех-компаний, включая использование ими OpenAPI, и требований Банка России по безопасности такого взаимодействия.

Отдельно стоило бы упомянуть решения класса xSPM, где SPM расшифровывается как «security posture management», а за «x» скрываются различные технологии: облака (cloud), приложения (application), Zero Trust, Kubernetes, управление активами (Asset Intelligence) и искусственный интеллект (AI). Решения данного класса обычно мониторят облачные системы инфраструктуры в поисках некорректных конфигураций, нарушений политик и требований законодательства и иных потенциальных уязвимостей в разных технологиях и ресурсах. Большое внимание было уделено теме приоритизации уязвимостей: многие стартапы выстраивали свои технологии вокруг решения этой проблемы. Американские регуляторы тоже не обошли вниманием эту тему: например, CISA анонсировала новый проект по обогащению данных CVE — Vulnrichment, который позволяет принимать взвешенные решения в части устранения слабых мест из постоянно расширяющегося списка.

Выпуск второй версии NIST CSF и добавление в неё шестого компонента — Govern, установление требований комиссии по ценным бумагам США относительно уведомления об инцидентах с серьёзными материальными последствиями, а также появление требований для финансового рынка Великобритании, схожие с результативной кибербезопасностью, запустили активный процесс реинкарнации управления рисками в более ориентированном на бизнес смысле. Многие представленные на RSAC решения активно эксплуатировали эту тему, говоря о новых дашбордах для бизнеса, калькуляторах рисков и потерь, оценках зрелости и т. п. Будь дело в России, я бы назвал это результативной кибербезопасностью, но на Западе больше принят термин «outcome-based security» или «result-driven cybersecurity», означающий то же самое.

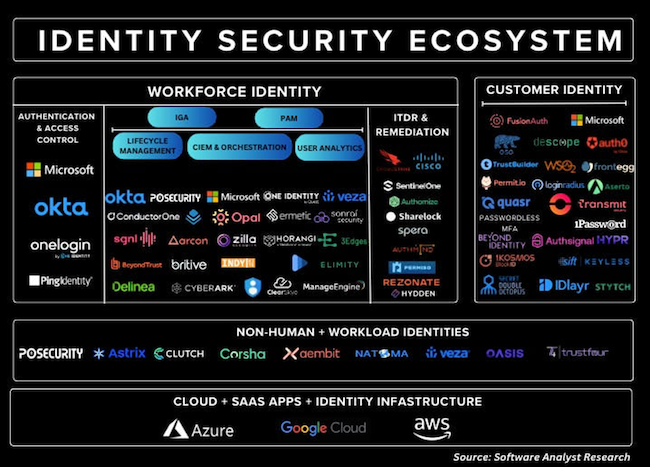

Вслед за участившимися атаками на учётные записи, вышедшими на третье место среди причин успешных инцидентов во всём мире, компании обратили внимание и на сектор Identity Management, который постепенно выходит за рамки собственно управления учётными записями, включая привилегированные, и идёт в сторону полного мониторинга жизненного цикла учётной записи и реагирования на любые связанные с нею нарушения. Этим обусловлено и появление немалого количества решений класса ITDR (Identity Threat Detection & Response).

Рисунок 4. Экосистема безопасности идентификации

Направление облачной безопасности предсказуемо разделилось на защиту в облаке и защиту из облака. Во втором случае речь идёт о размещении в облаках различных привычных решений по ИБ и продаже их по облачной модели: SOC, Identity Management, межсетевые экраны, борьба с утечками и т. п. Заметна фокусировка на защите SaaS-приложений, интегрируемой с активным применением ИИ — например, для разметки конфиденциальных данных в облачных хранилищах, распознавания и категоризации облачных приложений и трафика и т. п. Как следствие, развиваются решения классов SASE и CASB, которые наделяются ИИ-функциональностью. Это направление в России пока развито не очень сильно из-за отсутствия у нас аналогов AWS, Microsoft Azure и GCP, на базе которых активно развивается рынок SaaS-приложений.

Решения в области защиты электронной почты также были популярны на RSAC 2024. Связано это с тем, что социальный инжиниринг продолжает занимать первое место среди причин успешности атак, а почта — оставаться популярным инструментом бизнес-коммуникаций. Поэтому обнаружение новых атак, в том числе на базе ИИ, в различных (преимущественно облачных) почтовых сервисах было популярной мантрой многих производителей.

Наконец, последней по порядку, но не по важности была тема Threat Intelligence, которая позволяет добавить к любому ИБ-решению налёт прогностической аналитики и погружения в мир хакеров и APT-группировок. Интеграции с различными сервисами TI, обогащение телеметрии от средств защиты с помощью TI, внешней и внутренней, суммаризация TI-бюллетеней, визуализация и подсветка самого важного при расследовании, сравнение с другими компаниями... вот только некоторые аспекты, на которые делали ставку различные производители средств защиты, представленные на RSAC 2024.

США приурочили к RSA Conference 2024 анонс международной стратегии по части киберпространства и цифровой дипломатии (United States International Cyberspace & Digital Policy Strategy), а также опубликовали доклад «2024 Report on the Cybersecurity Posture of the United States» о состоянии кибербезопасности в США и мероприятиях в рамках Национальной стратегии кибербезопасности, выпущенной в 2023 году. Что-что, а регуляторы всех стран соединяйтесь похожи друг на друга и любят анонсировать какие-то свои инициативы перед большими скоплениями профильных специалистов.

В заключение небольшого обзора по итогам RSA Conference 2024 хочу отметить, что ещё год назад тема искусственного интеллекта также была в фаворе, но бралась на щит производителями не так активно, как в год выборов американского президента. Можно предположить, что в следующем году, на фоне закручивания гаек в отношении использования ИИ в мире и ограничения экспорта этой технологии за пределы США, число громких заявлений будет не столь велико или выставка станет более локальной, что, конечно, повлияет на неё не так уж и сильно, поскольку рынок ИБ США составляет не менее 40% от общемирового.