Исследователь Cisco Talos Уоррен Мерсер (Warren Mercer) сообщает, что у хорошо известного шифровальщика Locky появился последователь под названием Zepto. Злоумышленники активно продвигают новую угрозу, и за неделю было разослано порядка 140 000 вредоносных спам-сообщений.

Вымогатель Locky был обнаружен в феврале 2016 года и буквально через пару недель он уже стал угрозой номер один среди шифровальщиков. Хотя с тех пор прошло уже несколько месяцев, первый подражатель появился у Locky только теперь. Впрочем, исследователь отмечает, что это не делает Zepto менее опасным.

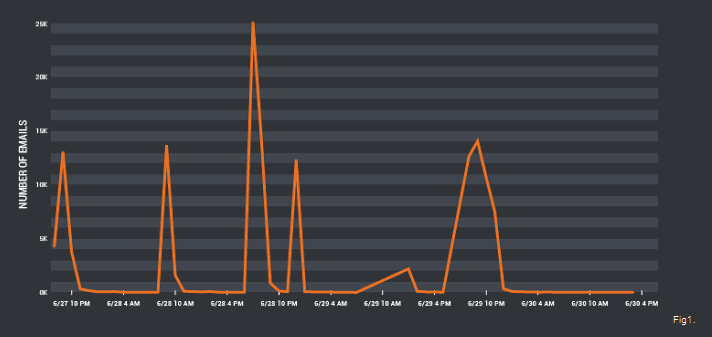

Новая вредоносная кампания попала в поле зрения экспертов 27 июня 2016 года, и на тот момент злоумышленники успели разослать лишь около 4000 вредоносных писем. Кампания быстро набрала обороты, и уже через четыре дня эксперты наблюдали 137 731 вредоносное письмо.

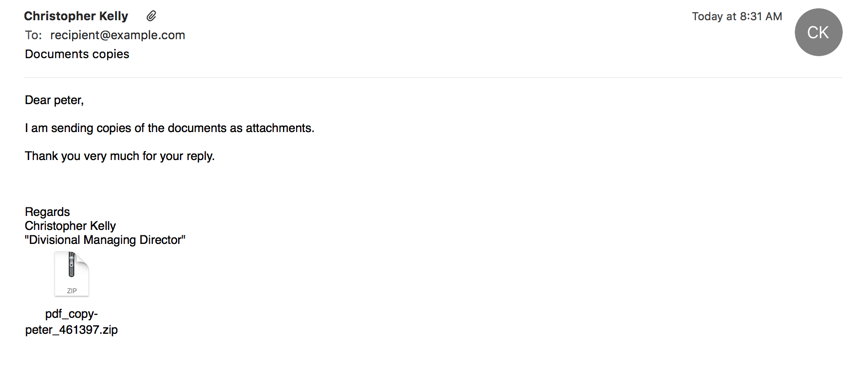

Малварь распространяемся в виде .zip-архивов, которые содержат вредоносный JavaScript. Детальное изучение проблемы позволило выявить 3 305 уникальных образцов малвари, каждому из которых имя присваивалось по схеме «swift [XXX|XXXX].js». Для рассылки спама злоумышленники использовали самые разные сообщения-приманки, и различные профили отправителей, в том числе выдавая себя за CEO компаний, сотрудников отдела продаж и так далее,

Фишинговое послание

Если жертва открывает приложенный к письму «архив с документами», исполняется JavaScript. Он использует wscript.exe для запуска HTTP GET с целью отправки ряда команд на управляющий сервер. Тогда как некоторые образцы малвари на данном этапе обращаются к одному и тому же домену, другие перебирают до девяти разных вариантов. Затем Zepto начинает шифровать пользовательские файлы, изменяя их расширение на .zepto, что и дало малвари название.

Хотя в целом такой вектор атак не нов, эксперты пишут, что он по-прежнему является одним из наиболее эффективных. Более того, параллели с Locky в данном случае очевидны: оба зловреда доставляются по почте в виде вредоносных JS-файлов, оба оставляют после себя файлы одного типа и даже их сообщения с требованием выкупа крайне похожи.