Протоколы туннелирования IP in IP и GRE не предусматривают аутентификации и шифрования трафика и потому уязвимы к злоупотреблениям. Сканирование Сети выявило более 4,26 млн хостов, не использующих дополнительной защиты вроде IPSec.

Как выяснила команда Top10VPN, эти роутеры и серверы принимают сетевые пакеты без проверки отправителя. Это открывает возможность для спуфинга (подмены IP-адреса) с целью вброса вредоносного трафика в туннель.

data:image/svg+xml;utf8,<svg xmlns="http://www.w3.org/2000/svg" version="1.1" viewBox="0 0 68 48"><path fill="%23f00" fill-opacity="0.8" d="M66.52,7.74c-0.78-2.93-2.49-5.41-5.42-6.19C55.79,.13,34,0,34,0S12.21,.13,6.9,1.55 C3.97,2.33,2.27,4.81,1.48,7.74C0.06,13.05,0,24,0,24s0.06,10.95,1.48,16.26c0.78,2.93,2.49,5.41,5.42,6.19 C12.21,47.87,34,48,34,48s21.79-0.13,27.1-1.55c2.93-0.78,4.64-3.26,5.42-6.19C67.94,34.95,68,24,68,24S67.94,13.05,66.52,7.74z"></path><path d="M 45,24 27,14 27,34" fill="%23fff"></path></svg>

Выявленные схожие уязвимости получили следующие идентификаторы:

- CVE-2024-7595 (GRE и GRE6);

- CVE-2024-7596 (типовой метод инкапсуляции UDP);

- CVE-2025-23018 (IPv4-in-IPv6 и IPv6-in-IPv6);

- CVE-2025-23019 (IPv6-in-IPv4).

Эксплойт осуществляется отправкой инкапсулированного пакета с двумя IP-заголовками. По получении уязвимый хост автоматом перенаправит его указанному получателю; поскольку источник (IP-адрес) изменился и более не вызывает подозрений, вредоносное послание имеет все шансы обойти сетевые фильтры.

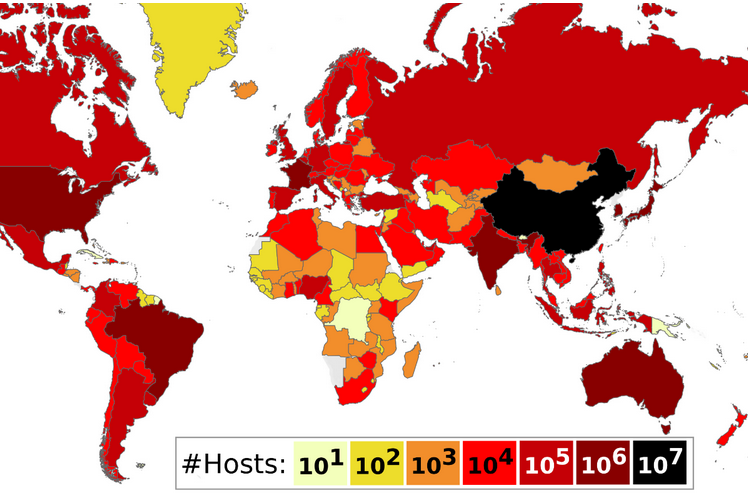

В интернете обнаружено свыше 4,26 млн уязвимых хостов, поддерживающих туннелирование. Это серверы VPN и CDN, домашние и магистральные роутеры, шлюзы мобильных сетей, которые в случае взлома можно использовать для проксирования вредоносного трафика, проведения DDoS-атак или получения доступа к приватным сетям.

Исследователи сообщили о своих находках в координационный центр CERT при университете Карнеги – Меллона (CERT/CC) с тем, чтобы запустить оповещение затронутых провайдеров и укрепление защиты хостов.

По словам Top10VPN, на уровне хоста ситуацию можно исправить, добавив IPSec либо WireGuard и запретив прием инкапсулированных пакетов из недоверенных источников. Защититься от эксплойта на сетевом уровне помогут фильтрация трафика (роутеры и промежуточные устройства), системы DPI, а также блокировка нешифрованных пакетов в туннелях.