Китайская киберпреступная группировка APT41 (другое имя — Winnti) давно привлекает внимание специалистов своим профессиональным подходом к кибератакам. В этот раз активность группы проанализировала компания Group-IB.

Согласно данным экспертов из Group-IB Threat Intelligence, за 2021 год кибергруппировке удалось проникнуть в сети как минимум 13 организаций по всему миру. Исследователи отдельно выделяют анализ «рабочих дней» хакеров.

Активность APT41 уходит корнями аж в 2007 год, причём кибергруппа преследует не только цели кибершпионажа, но и пытается получить финансовую выгоду в ходе атак. В Group-IB выделяют четыре кампании, которые APT41 провела за прошлый год.

Киберпреступники атакуют преимущественно госсектор, сферу здравоохранения, логистики, а также образовательные организации и гостиницы. География операций группы достаточно обширна — среди атакуемых стран есть Китай, Вьетнам, Индия, Тайвань и США.

В ходе кампаний злоумышленники используют следующие инструменты для разведки: Acunetix, Nmap, SQLmap, OneForAll, subdomain3, subDomainsBrute, Sublist3r. Интересно, что в начале 2022 года стало известно о применении APT41 UEFI-вредоноса MoonBounce, который невозможно удалить даже заменой жёсткого диска.

Атаки Winnti начинаются «по классике»: жертва получает фишинговое письмо, после чего группировка пытается использовать одну из известных уязвимостей (фигурирует та же Proxylogon). Тем не менее Group-IB отметила ещё один вектор — SQL-инъекции, которые реализуются на сайтах с помощью инструмента SQLmap. Таким способом хакеры проникли в сети жертвы в половине случаев (оказались уязвимы 43 из 86 веб-ресурсов).

Ещё из уникального в атаках APT41 эксперты отмечают ранее не фигурировавший способ деления полезной нагрузки, для чего применялся кастомизированный маячок Cobalt Strike (Beacon). Кстати, в прошлом году этот инструмент был портирован на Linux.

Сначала его компилировали, потом кодировали в Base64, после чего разбивали ровно по 775 символов и добавляли в текстовый файл через определённую команду. Даже отдельные серверы группировки были заточены на размещение фреймворка Cobalt Strike. Помимо этого, хакеры использовали уникальные SSL-сертификаты, замаскированные под Microsoft, Facebook (признана экстремистской, деятельность запрещена на территории России) и CloudFlare.

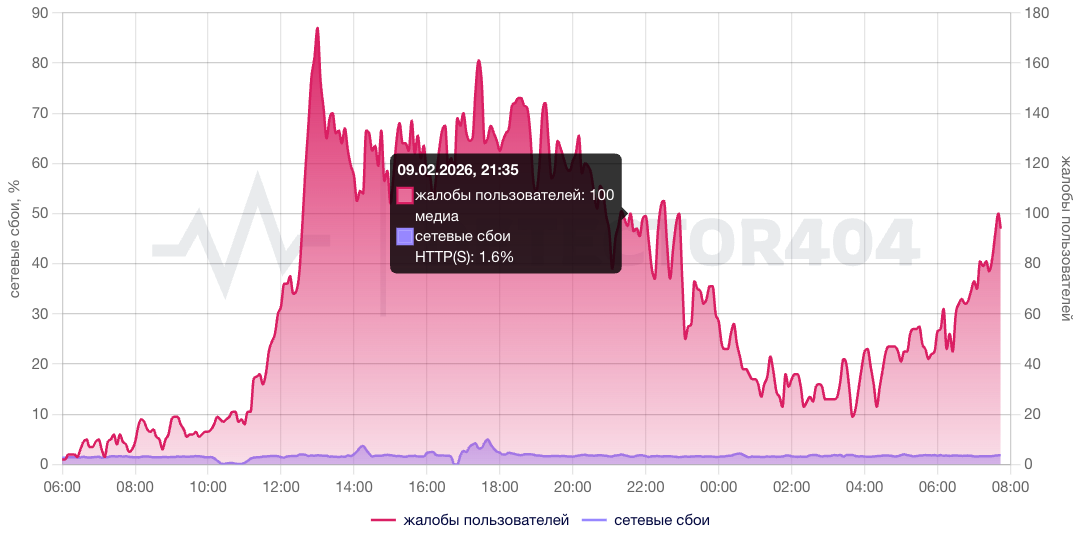

Одним из самых интересных моментов исследования Group-IB Threat Intelligence является анализ всех временных меток атакующих под UTC+8. Так специалистам удалось выяснить, что группировка начинает активность в 9 часов утра и заканчивает — к 19 часам.

На рабочих станциях используются китайские символы. Аналитики обратили внимание на применение специфического формата Pinyin для названия директорий.