На прошлой неделе “отказала” экосистема московских школ МЭШ. Чиновники прикрываются техническими работами, эксперты говорят о кибератаках. Вдобавок выяснилось, что мощности ДИТ использовали для майнинга криптовалюты.

“Московская электронная школа” (МЭШ) — цифровая экосистема, объединяющая школьные образовательные учреждения Москвы. В МЭШ можно посмотреть расписание, узнать домашнее задание и оценки. С прошлой недели сервисы не работали.

Официально чиновники говорили о технических работах, которые начались еще 17 сентября. Однако на рынке кибербезопасности уточняют, что сервисы мэрии были атакованы киберпреступными группировками.

Источник “Ъ”, близкий к Департаменту образования и науки Москвы, подтвердил, что проблема коснулась почти всех школ: “Не работала загрузка домашних заданий и оценок, мобильная версия сервисов”. По его словам, к вечеру 20 сентября основную часть проблем удалось решить.

“Трудности вызваны плановыми техническими работами городских сервисов, специалисты работают над их устранением и восстановлением стабильной работы системы”, — говорится в Telegram- канале “Учительская МЭШ”.

“Ъ” направил запрос в ДИТ с просьбой разъяснить причину сбоя, но там, как и в Департаменте образования и науки Москвы, не ответили.

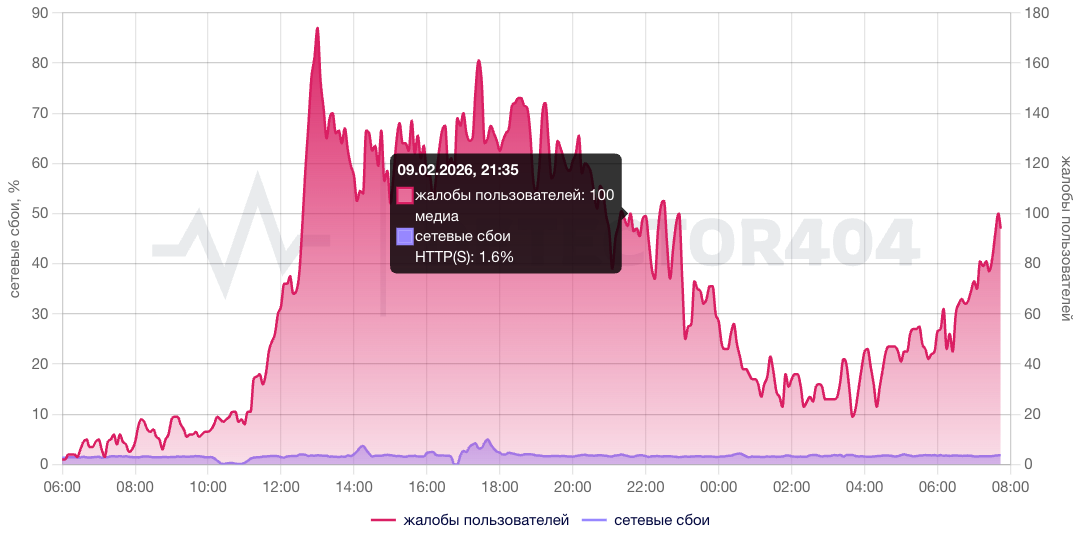

Собеседники на рынке информбезопасности говорят, что сбои в работе сервисов связаны не с техническими работами, а с массовой DDoS-атакой на инфраструктуру ДИТ, а также атакой программ-шифровальщиков: “Сейчас зашифровано два сервера”.

По словам одного из источников, участвовали две разные кибергруппировки, но их мотивация неизвестна.

Есть информация, что атаки помогла найти неожиданную уязвимость:

“В рамках технических работ по устранению проблем специалисты выявили, что инфраструктуру и вычислительные мощности ДИТ нелегально использовали майнеры криптовалюты”.

Софт для майнинга криптовалюты не мог “положить” инфраструктуру, он работает в фоновом режиме, потребляя только вычислительные ресурсы, поясняет гендиректор дата-центра и облачного провайдера Oxygen Павел Кулаков.

Факт работы такого софта, по его словам, легко не заметить: “Крупные дата-центры проектируются с запасом вычислительных мощностей, а майнинговый софт потребляет малую часть”.

У МЭШ уже бывали крупные сбои. Массовые жалобы на работу платформы были еще в 2017 году, когда ДИТ перевел МЭШ на новое программное обеспечение. Осенью 2020 года, в первый день дистанционной учебы в столичных школах на фоне пандемии, из-за большой нагрузки на инфраструктуру учителям пришлось проводить уроки в Zoom.

В начале сентября DDoS-атакам подверглись сайты российских сервисов электронного документооборота. А вчера стало известно о росте атак на компьютеры АСУ. Согласно отчёту Kaspersky ICS CERT, киберпреступников больше всего интересуют нефтегазовая отрасль и системы автоматизации заданий.