Приложение Т-банка для iPhone и iPad вновь доступно в App Store, на сей раз под именем Freelance Case. Пользователей призывают скачать его незамедлительно: из-за санкций Apple может удалить прогу в любой момент.

В телеграм-канале и на сайте банка сказано, что это новейшая версия официального приложения, более быстрая, безопасная, с улучшенной функциональностью.

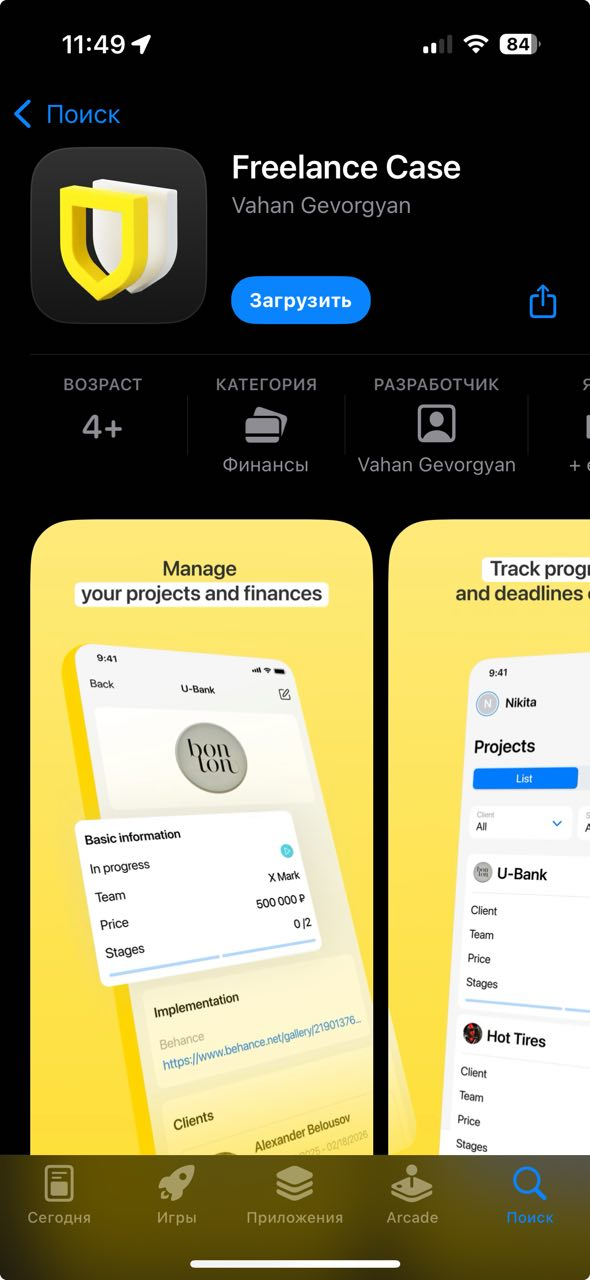

В магазине Apple бесплатный софт Freelance Case позиционируется как помощник фрилансеров в организации проектных работ и в управлении финансами. По состоянию на 12:00 Мск 18 апреля приложение все еще доступно для скачивания в App Store.

После того как США включили Т-банк в санкционный список, его приложения исчезли из AppStore и Google Play. Теперь они изредка возвращаются туда под другими именами, однако их исправно отслеживают и удаляют в считанные дни и даже часы.

Отсутствие подсанкционных банков в официальных магазинах мобильных приложений привело к появлению потенциально опасных клонов, которые мошенникам иногда удается протащить в AppStore и Google Play. Банки обычно предупреждают россиян о фальшивках, а для владельцев iPhone организовали службу помощи в установке обновлений.