По состоянию на 1 января 2024 года группа вымогателей Akira взломала сети более 250 жертв и украла около 42 миллионов долларов в виде незаконных доходов. Теперь злоумышленники переключились на Linux-серверы.

В совместном сообщении агентств кибербезопасности из Нидерландов и США, а также Европейского центра по борьбе с киберпреступностью говорится, что с марта 2023 года жертвой программы Akira стал широкий круг предприятий и объектов критической инфраструктуры в Северной Америке, Европе и Австралии.

С апреля 2023 года киберпреступники Akira, нацеленные прежде на системы Windows, сместили свой фокус на виртуальные машины Linux VMware ESXi.

Сначала группа вымогателей использовала вариант вредоноса на C++, а с августа 2023 года перешла на Rust. Стоит отметить, что эта группа отличается от операторов Akira, которые были активны в 2017 году.

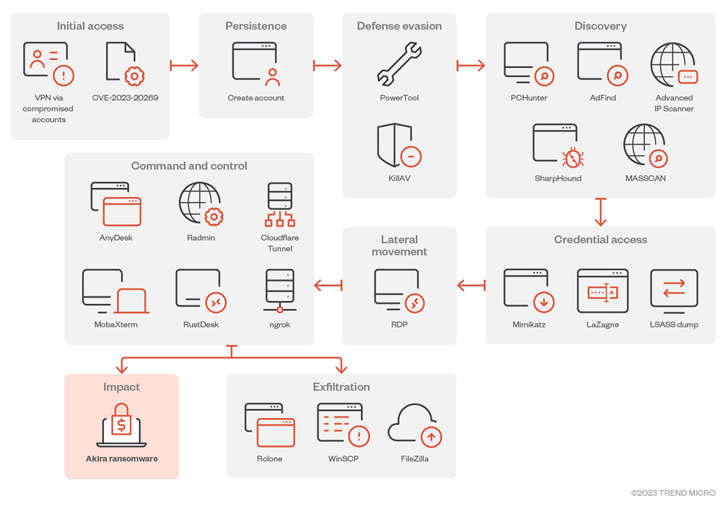

Чтобы добраться до целевых сетей, преступники использовали уязвимости в устройствах Cisco (например, CVE-2020-3259 и CVE-2023-20269).

Альтернативные векторы включают протокол удаленных рабочих столов (RDP), целевой фишинг, действительные учетные данные и службы виртуальных частных сетей (VPN), в которых отсутствуют средства многофакторной аутентификации.

Агенты Akira создают новую учетную запись домена на взломанной системе, закрепляясь таким образом в системе. Злоумышленники уходят от обнаружения, используя драйвер Zemana AntiMalware для завершения процессов, связанных с антивирусным софтом, с помощью так называемой атаки BYOVD (Bring Your Own Vulnerable Driver), которая задействует драйверы с уязвимостями.

Для повышения привилегий хакеры используют такие инструменты для подбора учетных данных, как Mimikatz и LaZagne, а для перемещения по сети жертвы — Windows RDP. Для кражи данных используются FileZilla, WinRAR, WinSCP и RClone.

В октябре 2023 года Trend Micro опубликовала анализ Akira, где рассказала, что программа шифрует системы жертв с помощью гибридного алгоритма шифрования.

Двоичный файл Akira имеет функцию, которая позволяет ему препятствовать восстановлению системы путем удаления теневых копий из пораженной системы. В некоторых случаях финансово мотивированная банда поставляла два разных варианта вымогательских программ для разных системных архитектур — шифровальщиков Windows и ESXi (Akira_v2) — в рамках одного события компрометации.

Новая версия Akira, направленная на корпоративные среды Linux, также следует за аналогичными действиями других известных групп вымогателей, таких как LockBit, Cl0p, Royal, Monti и RTM Locker.

Agenda возвращается с обновленной версией Rust

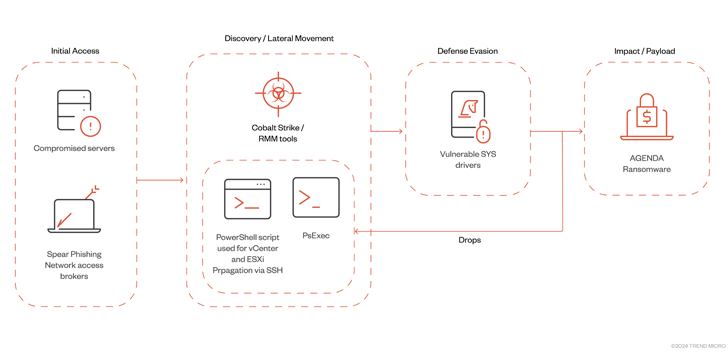

Группа разработчиков Agenda (он же Qilin и Water Galura) использовала обновленный вариант Rust для заражения серверов VMWare vCenter и ESXi с помощью инструментов удаленного мониторинга и управления (RMM) и Cobalt Strike.

Специалисты заявили, что операторы вредоноса Agenda развиваются, охватывая новые цели и системы, тем самым распространяя свое воздействие и на инфраструктуру виртуальных машин.

Программы-вымогатели всё так же представляют собой значительную угрозу. На данный момент началась тенденция среди хакеров использовать дешёвые вымогательские версии, продаваемые в киберпреступном подполье.