В новой кампании киберпреступники устанавливают вредоносные расширения Google Chrome и Microsoft Edge. С их помощью атакующие модифицируют исполняемые файлы браузера, подменяют стартовую страницу и вытаскивают историю посещений веб-страниц.

По оценке исследователей из ReasonLabs, кампания распространилась более чем на 300 тысяч браузеров.

Фигурирующие в атаках установщик и сам аддон редко детектируются антивирусами. Их задача — стащить данные и выполнить команды на целевых устройствах.

Как отметили специалисты ReasonLabs, жертвы кампании сначала скачивали установщики софта с фейковых сайтов, которые продвигались в поисковой выдаче Google в качестве рекламы.

Для привлечения внимания злоумышленники использовали следующие имена «программ»: Roblox FPS Unlocker, TikTok Video Downloader, загрузчик с YouTube, видеоплеер VLC, Dolphin Emulator, и менеджере паролей KeePass.

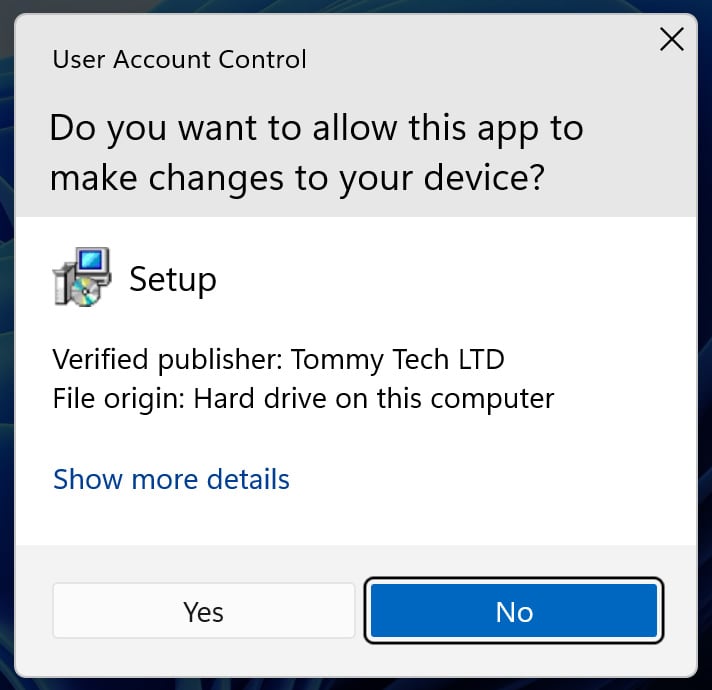

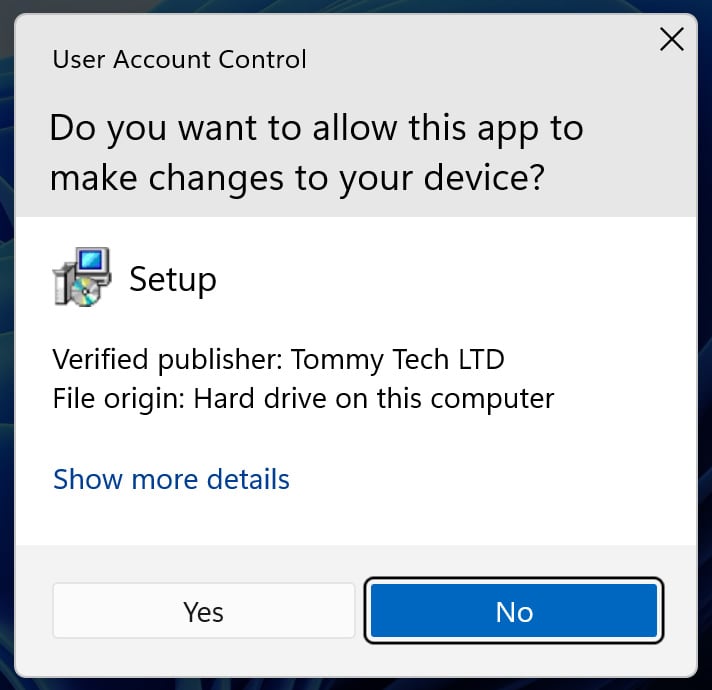

Загружаемые инсталляшки подписаны «Tommy Tech LTD» и каждая из них успешно проходит проверку на VirusTotal.

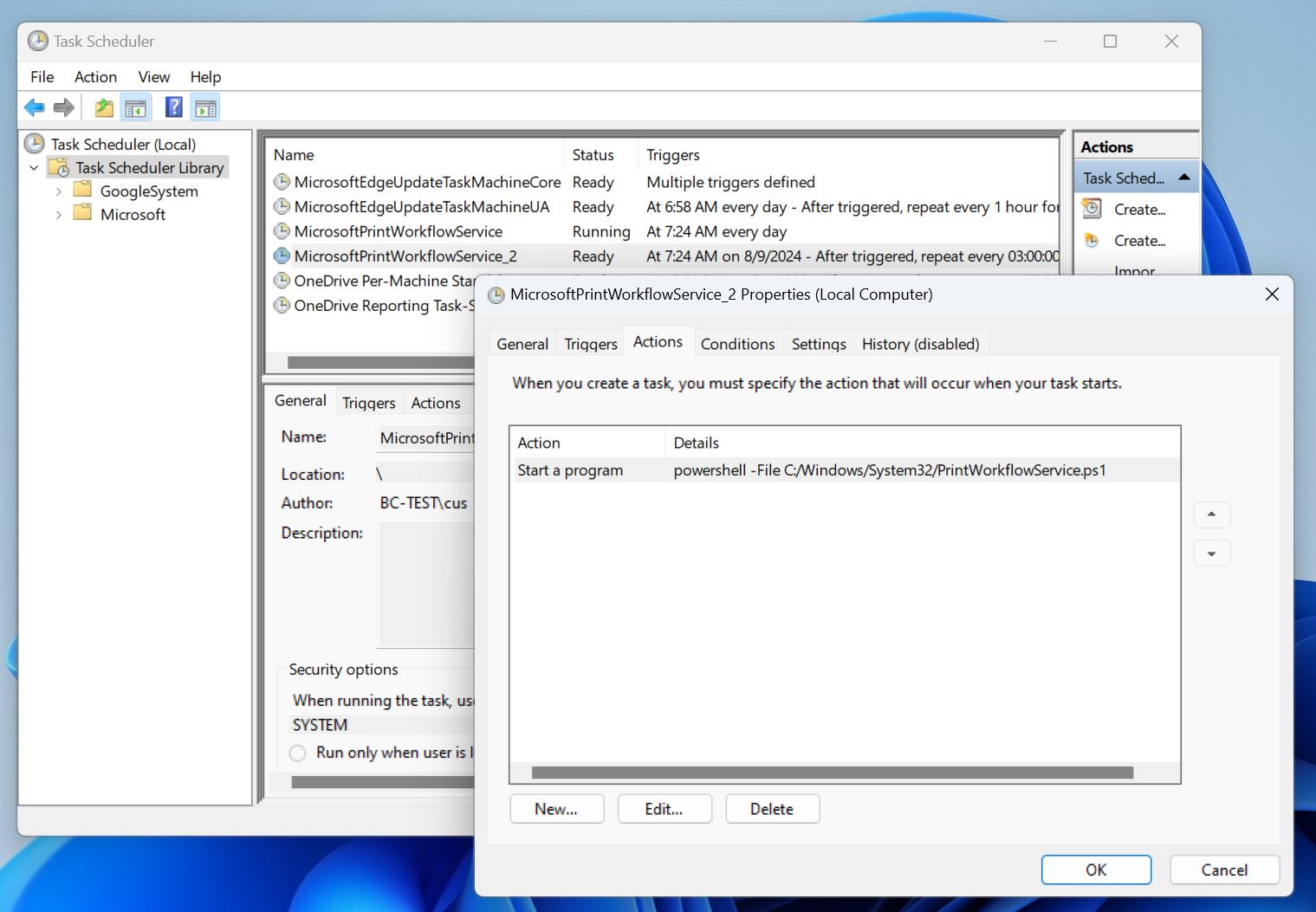

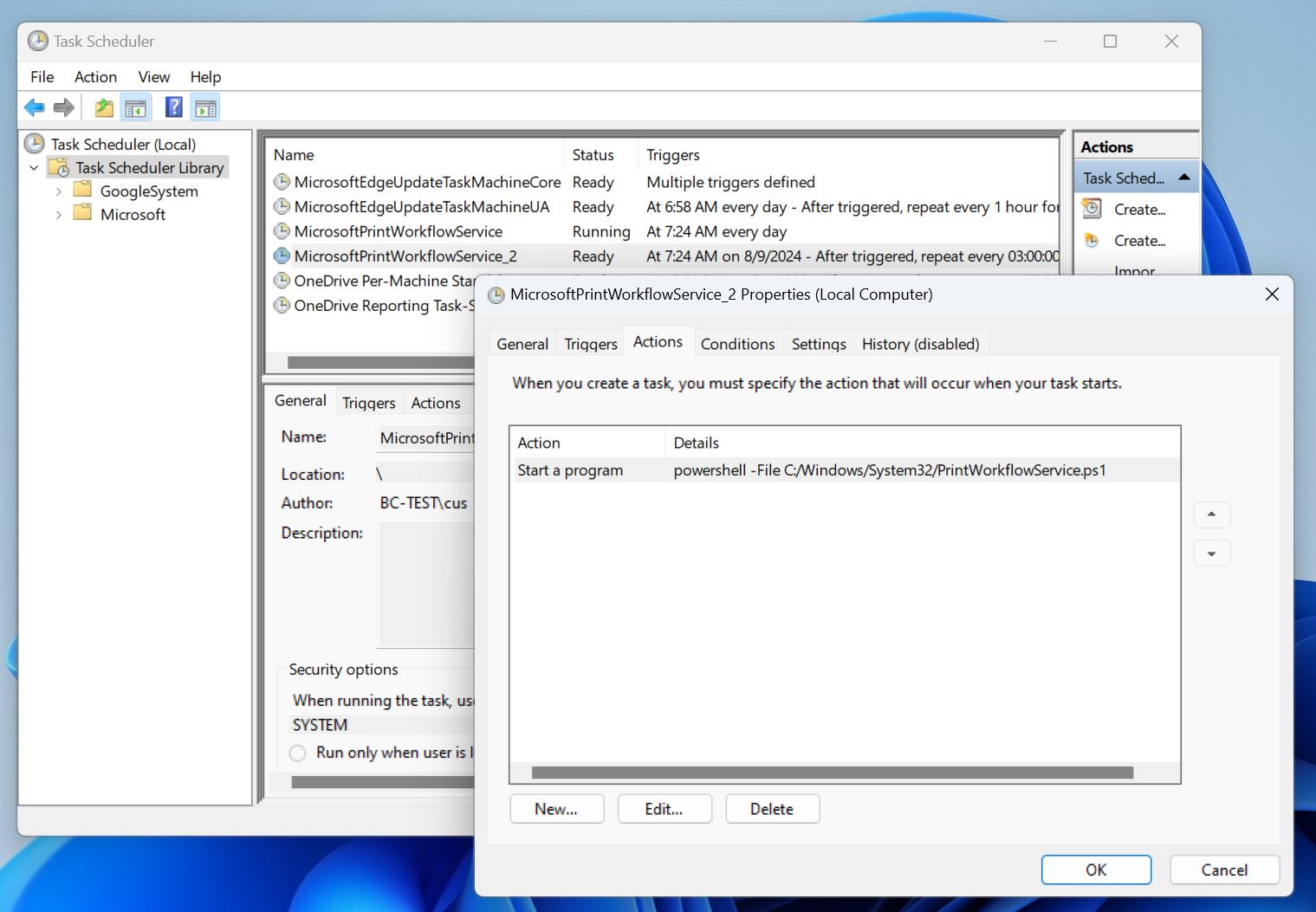

Тем не менее заявленную функциональность установочные файлы не реализуют, загружая вместо этого PowerShell-скрипт в директорию C:\Windows\System32\PrintWorkflowService.ps1. Последний скачивает с удаленного сервера пейлоад и запускает его на устройстве жертвы.

Этот же скрипт вносит изменения в реестр Windows с целью принудительно установить вредоносные расширения из Chrome Web Store и Microsoft Edge. Созданная задача позволяет скрипту PowerShell запускаться через определенные интервалы.

Вредонос устанавливает множество расширений для Google Chrome и Microsoft Edge, задача которых — перехватывать поисковые запросы жертвы, изменять домашнюю страницу, перенаправлять запросы через вредоносные серверы и извлекать историю посещения веб-страниц.

ReasonLabs приводит следующие аддоны для Google Chrome, связанные с этой кампанией:

- Custom Search Bar – больше 40 тысяч пользователей;

- yglSearch – больше 40 тысяч пользователей;

- Qcom search bar – больше 40 тысяч пользователей;

- Qtr Search – больше 6 тысяч пользователей;

- Micro Search Chrome Extension – больше 180 тысяч пользователей (удалено из магазина);

- Active Search Bar – больше 20 тысяч пользователей (удалено из магазина);

- Your Search Bar – больше 40 тысяч пользователей (удалено из магазина);

- Safe Search Eng – больше 35 тысяч пользователей (удалено из магазина);

- Lax Search – больше 600 пользователей (удалено из магазина).

Что касается расширений для Edge, фигурируют следующие аддоны:

- Simple New Tab – более 100 тыс. пользователей (уже удалено из магазина);

- Cleaner New Tab – более 2 тыс. пользователей (уже удалено из магазина);

- NewTab Wonders – более 7 тыс. пользователей (уже удалено из магазина);

- SearchNukes – более 1 тыс. пользователей (уже удалено из магазина);

- EXYZ Search – более 1 тыс. пользователей (уже удалено из магазина);

- Wonders Tab – более 6 тыс. пользователей (уже удалено из магазина).

Интересно также, что зловред может модифицировать DLL браузеров. Эта функциональность позволяет ему менять стартовую страницу на https://microsearch[.]me/.