Согласно статистике, с использованием инструментов для пентеста проходит каждая восьмая атака. Особое внимание эксперты обращают на фреймворк Havoc, который в последние месяцы все чаще используют киберпреступники.

Как отметили в BI.ZONE Threat Intelligence, инструменты для пентеста и редтиминга популярны у злоумышленников потому, что их применение сложнее выявить с помощью средств защиты информации.

Такая тенденция имеет место еще с середины 2010-х годов, когда злоумышленники начали применять Cobalt Strike, Metasploit, Sliver. Но в последнее время атакующие все активнее используют относительно малоизвестные инструменты.

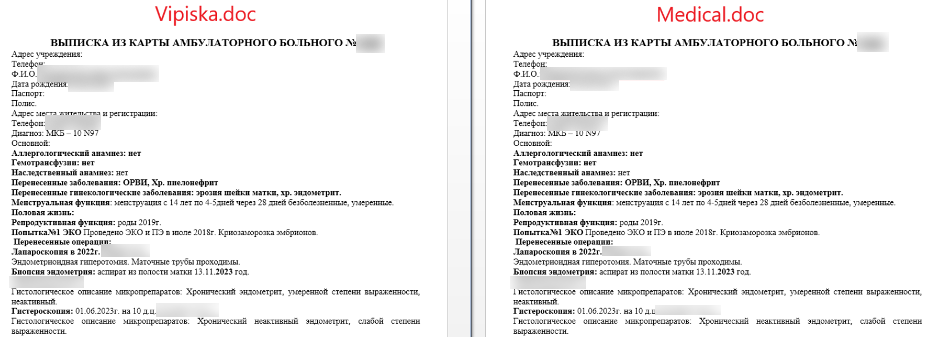

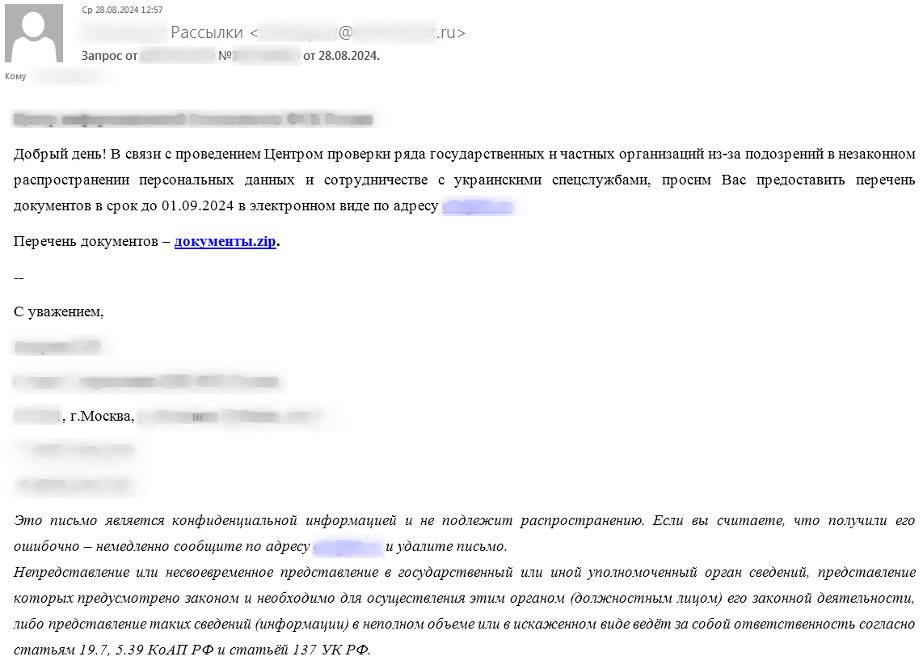

Для загрузки инструментария злоумышленники, как правило, используют фишинг. Как предупредили эксперты BI.ZONE, обычно фигурируют два сценария: «медицинский», где вместе с выпиской из амбулаторной карты проходила загрузка агента Havoc, или «правоохранительный», где приманкой была ссылка на набор документов, который необходимо заполнить.

«Киберпреступники часто проводят фишинговые рассылки от имени известных организаций. Злоумышленники охотно используют названия крупных институтов, а также распространяют сообщения от лица регуляторов и силовых структур, чтобы они выглядели достовернее. Названия уважаемых компаний повышают доверие со стороны пользователей, подталкивая их открыть письмо», — предупреждают эксперты BI.ZONE.

Пример медицинского документа

Запрос якобы от правоохранительных органов

«С июля 2024 года мы выявили сразу несколько кампаний, в ходе которых злоумышленники применяли менее распространенный фреймворк Havoc, чтобы получить удаленный доступ к компьютерам жертв. Функциональные особенности Havoc принципиально не отличаются от других фреймворков. Этот инструмент менее популярен, чем другие, а потому его сложнее обнаружить средствами защиты. В этом и заключается его ключевое преимущество для преступников. Во всех случаях наиболее вероятной целью атак был шпионаж, а такие группировки стремятся оставаться в инфраструктуре компании незамеченными как можно дольше», — отметил руководитель BI.ZONE Threat Intelligence Олег Скулкин.