Одна из важных составляющих работ по обеспечению безопасности информационных систем — защита рабочих станций и серверов от несанкционированного доступа (НСД). Она заключается в контроле входа пользователя в систему, разграничении доступа, контроле целостности и т. д. На нашем рынке не так много сертифицированных продуктов, которые позволяют решать эти задачи, один из них СЗИ НСД Dallas Lock Linux.

Одно из таких решений — это система защиты информации от НСД Dallas Lock Linux. Разработкой и созданием продуктов линейки Dallas Lock занимается Центр защиты информации ООО «Конфидент» с 1992 года. СЗИ Dallas Lock прошла эволюционный путь развития от простого замка на включение компьютера, работающего под управлением MS-DOS, до распределенной системы, удовлетворяющей современным требованиям безопасности.

Продукты Центра защиты информации ООО «Конфидент» регулярно проходят сертификацию в системе сертификации ФСТЭК России, а также в отраслевых системах сертификации, а сама компания имеет соответствующие лицензии ФСБ России, ФСТЭК России, Роскомнадзора и Министерства обороны России.

СЗИ НСД Dallas Lock прошла сертификационные испытания на соответствие 5 классу защищенности от НСД и 4 уровню контроля отсутствия НДВ (сертификат соответствия ФСТЭК России № 3594 от 4 июля 2016).

- Защита конфиденциальной информации, в том числе персональных данных, от несанкционированного доступа;

- СЗИ НСД Dallas Lock Linux поддерживает широкий набор Linux-дистрибутивов, в том числе таких популярных российских ОС, как Astra Linux Common Edition, Alt Linux 8 и ОС Лотос (будет доступно по окончании процедуры инспекционного контроля);

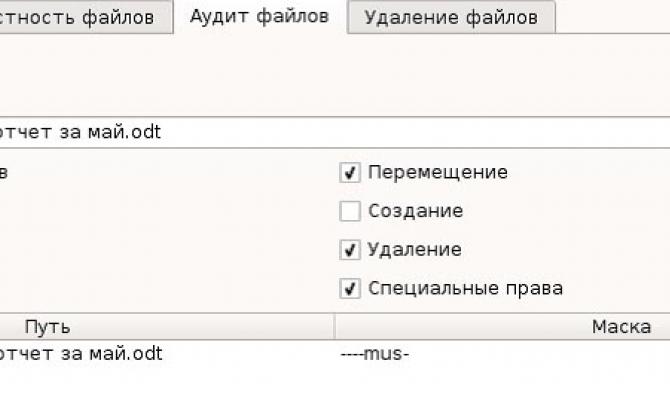

- Разграничение прав пользователей при работе на компьютере и запрет посторонним лицам (нет учетной записи на данном ПК) доступа к ресурсам ПК. Разграничения касаются прав доступа к сети, к объектам файловой системы, к беспроводным устройствам и накопителям информации;

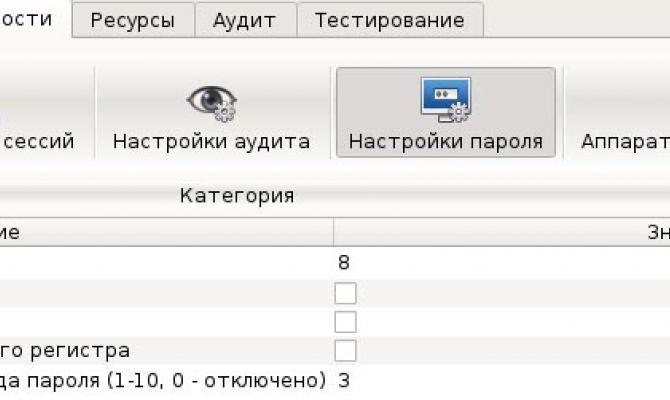

- Управление средствами аутентификации, в том числе хранение, выдача, инициализация, блокирование средств аутентификации (eToken PRO Java, Рутокен) и принятие мер в случае утраты и (или) компрометации средств аутентификации;

- Разделение полномочий (ролей, типов учетных записей) пользователей, администраторов и лиц, обеспечивающих функционирование информационной системы;

- Контроль целостности программного обеспечения, включая программное обеспечение средств защиты информации;

- Выполнение требований законодательства РФ по защите информации ограниченного доступа.