Множество современных решений по защите конечных станций не опираются на старые парадигмы, сформированные производителями классических антивирусов, но при этом имеют отличные результаты, доказывающие, что даже в такой консервативной отрасли есть много места для экспериментов и нестандартных идей. Примечательно, что многие классические решения смогли успешно адаптироваться к новым реалиям и возглавить списки современных систем по защите конечных станций. Каковы же основные тенденции в развитии технологий защиты конечных станций?

- Введение

- Технологии защиты конечных точек

- Мировой рынок Endpoint Protection Platform

- 3.1. Развитие классических антивирусных решений

- 3.2. Расширение функциональности NGFW (Next Generation Firewall) на конечные станции пользователей

- 3.3. Отдельные решения, использующие экзотические и уникальные подходы к обеспечению безопасности конечных станций

- Российский рынок Endpoint Protection Platform

- Краткий обзор продуктов Endpoint Protection Platform

- 5.1. Cb Defense (Carbon Black)

- 5.2. Check Point Endpoint Security

- 5.3. CylancePROTECT

- 5.4. Dr.Web Enterprise Security Suite («Доктор Веб»)

- 5.5. ESET Endpoint Protection

- 5.6. Falcon Endpoint Protection (CrowdStrike)

- 5.7. FortiClient (Fortinet)

- 5.8. Kaspersky Endpoint Security («Лаборатория Касперского»)

- 5.9. Symantec Endpoint Protection

- 5.10. Trend Micro Smart Protection Suites

- 5.11. Palo Alto Networks Traps

- Выводы

Введение

Конечные станции всегда были если не главным, то одним из основных источников угроз информационной безопасности. При этом само понятие конечной станции существенно расширилось за последние несколько лет, особенно с развитием мобильных платформ. Теперь в область определения «конечной станции» входят не только персональные компьютеры пользователей и корпоративные сервера, но и мобильные устройства (смартфоны, планшеты, ноутбуки) и устройства IoT (Internet of Things). По этой же причине значительно увеличилось количество векторов атак, как на корпоративные сети, так и на простых (т. н. домашних) пользователей.

Стремительное развитие концепции BYOD (Bring Your Own Device) в середине 2000-х годов внесло свои коррективы в размывание периметра организаций и увеличение векторов атак. Если раньше смартфоны, домашние компьютеры и ноутбуки пользователей не представляли большого коммерческого интереса для злоумышленников, то с переносом на них части корпоративных функций они стали весьма желанными целями для атак.

Лавинообразное увеличение направленных атак в 2010-х годах, отличительной чертой которых является эксплуатация уязвимостей нулевого дня, сделало невозможным для использования классический подход к защите конечных станций, связанный исключительно с сигнатурным и статическим анализом запускаемых файлов.

В последнее время идет увеличение направленных атак на конечные станции, реализуемых с помощью т. н. fileless malware, хранящихся исключительно в оперативной памяти и не оставляющих записи о своей активности в файловой системе. В этом случае из архитектуры атаки полностью исчезает главный объект проверки классического антивируса — сам зараженный файл.

Технологии защиты конечных точек

Пионерами в защите конечных станций, безусловно, были антивирусы, история которых начинается с середины 80-х годов прошлого столетия. Основой любого антивируса всегда был сигнатурный анализ — технология, позволяющая по некоторому принципу вычислять контрольную сумму зараженного файла и записывать ее в централизованную сигнатурную базу. При последующей проверке каждого проходящего файла его контрольная сумма сравнивается со всеми записями в сигнатурной базе и при совпадении файл помечается как зараженный. Очевидным недостатком такого метода является то, что с его помощью возможно обнаружить лишь ту угрозу, информация о которой уже есть в базе — новые уязвимости и методы их эксплуатации выпадают из поля зрения сигнатурного анализа.

Следующим логичным шагом в развитии антивирусных систем стал статический (или, как его чаще называют, эвристический) анализ. Суть статического метода заключается в том, что на базе определенного набора паттернов и статических признаков (свойств) эвристический механизм пытается предсказать поведение анализируемого файла до того, как тот сможет нанести вред системе. Несмотря на то, что статический анализ в целом увеличил процент обнаружений зловредных файлов (в том числе отсутствующих в сигнатурной базе), он также обладает рядом недостатков. Основной из них — это ограниченность метода при идентификации атак, в которых, например, эксплуатируются неизвестные уязвимости в системном или прикладном программном обеспечении. В этом случае статические свойства и инструкции, используемые зараженным файлом, с точки зрения эвристического ядра могут ничем не отличаться от инструкций в легитимных файлах.

Не всегда основным вектором атаки являются зараженные исполняемые файлы. Очень часто атаки на конечные станции идут через эксплуатацию уязвимостей в системном и прикладном программном обеспечении. Начиная от атак на уязвимости браузеров, когда пользователь загружает зараженную веб-страницу, и заканчивая доставкой вредоносной полезной нагрузки на конечную станцию через уязвимости сетевых протоколов и операционных систем. В этом случае недостаточно просто перехватывать и анализировать зараженный файл — необходимо обеспечивать защиту сетевых соединений, анализируя сетевой трафик, приходящий и исходящий с конечной станции. В рамках такого подхода к функциональности классического антивируса добавляются технологии сетевой защиты, такие как межсетевой экран, система предотвращения вторжений и система контроля подключаемых к конечной станции устройств.

Именно с этого момента формируется новый тип продуктов — платформа защиты конечных станций, или Endpoint Protection Platform (EPP). Endpoint Protection Platform — это система комплексной защиты конечной станции, включающая в себя как классическую функциональность антивирусной защиты, так и расширенные технологии безопасности — персональные межсетевые экраны, системы предотвращения вторжений, системы контроля портов и подключаемых устройств, системы шифрования дисков и пр.

С определенного момента большинство EPP-решений перестали удовлетворять современным требованиям к безопасности конечных станций. В первую очередь это было связано с ростом направленных атак, которые в основном используют уязвимости нулевого дня и отличаются массовостью благодаря использованию ботнетов и внутренней архитектуры горизонтального распространения. Также необходимо отметить отдельный класс угроз — криптолокеров (или шифровальщиков), которые в принципе, с точки зрения системного программного обеспечения, не делают ничего противоправного. Отличительной чертой всех этих атак является то, что они не используют известные подходы и бреши, а эксплуатируют еще неизвестные уязвимости и способы своего распространения. Безусловно, EPP-решения были вынуждены эволюционировать, чтобы соответствовать современным вызовам в сфере защиты конечных станций.

Итогом такого эволюционного развития стало появление новых систем, объединенных под общим названием — NGEPP. NGEPP (Next Generation Endpoint Protection Platform) — это системы защиты конечных станций, которые помимо базовой функциональности классического антивируса, защиты сети и контроля портов обладают расширенными функциями для борьбы с современными угрозами. Дополнительными системами, расширяющими возможности классических EPP-систем, могут быть:

- Системы эмуляции проходящих файлов в песочнице (sandboxing) для борьбы с угрозами нулевого дня.

- Системы Anti-Bot для борьбы с ботнетами, основанные на анализе паттернов трафика и определения в них бот-активности.

- EDR-системы (Endpoint Detect and Response) — системы реактивной защиты конечных станций, отвечающие за расследование инцидентов вредоносной активности и последующего восстановления системы. Более подробно об этих системах можно узнать из нашего недавнего Обзора рынка Endpoint Detection and Response (EDR).

- Системы контроля приложений, отвечающие за блокирование недоверенных приложений (в том числе на основе поведенческой аналитики), не позволяя последним влиять на основные процессы и критические данные.

- Системы защиты памяти, проактивно блокирующие подозрительную активность при обращении приложений к оперативной памяти.

- Системы защиты данных, включающие в себя системы резервного копирования, системы шифрования данных, системы предотвращения утечек и системы борьбы с фишингом.

Мировой рынок Endpoint Protection Platform

Gartner в своем аналитическом отчете Redefining Endpoint Protection for 2017 and 2018 дает общее определение для Endpoint Protection Platform:

Решение, развернутое на конечных устройствах, для предотвращения атак на основе файлов, обнаружения вредоносных действий и обеспечения расследования и ответной реакции, необходимых для реагирования на динамические инциденты безопасности и предупреждения о них.

Таким образом, Gartner определяет, что EPP, как и классический антивирус — это прежде всего file-centric-система, которая отталкивается от предположения о том, что если не все, то большинство атак на конечные станции проводятся именно через зараженные файлы.

При этом современной EPP отводится и роль EDR-системы с классическими признаками таких систем — расследование инцидента и возможностью формирования реакции на него. При этом необходимо помнить, что EDR-системы как класс появились как раз из предположения, что невозможно предотвратить 100% атак на конечные станции, и необходимости иметь возможность исследовать инцидент и исходя из этого сформировать ответную реакцию («Не сможем защитить Землю, так отомстим за нее, будь уверен» Т. Старк). Именно поэтому EDR в будущем должен стать неотъемлемой частью любого EPP-решения, претендующего на звание Next Generation Endpoint Protection Platform.

Наконец, динамическая реакция на инциденты и оповещение о них — это также не новая функциональность, которая уже давно является прерогативой SIEM-систем, имеющих свой объемный рынок.

Согласно исследованию Gartner (Magic Quadrant for Endpoint Protection Platforms 2018), в последнее время заказчики отдают предпочтение функциям защиты и обнаружения в рамках EPP-решения и не придают большого значения функциональности EPP, направленной на защиту данных, например, системам предотвращения утечек или шифрования дисков и съемных носителей. Также замечено, что заказчики, покупающие решения по защите конечных станций, все чаще задействуют встроенные в операционную систему возможности защиты данных — такие, как BitLocker в Microsoft Windows 10 и FileVault в macOS. Одновременно с этим, защита серверов переходит от классических EPP-решений к специализированным, сфокусированным на гибридных центрах обработки данных (т. н. CWPP, или Cloud Workload Protection Platforms). В первую очередь это связано с тем, что из-за развития виртуализации, частных и публичных облачных платформ требования к безопасности серверной инфраструктуры стали сильно отличаться от требований к защите конечных станций.

Важным сдвигом на рынке решений по защите конечных станций является движение от реактивной защиты с помощью IoC (Indicators of Compromise), которые активно используются существующими EPP-решениями (особенно с ярко выраженной EDR-функциональностью), в сторону проактивной защиты с помощью IoA (Indicators of Attack), использование которых позволяет в реальном времени бороться со сложными направленными атаками. Безусловно, при движении от IoC-подхода, который близок к классическому сигнатурному анализу, в сторону IoA-подхода производители NGEPP используют современные технологии определения атак, основанные в том числе на технологиях поведенческой аналитики, машинного обучения и нейронных сетях.

Еще одним немаловажным отличием современных NGEPP является количество поддерживаемых платформ, начиная от десктопных Windows и macOS, заканчивая Open Source и мобильными решениями. Сегодня в стандартные пакеты практически любого NGEPP-решения включаются функции по управлению безопасностью мобильных устройств, которые имеют множество пересечений с функциональностью специализированных MDM-систем (Mobile Device Management).

Тем не менее, ограничиваясь таким широким определением EPP, можно упустить из виду действительно эффективные решения для защиты конечных станций, просто потому, что какой-то из перечисленных выше признаков еще не реализован в полной мере. Поэтому в обзоре предлагается все EPP-системы разделить на три эволюционных класса:

- Развитие классических антивирусных решений

- Расширение функциональности NGFW (Next Generation Firewall) на конечные станции пользователей

- Отдельные решения, использующие экзотические и уникальные подходы к обеспечению безопасности конечных станций

Развитие классических антивирусных решений

Этот класс EPP-решений является прямым потомком первых антивирусов. И если раньше антивирусные производители боролись в основном за полноту и объем сигнатурных баз, то сегодня борьба разворачивается уже за удобство пользования, встроенные механизмы самозащиты и устойчивость к техникам обхода и новым угрозам.

Отличительной особенностью таких систем является наличие как корпоративных решений с выделенной системой управления и отчетности, так и решений для защиты домашних пользовательских компьютеров и мобильных устройств, с поддержкой практически всей Enterprise-функциональности.

К представителям этого класса EPP-решений можно отнести: Kaspersky Endpoint Security, TrendMicro Smart Protection Suites, ESET Endpoint Protection, Symantec Endpoint Protection, Dr.Web Enterprise Security Suite и др.

Расширение функциональности NGFW (Next Generation Firewall) на конечные станции пользователей

В рамках комплексного подхода к обеспечению сетевой безопасности производители NGFW были вынуждены создавать решения для защиты конечных станций, чтобы обеспечить большую видимость и не допустить размытия периметра безопасности, особенно в организациях, использующих BYOD-подход.

Имея внушительный опыт в комплексной сетевой безопасности, производители NGFW выпускают весьма конкурентные решения, многие из которых по праву можно назвать NGEPP. Обычно решения таких производителей представлены исключительно в корпоративном сегменте.

К самым известным представителям этого класса EPP-решений можно отнести: Check Point Endpoint Security, Fortinet FortiClient, Palo Alto Networks Traps и др.

Отдельные решения, использующие экзотические и уникальные подходы к обеспечению безопасности конечных станций

Классический подход интеграции множества функций защиты конечных станций в одном продукте не всегда является единственно возможным. В доказательство этому на рынке EPP стали появляться решения, которые выходят за рамки классической парадигмы защиты конечных станций, но при этом могут составить конкуренцию пионерам этого рынка.

Ярким примером таких систем можно считать CylancePROTECT, который использует алгоритмы машинного обучения для борьбы с известными и неизвестными угрозами, при этом не требуя регулярных обновлений и не используя сигнатурный подход. Еще один пример нестандартного подхода —BufferZone, отвечающий только за контейнирование (запуск в изолированном системном окружении) всех недоверенных приложений, таким образом защищая системные файлы и критические данные без как такового анализа активности приложений.

Российский рынок Endpoint Protection Platform

Российский рынок систем безопасности стал известен всему миру во многом благодаря сильным решениям в области защиты конечных станций. Отдельно стоит выделить решения «Лаборатории Касперского», которые уже на протяжении многих лет входят в мировые лидеры систем безопасности, связанных не только с защитой конечных станций.

К сильным отечественным продуктам по защите конечных станций также можно отнести Dr.Web Security Space производства одноименной компании Dr.Web и Secret Net Studio производства компании «Код Безопасности».

«Код Безопасности» всегда был известен продуктами для защиты данных от несанкционированного доступа, что нашло свое отражение и в их комплексном решении.

Из зарубежных компаний отдельно стоит выделить ESET, которая стабильно попадает в тройку самых распространенных EPP-решений на российском рынке.

Необходимо отметить, что продукты отечественных компаний, помимо высокого уровня защиты, обладают широким набором сертификатов регулирующих органов (ФСТЭК России и ФСБ России), что позволяет использовать их для защиты систем, имеющих самые высокие требования к защите конфиденциальной информации и государственной тайны.

Краткий обзор продуктов Endpoint Protection Platform

Cb Defense (Carbon Black)

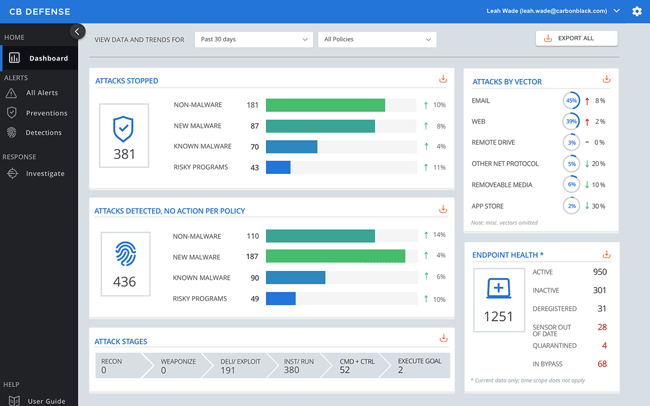

Компания Carbon Black была основана в 2002 году и тогда называлась Bit9. В феврале 2014 года компания Bit9 купила стартап Carbon Black, а 1 февраля 2016 года сменила название с Bit9 на Carbon Black. В 2018 году компания попала в квадрант визионеров в аналитическом отчете Gartner Magic Quadrant в категории решений для защиты конечных станций. В 2017 году в тесте NSS Labs в категории Advanced Endpoint Protection (AEP) решение Cb Defense единственное показало стопроцентную эффективность в выявлении угроз и стопроцентную устойчивость к техникам обхода.

Особенностью архитектуры решения, как и многих современных EPP-платформ, является т. н. cloud-driven-подход, при котором все функции защиты реализуются через легковесный агент, который активно обменивается информацией с облачной платформой.

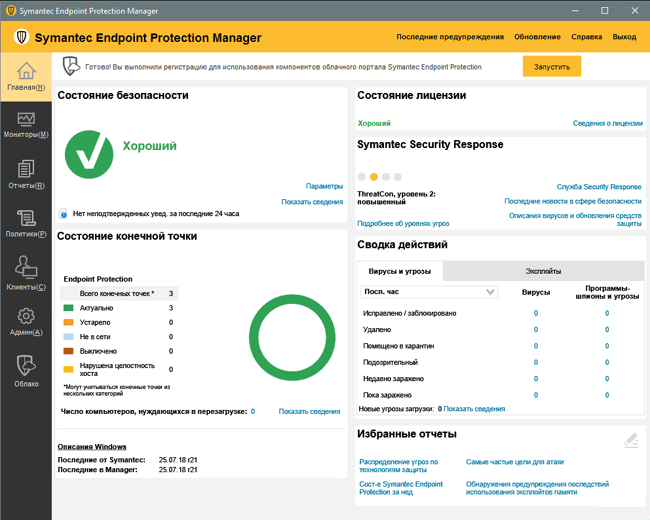

Рисунок 1. Консоль управления Cb Defence

Отдельно стоит отметить наличие специализированного решения Cb Protection для защиты критически важной инфраструктуры со встроенными функциями анализа приложений, контроля обращений к памяти и контроля подключения устройств. Также решение упрощает задачу соответствия требованиям по средствам встроенных отчетов, метрик и рекомендаций по различным отраслевым стандартам. Carbon Black имеет богатое API и готовые интеграционные решения с более чем 125 ИТ- и ИБ-производителями.

Подробнее с продуктом Cb Defense можно ознакомиться здесь.

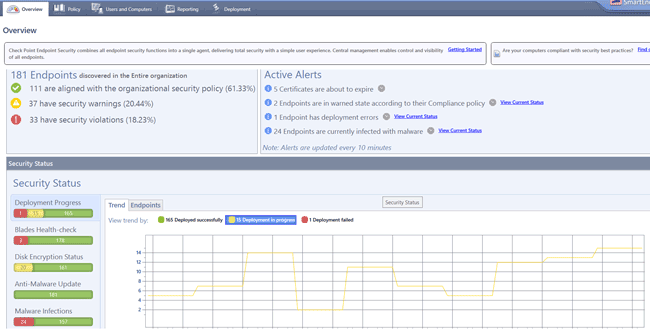

Check Point Endpoint Security

Компания Check Point основана в Израиле в 1993 году и на протяжении всей своей истории фокусировалась на комплексной сетевой безопасности. Является одним из лидеров в сегменте NGFW (Next Generation Firewall). Логичным шагом стало развитие отдельного направления, связанного с защитой конечных станций, которое получило название Check Point Endpoint Security. В состав Endpoint-решений входит несколько технологий:

- Threat Extraction и Threat Emulation — проверка всех скачиваемых файлов в песочнице Check Point SandBlast для защиты от угроз нулевого дня.

- URL-Filtering, Zero Phishing и Credentials Protection — ограничивает доступ к вредоносным или поддельным сайтам.

- Anti-Bot, Anti-Exploitation, Anti-Ransomware, Anti-Virus — технологии, позволяющие обнаружить и остановить вредоносную активность

- Behavior Analysis Engine и Forensic Analysis — позволяют автоматически устранять последствия остановленной атаки, в том числе восстанавливать зашифрованные данные.

- Forensic Analysis – инструмент расследования, позволяющий автоматически установить все детали атаки.

- Endpoint Data Protection — шифрование дисков и съемных носителей (Media Encryption).

- Endpoint Access Control — сочетание межсетевой экрана, контроля приложений и VPN.

Рисунок 2. Консоль управления Check Point Endpoint Management Server

Отличительной чертой решений Check Point Endpoint Security является одна из технологий эмуляции проходящих файлов, названная CPU Level Detection. В момент запуска проверяемого файла песочница способна отслеживать не только поведение файла внутри операционной системы, но и собирать диагностическую информацию непосредственно с CPU, позволяя тем самым определять еще ранее не известные эксплойты.

Подробнее с продуктами Check Point Endpoint Security можно ознакомиться здесь.

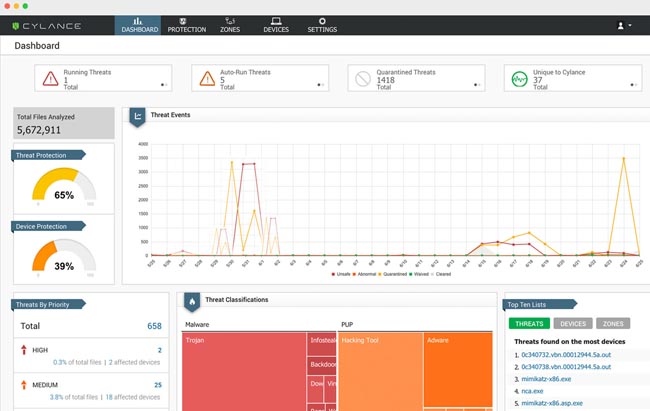

CylancePROTECT

Компания Cylance была основана в 2012 году и фокусируется на защите конечных станций. В 2018 году компания попала в квадрант визионеров в аналитическом отчете Gartner Magic Quadrant в категории решений для защиты конечных станций.

Отличительной особенностью CylancePROTECT, флагманского продукта компании, является то, что он не использует классические (сигнатурные, эвристические, поведенческие и т. д.) методы обнаружения угроз, а опирается исключительно на возможности искусственного интеллекта в идентификации и блокировании атак. Так же как и многие новаторы в сегменте защиты конечных станций, CylancePROTECT использует архитектуру легковесного агента, не требующего ежедневных обновлений, в связке с облачной платформой, в которой реализуются все функции аналитики и управления.

Рисунок 3. Консоль управления CylancePROTECT

Стоит отметить, что будучи новичком на рынке EPP-решений, Cylance занял третье место в рейтинге Gartner Peer Insights Customer Choice Awards 2017 по результатам опроса заказчиков из корпоративного сектора со всего мира, уступив лишь решениям Kaspersky Lab и Symantec.

Подробнее с продуктом CylancePROTECT можно ознакомиться здесь.

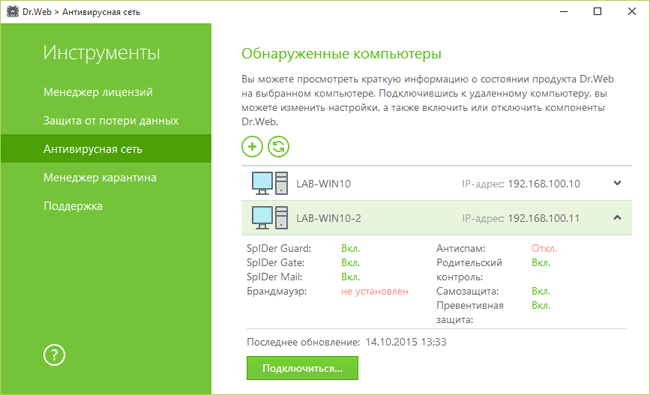

Dr.Web Enterprise Security Suite («Доктор Веб»)

Компания «Доктор Веб» была основана в России в 2003 году. При этом разработка одноименного антивируса и основного продукта компании ведется с 1992 года. Офисы компании находятся в России, Казахстане, Украине, Германии, Франции, Японии и Китае. На сегодняшний день компания «Доктор Веб» не принимает участия в сравнительных тестах международных аналитических компаний и тестовых лабораторий.

В рамках Dr.Web Enterprise Security Suite доступно несколько продуктов, администрируемых через единый сервер управления. По типу защищаемых конечных точек «Доктор Веб» выделяет несколько продуктов:

- Dr.Web Desktop Security Suite — решение для защиты рабочих станций, клиентов терминальных серверов, клиентов виртуальных серверов и клиентов встроенных систем.

- Dr.Web Server Security Suite — решение для защиты файловых серверов и серверов приложений (в том числе виртуальных и терминальных серверов).

- Dr.Web Mail Security Suite — решение для защиты почтовых серверов на базе Unix, MS Exchange, Lotus (Windows/Linux), Kerio (Windows/Linux).

- Dr.Web Gateway Security Suite — решение для защиты серверов выхода в интернет на базе Kerio (Windows/Linux), Unix, Qbik WinGate, MIMEsweeper, Microsoft ISA Server и Forefront TMG.

- Dr.Web Mobile Security Suite — решение для защиты мобильных устройств на базе Android и BlackBerry.

Рисунок 4. Интерфейс Dr.Web Desktop Security Suite

Отличительной особенностью продуктов компании «Доктор Веб» является система Dr.Web SpIDer Guard, которая на основе алгоритмов машинного обучения в полностью автоматическом режиме способна определять новые угрозы и создавать новые правила детектирования без участия вирусных аналитиков.

Решения «Доктор Веб» для защиты конечных станций находятся в Едином реестре отечественного ПО и имеют сертификаты МО, ФСТЭК России и ФСБ.

Подробнее с продуктами Dr.Web Enterprise Security Suite можно ознакомиться здесь.

ESET Endpoint Protection

Компания ESET со штаб-квартирой в Братиславе (Словакия) была основана в 1992 году. В настоящее время продукты ESET доступны более чем в 200 странах мира, корпоративными клиентами является свыше 400 тыс. компаний. В разные годы в отчетах Gartner Magic Quadrant в категории решений для защиты конечных станций компания попадала в квадранты нишевых игроков и визионеров. В последнем отчете за 2018 год компания ESET стала единственным производителем в квадранте претендентов (Challenger).

Продукты ESET Endpoint Protection для систем Windows и macOS включают в себя два комплекта поставки — ESET Endpoint Antivirus и ESET Endpoint Security. Каждый из комплектов, помимо основной функции антивирусной защиты, поддерживает защиту виртуальных сред, средства для борьбы с фишингом и возможность удаленного управления. В расширенном комплекте ESET Endpoint Security добавляются технологии ограничения веб-сайтов, двунаправленный межсетевой экран и защита от ботнетов и спама.

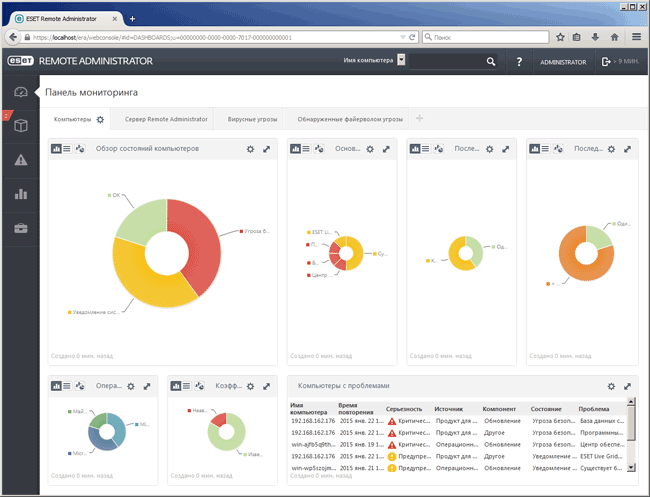

Рисунок 5. Консоль управления ESET Remote Administrator

Из интересных особенностей продуктов ESET Endpoint Protection стоит отметить наличие отдельного слоя контроля UEFI (у одного из первых на рынке), наличие внутренней песочницы, HIPS-системы (Host-based Intrusion Prevention System), отвечающей за поведенческий анализ приложений, а также уникальной (по заявлениям самой компании) системы сканирования памяти и системы защиты от сетевых атак.

Подробнее с продуктами ESET Endpoint Protection можно ознакомиться здесь.

Falcon Endpoint Protection (CrowdStrike)

Компания CrowdStrike была основана в США в 2011 году и фокусируется преимущественно на облачных решениях для защиты конечных станций. В 2018 году компания попала в квадрант визионеров в аналитическом отчете Gartner Magic Quadrant в категории решений для защиты конечных станций. Решение компании Falcon Endpoint Protection объединяет в себе решения NGAV, EDR и MTH (Manage Threat Hunting).

Примечательна архитектура решения, которая строится на двух сущностях — легковесном агенте, устанавливаемом на рабочей станции и облачной платформе, отвечающей за расширение функциональности агента с помощью облачных приложений (от NGAV до Threat Intelligence и Sandboxing), управление агентами и предоставление API для сторонней интеграции.

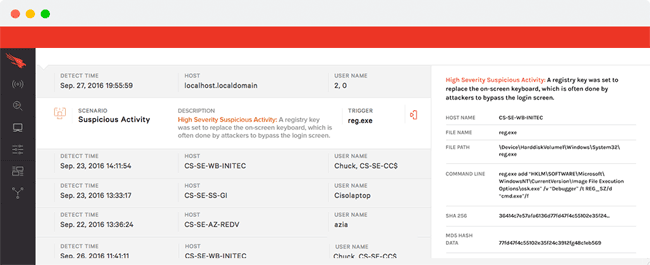

Рисунок 6. Консоль управления CrowdStrike Falcon

Отличительной чертой решения, безусловно, является т. н. cloud-delivered-подход к защите конечных станций. Также стоит отдельно отметить платформу CrowdStrike Threat Graph, которая отвечает за сбор данных об атаках, их обогащение из внешних источников и индикаторов компрометации (IoC), дальнейший анализ с применением технологий машинного обучения и поведенческой аналитики и создание индикаторов атак (IoA), которые в дальнейшем распространяются на конечные станции. За счет такого подхода компания значительно снижает объем и частоту обновлений информации на агентах, установленных на конечных станциях.

Подробнее с продуктами CrowdStrike Falcon можно ознакомиться здесь.

FortiClient (Fortinet)

Компания Fortinet была основана в США в 2000 году, фокусируется на разработке решений в сегменте NGFW и является одним из лидеров этого сегмента. FortiClient является логичным продолжением концепции комплексной информационной безопасности и дополняет основные продукты компании.

Основные компоненты решения включают в себя: Antivirus, Anti-Exploit (Siganture-less-технология определения неизвестных угроз), Sandbox Detection, Web Filtering, Application Firewall, IPSec и SSL VPN.

FortiClient поддерживает операционные системы семейств Microsoft Windows, macOS, Linux, Chrome OS, iOS, и Android.

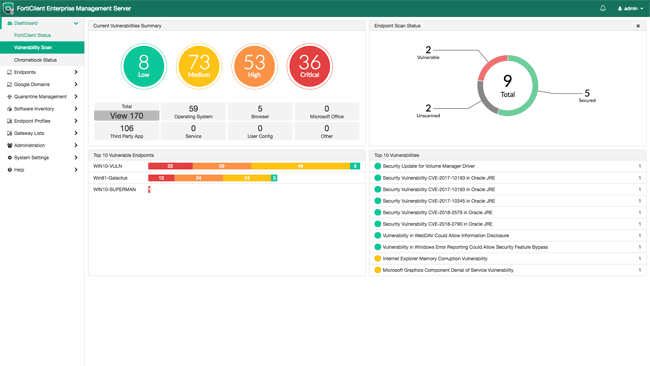

Рисунок 7. Консоль управления FortiClient EMS (Enterprise Management Server)

Интересной особенностью FortiClient является возможность отправки в карантин зараженных станций с дальнейшей блокировкой какой-либо сетевой активности с этих станций на всех устройствах, поддерживающих Fortinet Security Fabric.

Подробнее с продуктом FortiClient можно ознакомиться здесь.

Kaspersky Endpoint Security («Лаборатория Касперского»)

Компания «Лаборатория Касперского» была основана в России в 1997 году и на протяжении практически всей своей истории фокусировалась на защите конечных станций. На сегодняшний день компания насчитывает 35 офисов в 31 стране мира. Регулярный участник рейтингов Gartner Magic Quadrant в категории Endpoint Protection Platform — в 2017 году входила в квадрант лидеров, в 2018 — в квадранте визионеров.

Kaspersky Security для бизнеса — один из флагманских продуктов компании, ориентированный на защиту корпоративных конечных станций, от SMB-сегмента до крупных компаний. Kaspersky Security для бизнеса поставляется в нескольких конфигурациях:

- Kaspersky Endpoint Security для бизнеса Стандартный — защита компьютеров, ноутбуков, мобильных устройств и файловых серверов. Контроль использования программ, устройств и интернета. Защита от шифрования. Централизованное управление из единой консоли.

- Kaspersky Endpoint Security для бизнеса Расширенный — инструменты уровня Стандартный, а также средства системного администрирования, шифрование данных, мониторинг уязвимостей и автоматическая установка исправлений.

- Kaspersky Total Security для бизнеса — инструменты уровня Расширенный, а также защита почтовых серверов, серверов совместной работы и интернет-шлюзов.

Также стоит отметить решение Kaspersky Endpoint Security Cloud, включающее в себя: облачную консоль, защиту компьютеров, ноутбуков и файловых серверов на базе Windows, macOS, мобильных устройств на базе iOS и Android и предустановленные политики безопасности.

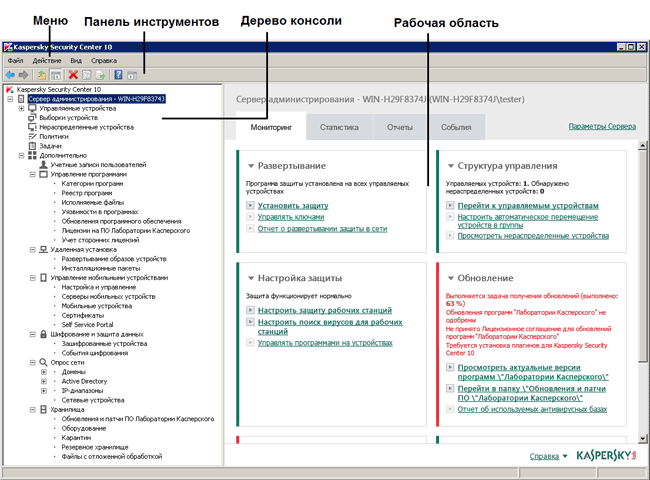

Рисунок 8. Консоль управления Kaspersky Security Center

Отличительной особенностью продуктов компании «Лаборатории Касперского» является многоуровневая защита, которая включает в себя: анализ поведения (Behavior Engine), защиту от эксплойтов (Exploit Prevention), «Анти-Криптор» для защиты серверов от шифрования и собственную репутационную службу Kaspersky Security Network, которая получает данные от более 60 миллионов узлов по всему миру.

Решения «Лаборатории Касперского» для защиты конечных станций находятся в Едином реестре отечественного ПО и имеют сертификаты ФСТЭК России и ФСБ России.

Подробнее с продуктами компании можно ознакомиться здесь.

Symantec Endpoint Protection

Американская компания Symantec является одним из лидеров рынка продуктов по информационной безопасности. Их платформа для защиты конечных станций Symantec Endpoint Protection не стала исключением — с 2002 года продукты компании стабильно попадают в квадрант лидеров каждого Gartner Magic Quadrant в категории решений для защиты конечных станций.

Symantec Endpoint Protection представляет собой интегрированную платформу по защите конечных станций, включающую в себя большинство систем, присущих NGEPP — начиная с персонального межсетевого экрана и заканчивая системами EDR и sandboxing. Все решения доступны как для десктопных операционных систем (Windows, macOS, Linux), так и для мобильных платформ iOS и Android (SEP Mobile).

Рисунок 9. Консоль управления Symantec Endpoint Protection Manager

Отличительной особенностью продуктов компании Symantec является набор signatureless-технологий определения продвинутых угроз: Advanced Machine Language (AML), отвечающий за распознавание неизвестных угроз при помощи механизмов машинного обучения, Memory Exploit Mitigation, блокирующий эксплуатацию уязвимостей нулевого дня, детектирование атак с помощью приманок (Deception) и система поведенческой аналитики Behavior Monitoring, которая проактивно блокирует файлы с подозрительной активностью.

Подробнее с продуктом Symantec Endpoint Protection можно ознакомиться здесь.

Trend Micro Smart Protection Suites

Японская компания Trend Micro была основана в США в 1988 году, затем в 1992 году перенесла штаб-квартиру в Японию (Токио). Компания всегда была сфокусирована на защите конечных станций и непрерывно попадает в квадрант лидеров Gartner Magic Quadrant в категории решений для защиты конечных станций с самого его появления в 2002 году.

Продукты для защиты конечных станций поставляются в двух комплектациях: Smart Protection for Endpoints Suite и Smart Protection Complete Suite. Обе комплектации включают в себя централизованную систему управления Trend Micro Control Manager и платформу для защиты конечных станций, включающую все компоненты, присущие NGEPP. В комплекте Smart Protection Complete Suite дополнительно предусмотрены возможности защиты почтовых серверов, серверов совместной работы и интернет-шлюзов. Все решения доступны как для десктопных операционных систем (Windows, macOS, Linux), так и для мобильных платформ iOS, Android, Blackberry и Windows Mobile.

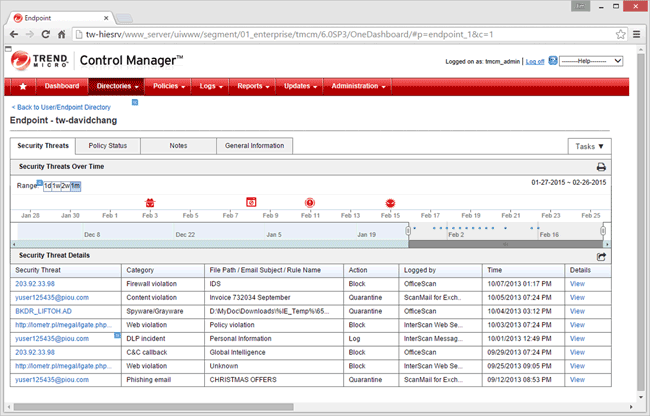

Рисунок 10. Консоль управления Trend Micro Control Manager

Отличительной особенностью решений Trend Micro является то, что компания одной из первых добавила в свои продукты механизмы высокоточного машинного обучения, включающие анализ файлов до и после запуска. Комплекс расширенных технологий для определения зараженных файлов получил название XGen Endpoint Security и, помимо машинного обучения, включает в себя технологии контроля приложений, защиты от эксплойтов и поведенческой аналитики.

Подробнее с продуктом Smart Protection Suites можно ознакомиться здесь.

Traps (Palo Alto Networks)

Компания Palo Alto Networks была основана в США в 2005 году, фокусируется на разработке решений в сегменте NGFW и является одним из лидеров этого сегмента. В 2014 году компания запустила свой продукт для защиты конечных станций Traps. В 2017 году компания попала в квадрант визионеров в аналитическом отчете Gartner Magic Quadrant в категории решений для защиты конечных станций.

Traps архитектурно схож с «новичками» рынка EPP — решение состоит из легковесного агента для конечных станций и облачной платформы для анализа угроз. Помимо классической функциональности EPP, в продукт встроены другие технологии, такие как Machine Learning, защита от криптолокеров, контроль запуска дочерних процессов и блокировка различных скриптов внутри документов. Помимо этого, агент позволяет отправлять файлы на проверку как в локальную, так и облачную песочницу Wildfire.

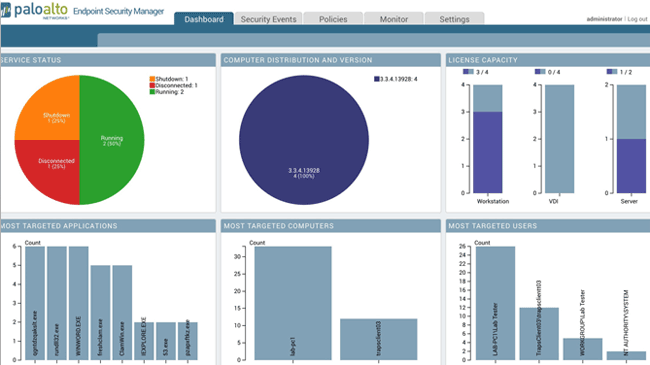

Рисунок 11. Консоль управления Palo Alto Networks Endpoint Security Management (ESM)

Отличительной чертой Traps является глубокая интеграция с песочницей Palo Alto Networks WildFire и формирование всеми заказчиками глобальной базы индикаторов работы вредоносного кода с помощью алгоритмов машинного обучения и искусственного интеллекта, за счет чего наполняется аналитическое ядро Traps, а также пополняется Threat Intelligence база на сетевой платформе NGFW .

Подробнее с продуктом Palo Alto Traps можно ознакомиться здесь.

Выводы

Конечные станции как были, так и остаются одним из основных источников угроз информационной безопасности. При этом технологии их защиты эволюционируют вместе с техниками злоумышленников. Все больше решений класса [NG]EPP используют в своих аналитических движках системы работы с большими массивами данных, системы машинного обучения и нейронные сети. Это ведет к уменьшению роли классических сигнатурных, эвристических и даже поведенческих техник и способствует развитию облачных решений с минимальным агентским присутствием непосредственно на конечной станции. При этом классические производители антивирусных решений не отстают от своих конкурентов-новичков, и на базе накопленного опыта и найденных уязвимостей формируют свои экспертные системы с не уступающей по уровню аналитикой угроз.

Все без исключения решения стремятся блокировать еще не известные на сегодняшний день угрозы и переходят от узкого file-centric-подхода к выявлению и предотвращению более сложных механизмов направленных атак. Решения для защиты конечных станций, которые не смогут эволюционировать и соответствовать статусу NGEPP, скорее всего перестанут существовать в ближайшей перспективе просто потому, что не смогут полноценно противостоять современным атакам на конечные станции, которые можно определить лишь безсигнатурными механизмами детектирования и защиты.