Согласно отчету «Лаборатории Касперского», в первом квартале 2017 года было обнаружено 218 625 установочных пакетов мобильных троянцев-вымогателей. Это в 3,5 раза больше, чем в предыдущем квартале (61 832 пакетов).

Более 86% зловредов составили представители семейства Congur. Эти троянцы обладают очень простой функциональностью: меняют PIN-код устройства, после чего просят связаться со злоумышленниками для разблокировки. Более того, существуют модификации этого троянца, способные воспользоваться правами суперпользователя и установить свой модуль в системную папку, откуда их практически невозможно удалить.

Однако самым популярным вымогателем в первом квартале стал представитель семейства Fusob: с ним столкнулись более 45% пользователей, атакованных мобильными вымогателями по всему миру. После запуска этот троянец запрашивает права администратора, собирает информацию об устройстве, а затем загружает ее на сервер злоумышленников. После этого он может получить команду на блокировку устройства.

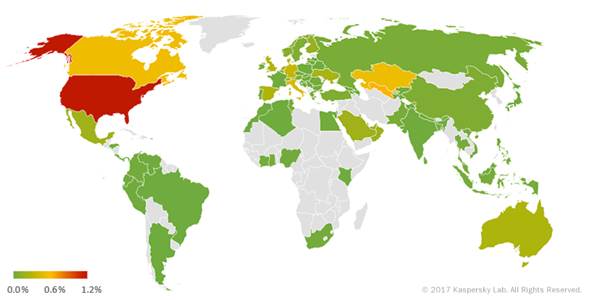

Страной, наиболее пострадавшей от мобильных вымогателей в первом квартале 2017 года, стали США.

География мобильных троянцев-вымогателей в первом квартале 2017 года (процент атакованных пользователей)

«Ситуация с троянцами-вымогателями в первом квартале была далека от безоблачной. Появилось огромное количество новых вредоносных программ, причем как новых семейств, так и модификаций уже известных зловредов. Пользователи должны помнить, что сегодня злоумышленники могут зашифровывать их данные не только на компьютерах, но и на мобильных устройствах — и это, видимо, будет происходить все чаще», — отметил Роман Унучек, антивирусный эксперт «Лаборатории Касперского».