Ландшафт систем автоматизации бизнес-процессов в России коренным образом изменился за последние три года. Прежде всего, значительно выросла доля отечественных продуктов, в том числе разработанных внутри компаний. Известно, что самописное ПО более уязвимо. Как это повлияло на уровень безопасности данных?

- Введение

- Атаки на российский бизнес: статистика инцидентов и уязвимости ERP-систем

- Уход западных ERP-вендоров: последствия для бизнеса и ИБ

- 3.1. Новая модель киберугроз: что изменилось после импортозамещения ПО

- 3.2. Использование западного ПО в 2025 году: риски и угрозы безопасности

- 3.3. Переход на российские ERP-системы: плюсы, минусы и вызовы кибербезопасности

- 3.4. Самописные бизнес-приложения: уязвимости и риски в информационной безопасности

- Выводы

Введение

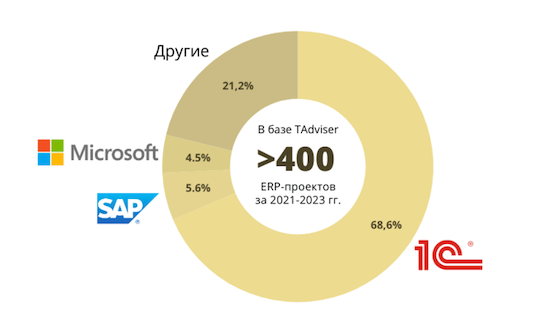

Ситуация на рынке бизнес-приложений за последние три года кардинально изменилась. Если в 2021 году лидером на российском рынке была SAP, то к 2023 году почти 70% новых проектов опирались на платформу 1С (рис. 1). Второе место занимают «другие» системы, в т. ч. разработанные внутри крупных компаний.

Рисунок 1. Лидеры российского рынка ERP-систем (источник: TAdviser)

Высокая доля систем внутренней разработки обусловлена спецификой ряда отраслей, где действует несколько крупных компаний. К числу таких отраслей относятся нефтегазовая и автомобилестроительная промышленность, не говоря уже о компаниях вроде РЖД или «Росатома».

Серьезно изменились и серверы баз данных, поверх которых работают бизнес-приложения. Доля продуктов зарубежного производства также сократилась — с 93% в 2021 году до 30% по итогам 2024 года (рис. 2). Оценка Центра стратегических разработок еще более оптимистична. Согласно ей, уже в 2023 году доля отечественных продуктов достигла 82%.

Рисунок 2. Динамика российского рынка СУБД, факт и прогноз, млн рублей (источник: Strategy Partners)

Столь существенные перемены серьезно повлияли на защищенность информационных систем. Причем, к сожалению, не в лучшую сторону. Это связано с целым комплексом причин. Они связаны как с необходимостью поддержки унаследованного зарубежного ПО, так и с особенностями отечественных систем, в том числе созданных внутри компаний.

Атаки на российский бизнес: статистика инцидентов и уязвимости ERP-систем

За атаками на российские организации, как отметили эксперты отдела реагирования на угрозы ИБ экспертного центра безопасности Positive Technologies (PT ESC IR) на SOC FORUM — 2024, стоит 17 известных кибергруппировок. Из общего количества атак 39% были мотивированы политически, 35% — финансово.

Почти в половине случаев (47%) злоумышленникам удалось добиться поставленных целей из-за устаревшего ПО. Среди отраслей в тройку целей-лидеров вошли промышленность (23% инцидентов), госсектор (22%) и ИТ (13%).

Как отметила старший аналитик исследовательской группы Positive Technologies Яна Авезова, в ходе каждой второй атаки злоумышленникам удалось нарушить бизнес-процессы атакованной компании. В 2023 году эта доля была намного скромнее: лишь 32%. В каждом пятом случае были обнаружены следы деятельности кибершпионов, в каждом восьмом — попытки выгрузки конфиденциальных данных.

По словам руководителя PT ESC IR Дениса Гойденко, основным вектором проникновения стали уязвимые веб-приложения. Особо он выделил систему управления контентом (CMS) «1С-Битрикс», чьи уязвимости злоумышленники эксплуатировали в ходе трети атак. Причем вендор устранил данную уязвимость, однако те, кто эксплуатировал системы от «Битрикс», не устанавливали патчи. Раньше основным путем проникновения была эксплуатация уязвимостей в Microsoft Exchange. Через нее производилось до половины всех взломов.

Среди самых крупных инцидентов, связанных с эксплуатацией уязвимостей CMS «Битрикс» можно вспомнить утечку данных из онлайн-магазина book24.ru. Тогда «утекло» более 4 млн записей. Данные о более чем 7 млн заказов из интернет-аптеки «Вита» оказались в открытом доступе после того, как неизвестные злоумышленники выложили SQL-дамп CMS «Битрикс». Почти одновременно таких же способом был обнародован массив данных клиентов «Ренессанс Страхования».

Данные о заказах розничной сети Auchan, которые содержали без малого 8 млн строк, были обнародованы проукраинской хактивистской группировкой NLB. Всего NLB взяла на себя ответственность за 12 аналогичных атак. Данная группировка также использовала эксплуатацию уязвимостей ПО от «Битрикс».

Более 30 российских и белорусских компаний пострадали от действий кибергруппировки Sneaking Leprechaun. Хакеры проникали в инфраструктуру организаций через веб-интерфейс CRM-системы «Битрикс» старых версий, копировали оттуда различные данные и затем требовали выкуп, угрожая при отказе обнародовать украденную информацию.

Однако данные об инцидентах, связанных с атаками на бизнес-приложения, редко попадают в публичную плоскость.

Уход западных ERP-вендоров: последствия для бизнеса и ИБ

До известных событий февраля 2022 года у зарубежных вендоров, прежде всего, SAP были довольно сильные позиции на российском рынке. Их продукция стала фактическим стандартом для многих отраслей, включая химию, металлургию, сетевую розницу, нефтегаз, энергетику и многие другие.

Конечно, была определенная специфика. Так, довольно типичной была ситуация, когда разные бизнес-процессы были автоматизированы с помощью решений разных вендоров. Производственное планирование велось в SAP, кадры и бухгалтерия в 1С, логистика в Oracle, а взаимоотношения с клиентами и партнерами велись с помощью CRM от Microsoft. Плюс ко всему, очень часто продукты подвергались очень глубокой донастройке.

Что касается безопасности, то при внедрении решений консультанты ориентировались на соответствующие документы. Они есть и у SAP, и у Oracle, и им старались следовать.

И в целом, как напоминали в компании «Атом Безопасность» (входит в ГК «СКБ Контур»), зарубежные вендоры имеют больше опыта работы в корпоративных сложных средах, они встретили больше сложностей и отразили больше атак. Соответственно, уровень их защиты был в среднем лучше, чем у российских решений.

После февраля 2022 года и ухода зарубежных вендоров, причем поспешного и часто с полным разрывом всех обязательств по поддержке, ситуация поменялась. Особенно резко российские пользователи отзывались о действиях Oracle, чье «бегство» доставило максимум проблем. У российских пользователей оставалось три варианта выбора:

- сохранять зарубежные системы;

- пытаться заменить системы на тиражные российские;

- разрабатывать системы автоматизации бизнеса самостоятельно.

Надо сказать, выбор был очень неоднозначным. Не секрет, что проекты внедрения «тяжелых» ERP-систем сложные и дорогие, и найти адекватную замену сложно. Поэтому решения на базе актуальной платформы S/4HANA, как правило, сохраняли, пусть и с перспективой возможной замены на российские продукты. А вот миграций с более старой SAP R3 на ту же платформу от 1С было очень много.

Части компаний пришлось создавать системы автоматизации бизнес-процессов своими силами. Использовать зарубежное ПО они не могли в силу различных причин, а тиражного российского, способного удовлетворить их нужды, не было. В таком положении оказывались целые отрасли, прежде всего, те, где доминировало ограниченное количество крупных компаний.

Новая модель киберугроз: что изменилось после импортозамещения ПО

По мнению большинства экспертов, в целом модель угроз после февраля 2022 года не поменялась. Риски остались в целом прежними, изменилась лишь интенсивность внешних атак.

Заместитель директора по трансферу технологий Центра компетенций НТИ по направлению «Технологии хранения и анализа больших данных» на базе МГУ имени М.В.Ломоносова Тимофей Воронин обратил внимание на то, что атаки стали более мощными, так как вектор угроз сместился в сторону уменьшения количества атак при более качественной подготовке к их осуществлению. В итоге во время крупнейшей утечки в 2024 году количество украденных записей персональных данных оказалось сопоставимым с суммарным числом за весь 2023 год.

Генеральный директор цифровой платформы для организации командировок и управления расходами «Ракета» Дмитрий Кривошеев выделил следующие группы рисков:

- Целенаправленные атаки на импортозамещаемые системы.

- Риски атак на цепочки поставки ПО через сторонние компоненты.

- Проблемы совместимости и интеграции разных систем.

«Основные источники рисков — внешние атаки, внутренние угрозы и уязвимости программного обеспечения — сохранились. Изменение модели было бы связано с появлением принципиально новых типов атак или угроз, которых в данном случае не наблюдается», — считает руководитель департамента аудита, консалтинга и оценки соответствия «Кросс технолоджис» Антон Исупов.

Также, как отметил Антон Исупов, компаниям пришлось серьезно корректировать стратегии безопасности с преимущественно «бумажной», направленной на формальное соблюдение норм регуляторов, на практическую. Этому способствовала ситуация с угрозами, когда атаковать начали и тех, кого никогда раньше не трогали.

«Модель угроз изменилась — повысился риск утечек данных и несанкционированного доступа из-за отсутствия регулярных обновлений безопасности, а также возросла финансовая нестабильность ввиду увеличения стоимости лицензий и технической поддержки», – отметила заместитель генерального директора по развитию компании РЕЛЭКС Ирина Мягкова.

Старший консультант отдела безопасности приложений Infosecurity (ГК Softline) Сергей Гаркуша также обратил внимание на то, что компаниям пришлось переходить от реактивного подхода, который направлен на отражение угрозы, к проактивному, когда акцент делается на предотвращении атак.

Директор по информационной безопасности «Девелоники» (ГK Softline) Максим Чащин заявил, что тут все очень сильно зависит от специфики заказчика и его ИТ-ландшафта. Также он обратил внимание на то, что радикально изменились подходы злоумышленников.

Тем не менее при выборе каждой из стратегий развития после ухода зарубежных вендоров ситуация серьезно изменилась.

Использование западного ПО в 2025 году: риски и угрозы безопасности

Данный подход, по единодушному мнению опрошенных нами экспертов, сопряжен с целым комплексом рисков. Руководитель группы защиты инфраструктурных ИТ-решений компании «Газинформсервис» Сергей Полунин назвал среди них отсутствие официальной технической поддержки, включая получение обновлений, патчей для закрытия критических уязвимостей и помощь с решением различных проблем и сложностей (например, связанных с интеграцией).

Положение, как напомнил руководитель департамента аудита и консалтинга компании F6 Евгений Янов осложняло то, что многие из тех, кто продолжал использовать зарубежные решения, отказывались от автоматического обновления, опасаясь дистанционного отключения ПО со стороны вендора. Это существенно осложняло и без того сложную задачу по управлению уязвимостями. А методы харденинга, как предупреждает руководитель отдела экспертизы MaxPatrol SIEM Positive Technologies Кирилл Кирьянов, способны лишь задержать атакующего, а не купировать атаку.

«Для пользователей зарубежных решений сохраняются специфические угрозы, связанные с отключением доступа к лицензиям, аккаунтам и облачным сервисам. Периодическая блокировка учетных записей — один из рисков, с которым все чаще сталкиваются компании», — отметила руководитель отдела маркетинга компании «Инферит Безопасность» (ГК Softline) Марина Брагина.

Максим Чащин считает, что проработка и закрытие уязвимостей после 2022 года потребовала от многих заказчиков больших вложений, особенно в компаниях, которые отнесены к сфере критической информационной инфраструктуры (КИИ):

«Такие заказчики сразу понимали, что если остаться на западных продуктах, риски возрастают. Прежде всего, из-за отсутствия обновлений и новых патчей в системах. Условные злоумышленники и хакеры могут воспользоваться тем, что знают слабые места тех или иных продуктов. А значит, им проще выполнить атаку как со стороны внутренних, так и внешних нарушителей».

Однако, как напомнил Сергей Полунин, довольно быстро как пользователи, так и ИТ-компании сумели выработать стратегии поддержки унаследованных систем, которые предусматривают компенсацию сопутствующих рисков.

Переход на российские ERP-системы: плюсы, минусы и вызовы кибербезопасности

Данный сценарий видится наиболее предпочтительным. В нем прямо заинтересованы государство и российские вендоры.

Но и заказчики тоже осознанно выбирали отечественные решения, в том числе и до событий 2022 года.

«Компании начали переходить на отечественное программное обеспечение, чтобы снизить зависимость от западных технологий, и обновлять свои политики безопасности, уделяя больше внимания защите данных и мониторингу уязвимостей», – таковы, по мнению Ирины Мягковой, были мотивы такого выбора.

Вместе с тем, многие компании в процессе перехода столкнулись с издержками. Многие из них были связаны с тем, что данный переход приходилось делать быстро, но при этом он в значительной степени затрагивал бизнес-процессы компании. Аналитик по информационной безопасности АСКОН Тимур Белкин сравнил его с заменой подвески автомобиля, причем на ходу. Директор по продукту Staffcop Даниил Бориславский назвал фактором риска высокий уровень нагрузки на персонал, причем как сотрудников компаний-заказчиков, так и интеграторов.

«На начальном этапе некоторые компании столкнулись с трудностями из-за необходимости срочно переходить на отечественное программное обеспечение. Это требовало подбора подходящих решений и перестройки внутренних процессов», — отметил Сергей Гаркуша.

Руководитель направления BI.ZONE Consulting Тимофей Поляков выделил три группы проблем, с которыми столкнулись компании в ходе замены зарубежных решений на российские:

- Недостаток уровня зрелости встроенных функций безопасности импортозамещенного ПО и программно-аппаратных комплексов по сравнению с зарубежными аналогами.

- Увеличенные интервалы релизов обновлений безопасности, особенно в период перехода на импортозамещенные решения и расширения их функциональности.

- Кадровый дефицит в связи с повышением потребности в квалифицированных специалистах по импортозамещенным решениям.

В итоге исполнительный директор компании «Открытые решения» Игорь Бочкарев допустил, что уровень реальной защищенности компаний, которые внедрили российские системы, вполне мог снижаться. Однако это снижение было кратковременным, а в долгосрочной перспективе этот переход способен повысить киберустойчивость за счет контроля над технологическим стеком и возможности влиять на развитие российских продуктов.

Также, как подчеркнул Игорь Бочкарев, продолжает сказываться влияние агрессивной внешней среды:

«Наблюдается рост таргетированных кампаний со стороны APT-групп, которые рассматривают недостаточно протестированное российское ПО как удобную точку входа для атак на критическую инфраструктуру. Дополнительным фактором риска стал дефицит экспертизы по защите новых систем, приводящий к запаздыванию в обнаружении и нейтрализации угроз. В этих условиях особую важность приобретают усиление контроля целостности программного обеспечения, тщательный аудит сторонних компонентов и развитие специализированных средств мониторинга, адаптированных под особенности отечественных решений».

Директор департамента развития продуктов ГК InfoWatch Рустам Фаррахов напомнил, что отечественные СУБД имеют в основе системы с открытым исходным кодом, которые часто подвергаются атакам на цепочки поставок:

«На первый план выходят угрозы эксплуатации известных уязвимостей и недекларированных возможностей ПО. Такой софт стал источником угроз для бизнес-процессов и данных организации. В первую очередь это относится к системному ПО, в том числе СУБД, как наиболее критичному для обеспечения функционирования компании».

Однако, как подчеркнул Тимур Белкин, переход на российское ПО позволит в полной мере обеспечить соблюдение формальных требований по защите информации в прикладном ПО и прозрачные механизмы контроля отсутствия недекларированных возможностей. Дмитрий Кривошеев также отметил среди преимуществ соответствие российским нормам по защите данных, в том числе требований к криптографической защите.

Как напомнил директор по технологическому консалтингу Axiom JDK Алексей Захаров, для получения сертификата ФСТЭК России необходимо соблюдать ГОСТ Р 56939-2024. Он требует применять средства статического и динамического анализа, а также следовать подходам «нулевого доверия» (Zero Trust) к ПО с открытым исходным кодом, включая все зависимости.

«Учитывая особенности российской нормативной базы в сфере информационной безопасности, немаловажным фактором является наличие сертификата ФСТЭК России у ряда отечественных СУБД. Можно говорить, что сформировался принципиально новый подход к проектированию информационных систем и их защите, основанный на использовании российских доверенных решений», — делает вывод пресейл-менеджер Security Vision Максим Репко.

Тимофей Поляков среди тенденций последнего времени обратил внимание на следующие:

- Усиление процессов сегментации сетей и контроля доступа (разделение сетей на сегменты с разным уровнем доверия, вплоть до полной изоляции отдельных сегментов; повышение зрелости процессов по управлению доступом).

- Реализация политик предотвращения конфликтов интересов и возможных злоупотреблений в ходе бизнес-процессов.

- Внедрение систем разграничения и управления доступом, в том числе привилегированных пользователей (PAM / IdM / IAM).

- Внедрение процессов DevSecOps (интеграция процесса безопасной разработки в части требований для решений подрядчиков и самописных систем).

- Усиление функций ИT- / ИБ-аудита для обеспечения контроля за соблюдением правил кибербезопасности.

По мнению Рустама Фаррахова, импортозамещение ускорило процесс создания централизованных систем безопасности, построенных на базе продуктов одного вендора:

«Раньше практиковалась диверсификация защиты цифровой инфраструктуры: безопасность трафика обеспечивало решение одного вендора, защиту рабочих станций — другого, виртуальных сред — третьего. Считалось, что решения разных вендоров перекрывают недостатки друг друга, усиливая общий защитный контур. Однако после ухода иностранных вендоров возникли проблемы с интеграцией решений разных производителей».

Самописные бизнес-приложения: уязвимости и риски в информационной безопасности

По мнению опрошенных нами экспертов, данный подход потенциально оказался наиболее рискованным. Причем их пользователи сталкиваются не только с проблемами с безопасностью, но и с бизнес-рисками.

«Пользователи самописных систем сталкиваются с уникальными рисками, связанными с отсутствием стандартизированных подходов к безопасности, ограниченным тестированием на уязвимости и зависимостью от узкого круга разработчиков. Эти риски усугубляются сложностью поддержания и обновления систем, а также потенциальными ошибками в коде, которые могут привести к серьезным нарушениям безопасности», — считает Антон Исупов.

Причем, как отметил Сергей Полунин, об уязвимости в тиражном ПО можно узнать из различных источников и вовремя принять меры, а в случае самописного ПО такой возможности нет.

«Наверное, самовязанные лапти удобнее и ближе к сердцу, но в обувном магазине есть гарантия…», – такую аналогию привел Тимур Белкин.

Положение, к тому же, усугубляется тем, что компания, чей основной бизнес никак не связан с разработкой ПО, вообще говоря, не обязана соблюдать все требования, которые должны соблюдать вендоры.

По мнению Кирилла Кирьянова, при разработке самописных систем обычно не думают о безопасности. Также при его создании используют открытое программное обеспечение или его компоненты, которые часто содержат уязвимости, причем замена исправленного компонента может быть очень трудоемкой.

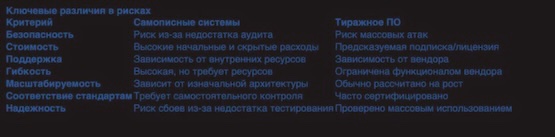

Директор отделения комплексных проектов кибербезопасности IBS Алексей Ракчеев выделил ключевые риски для тиражных и самописных бизнес-приложений (рис. 3). Причем не менее значимы и бизнес-риски, прежде всего, высокая стоимость владения и проблемы с масштабированием самописного решения.

К слову, именно последнее ограничение обычно и приводило к отказу от самописных ERP-систем. В итоге к 2022 году их использование встречалось не часто.

Рисунок 3. Ключевые риски для тиражных и самописных бизнес-приложений

Среди рисков безопасности Алексей Ракчеев особо выделил следующие:

- Ограниченные ресурсы для тестирования и аудита безопасности повышают риск утечек данных или взломов.

- Патчи для закрытия уязвимостей выпускаются реже или зависят от доступности разработчиков.

Также Алексей Ракчеев обратил внимание на высокий уровень зависимости от кадров: знания о системе могут быть сосредоточены у узкого круга лиц, что создает угрозу при их отсутствии, а недостаток подробной документации усложняет передачу знаний новым сотрудникам.

Евгений Янов заявил, что уровень рисков прямо зависит от бюджета разработки самописного решения, включая и другие ресурсы, в частности, людские:

«Если компания нанимает полноценную команду разработки, продакт-менеджера и т. д. для написания собственной системы, а в рамках работ применяет принципы безопасной разработки, то с точки зрения безопасности системы риски будут схожи. Однако нередко встречаются ситуации, когда самописное решение поддерживается одним-двумя специалистами, для которых его разработка не является основной деятельностью в компании».

Выводы

Перемены в программном ландшафте в целом негативно сказались на уровне защищенности информационных систем. Те, кто не смог заменить зарубежные системы, часто вынуждены отказываться от обновлений, что пагубным образом повлияло на уровень защиты.

Российские системы также не всегда успевали вовремя обновлять, чем активно пользовались злоумышленники. Тут можно вспомнить многочисленные критические уязвимости CMS «Битрикс», которую применяют десятки тысяч организаций. Однако наиболее проблемными оказались самописные системы, прежде всего, за счет использования потенциально уязвимых компонентов с открытым кодом.

Также сказался кадровый голод. Во многих компаниях персонал из-за перегрузок не успевал заниматься своевременным патч-менеджментом.

Вместе с тем усиление ответственности за утечки данных подстегивает бизнес наводить порядок с данными. В том числе и теми, которые обрабатывают бизнес-приложения.