Рассмотрим практический пример того, как была построена единая экосистема защиты предприятия — как корпоративного сегмента, так и промышленного (АРМ, серверов, сетевого периметра, а также контуров АСУ ТП) — на базе продуктов «Лаборатории Касперского», среди которых — Kaspersky Symphony XDR, Kaspersky Industrial CyberSecurity и пр.

Введение

Векторы атак и киберугрозы не прекращают развиваться и расширяться, в связи с чем компании — производители систем информационной безопасности стремятся к тому, чтобы собрать свои сервисы и решения в единую экосистему. Задача — объединить множество разных продуктов и интегрировать их между собой так, чтобы максимально быстро, эффективно и просто закрыть множество основных общеизвестных, а также новых или таргетированных векторов атак на инфраструктуры заказчиков. При этом важно предоставить сотрудникам ИБ-департаментов удобные инструменты для мониторинга и защиты, для обнаружения и расследования возникающих киберинцидентов вкупе с реагированием на них, а также для снижения киберрисков.

Когда большая часть иностранных ИБ-вендоров ушла с российского рынка, те заказчики, которые привыкли доверять моновендорным платформам защиты информации, столкнулись с проблемой: выбор аппаратно-программных экосистем (наподобие Fortinet) на российском рынке оказался небольшим. Тем не менее пример такой отечественной экосистемы имеется: это объединённые решения «Лаборатории Касперского». Смогут ли отечественные экосистемы кибербезопасности заместить иностранные аналоги? Мы рассмотрим этот вопрос на примере внедрения решений «Лаборатории Касперского» на Абинском электрометаллургическом заводе (АЭМЗ) холдинга «Новосталь-М». АЭМЗ занимается выплавкой стали и другой электрометаллургической продукции, выпустив уже более 12 млн тонн материала с момента открытия первого цеха в 2014 году. В 2022 году АЭМЗ вошёл в рейтинг крупнейших российских компаний, а сам холдинг «Новосталь-М» возглавил перечень ведущих производителей проката среди заводов.

Помимо корпоративного сегмента решения «Лаборатории Касперского» были внедрены и в промышленном сегменте инфраструктуры завода. Это крайне важный шаг, так как во многих случаях в АСУ полностью отсутствуют специализированные системы защиты (или используются только те, которые встроены в сами АСУ). С учётом того, что иностранные вендоры АСУ ТП приостанавливают техническую поддержку, часто технологические сети остаются слабозащищёнными и неспособными противостоять угрозам, которые так или иначе попадают в технологическую сеть. По данным Kaspersky ICS CERT, чаще всего вредоносные объекты проникают на компьютеры АСУ из интернета.

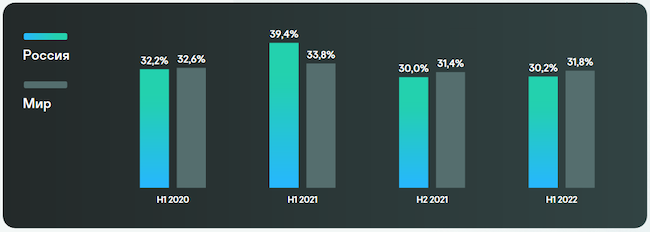

Рисунок 1. Доли компьютеров АСУ, на которых были заблокированы вредоносные объекты

В первом полугодии 2022 года значительно выросли доли разных угроз для компьютеров АСУ в России: опасных интернет-ресурсов (+ 44 %), троянских программ-шпионов (+ 18 %), вредоносных документов (+ 80 %), различных майнеров. Растёт и число атак с применением программ-шифровальщиков.

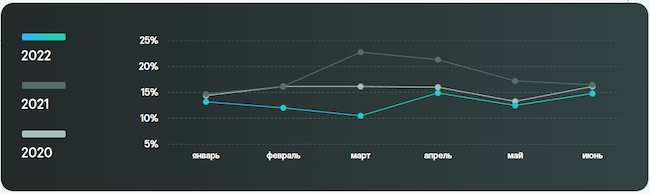

Рисунок 2. Доли компьютеров АСУ, на которых были заблокированы вредоносные объекты

Таким образом, защита производственных процессов в этом контексте более чем актуальна, а учитывая напряжённую геополитическую обстановку и повышенный интерес хактивистов к инфраструктуре именно промышленных компаний — и вовсе необходима.

Обеспечение защиты информации в корпоративной сети

Впервые продукты «Лаборатории Касперского» появились на АЭМЗ в 2018 году в виде решения «Kaspersky Endpoint Security для бизнеса». Оно включает в себя многоуровневую защиту от угроз, проактивные технологии, такие как контроль программ и устройств, веб-контроль, средства управления уязвимостями и установкой исправлений, а также шифрование данных. В 2020 году было внедрено средство защиты от целевых атак — Kaspersky Anti Targeted Attack (KATA) с Kaspersky EDR Expert, позволяющее выявлять и нейтрализовывать угрозы как на уровне сети, так и на рабочих местах. Также в 2020-м были проведены аудит безопасности и категорирование объектов КИИ, начат проект по внедрению XDR-решений сначала в корпоративном сегменте, а затем и в промышленном.

Сейчас завод имеет в своём арсенале более 10 различных взаимно интегрированных решений из продуктовой линейки «Лаборатории Касперского». За это время специалисты компании провели три комплексных аудита информационной безопасности с тестированием на проникновение, результаты которых помогли сформировать комплексную и устойчивую к любым типам киберугроз стратегию информационной безопасности.

Ранее продукты «Лаборатории Касперского» закупались как отдельные «коробочные» решения, но после разработки и выхода на рынок Kaspersky Symphony XDR удалось объединить их в целостную экосистему, основные задачи которой — комплексная защита, мониторинг и реализация превентивных мер по минимизации угроз информационной безопасности в корпоративном сегменте.

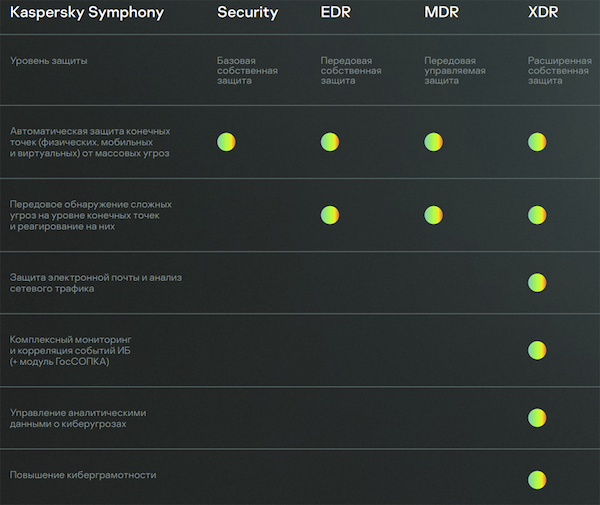

Рисунок 3. Сравнение продуктов Kaspersky для комплексной защиты корпоративной среды от киберугроз

На конечных точках используется агентское решение Kaspersky Endpoint Security совместно с модулем расширенной защиты и мониторинга Kaspersky EDR Expert. На виртуальных компонентах инфраструктуры заказчика установлен «Kaspersky Security для виртуальных и облачных сред». Для защиты корпоративного почтового трафика используется «Kaspersky Security для почтовых серверов» совместно с платформой защиты от целевых атак Kaspersky Anti Targeted Attack (KATA) и безопасным почтовым шлюзом Kaspersky Secure Mail Gateway (KSMG).

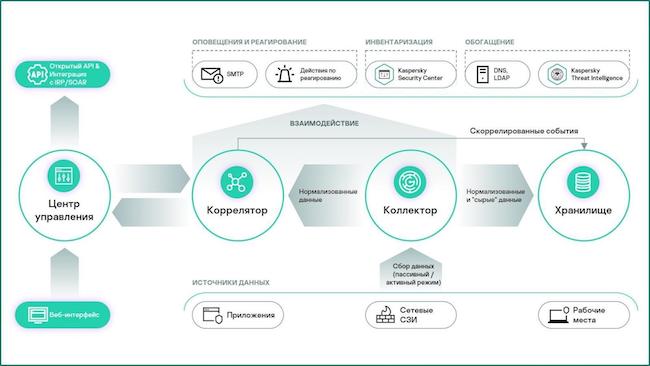

Для мониторинга и анализа поступающих событий, корреляции логов, выявления инцидентов в информационной безопасности внедрено решение класса SIEM — платформа Kaspersky Unified Monitoring and Analysis Platform (KUMA). С KUMA возможно интегрировать не только продукты «Лаборатории Касперского», но и большинство систем защиты сторонних поставщиков.

Все эти решения получают информацию об угрозах и новейших векторах атак от Kaspersky CyberTrace — киберразведывательной (Threat Intelligence) платформы для управления данными о киберугрозах, которая позволяет упростить интеграцию потоков данных с SIEM-системой для дальнейшего использования аналитики по угрозам в повседневной работе ИБ-служб. Платформа взаимодействует с любыми типами потоков аналитических данных об угрозах («Лаборатории Касперского», других поставщиков, из открытых источников или иных каналов) в форматах JSON, STIX, XML и CSV и поддерживает настроенную интеграцию с KUMA и источниками журналов. Благодаря автоматическому сопоставлению журналов с потоками аналитических данных об угрозах Kaspersky CyberTrace обеспечивает ситуационную осведомлённость в настоящем времени и позволяет аналитикам по безопасности принимать своевременные и взвешенные решения. Совместное использование Kaspersky CyberTrace и потоков данных об угрозах «Лаборатории Касперского» существенно расширяет возможности обнаружения угроз, предоставляя полную картину по ним.

Комплексная защита рабочих мест, почтового и сетевого трафика в корпоративной сети

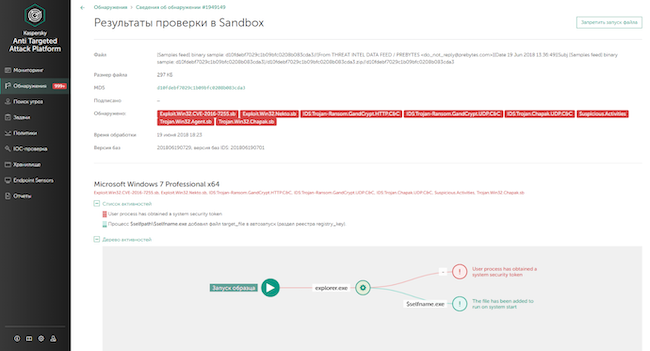

Сетевой трафик с периметрового и внутреннего сетевого оборудования поступает в KATA за счёт SPAN-зеркалирования. Тем самым АЭМЗ добился круглосуточного мониторинга сетевой активности предприятия с приёмом телеметрии от конечных точек и защитой почтового трафика. Все срабатывания с конечных точек поступают в консоль управления, где специалист по ИБ может подробно разобрать каждый случай детектирования. Телеметрия KEDR Expert с конечных точек также передаётся в KATA, дополняя срабатывания на сети. В рамках дополнительного анализа KATA проводит исследование полученных объектов в песочнице.

Рисунок 4. Пример результата проверки в песочнице

Корреляция событий по ИБ и потоковое обогащение аналитикой по угрозам

Вся собранная телеметрия с подключённых источников, логи и события по информационной безопасности передаются в SIEM KUMA, где анализируются и соотносятся. С помощью фидов TI-платформы «Лаборатории Касперского» телеметрия обогащается информацией, система выдаёт статистику, графики и подробную отчётность о происходящем в инфраструктуре заказчика, формирует уведомления и инциденты, указывает на связанные события. Кроме того, KUMA помогает с инвентаризацией конечных точек, используемых в инфраструктуре. В частности, платформа позволяет собирать и анализировать следующую информацию: тип ОС, версии ПО, подключённое оборудование, появление новых устройств, сведения об уязвимостях.

Рисунок 5. Концептуальная схема работы SIEM KUMA

Обеспечение защиты АСУ ТП

C 2020 года АЭМЗ занялся внедрением средств защиты АСУ ТП на базе решений «Лаборатории Касперского» для промышленных инфраструктур. Обновлённая XDR-платформа Kaspersky Industrial CyberSecurity способна централизованно обнаруживать сложные атаки и реагировать на них в рамках всей производственной инфраструктуры.

Промышленный XDR появился благодаря тому, что решение для защиты конечных узлов KICS for Nodes усилилось технологией EDR. Кроме того, свою роль в этом сыграла тесная интеграция между продуктами KICS for Nodes и KICS for Networks. В итоге появилась возможность реализовывать сценарии расширенного обнаружения, реагирования и расследования инцидентов на рабочих станциях и серверах, а также обогащать данные о состоянии сети и события по информационной безопасности, которые поступают от KICS for Networks, телеметрией с конечных узлов.

В нашем примере заказчик внедрил у себя два основных продукта — KICS for Nodes и KICS for Networks. Средство мониторинга сетевой инфраструктуры получает информацию с конечных точек, обогащает события KICS for Networks телеметрией с конечных узлов и проводит инвентаризацию сети, составляя список активов и реагируя на появление новых терминалов, коммуникаций и устройств IoT.

Выводы

Решения «Лаборатории Касперского» — Kaspersky Symphony XDR, Kaspersky Industrial CyberSecurity — защищают корпоративный и индустриальный сегменты организации (в том числе среду их пересечения), объединяя все средства защиты в одну экосистему. Внедрённые решения помогают исполнять регуляторные требования к субъекту критической информационной инфраструктуры, каковым является завод; за счёт комплексного предложения от одного вендора эта задача упрощается. Отдельным достоинством является то, что все перечисленные в статье продукты являются российскими и не зависят от иностранных разработчиков. Кроме того, они совместимы с оборудованием АСУ ТП иностранного и отечественного производства.

В рассмотренном кейсе представлено внедрение множества решений от «Лаборатории Касперского», а также взаимодействие между ними в рамках как корпоративного сегмента, так и промышленного. При внедрении АЭМЗ смог преодолеть те проблемы, с которыми всегда поначалу сталкиваются субъекты КИИ:

- Необходимость внедрять СЗИ своими силами. При ограниченном бюджете удобные для использования продукты всегда будут в приоритете у заказчиков.

- Недостаточность собственных компетенций на старте работ с продуктами вендора. Доступная документация и техническая поддержка помогут заказчику разобраться в основах работы с СЗИ.

- Нехватка квалифицированных кадров в области ИБ. Актуальная для промышленных организаций проблема может быть решена обучением имеющихся специалистов на курсах от «Лаборатории Касперского», их аттестацией и сертификацией. Помимо этого «Лаборатория Касперского» предоставляет услуги Security Awareness — повышения осведомлённости в вопросах ИБ для бизнес-персонала и специалистов по безопасности.

- Недопустимость влияния процессов ИБ на производственные процессы. Продукты «Лаборатории Касперского» разработаны специально с учётом проблем и потребностей, которые актуальны для промышленного сегмента, совместимы с решениями от производителей оборудования АСУ ТП.

- Дефицит серверных мощностей и оборудования. Комплексная экосистема продуктов «Лаборатории Касперского» поможет минимизировать вычислительные ресурсы для СЗИ как в корпоративном сегменте, так и в сегментах АСУ ТП, где аппаратные мощности зачастую минимальны и рассчитаны только на контроль и запуск процессов, снятие показаний с датчиков, микроконтроллеров и иного технического оборудования.

- Новые атаки на инфраструктуру КИИ и иных промышленных предприятий. «Лаборатория Касперского» предлагает комплекс решений для защиты по множеству направлений кибератак, в т. ч. имеет опыт нейтрализации киберинцидентов направленных на субъекты КИИ.