Эффективное обнаружение атак, отслеживание событий и киберинцидентов с последующим расследованием — задача комплексных средств защиты. Как организациям централизованно контролировать все рубежи информационной безопасности? Разберёмся на примере XDR-системы (Extended Detection and Response) Trend Micro Vision One.

- Введение

- Архитектура Trend Micro Vision One

- Основные возможности Trend Micro Vision One

- Практическое применение Trend Micro Vision One

- Выводы

Введение

В наше время многие организации используют отдельные средства защиты для обнаружения и предотвращения угроз на отдельных участках инфраструктуры, таких как рабочие станции и серверы, уровень сетевого и почтового трафика, мобильные устройства, приложения в облачной инфраструктуре и т. д., однако возникают сложности в централизованном получении информации о событиях по безопасности и в оперативном реагировании на них.

Также это усложняет процесс расследования уже произошедших атак. Работы эти приходится проводить вручную, и даже если используется SIEM, всё равно остаются большой пласт ручной работы и множество «серых зон», в которых чрезвычайно трудно отследить действия злоумышленников. Это сильно ограничивает эффективность имеющихся в организации средств защиты.

Для того чтобы централизованно контролировать все рубежи информационной безопасности, включая конечные точки, сетевой и почтовый трафик, мобильные устройства и облака, а также быстро и с максимальным удобством реагировать и расследовать инциденты, можно использовать систему класса XDR.

Одним из представителей класса является Trend Micro Vision One. Эта платформа позволяет осуществлять сбор и автоматическое сопоставление данных с нескольких уровней безопасности (электронная почта, конечные устройства, серверы, мобильные устройства, почта, облачные рабочие нагрузки и сети), а также предоставляет удобные инструменты для реагирования на инциденты и их расследования.

Ранее мы обсуждали системы класса XDR в материале «Обзор мирового и российского рынков систем XDR» и в эфире АМ Live «Системы расширенного обнаружения и устранения угроз (XDR)».

Архитектура Trend Micro Vision One

Trend Micro Vision One представляет собой комплексную систему для сбора и мониторинга событий с помощью сенсоров, установленных на различных уровнях информационной инфраструктуры: конечные точки (рабочие места и серверы), сетевой уровень, уровень почтового трафика, уровень облачных сред, IoT и мобильных устройств. Поступающая от сенсоров информация накапливается в «озере данных» и подвергается анализу. Доступны также инструменты для оперативного реагирования на атаки, включая блокирование и расследование. Возможна интеграция со сторонними системами SIEM и SOAR.

Рисунок 1. Схема взаимодействия компонентов Trend Micro Vision One

Для управления Trend Micro Vision One применяется веб-консоль со всеми необходимыми инструментами, включая панели мониторинга данных, средства работы с отчётами, управление политиками безопасности, отслеживание рисков, списки инцидентов и механизмы для проведения расследований.

Основные возможности Trend Micro Vision One

Trend Micro Vision One обладает следующими возможностями:

- Комплексное обнаружение и предотвращение атак, включая проверку репутации сайтов, контроль приложений и систему предотвращения вторжений (IPS).

- Механизм Zero Trust Risk Insight позволяет непрерывно вести анализ уязвимостей, активности облачных приложений, компрометации учётных записей и обнаруженных аномалий.

- Проактивное управление политиками на основе XDR-аналитики.

- Возможность ранжирования угроз по уровню приоритета.

- Эффективный анализ за счёт встроенных моделей корреляции между электронной почтой, конечными устройствами, серверами, облачными средами и сетями.

- Возможность обогащения информации об угрозах за счёт использования большого количества контекстных оповещений по значительному количеству векторов угроз.

- Возможность сократить время обнаружения и обезвреживания угроз за счёт применения инструментов XDR.

- Повышение эффективности расследования угроз благодаря автоматическому сопоставлению данных об угрозах от нескольких источников и объединению их в целостный инцидент.

- Использование аналитических возможностей для исследования профиля выполнения атак (в том числе с помощью соответствующих методик и процедур MITRE ATT&CK).

- Возможность интеграции с системами сторонних разработчиков.

Система лицензируется через специальные единицы — кредиты — на основе стандартной системы подписки. Кредиты рассчитываются исходя из типа сенсоров (конечные точки и серверы, электронная почта, сеть) и их количества.

Практическое применение Trend Micro Vision One

Мониторинг данных и работа с отчётами в Trend Micro Vision One

Для управления системой Trend Micro Vision One применяется веб-консоль администрирования. С помощью различных панелей через вкладку «Security Posture» можно отслеживать текущую ситуацию по угрозам и принимать оперативные меры. Информационные панели могут показывать матрицу с техниками от MITRE ATT&CK с отображением всех идентифицированных событий, доступных для дальнейшего изучения.

Рисунок 2. Информационная панель с метриками в Trend Micro Vision One

Также можно просматривать информацию об общем индексе риска в компании, который представляет собой комплексную оценку, основанную на динамической оценке факторов риска, включая уровень безопасности, риск возникновения атаки и риск изменения безопасности.

Рисунок 3. Информационная панель со сведениями по рискам

Информационная панель позволяет быстро оценить действия по доступу к облаку и идентифицировать уязвимости, связанные с пользователями и устройствами, а также даёт возможность снизить риски для информационной инфраструктуры.

В том же разделе «Security Posture» можно управлять отчётами, в том числе создавать разовые отчёты по доступным представлениям данных и планируемые отчёты по заданной дате. Готовые сводки можно сразу же скачать.

Анализ угроз и реагирование в Trend Micro Vision One

Эффективному отслеживанию событий по безопасности и оперативному реагированию на угрозы в Trend Micro Vision One посвящены несколько разделов консоли, в частности блок «XDR». Выявление инцидентов осуществляется на основе моделей обнаружения в разделе «Detection Model Management», формируемых на основе правил и фильтров с использованием различных методов анализа, включая объединение данных и машинное обучение.

Рисунок 4. Управление моделями обнаружения в Trend Micro Vision One

После обработки поступающей информации с сенсоров Trend Micro Vision One в разделе «Workbench» формируются оповещения, которые указывают на возможные угрозы. Это полезно для дальнейшего расследования и реагирования на инциденты.

Рисунок 5. Список оповещений по возможным атакам в Trend Micro Vision One

С помощью вкладки «Workbench» можно исследовать отображаемые оповещения по безопасности с помощью механизма аналитики для установления первопричин возникновения инцидентов и их последствий, что позволит определить уровень критической значимости каждого события и составить план дальнейших действий по реагированию. Также можно посмотреть перечень оповещений по безопасности, сгруппированных в единые инциденты.

Рисунок 6. Список инцидентов в Trend Micro Vision One

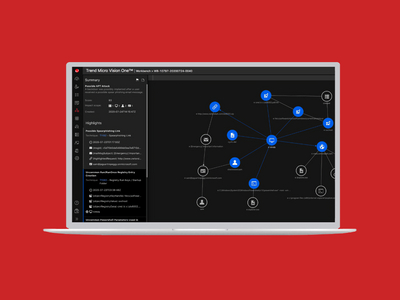

Система позволяет получить более подробную информацию о любом оповещении или инциденте. Можно посмотреть схему взаимодействия атакуемого объекта с другими пользователями и объектами в сети. Также можно посмотреть, какие техники MITRE ATT&CK при этом были использованы. Дополнительно показывается очередность действий в ходе атаки.

Рисунок 7. Взаимосвязи атакуемого объекта с другими пользователями и объектами в сети в Trend Micro Vision One

Ещё с помощью инструмента «Workbench» можно настроить автоматическое реагирование на критические предупреждения или события по безопасности.

Мониторинг рисков с помощью Trend Micro Vision One

Функциональные возможности Trend Micro Vision One позволяют осуществлять мониторинг рисков в организации. В частности, это делается с помощью инструмента Risks Insights, который даёт возможность отслеживать состояние безопасности различных объектов и субъектов сети, таких как учётные записи, устройства пользователей, облачные приложения, для того чтобы снизить риски в информационной безопасности.

Рисунок 8. Мониторинг рисков в Trend Micro Vision One

Этот раздел интерфейса отображает информацию об общем уровне риска и угрозах безопасности, таких как обнаруженные уязвимости в используемой операционной системе или приложении на устройстве, выявленные аномалии, оповещения по безопасности. Можно получить более подробную информацию о каждой уязвимости, включая идентификационный номер CVE, а также название вредоносного кода, IP-адрес устройства и т. д.

Также есть возможность выбрать в списке интересующий объект, например определённое устройство, и посмотреть индекс риска конкретно по нему. Дополнительно доступна информация об имеющихся уязвимостях, аномалиях и обнаруженных угрозах.

Интеграция с данными из базы знаний MITRE ATT&CK

Trend Micro Vision One предлагает возможности по анализу угроз с помощью блока «Threat Intelligence». Приложение «Intelligence Reports» позволяет использовать индикаторы потенциальных угроз из различных аналитических отчётов.

Рисунок 9. Подготовка аналитических отчётов в Trend Micro Vision One

Trend Micro Vision One поддерживает автоматическую или настраиваемую проверку на основе аналитических данных для поиска индикаторов компрометации (IoC). Если есть совпадения индикаторов, то можно проверить результаты поиска для дальнейшего изучения и анализа.

Trend Micro Vision One позволяет взаимодействовать с каналами TAXII и получать информацию об угрозах, которую можно применять в дополнение к пользовательской аналитике.

Рисунок 10. Работа со списком подозрительных объектов в Trend Micro Vision One

Система предоставляет возможность управлять списком подозрительных объектов и списком исключений, чтобы получать точные данные по опасным объектам.

Список исключений имеет более высокий приоритет, чем список подозрительных объектов. Объекты могут отображаться в обоих списках, но Trend Micro Vision One составляет перечень наиболее подозрительных объектов перед отправкой информации на подключённые приложения Trend Micro, такие как Apex One, Cloud App Security, Cloud One и т. д.

Ещё одним инструментом киберразведки является «Sandbox Analysis», который позволяет просматривать информацию об объектах, полученную путём анализа объектов в «песочнице» — защищённой виртуальной среде.

Дополнительные функции Trend Micro Vision One

Помимо рассмотренных выше функций Trend Micro Vision One предлагает ряд дополнительных возможностей для повышения уровня информационной безопасности, в частности — инструмент «Zero Trust Secure Access» (безопасный доступ с «нулевым доверием»), обеспечивающий оценку степени риска, источником которого является подключающийся со своего устройства к авторизованным приложениям и сетевым ресурсам пользователь.

Рисунок 11. Настройка правил ZTNA в Trend Micro Vision One

Безопасный доступ с «нулевым доверием» позволяет в автоматическом режиме обеспечить подключение и доступ к ресурсам компании для снижения рисков в сетевой инфраструктуре, с учётом применяемых правил и фильтра устройств.

Также доступно проведение инвентаризации конечных точек, сетевых устройств, почтовых систем, сетевых шлюзов и мобильных устройств.

Дополнительно можно обеспечивать безопасность использования мобильных устройств с помощью раздела «Mobile Security», где настраиваются правила безопасности для подключаемых через Trend Micro Vision One мобильных устройств.

Выводы

Можно отметить, что Trend Micro Vision One по своим функциональным возможностям полностью соответствует системам класса XDR. Одной из ключевых особенностей продукта является использование комплексного подхода, который заключается в использовании сенсоров на различных уровнях инфраструктуры, в том числе в конечных точках, сетевом и почтовом трафике, облаках, мобильных приложениях и IoT. Trend Micro Vision One через механизмы аналитики обрабатывает и группирует эти данные, после чего показывает только те сообщения и инциденты, которые представляют угрозу безопасности инфраструктуры. Система предлагает удобные механизмы для оперативного реагирования и расследования инцидентов.

Также стоит отметить интуитивно понятный интерфейс консоли администрирования, который позволяет быстро ориентироваться в функциональных возможностях системы, а благодаря панелям мониторинга — оперативно и в большом объёме получать всю информацию о состоянии защищённости инфраструктуры и рисках.

Необходимо сказать, что такие системы, как Trend Micro Vision One, позволяют значительно повысить уровень защиты информационных ресурсов любой организации за счёт комплексного подхода, который даёт возможность контролировать рубежи информационной инфраструктуры на различных уровнях, а также быстро и эффективно реагировать на атаки, в том числе благодаря использованию метрик от MITRE ATT&CK.