Сертификат AM Test Lab

Номер сертификата: 206

Дата выдачи: 14.11.2017

Срок действия: 14.11.2022

- Введение

- Новые возможности продукта

- Системные требования и поддерживаемые технологии

- Работа с продуктом

- 4.1. Настройка Zecurion Device Control (Zlock) (работа в Zconsole)

- 4.2. Работа с технологией цифровых отпечатков DocuPrints

- 4.3. Работа с технологией лингвистического анализа MorphoLogic

- 4.4. Работа с технологией анализа графических файлов (OCR)

- 4.5. Контроль устройств в RDP-сессии

- 4.6. Контроль удаленных сотрудников и блокировка доступа к интернету

- 4.7. Контроль буфера обмена

- 4.8. Контроль мобильных устройств Android и Windows

- Выводы

Введение

Необходимость защиты корпоративной информации от утечки с использованием различных внешних носителей информации давно стоит перед службами ИБ. Согласно данным из отчета об исследовании «Утечки конфиденциальной информации в России и в мире. Итоги 2016 года» аналитического центра Zecurion Analytics, утечки данных через мобильные накопители (USB-флешки, смартфоны и другие мобильные гаджеты) на сегодняшний день лидируют среди самых простых и популярных способов и составляют 11,6% от общего их числа.

На съемные накопители можно быстро и, соответственно, почти незаметно скопировать большие объемы информации — от нескольких десятков мегабайт до терабайта или более. Но запретить полностью использование съемных накопителей в большинстве случаев не получается. Во многих компаниях использование USB-устройств вызвано структурой бизнес-процессов. Но даже легальное копирование на внешние накопители несет в себе огромные риски, возникающие при перевозке и хранении носителей — их элементарно легко потерять, оставить в кафе, вытащить из кармана в метро или автобусе.

Кроме того, большое количество внутренних инцидентов происходит с бумажными документами. Ограничить распространение бумажных копий документов техническими средствами затруднительно. Поэтому кроме контроля съемных носителей необходим и своевременный контроль печати.

Наилучшим техническим вариантом для предотвращения утечки данных является применение систем класса DLP для защиты от утечек на конечных точках сети. Данный обзор будет посвящен отечественному решению для предотвращения утечек корпоративной информации через мобильные устройства и через принтеры — DLP-системе Zecurion Device Control (Zlock), разработанной российской компанией Zecurion.

Zecurion Device Control (Zlock) позволяет предотвращать утечки конфиденциальной информации через периферийные устройства с помощью гибкой настройки политик доступа, анализа содержимого передаваемых файлов и блокирования несанкционированного копирования документов. На нашем сайте мы уже не раз описывали DLP-систему Zecurion Device Control (Zlock). Последний обзор был посвящен версии 5.0. С тех пор продукт претерпел ряд значительных изменений. В статье мы сконцентрируем свое внимание на возможностях новой версии Zecurion Device Control (Zlock) 7.0.

Новые возможности продукта

В Zecurion Device Control (Zlock) 7.0 реализованы следующие новые возможности:

Технологии контентного анализа

Zecurion Device Control (Zlock) 7.0 поддерживает технологии контентного анализа данных Zecurion:

- технология цифровых отпечатков DocuPrints,

- метод опорных векторов SVM,

- анализ графических файлов с помощью OCR-модуля,

- технология ImagePrints для определения документов, содержащих определенные изображения, например, печать организации.

Контроль доступа в интернет вне корпоративной сети

Zecurion Device Control (Zlock) 7.0 контролирует доступ в интернет вне корпоративной сети, разрешая доступ только по определенным VPN-каналам. В этом случае сетевой трафик с рабочей станции по защищенному каналу будет перенаправляться в корпоративную сеть, где может быть проанализирован на шлюзе с помощью шлюзового DLP, например, Zecurion Traffic Control (Zgate).

Контроль буфера обмена

В новую версию продукта добавлена возможность контроля буфера обмена. Это позволяет создавать инциденты, содержащие теневые копии содержимого буфера обмена для указанных пользователей.

Контроль мобильных устройств

Zecurion Device Control (Zlock) 7.0 поддерживает контроль мобильных устройств на платформах Android и Windows. Для смартфонов и планшетов можно создать политики в части разграничения доступа непосредственно к устройству, к его внутренней памяти при подключении к рабочей станции по протоколу USB, а также при подключении по протоколу Bluetooth.

Контроль удаленных устройств

В седьмой версии добавлена возможность контроля удаленных устройств, подключаемых к компьютеру по RDP-сессии. В рамках терминальной сессии Zecurion Device Control (Zlock) позволяет контролировать доступ к RDP-дискам, RDP-портам, смарт-картам и буферу обмена.

Контроль использования USB-устройств в macOS

Важно отметить, что в новой версии Zecurion Device Control появилась возможность контроля USB-устройств и блокировки утечек конфиденциальных данных на рабочих станциях под управлением macOS 10.8 Mountain Lion, 10.9 Mavericks и 10.10 Yosemite.

Zecurion Device Control для macOS позволяет создавать индивидуальные или групповые политики безопасности для работы с USB-устройствами. При этом можно не только запретить или разрешить использование USB-устройств, но и открыть доступ только на чтение. В гетерогенной среде управление политиками одновременно для macOS и Windows происходит через единую систему управления Zconsole.

Системные требования и поддерживаемые технологии

Системные требования

Системные требования к аппаратному и программному обеспечению по сравнению с последней рассматриваемой нами версией практически не изменились за исключением того, что добавилась поддержка macOS.

Таблица 1. Минимальные системные требования Zecurion Device Control (Zlock)

| Аппаратные и программные средства | Клиентский модуль | Сервер журналов | Консоль управления | Сервер конфигураций |

| Процессор | Windows: Pentium 3 и выше macOS: Intel Core 2 Duo и выше | Pentium 3 и выше | ||

| Оперативная память | Windows: 256 Мбайт и выше macOS: 1 Гб и выше | 256 Мбайт и выше | ||

| ОС | Microsoft Windows XP SP2 (32 бита)/2003 SP1 (32 и 64 бита)/Vista SP1 (32 и 64 бита), 2008/Windows 7 (32 и 64 бита)/2008 R2, 2012/Windows 8 (32 и 64 бита)/Windows 1 macOS 10.8 Mountain Lion, OS X 10.9 Mavericks и 10.10 Yosemite | Microsoft Windows XP SP2 (32 бита)/2003 SP1 (32 и 64 бита)/Vista SP1 (32 и 64 бита), 2008/Windows 7 (32 и 64 бита)/2008 R2, 2012/Windows 8 (32 и 64 бита)/Windows 1 | ||

| Дополнительное ПО | Желательно Microsoft SQL Server 2000 SP2, 2005 или Oracle Database 10g Release 2 (10.2) Microsoft Windows (32 бита) | |||

Кроме того, все компоненты могут быть развернуты на виртуальных машинах.

Поддерживаемые порты и устройства

Zecurion Device Control контролирует любые устройства, подключаемые к USB и другим портам компьютера, а также встроенные устройства и контроллеры.

Устройства:

- USB-накопители;

- портативные жесткие диски;

- локальные и сетевые принтеры;

- сетевые карты и Wi-Fi-роутеры;

- CD- и DVD-дисководы;

- медиаплееры, фото- и видеокамеры;

- мобильные телефоны, смартфоны, КПК (включая iPhone, iPad, iPod);

- сканеры, МФУ и др.

Порты и контроллеры:

- USB;

- LPT и COM;

- Wi-Fi, Bluetooth, IrDA;

- IEEE 1394.

Возможности интеграции Zecurion Device Control (Zlock) с другими системами

Zecurion Device Control (Zlock) тесно интегрируется с другими продуктами Zecurion — DLP-системой для контроля сетевых каналов Traffic Control (Zgate), системой для поиска данных Discovery (Zdiscovery) и системой шифрования серверов и магнитных лент Storage Security (Zserver). Вместе они составляют комплексную систему, обеспечивающую надежную защиту от утечек конфиденциальной информации.

В Zecurion Device Control (Zlock) реализована интеграция с Active Directory. Она заключается в возможности загрузки доменной структуры и списка компьютеров корпоративной сети в Zecurion Device Control (Zlock). Это позволяет увеличить удобство использования системы и повысить возможности масштабируемости.

Соответствие требованиям регуляторов

Zecurion Device Control (Zlock) сертифицирован по требованиям безопасности ФСТЭК России в составе Zecurion DLP Enterprise RV (сертификат ФСТЭК России № 3399 на соответствие ТУ и 4 уровню РД НДВ, действителен до 30.04.2018 г.). Сертификация по требованиям безопасности ФСТЭК России дает возможность использовать Zecurion Device Control (Zlock) в составе системы защиты информационных систем, где применение сертифицированных продуктов обязательно, например, в информационных системах персональных данных, государственных информационных системах (ГИС), автоматизированных системах управления технологическим процессом (АСУ ТП). Zecurion Device Control (Zlock) сертифицирован в системе сертификации средств защиты информации Министерства обороны РФ на соответствие требованиям РД НДВ-2, что позволяет использовать решение при обработке данных с грифом «Совершенно секретно».

Кроме того, Zecurion DLP включен в реестр отечественного программного обеспечения.

Работа с продуктом

Настройка Zecurion Device Control (Zlock) (работа в Zconsole)

Как и в предыдущих версиях продукта, управление системой Zecurion Device Control (Zlock) осуществляется через единую консоль для всех решений Zecurion — Zconsole. Альтернативный способ управления продуктами Zecurion — через веб-консоль — в рамках данного обзора рассматривать не будем, но подробно его опишем в будущих публикациях.

Рисунок 1. Консоль управления Zconsolе

Администратор с помощью Zconsole может устанавливать, обновлять и удалять клиентские модули, создавать и распространять политики безопасности Zlock, производить мониторинг состояния клиентских модулей в режиме реального времени, просматривать события Zecurion Device Control (Zlock) и данные теневого копирования, собирать данные об устройствах корпоративной сети и консолидировать их в едином каталоге устройств, а также предоставлять мгновенный доступ по запросу сотрудника.

Рисунок 2. Удаленная установка агента защиты в Zconsole

Zecurion Device Control (Zlock) позволяет контролировать использование устройств и портов любого типа, модели и марки. Контроль осуществляется на основе гибкой настройки политик доступа. Система также контролирует все документы и файлы, которые копируются сотрудниками на съемные устройства и распечатываются на локальных и сетевых принтерах.

В отличие от других агентских систем, Zecurion Device Control (Zlock) способна предотвращать утечки информации через устройства в реальном времени. При выявлении нарушений политик безопасности Zecurion Device Control (Zlock) блокирует печать, чтение или запись на устройства.

Разграничение доступа к внешним устройствам в Zecurion Device Control (Zlock) осуществляется на основе политик доступа.

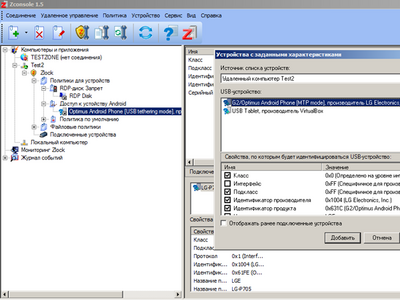

Рисунок 3. Настройка политики для USB-устройства с заданными характеристиками в Zecurion Device Control (Zlock) 7.0

Для каждого типа устройств Zecurion Device Control (Zlock) предполагает возможность гибкой настройки прав доступа на основе списков контроля доступа (ACL).

Рисунок 4. Настройка избирательной политики доступа к устройству в Zecurion Device Control (Zlock)

Администратор Zecurion Device Control (Zlock) может создавать неограниченное число политик для разных видов устройств, различных групп или отдельных пользователей. При этом можно не только запретить или разрешить использование флешек, но и установить частичный доступ — только на чтение. Zecurion Device Control (Zlock) идентифицирует устройства с точностью до серийного номера и сообщает системе обо всех попытках подключения, чтения или записи. Это дает возможность назначать разные права доступа к устройствам одного класса, например, запретить использование USB-накопителей, но при этом разрешить использование USB-ключей для аутентификации пользователей.

В свойствах каждой политики можно настроить журналирование и обработку файловых операций и печати. Обработка файловых операций возможна для устройств, имеющих файловую систему (флеш-диски, жесткие диски, дискеты, RDP-диски и т. д.), при работе с MTP-устройствами при записи на CD/DVD и при печати документов на принтере.

Кроме того, Zecurion Device Control (Zlock) предлагает альтернативу полному запрету флешек — контроль использования накопителей по типу файлов или фильтрацию по содержимому документов. Такой подход является наиболее гибким, позволяя запретить вынос только той конкретной информации, которая наиболее критична для компании с точки зрения безопасности.

Рисунок 5. Добавление политики доступа по типам файлов в Zecurion Device Control (Zlock) 7.0

При настройке политик по содержимому передаваемых документов существует возможность открыть полный доступ к устройствам, ограничив запись, чтение или печать файлов, содержащих конфиденциальную информацию (для USB-устройств и принтеров).

Рисунок 6. Настройка условий для файловой политики в Zecurion Device Control (Zlock) 7.0

Политики могут иметь временной интервал или быть одноразовыми. Их применение можно настраивать в зависимости от времени передачи, направления трафика и местоположения пользователей. Например, можно разрешить работу с устройствами и принтерами только в рабочее время с 9.00 до 18.00.

Рисунок 7. Настройка временного интервала в Zecurion Device Control (Zlock) 7.0

В Zlock также существует особый вид политики — это «Политика по умолчанию». Она описывает права доступа к устройствам, которые по тем или иным причинам не подпадают под действия других правил разграничения доступа. Например, с помощью «Политики по умолчанию» можно запретить использовать все USB-устройства, а с помощью обычной — разрешить использовать какое-то определенное устройство.

Рисунок 8. Политика доступа по умолчанию в Zecurion Device Control (Zlock) 7.0

Для защиты данных от кражи вне периметра в Zecurion Device Control (Zlock) реализована функция шифрования файлов (криптопериметр). Это полезно в тех случаях, когда сотруднику разрешено работать с информацией, например, дома или в командировке. Существует риск кражи или потери носителя, а также преднамеренного слива информации вне периметра защиты DLP. Криптопериметр позволяет принудительно шифровать файлы при копировании их на USB-устройства в зависимости от политик безопасности, настроенных администратором. Открытие зашифрованных документов возможно на разрешенных политиками компьютерах, например, только на стационарных компьютерах определенного департамента.

Рисунок 9. Шифрование и загрузка настроек в Zecurion Device Control (Zlock) 7.0

Zecurion Device Control (Zlock) позволяет записывать скриншоты рабочих столов сотрудников с заданной администратором периодичностью в виде инцидентов низкой важности, содержащих графические файлы снимков экранов. Zlock делает скриншот активных экранов и помещает их в архив (хранилище теневых копий). При наличии нескольких мониторов создается один графический файл, содержащий скриншот всех рабочих столов пользователя. Также можно извлекать текст из изображений при помощи технологии OCR.

В Zecurion Device Control (Zlock) существует возможность автоматически выполнять архивирование (теневое копирование) файлов, которые пользователи записывают на внешние накопители. Это позволяет контролировать ситуацию даже в том случае, если пользователю разрешена запись на устройства, поскольку администратор безопасности всегда будет точно знать, какую информацию сотрудник записывает на съемный носитель.

Вся информация, записываемая пользователем на внешний носитель, незаметно для него копируется в защищенное хранилище на локальной машине и затем переносится на сервер. Функция теневого копирования создает точные копии файлов, которые пользователь записывает на устройства, и расширяет возможности аудита, позволяя проводить расследование возможных инцидентов.

Рисунок 10. Настройка теневого копирования в Zecurion Device Control (Zlock) 7.0

Теневое копирование можно настраивать выборочно: при этом система будет отслеживать информацию только для определенных пользователей, групп пользователей и носителей, которые подпадают под действие конкретной политики доступа Zecurion Device Control (Zlock).

Работа с технологией цифровых отпечатков DocuPrints

Технология цифровых отпечатков DocuPrints основана на анализе перехваченной информации и сравнении ее с образцами конфиденциальных документов. Технология применяется для контроля больших по объему документов, которые редко изменяются или статичны.

Принцип работы технологии следующий. В системе необходимо настроить список хранилищ с документами, которые содержат конфиденциальную информацию. Из этих документов создаются цифровые отпечатки: система разбирает документы на небольшие блоки (шинглы), «запоминает» ключевую информацию и специальные метаданные для каждого из блоков. При этом технология работает даже при значительной модификации текста, например, после частичного удаления, копирования и перемещения данных внутри документа, копирования данных в другой документ, маскировки отдельных символов, изменения формата или кодировки документа и т. д.

Для тестирования технологии в базе цифровых отпечатков мы создали категорию TOP SECRET. В качестве алгоритма поиска выбрали «Метод опорных векторов». На сервере создали два каталога: TOP SECRET и NON TOP SECRET с соответствующим содержимом файлов для создания базы цифровых отпечатков.

Рисунок 11. Создание базы цифровых отпечатков TOP SECRET с алгоритмом поиска «Метод опорных векторов» в Zecurion Device Control (Zlock)

Для контролируемого рабочего места создали файловую политику TOP SECRET. В качестве условия контроля выбрали «Соответствие категории отпечатков», а в качестве категории выбрали ту, что мы создавали ранее — TOP SECRET.

Рисунок 12. Создание файловой политики TOP SECRET с условием контроля по категориям отпечатков в Zecurion Device Control (Zlock)

База цифровых отпечатков может обновляться по заданному расписанию. Для этого достаточно поместить вновь созданный или измененный документ в базу и настроить желаемую частоту обновления, и к нему автоматически начнут применяться политики Zecurion Device Control (Zlock).

На контролируемом рабочем месте мы попытались скопировать на флешку документ, который схож с документами, что лежат в базе отпечатков TOP SECRET.

Рисунок 13. Блокировка передачи документа системой Zecurion Device Control (Zlock) по политике TOP SECRET

В результате сравнения Zecurion Device Control (Zlock) определил степень схожести передаваемых на флешку данных с базой цифровых отпечатков конфиденциальной информации TOP SECRET и заблокировал их передачу.

Работа с технологией лингвистического анализа MorphoLogic

В новой версии Zecurion Device Control (Zlock) для контекстного анализа передаваемых файлов используется технология лингвистического анализа MorphoLogic. В ее основе лежит применение морфологии и технологии стемминга. Общий принцип морфологического анализа следующий: система сравнивает слова из анализируемого документа со специальными словарями, которые составляются с учетом специфики конфиденциальной информации и содержат наиболее встречающиеся в конфиденциальных документах слова и выражения. Стемминг, в отличие от морфологического анализа, выполняется без использования словаря словоформ. При использовании стемминга в заданном слове выделяется псевдооснова путем отбрасывания окончания и суффикса, и эта псевдооснова ищется в тексте.

Для тестирования технологии мы создали на сервере поиска словарь TOP SECRET, включив в него слова Secret, Top Secret.

Рисунок 14. Создание словаря TOP SECRET в Zecurion Device Control (Zlock)

Создали файловую политику TOP SECRET с опцией контроля файлов по содержимому. В условиях политики выбрали функцию «Соответствие словарю» — TOP SECRET, а также опции «Искать текст» и «Использовать морфологию».

Рисунок 15. Создание файловой политики TOP SECRET с условием контроля поиска по словарю и использования морфологии в Zecurion Device Control (Zlock)

Следующим этапом на контролируемом рабочем месте мы создали текстовый документ, в котором заменили слово Secret на Sicret и отправили на печать.

Рисунок 16. Блокировка печати документа со словом Sicret

Zecurion Device Control (Zlock) на контролируемом компьютере блокирует печать документа, указывая на применение политики TOP SECRET.

Работа с технологией анализа графических файлов (OCR)

Для анализа графических файлов в Zecurion Device Control (Zlock) используются OCR-модули ABBYY FineReader Engine и Tesseract. Ядро OCR распознает текст из пересылаемых изображений. А для анализа распознанных текстов могут использоваться любые технологии Zecurion.

Для тестирования технологии анализа графических файлов в «Настройках OCR» Сервера поиска Zecurion мы подключили ядро OCR Tesseract.

Рисунок 17. Подключение ядра для распознавания текста OCR Tesseract в Zecurion Device Control (Zlock)

Создали файловую политику TOP SECRET, в параметрах которой указали условия поиска в тексте передаваемых файлов слово Secret, а также включили опцию «Извлекать текст из изображений».

Рисунок 18. Создание файловой политики TOP SECRET с условием поиска в тексте передаваемых файлов слова Secret в Zecurion Device Control (Zlock)

Для имитации утечки на контролируемом рабочем месте мы создали графический файл, текст которого содержит слово Secret, и попытались скопировать его на флешку.

Рисунок 19. Графический файл, текст которого содержит слово Secret, в Zecurion Device Control (Zlock)

В результате анализа Zecurion Device Control (Zlock) выявил нарушение политики безопасности TOP SECRET и заблокировал передачу изображения.

Рисунок 20. Блокировка передачи документа системой Zlock по политике TOP SECRET в Zecurion Device Control (Zlock)

Контроль устройств в RDP-сессии

В новую версию Zecurion Device Control (Zlock) добавлена возможность контроля удаленных устройств, подключаемых к компьютеру по RDP-сессии, например, при использовании тонких клиентов.

Рисунок 21. Создание политики контроля доступа (запрета) к RDP-дискам в Zecurion Device Control (Zlock)

В рамках RDP-сессии Zlock может контролировать доступ к RDP-дискам, RDP-портам, смарт-картам и буферу обмена.

Для апробации мы создали для контролируемого компьютера политику запрета доступа к RDP-диску.

Рисунок 22. Создание RDP-сессии с пробросом на терминальный сервер флеш-диска Kingston

При создании RDP-сессии в опциях подключения из локальных ресурсов выбрали проброс флеш-диска Kingston.

Рисунок 23. Запрет доступа к RDP-диску в терминальной сессии

После подключения к серверу накопитель Kingston доступен как RDP-диск («F на Zecurion»). При попытке открыть RDP-диск операционная система отказывает в доступе к нему.

Контроль удаленных сотрудников и блокировка доступа к интернету

В седьмой версии Zlock при работе совместно с серверным DLP возможна блокировка доступа к интернету при нахождении компьютера вне локальной сети.

Рисунок 24. Включение опции «Доступ в интернет только через VPN» в Zecurion Device Control (Zlock)

Блокировка осуществляется путем задания списка VPN-серверов, соединение с которыми разрешено. Таким образом, даже при нахождении компьютера вне локальной сети (например, ноутбук в командировке), трафик перенаправляется на Zgate и утечки через сетевые каналы блокируются.

Контроль буфера обмена

В новой версии Zecurion Device Control (Zlock)добавлена возможность контроля буфера обмена. Все данные, которые пользователи копируют в буфер обмена, сохраняются в архиве (выполняется теневое копирование содержимого буфера обмена) и могут просматриваться офицером безопасности в любой момент.

Рисунок 25. Настройка контроля буфера обмена в Zecurion Device Control (Zlock)

Рисунок 26. Просмотр событий буфера обмена в архиве Zecurion Device Control (Zlock)

Контроль мобильных устройств Android и Windows

В Zecurion Device Control (Zlock) 7.0 осуществляется контроль мобильных устройств на платформах Android и Windows. Для смартфонов и планшетов можно создать политики в части разграничения доступа непосредственно к устройству, к его внутренней памяти (как к устройству Mass storage device) при подключении к рабочей станции по протоколу USB, а также при подключении по протоколу Bluetooth.

Рисунок 27. Создание политики доступа для Android-устройства в Zecurion Device Control (Zlock)

Выводы

В обзоре мы познакомились с новой версией DLP-системы Zecurion Device Control (Zlock) 7.0. Ключевое отличие от предыдущей версии — поддержка новых разработок Zecurion в области анализа перехваченных данных. Новая версия поддерживает технологии контентного анализа данных, включая цифровые отпечатки DocuPrints, метод опорных векторов SVM, анализ графических файлов с помощью OCR-модуля и технологию ImagePrints для определения документов, содержащих конкретные изображения, например, печать организации.

Кроме того, в седьмой версии добавлена возможность контроля мобильных устройств под управлением операционных систем Android и Windows Phone в части разграничения доступа к устройству при подключении его к корпоративному компьютеру, а также возможность контроля удаленных устройств, подключаемых к компьютеру по RDP-сессии и MTP-протоколу, что особенного актуально, так как сейчас многие переходят на формат удаленной работы.

Немаловажным преимуществом является появление версии Zecurion Device Control (Zlock) for macOS для разграничения доступа к USB-устройствам и журналирования файловых операций с USB-носителями на компьютерах марки Apple под управлением macOS.

Из недостатков можно отметить отсутствие поддержки операционных систем семейства Linux и новейших версий macOS.

Достоинства:

- Контентный анализ с помощью любой комбинации технологий обнаружения утечек (анализ производится локально агентом Zlock, политики DLP кэшируются, контроль доступа активен даже при нахождении компьютера за пределами сети, где находится сервер Zecurion Device Control (Zlock)).

- Совместимость с любыми моделями и марками периферийных устройств.

- Контроль удаленных устройств, подключаемых к компьютеру по RDP-сессии и MTP-протоколу.

- Поддержка операционных систем macOS в части разграничения доступа к USB-устройствам и журналирования файловых операций с USB-носителями.

- Управление Zlock осуществляется через единую систему управления DLP-решениями Zconsole.

- Работа в виртуальных и терминальных средах.

- Интеграция с Active Directory упрощает развертывание и администрирование системы, используя групповые политики Microsoft.

- Отечественное решение (Zecurion DLP включен в реестр отечественного программного обеспечения).

- Сертификаты соответствия ФСТЭК России и МО России.

Недостатки:

- Отсутствие поддержки операционных систем семейства Linux и новейших версий macOS.