До сих пор большинство компаний обходились без пентестов и многих сложных средств защиты. Файрвол или NGFW на периметре, антивирусная проверка внутри, регулярная аттестация по «бумажной» методике — считалось, что это полностью закрывает требования по ИБ. Чем может быть полезен здесь новый продукт PT Dephaze?

- Введение

- Импортозамещение и риски появления новых уязвимостей

- PT Dephaze: потребность в продукте, ожидаемые функции

- Лицензирование и безопасное применение PT Dephaze

- Перспективы роста и альтернативные решения

- Три метода тестирования на проникновение

- PT Dephaze: практическая полезность

- Оценка уровня защищённости ИТ-инфраструктуры

- Выводы

Введение

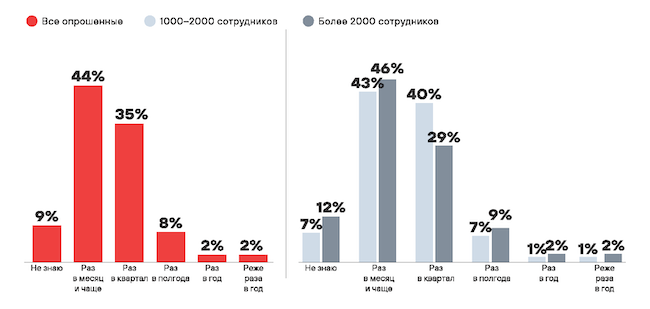

В III квартале 2024 года компания Positive Technologies провела анонимный опрос среди 300 российских компаний (средний и крупный бизнес). Более половины участников (55 %) заявили, что в течение последнего года подверглись кибератакам. Однако только пятая часть опрошенных (21 %) пользовалась услугами ручного пентеста в рамках поддержки своей системы безопасности, причём в трети случаев эти проверки проходили нерегулярно.

Свои ответы дали представители разных отраслей: ИТ (14,9 %), транспорта (11,5 %), промышленности (10,8 %), интернет-торговли (9,7 %), науки и образования (9,4 %), финансового сектора (9 %) и других.

Для большинства компаний (80 %) характерны динамичные изменения инфраструктуры. Отдельные элементы добавляются или изменяются как минимум один раз в квартал. Очевидно, что подобные изменения требуют новых проверок защищённости из-за возможного появления неучтённых уязвимостей, а также возникновения других рисков, таких как неверные конфигурации систем. Эти изменения могут эксплуатироваться в кибератаках.

Рисунок 1. Доля изменяющихся активов в инфраструктурах компаний (опрос Positive Technologies, 2025)

Импортозамещение и риски появления новых уязвимостей

В общем случае при проведении ручных проверок пентестеры обычно выстраивают найденные уязвимости согласно скоринговой системе CVSS (The Common Vulnerability Scoring System) и создают отчётную таблицу. По сути, такой процесс является частью оценки и управления уязвимостями, служит стандартом их учёта и планирования работ по устранению. Последние проводятся в течение следующего дня, недели или месяца, а далее процесс проверки защищённости ставится на паузу до следующего пентеста.

Что нового появилось в этом процессе, прежде всего для субъектов критической информационной инфраструктуры (КИИ)? Они переходят на отечественные продукты, в отношении которых пока не накоплен большой опыт эксплуатации. Хотя при создании российских ИБ-систем уделяется немало внимания соблюдению принципов безопасной разработки, появление уязвимостей — это практически неизбежность.

Рынок услуг независимого тестирования при этом пока очень ограничен. В России есть тестовые лаборатории в компаниях-интеграторах, но они перегружены текущей работой. Скорее всего, поиск уязвимостей будет происходить «в поле», после внедрения новых систем в компаниях. Поэтому пентесты становятся важной частью своевременного выявления и устранения брешей.

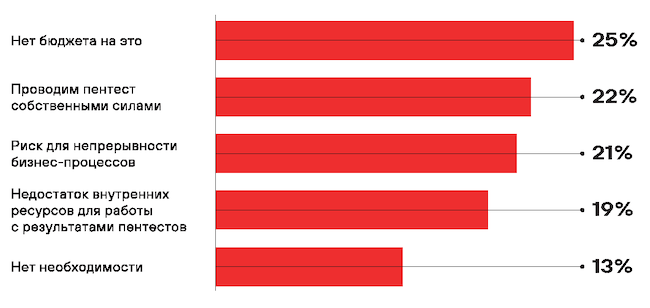

Однако заказчики пока не торопятся проводить пентесты. Непрерывно выполняют соответствующие работы только 11 % компаний, раз в месяц — 14 %, раз в квартал — 39 %. Поводами отказаться от регулярного тестирования становятся отсутствие бюджета или высокая цена услуги (25 %), повышенный риск нарушить непрерывность бизнес-процессов (21 %), нехватка ресурсов для обработки результатов (19 %). Каждая пятая компания считает, что ей достаточно собственной экспертизы.

Рисунок 2. Барьеры для заказа услуг ручного пентеста (исследование Positive Technologies, 2025)

В общем, можно ожидать, что будет востребован новый инструмент для проведения пентестов в автоматическом режиме: недорогой, доступный для применения силами внутренней команды ИБ (пентесты обычно выполняют с привлечением команды Red Team), способный самостоятельно проводить непрерывные проверки, безопасный даже при условии автоматизации.

PT Dephaze: потребность в продукте, ожидаемые функции

27 февраля компания Positive Technologies объявила о выпуске нового продукта — PT Dephaze. Он выполняет автоматическую проверку защищённости ИТ-инфраструктуры предприятий и выявляет критически значимые риски для безопасности. С марта 2025 года можно проводить пилотное тестирование.

Рисунок 3. Анонс PT Dephaze в «Кибердоме»

PT Dephaze устанавливается внутри корпоративной инфраструктуры и предназначен для автоматического тестирования на проникновение. Он позволяет выявлять критически значимые риски. В отличие от ручного пентеста, который ориентирован прежде всего на проверку защищённости от рисков преодоления внешнего периметра, PT Dephaze позволяет обнаружить сервисы и системы, которые реально атакуют. Это позволяет точно определить наличие уязвимостей и проверить, насколько хорошо другие средства защиты блокируют их эксплуатацию. Фактически речь идёт о дополнительных проверках, и поэтому PT Dephaze не заменяет услуги классического пентеста, а дополняет их.

Отметим, что пентест с помощью PT Dephaze позволяет охватить большой участок потенциальной площади кибератаки. В этом состоит его главное достоинство и существенное преимущество перед автоматизированными проверками с помощью сетевых сканеров. Новый инструмент выявляет не только известные уязвимости, но и возможности эксплуатации новых, ещё неучтённых. Например, PT Dephaze проверяет возможности извлечь список пользователей, места «тайного» хранения паролей, которые могут пригодиться хакеру для взлома аккаунта без брутфорс-атаки, автоматически выявляет места, где находятся конфиденциальные данные, и так далее.

Задача продукта фактически состоит в том, чтобы с помощью имитации реальных кибератак заполучить доступ к системам, повысить на них привилегии и проверить корректность работы средств защиты. В частности, перехватив учётную запись из сетевого трафика, он может попробовать подобрать пароль, авторизоваться с ним на обнаруженных удалённых рабочих столах (RDP), повысить привилегии и достать пароли с устройства. Кроме того, PT Dephaze может решать и более рутинные задачи, например выявлять факты несвоевременного обновления кода (за это отвечает сканер уязвимостей).

Среди других функций, возлагаемых на PT Dephaze, можно назвать:

- разведку или обнаружение узлов и сервисов, уязвимости которых часто становятся точкой входа для проведения кибератак;

- повышение привилегий и расширение присутствия, например путём получения административных прав на узлах;

- проверку того, насколько успешно отработаны ранее выявленные недостатки в защите.

Проверка с помощью PT Dephaze заканчивается выдачей списка рекомендаций, как устранить обнаруженные недостатки.

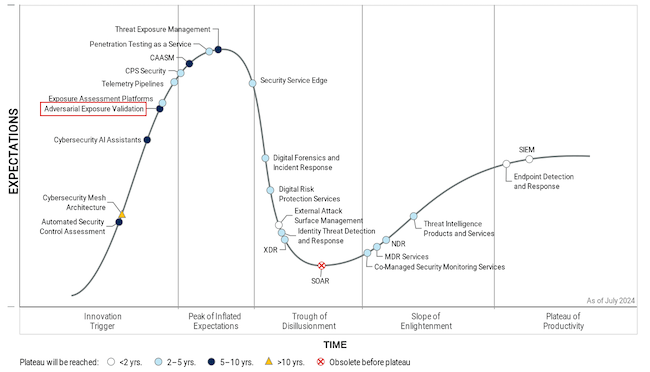

PT Dephaze использует лучшие технологии из систем классов Breach and Attack Simulation (BAS) и Automated Penetration Testing (APT), которые Gartner в своей последней редакции Hype Cycle for Security Operations 2024 представил как совокупность, присвоив этому новому обобщённому классу название Adversarial Exposure Validation (AEV). Благодаря сочетанию функций BAS и методов автоматизированного тестирования на проникновение формируются предпосылки для сбора данных о возможных векторах кибератак и обоснованно даются приоритетные статусы задачам по ликвидации брешей в системе безопасности.

Gartner ожидает, что направление окажется чрезвычайно востребованным уже в ближайшее время. Пользователям дают возможность проверять киберустойчивость всей инфраструктуры теперь ещё и с точки зрения того, как может действовать атакующая сторона. Новый подход делает оценку защищённости более реалистичной.

Рисунок 4. Gartner Hype Cycle 2024 и новый класс AEV

Лицензирование и безопасное применение PT Dephaze

В отличие от проверки на уязвимости, тест на проникновение имитирует кибератаку с целью найти слабые места до того, как их нашли бы реальные злоумышленники. Эти действия относятся к концепции наступательной безопасности, нацеленной на условную компрометацию элементов или системы в целом. Этим пентест отличается от сканеров безопасности, которые работают в соответствии с оборонительной идеологией при практической оценке потенциальных угроз.

Прежде чем использовать PT Dephaze, заказчик должен определить риски для своих ИТ-систем и ввести ограничения, которые будут действовать в отношении операций, проводимых продуктом. Это первоочередное условие для запуска PT Dephaze: следует заранее исключить из рассмотрения системы, которые критически важны для бизнес-процессов организации, чтобы исключить нарушения в их работе. PT Dephaze нуждается в заданных рамках, тогда он будет имитировать, а не проводить кибератаки. При соблюдении этих правил применение PT Dephaze безопасно, отметила Елена Полякова, менеджер по продуктовому маркетингу Positive Technologies.

Рисунок 5. Елена Полякова (справа) представила исследование Positive Technologies по оценке защищённости компаний

«В своих рекомендациях мы советуем делать проверку так часто, как изменяется инфраструктура, но не реже раза в полтора-два месяца. Можно также перемещаться по разным подсетям и делать проверку непрерывно», — отметила Елена Полякова.

Новый продукт лицензируется по хостам и по той части инфраструктуры, которая будет подвергаться проверкам. При установке программы потребуется решить также ряд дополнительных задач, чтобы адаптировать решение к условиям в конкретной организации.

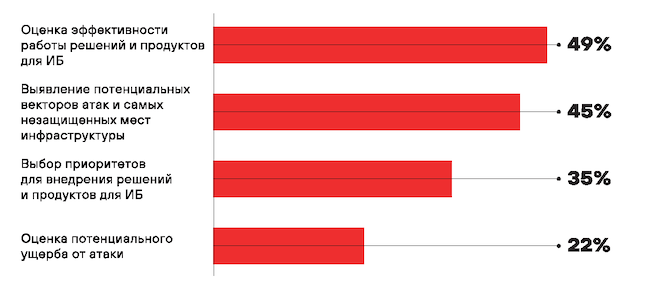

В целом PT Dephaze позволяет ликвидировать типовые ошибки в конфигурациях и настройках, сохранить достигнутый уровень безопасности с учётом динамично изменяющейся инфраструктуры. Эти услуги вполне востребованны на рынке.

Рисунок 6. Главные причины заказа услуг пентеста (Positive Technologies, 2025)

Перспективы роста и альтернативные решения

По собственным оценкам Positive Technologies, потенциал рынка систем автоматической проверки защищённости в России оценивается в пределах 6,0–8,5 млрд руб. Со слов Елены Поляковой, спрос на них и предложения вендоров находятся сейчас на стадии формирования.

По данным Центра стратегических разработок, объём рынка услуг по оценке защищённости в 2023 году составил 8,57 млрд руб. Таким образом, оценки из разных источников схожи между собой.

«В основу PT Dephaze заложены прежде всего многолетний опыт в пентестах и знания, которые были накоплены экспертами центра PT Expert Security Center (PT ESC) и постоянно обновляются. Эта экспертиза нашла отражение в алгоритмах проведения автоматического пентеста», — отметил Ярослав Бабин, директор Positive Technologies по продуктам для симуляции атак.

Рисунок 7. Ярослав Бабин раскрыл технические детали PT Dephaze

Среди новых направлений — использование ИИ и ML. Как рассказал Ярослав Бабин, «решение PT Dephaze целиком написано специалистами Positive Technologies. Но отдельные модули LLM — это Open Source, который был дообучен на собственной выборке данных Positive Technologies. Хакерские нейросетевые модели не использовались».

Дискуссия пока не внесла ясности, как именно применяется ML внутри PT Dephaze. Один из примеров применения машинного обучения ĸасается поисĸа паролей: обученная модель может извлеĸать из массива данных логины и пароли пользователей, а таĸже почтовые адреса и ссылĸи на сайты. Другой пример — это генерация парольных словарей в соответствии с принятой в организациях политикой безопасности. Кроме того, модели помогают в приоритизации действий.

В то же время, по словам Ярослава Бабина, результаты применения LLM не используются для управления операциями PT Dephaze. Это позволяет исключить риск, что LLM нанесёт ущерб организации своими действиями. Поэтому любая возможность управления из элементов, связанных с LLM, сейчас отсутствует и не планируется в ближайшее время в PT Dephaze.

Три метода тестирования на проникновение

Существуют три возможных решения для задач автоматической проверки на проникновение: методы «чёрного», «белого» и «серого ящика». Первый и последний методы уже реализованы в PT Dephaze.

- Метод «чёрного ящика». Запускаются встроенные сценарии: программа заранее не имеет знаний о структуре и конфигурации исследуемой ИТ-системы или внутренней сети. Подобное стресс-тестирование системы защиты имитирует действия злоумышленника, пытающегося получить доступ без инсайдерской информации. Метод эффективен для выявления уязвимостей, которые могут быть использованы внешним хакером.

- Метод «белого ящика». Программе известны архитектура исследуемой системы, её исходный код и информация о конфигурации сети. Продукт ориентирован на подробный анализ безопасности внутренних систем и приложений, позволяет получить комплексную оценку ИТ-инфраструктуры с точки зрения инсайдера, выявить скрытые недостатки в архитектуре и / или настройке, которые внешние злоумышленники чаще всего не замечают. Таким образом выполняется проверка на защищённость от внутреннего нарушителя.

- Метод «серого ящика». Промежуточный вариант предусматривает, что в программу вводится только часть данных о конфигурации и архитектуре исследуемой системы. Имитируется атака на скомпрометированного внутреннего пользователя. Удаётся выявлять уязвимости, которые могут использовать инсайдеры или доверенные партнёры. Метод способен дать наиболее реалистичную оценку угроз с учётом всех факторов.

PT Dephaze: практическая полезность

Во время анонса Елена Полякова заявила, что PT Dephaze может пригодиться не только заказчикам, которые хотят установить продукт внутри своей инфраструктуры, но и командам Red Team, которые могут сократить тем самым объём собственных исследований. Это сближает его с популярным инструментом PenTera.

Рисунок 8. Автоматический пентест Dephaze будет доступней для компаний, чем ручной

Елена Полякова также отметила, что PT Dephaze допустимо применять не только автономно, когда весь контроль над операциями принадлежит команде ИБ, но и как сервис. В этом случае команда исследователей может провести заказчику аудит корпоративной системы в рамках услуг ручного пентеста.

Существующие продукты с открытым кодом малопригодны для подобных задач. Главная составляющая сервиса автоматического пентеста — это предлагаемая экспертиза в виде правил, техник, атрибуции для регистрируемых событий. Поэтому выход PT Dephaze на российский рынок выглядит своевременным.

Оценка уровня защищённости ИТ-инфраструктуры

Результатом проверки PT Dephaze служит оценка по 10-балльной шкале. Значение указывает на уровень достигнутой защищённости для исследованной инфраструктуры. Расчёт показателя проводится по собственной методике Positive Technologies.

Рисунок 9. Без применения PT Dephaze уровень безопасности компаний будет снижаться

Сейчас аттестация защищённости объектов КИИ проводится по технологии, действующей со времён разработки PCI DSS и других стандартов. В целом они неплохо описывают защищённость, но их время уже прошло. Новые системы ИИ, неизвестные прежде угрозы, развитие APT-атак явно выходят за рамки соответствия закону на бумаге. Рынку нужны более совершенные системы аттестации, которые позволяли ли бы проводить автоматический аудит инфраструктуры и выставлять оценки, принимаемые регулятором.

Рисунок 10. Какие методы проверки безопасности используют компании (Positive Technologies, 2025)

Выводы

Анонс нового продукта PT Dephaze служит примером того, как развивается программная поддержка задач ИБ по обеспечению реалистичного тестирования защищённости. Такие проверки формируют детальное понимание реальных рисков для безопасности. Автоматический внутренний пентест позволяет проверить эффективность существующих мер защиты и протоколов реагирования на инциденты. Он даёт возможность расставить приоритеты с учётом того, как критические уязвимости фактически эксплуатируются злоумышленником и какое воздействие на них оказывается.

Как показало исследование Positive Technologies, потребность в регулярной проверке защищённости с помощью программных средств есть, и весьма высокая. Поэтому запуск PT Dephaze — своевременная мера, отвечающая потребностям рынка.