Как компании выбрать лучший центр мониторинга и реагирования? Эксперты в студии AM Live провели сравнение услуг коммерческих Security Operations Center (SOC) по их составу, стоимости, гарантиям, а также проанализировали инфраструктуру провайдеров и уровень их технической поддержки. Кто же победил в батле?

- Введение

- Различия центров мониторинга и реагирования (SOC) по составу услуг

- Взаимодействие с НКЦКИ и ГосСОПКА

- На что обращать внимание при выборе сервис-провайдера SOC?

- Техническая составляющая коммерческого SOC

- Финальное слово экспертов: почему заказчик должен выбрать именно вас?

- Выводы

Введение

В условиях растущих киберугроз и усложнения атак на корпоративные инфраструктуры центр мониторинга и реагирования на ИБ-инциденты (Security Operations Center, SOC) становится критически важным элементом защиты данных и бизнес-процессов. Современные SOC предлагают широкий спектр возможностей. Однако выбор подходящей коммерческой платформы требует тщательного анализа: рынок насыщен предложениями с разными функциональностью, масштабируемостью и стоимостью.

Эксперты в прямом эфире сравнили ведущие коммерческие SOC, оценив их ключевые характеристики, преимущества и ограничения. Вы узнаете, на какие критерии стоит опираться при выборе SOC и как найти оптимальный баланс между эффективностью, удобством внедрения и бюджетом.

Рисунок 1. Эксперты в студии AM Live

Участники эфира, справа налево:

- Максим Акимов, руководитель Центра противодействия киберугрозам Innostage SOC CyberART.

- Алексей Мальнев, директор по развитию сервисных партнерств, Positive Technologies.

- Александр Боярский, директор по развитию SOC в компании «К2 Кибербезопасность».

- Алексей Жуков, руководитель департамента сервисов и продуктов, «РТ-Информационная безопасность».

- Сергей Сидорин, руководитель третьей линии аналитиков центра мониторинга и противодействия кибератакам IZ:SOC компании «Информзащита».

Ведущий и модератор эфира — Илья Шабанов, генеральный директор «AM Медиа».

Различия центров мониторинга и реагирования (SOC) по составу услуг

Александр Боярский рассказал, что базовый состав во всех SOC примерно одинаковый: мониторинг, реагирование и выдача рекомендаций, отчётность. В SOC от К2 обязательно предусмотрена выделенная команда и сервисный менеджер для каждого заказчика. На этапе подключения работают аналитик и инженер, которые ведут заказчика с самого начала и на всём протяжении жизненного цикла. Проводится работа с пакетом правил корреляции, а также с подключением новых или нетипичных источников событий. В базовое предложение включён набор правил, которые можно в течение года доработать без повышения цены. Также у клиентов компании востребована интеграция с системами Service Desk.

Александр Боярский, директор по развитию SOC в компании «К2 Кибербезопасность»

Сергей Сидорин:

«Наша задача — работать с инцидентом в рамках всего его жизненного цикла. Важно не просто обнаружить, но и начать реагирование, выдачу первичных рекомендаций, чтобы митигировать, локализовать и устранить угрозу. Подключается команда по Incident Response, по компьютерной криминалистике. Мы проходим весь путь — от обнаружения до выдачи отчёта о расследовании — и даём рекомендации, которые заказчик должен выполнить, чтобы инцидент не повторился».

Алексей Жуков считает, что очень важно профилирование инфраструктуры. Нужна инвентаризационная информация, чтобы понимать, какие активы нужно первыми ставить на мониторинг, реализовать проактивную защиту и сформировать дополнительный набор правил — это всё обязательно должно быть в качественном SOC.

Спикеры уделили внимание особенностям процедуры подключения к коммерческому SOC. Максим Акимов дал определение:

«Под подключением понимается весь скоуп работ: настройка защищённых каналов связи, организационная работа. Подключение завершается, когда базовые сценарии выводят на первую линию и отрабатывают по плейбукам».

Алексей Мальнев отметил, что на практике на каждом этапе встречаются проблемы подключения и планирования, часто не формируется полный охват необходимых источников для подключения, так как это влияет на поток событий, количество подключаемых активов и цену. В итоге можно получить не услуги коммерческого SOC в полном смысле этого слова, а лишь услуги по управлению SIEM с базовой аналитикой.

Алексей Мальнев, директор по развитию сервисных партнерств, Positive Technologies

Аудит инфраструктуры клиента SOC

Илья Шабанов спросил, проводится ли перед подключением SOC начальный аудит или консалтинг: что взять под мониторинг, какие активы у заказчика есть, как правильно организовать процесс. Очевидно, что нужно понимать бизнес-контекст, в котором работает инфраструктура, знать модель рисков предприятия. Является ли это отдельной услугой?

Илья Шабанов, генеральный директор «AM Медиа»

Максим Акимов:

«Аудит проводится на этапе подключения по двум направлениям. У нас есть свой план подключения, но часто у заказчика есть боли, которые стоит закрыть прямо сейчас, обычно это бывает после взлома. Случается, что на мониторинг нужно поставить конкретный бизнес-процесс».

Сергей Сидорин считает, что многое зависит от зрелости заказчика. Бывает, что он точно знает, что хочет. Возможен процесс полемики, обсуждения целесообразности предложенных им решений. Но в большинстве случаев обращаются заказчики, которые недостаточно погружены в принципы информационной безопасности, они не знают, что такое аудит и что нужно мониторить в первую очередь. В этом случае учитываются их бизнес-модели, потребности, технологический стек — исходя из этого нужно вписаться в их потребности. Согласование — это один из этапов подключения.

Сергей Сидорин, руководитель третьей линии аналитиков центра мониторинга и противодействия кибератакам IZ:SOC компании «Информзащита»

Есть ли в коммерческих SOC услуга управления СЗИ?

Алексей Жуков объяснил, что этой услугой пользуются крупные, зрелые заказчики, но она тарифицируется отдельно (за исключением тех СЗИ, которые устанавливает сам провайдер).

Максим Акимов считает, что провайдер сам заинтересован, чтобы инструменты мониторинга работали бесперебойно — будь то Security Information and Event Management, Endpoint Detection and Response или Network Traffic Analysis. Важно, чтобы требования SLA по доступности средств мониторинга и по выявлению инцидентов не накладывались друг на друга.

Есть ряд заказчиков, которые готовы передавать свою инфраструктуру на аутсорсинг. В этом случае сопровождение обеспечивает команда, разделённая на ИТ- и ИБ-специалистов. Таких заказчиков мало, что обусловлено высокой стоимостью и необходимостью высокого уровня доверия к провайдеру.

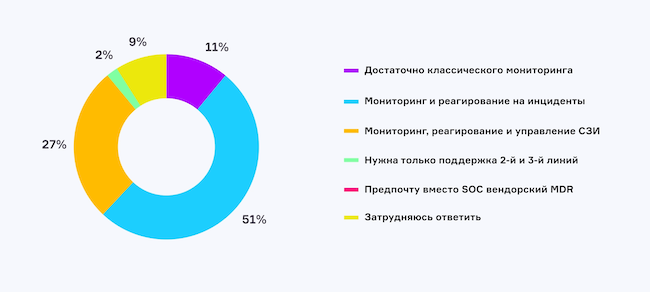

В рамках первого опроса зрители эфира AM Live ответили, какого набора услуг они ожидают от коммерческого SOC. За мониторинг и реагирование на инциденты высказалось большинство — 51%. Более широкий охват — мониторинг, реагирование и управление СЗИ — в приоритете у 27%. Десятой части респондентов достаточно классического мониторинга.

Рисунок 2. Какого набора услуг вы ожидаете от коммерческого SOC?

Взаимодействие с НКЦКИ и ГосСОПКА

Коммерческий SOC может выступать в роли центра ГосСОПКА. Что входит в эту услугу и как автоматизируется взаимодействие с НКЦКИ? Алексей Жуков рассказал, что функциональность отраслевого центра ГосСОПКА во многом совпадает с возможностями коммерческого SOC. Специфика заключается в ландшафте угроз: коммерческий SOC видит, какая киберпреступная группировка на что нацелена.

Преимущество коммерческих SOC состоит также в том, что ГосСОПКА не произведёт реагирование, а специалистов НКЦКИ придётся ждать несколько дней, так как у них нет достаточных ресурсов. Многое зависит и от уровня зрелости заказчика: кто-то под реагированием понимает список рекомендаций, которых ему необходимо выполнить, а кто-то — активные действия, такие как завершение процесса, остановка сетевых соединений и т. д.

Алексей Жуков, руководитель департамента сервисов и продуктов, «РТ-Информационная безопасность»

Алексей Мальнев:

«У НКЦКИ фундаментальная роль на стратегическом уровне — дисциплинировать отрасли и заставить качественно заниматься ИБ. Если бы своевременно не были установлены требования 187-ФЗ, сейчас мы были бы в состоянии катастрофы. Их задача — стимулировать заниматься кибербезопасностью качественно на местах».

На что обращать внимание при выборе сервис-провайдера SOC?

Сергей Сидорин уверен, что SOC — это центр компетенции и экспертизы, которые невозможно нарастить за короткий срок. Если стоит вопрос выбора, можно обратить внимание, сколько времени SOC находится на рынке, какую экспертизу он накопил, есть ли функции, которые упрощают взаимодействие (наличие выделенного аналитика, сервис-менеджера).

Максим Акимов считает важным при выборе SOC уровень экспертизы, опыт на рынке, наполненность сервисами. Также стоит обращать внимание, какие направления закрываются самостоятельно, как провайдер подходит к подготовке собственных кадров, которые будут сопровождать заказчика.

Алексей Жуков рассказал, из чего складывается стоимость услуг коммерческого SOC. Есть базовые вещи, от которых можно отталкиваться при подсчёте стоимости. Для средней инфраструктуры с полным покрытием средством мониторинга провайдера цена начинается от 3,5 млн рублей в год. В рамках переговоров определяется, как будет проводиться реагирование, что входит в SLA, требуется ли использование средств периметровой защиты, дополнительные фичи и прочие параметры — всё это влияет на конечную сумму.

Во втором опросе выяснилось, какой критерий для зрителей является наиболее важным при выборе коммерческого SOC: скорость обнаружения инцидента и реагирования — 39%, надёжность и репутация провайдера — 29%, стоимость услуг — 17%, ответственность по SLA — 15%.

Рисунок 3. Какой критерий является наиболее важным для вас при выборе коммерческого SOC?

Техническая составляющая коммерческого SOC

Максим Акимов:

«Мы, как мультивендорная компания, можем переложить сценарии практически на любой SIEM (за редким исключением из-за технических особенностей). У клиента есть возможность выбора решения, которое ему больше близко. Если с определённым вендором у него не сложились отношения, он может выбрать другого, а мы, как сервис-провайдер, должны проявлять гибкость под потребности клиента. Есть определённый инструментарий типа SOAR, IRP — вопрос, насколько это нужно клиенту».

Максим Акимов, руководитель Центра противодействия киберугрозам Innostage SOC CyberART

Алексей Мальнев уверен, что некоторые инструменты должны быть на стороне заказчика, например, EDR-агенты. Если это опенсорс-решение без технической поддержки, то не каждый заказчик позволит себе его ставить, нужны сертификаты. Эпоха привычных инструментов SOC подходит к концу, сейчас все идет к новому поколению систем — AI SIEM.

Алексей Жуков:

«Мы на базе своего EDR внедряем модуль, который проактивно может подсветить угрозы, собирает огромное количество телеметрии. Наличие ИИ-агента в составе позволяет глубоко погрузиться в контекст. Эти агенты сильно помогают разгружать сотрудников. Сейчас на первый план выходит проактивная защита — именно на это следует обращать внимание заказчику».

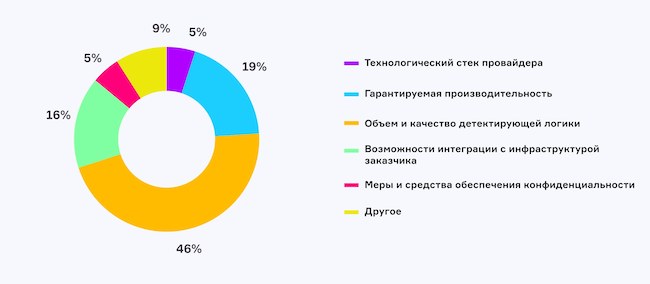

В третьем опросе зрители указали, какой параметр в техническом оснащении провайдера, по их мнению, наиболее важно учитывать при выборе коммерческого SOC: объём и качество детектирующей логики — 46%, гарантируемая производительность — 19%, возможности интеграции с инфраструктурой заказчика — 16%, технологический стек провайдера — 5%, меры и средства обеспечения конфиденциальности — 5%.

Рисунок 4. Какой технический параметр особо важно учитывать при выборе коммерческого SOC?

Финальное слово экспертов: почему заказчик должен выбрать именно вас?

Сергей Сидорин:

«Мы работаем как с сервисным SOC, так и помогаем строить собственный. Используем гибридную модель, предоставляем большое количество MSSP-услуг. В своей работе проводим много процессов интеграции, оперативное подключение, ведём качественное взаимодействие. Мы много лет на рынке, имеем высокий уровень экспертизы, сопровождаем заказчика на всём этапе взаимодействия по инциденту — реагирование, расследование, реверс-инжиниринг. Работаем с разными SIEM-системами, имеем собственную Red Team, которая помогает обогащать услуги и экспертизу».

Алексей Жуков:

«Мы являемся партнёром для заказчика, всегда готовы подключить любую систему. Помогаем развиваться бизнесу, имеем очень зрелые технологии. Это не один раз доказано на защите инфраструктуры компаний. Проводим пентесты в комфортном режиме для заказчика».

Александр Боярский:

«Главные причины к нам обратиться — скорость подключения, гибкость — мы готовы адаптироваться под любые потребности заказчиков, большой опыт — можем решать любые задачи вплоть до огромных проектов по защите. У нас большой технологический стек, пользуемся ведущими решениями вендоров на нашем рынке».

Максим Акимов:

«У нас лучшая команда, которая доказала свою экспертность на открытых кибериспытаниях. Это один из наиболее наполненных портфелей сервисов SOC, киберполигон с уникальными кейсами и учебными материалами для подготовки кадров, сервисы по веб-аналитике, лаборатории, которые готовят свой аналитический контент с огромным количеством детектирующей логики выявления всех необходимых техник и тактик злоумышленника. Совместно с заказчиком мы готовы пройти путь по открытым кибериспытаниям и довести компанию к киберустойчивости и повышению уровня защищённости».

Алексей Мальнев:

«Зрелость MSSP SOC выше, чем у внутреннего SOC. При выборе рекомендуется фокусироваться на результатах — смотреть, как команда коммерческого SOC готова их донести и подтвердить. Должна быть экспертная команда, что можно проверить референсами. MSSP превратилась в настоящую отрасль, появилось много зрелых, сильных команд со своими специализациями».

Илья Шабанов добавил, что выбирая SOC, компания получает не просто услугу, а партнёра для своей внутренней команды ИБ.

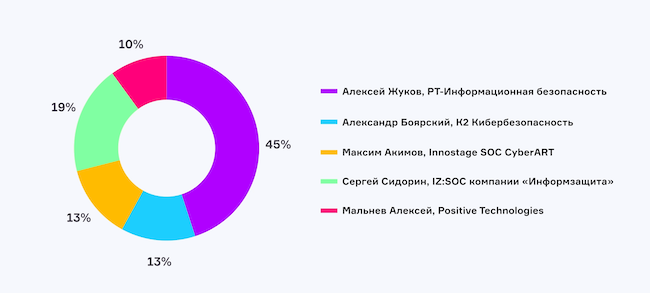

Четвёртый опрос определил, кто был наиболее убедительным по мнению зрителей и победил в батле:

- Алексей Жуков, «РТ-Информационная безопасность» — 45%.

- Сергей Сидорин, IZ:SOC компании «Информзащита» — 19%.

- Александр Боярский, «К2 Кибербезопасность» — 13%.

- Максим Акимов, Innostage SOC CyberART — 13%.

- Алексей Мальнев, Positive Technologies — 10%.

Рисунок 5. Кто был наиболее убедительным и победил в сегодняшнем батле?

Выводы

Выбор подходящего SOC зависит от множества факторов: масштабов бизнеса, уровня киберугроз, бюджета и внутренней экспертизы. Для крупных предприятий с высокими требованиями к безопасности и аналитике подойдут мощные решения, которые обеспечивают глубокий анализ данных и гибкую интеграцию с другими инструментами. Среднему и малому бизнесу стоит обратить внимание на облачные SOC с подпиской, которые не требуют больших затрат и сложных настроек.

Главное — не просто выбрать самый технологичный или популярный продукт, а найти решение, которое будет соответствовать реальным потребностям компании. Перед внедрением SOC важно провести аудит инфраструктуры, оценить внутренние ресурсы и, по возможности, протестировать платформу в пилотном режиме.

Телепроект AM Live еженедельно приглашает экспертов отрасли в студию, чтобы обсудить актуальные темы российского рынка ИБ и ИТ. Будьте в курсе трендов и важных событий. Для этого подпишитесь на наш YouTube-канал. До новых встреч!