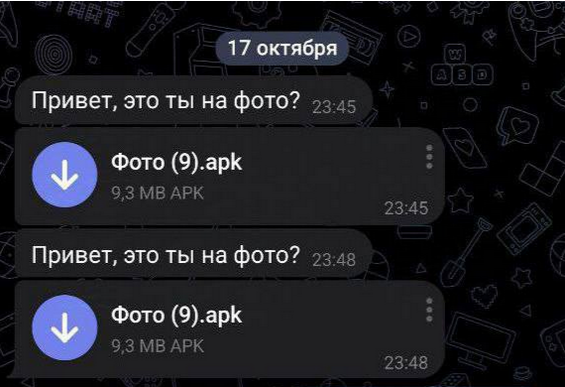

У распространителей Android-вредоносов через Telegram появилась новая уловка. Мошенники пишут в личку, провоцируя адресата взглянуть на фотографию, якобы содержащуюся в прикрепленном APK-файле.

О новых мошеннических рассылках в мессенджере предупредило Управление МВД РФ по организации борьбы с противоправным использованием ИКТ. Пользователям напоминают, что фото не могут иметь расширение .apk, и предостерегают от скачивания таких фейков.

Освоившие Telegram мошенники также могут выдать Android-зловреда за видео. Те, у кого любопытство возьмет верх над благоразумием, получат в награду инфостилера или банковского трояна.

По всей видимости, распространение вредоносных ссылок теряет свою эффективность благодаря повышению надежности защиты и осведомленности пользователей. Хотя успех подобных атак зависит также и от искусности социальной инженерии.

Так, недавно в известную схему обмана, в рамках которой злоумышленник выдает себя за сотрудника банка, был добавлен новый штрих. Потенциальным жертвам начали раздавать Android-трояна, выводящего поддельные пуш-уведомления о списании средств; такой помощник способен сделать последующий звонок с ложным сообщением о взломе более убедительным.