Многие бизнес-процессы связаны с использованием мобильных и веб-приложений. В эфире AM Live эксперты обсудили, как построить для них идеальную комплексную защиту, какие продукты и сервисы есть на рынке, как выбрать лучшее решение и не ошибиться при его внедрении.

- Введение

- Как изменились угрозы и риски для безопасности приложений?

- Какие средства защиты веб-приложений нужны?

- Каков уровень зрелости российских решений по защите мобильных и веб-приложений?

- Нужны ли сторонние средства защиты при безопасной разработке?

- На что ориентироваться при выборе средств защиты мобильных приложений?

- Роль искусственного интеллекта в построении защиты

- Как проверять корректность защиты приложений?

- Прогнозы экспертов

- Выводы

Введение

В современном мире компании используют мобильные и веб-приложения в интересах бизнеса. Поскольку приложения упрощают доступ к информации, услугам и развлечениям, пользователи могут взаимодействовать с компанией в любое время и в любом месте. Однако с ростом популярности этих продуктов увеличивается и уязвимость относительно различных угроз. Комплексная защита приложений включает не только технические меры, но и организационные, что позволяет создать многоуровневую систему безопасности.

Рисунок 1. Эксперты в студии AM Live

Участники эфира:

- Алексей Астахов, руководитель продуктов Application Security, Positive Technologies.

- Дмитрий Царёв, руководитель управления облачных решений кибербезопасности BI.ZONE.

- Даниил Щербаков, заместитель генерального директора Servicepipe.

- Илья Черепанов, руководитель разработки продукта «Гарда WAF».

- Алексей Коноплёв, руководитель отдела защиты приложений в процессе эксплуатации, SolidWall.

- Павел Трещёв, руководитель отдела развития сервисов Solar MSS ГК «Солар».

- Лев Палей, директор по информационной безопасности, «Вебмониторэкс».

- Вадим Шелест, руководитель группы анализа защищённости, Wildberries.

Ведущий и модератор эфира — Илья Шабанов, генеральный директор «АМ Медиа».

Как изменились угрозы и риски для безопасности приложений?

По мнению Алексея Астахова, практика показывает, что более 44 % всех взломов становятся возможны из-за уязвимости мобильных и веб-приложений. Треть несанкционированных проникновений связана с обновлениями ПО или ОС, а также с работой через CMS «Битрикс». Напомним, в этой системе управления контентом уже находили RCE-уязвимость, затронувшую 17 тысяч сайтов и получившую 10 баллов по соответствующей шкале.

Важно не только заниматься комплексной защитой приложения, но и подбирать инструменты, которые адаптированы к сегодняшним реалиям. Имеют место и атаки через подрядчиков на цепочки поставок. Также Алексей напомнил о необходимости проверять безопасность работы искусственного интеллекта (ИИ), который внедряется в приложения.

Алексей Астахов, руководитель продуктов Application Security, Positive Technologies

Павел Трещёв дополнил, что с развитием ИИ постоянно расширяются возможности для атаки, увеличивается ассортимент доступного инструментария. Атаки могут быть организованы против компаний в любой сфере бизнеса. За последние несколько лет компании ощутили потребность разрабатывать собственное ПО, из-за чего повсеместно использовали open-source инструменты, при этом никто не проверял их на уязвимость. Лев Палей добавил, что атаки на цепочки поставок организуются через API, которые есть у большинства приложений.

Как отметил Даниил Щербаков, злоумышленники начали использовать старые подходы, например ковровые атаки — точечные воздействия на всю подсеть клиента, на все IP-адреса. Кроме того, атакующие подстраиваются под реальный трафик человека, боты становятся умнее. Эксперт также объяснил, что DDoS-атаки используются с целью вывести из строя Web Application Firewall (WAF) и отвлечь внимание сотрудников. Если атака мощная по объёму, хватит нескольких минут, чтобы «положить» сервис. Атаки стали более точные, их количество растёт.

Даниил Щербаков, заместитель генерального директора Servicepipe

В среднем обычные атаки длятся около суток, иногда приходится отражать атаку в течение недели. Дмитрий Царёв рассказал о своём опыте отражения DDoS-атаки, которая продолжалась более года. Для веб-приложений существуют следующие риски: доступность, кража данных, проникновение в инфраструктуру, закрепление в ней и дальнейшее развитие атаки. Для выстраивания комплексной защиты нужно смотреть, какие средства подходят для минимизации каждого из этих рисков.

Павел Трещёв рассказал про ковровые и веерные атаки: и те и другие направлены на диапазон адресов конкретных провайдеров. Часто атака вызывает деградацию инфраструктуры оператора связи, после чего страдают подключённые к нему клиенты.

Павел Трещёв, руководитель отдела развития сервисов Solar MSS ГК «Солар»

Алексей Коноплёв считает, что приложения становятся центральным, критически важным звеном в организации бизнеса. Растёт количество атак на бизнес-логику. Это вынуждает вводить определённые требования к средствам защиты, в том числе WAF, от которого теперь во многом зависит безопасность.

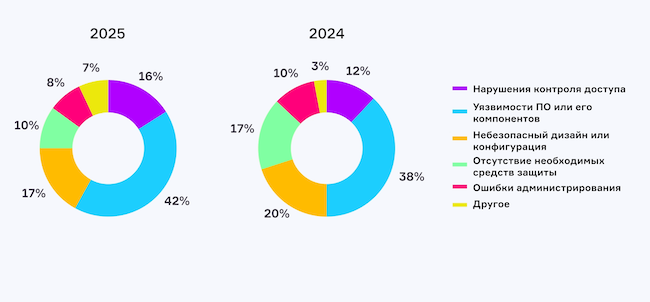

По итогам первого опроса большинство (42 %) зрителей считают, что основные проблемы безопасности веб-приложений связаны с уязвимостями ПО или его компонентов. На втором месте — небезопасный дизайн или конфигурация (17 %), на третьем — нарушения контроля доступа (16 %).

Рисунок 2. С чем, на ваш взгляд, связаны основные проблемы безопасности веб-приложений?

Какие средства защиты веб-приложений нужны?

Дмитрий Царёв перечислил основные инструменты: антибот, анти-DDoS, Web Application Firewall. Это стандартный минимальный набор. На практике нужно учитывать цели, потребности и возможности компании. Для того чтобы знать, что за периметром и от чего защищаться, требуется сканирование. Нужно настраивать правила и делать Incident Response. Это даёт возможность адекватно реагировать на инциденты.

Алексей Астахов подчеркивает, что минимальный набор инструментов для защиты веб-приложений не всегда состоит только из WAF, анти-DDoS, антибота. Как правило он зависит от задач, которые ставит CISO. Например, если разработка веб-ресурса – на стороне подрядчика, то для CISO будет важно внедрение безопасной разработки, проверка приложения на багбаунти и его защита от ботов. Если мы говорим о требованиях к IT-специалистам, которые обслуживают инфраструктуру, то скорее всего будет стоять задача сегментации, настройки доступов, защиты Legacy-кода и сторонних приложений. Лев Палей добавил, что кроме названных инструментов необходим API Security.

Илья Черепанов рассказал о новой технологии эшелонированной защиты в рамках одного продукта. Илья Шабанов подытожил, что не все API Security решения одинаковы, они могут сильно различаться и нужно смотреть на их структуру и функционал.

Каков уровень зрелости российских решений по защите мобильных и веб-приложений?

Больше половины (51 %) участников второго опроса считают, что решения для защиты можно использовать, но есть нюансы. Недостаточно зрелыми их считают 16 % зрителей, вполне зрелыми — 15 %.

Рисунок 3. Как вы оцениваете зрелость российских решений для мобильных и веб-приложений?

Нужны ли сторонние средства защиты при безопасной разработке?

Алексей Астахов подчеркивает, что WAF не всегда может быть востребован для решения задач основного бизнеса, но обязательно будут зоны, где этот инструмент необходим. Например, если крупный бизнес построен на приложении, которое создается внутри компании с учетом требований безопасной разработки, и если команда устраняет уязвимости кода как можно раньше, то, как правило, эффективнее вывести веб-ресурс на багбаунти, чем приобретать WAF. Дело в том, что для глубокой обработки огромного потока трафика WAF потребует слишком много ресурсов, а его стоимость окажется очень высокой. При этом в компании точно будут участки, где фаервол окажется необходим для патч менеджмента Legacy-систем, ПО сторонних вендоров и отдельных решений, которые создают внешние подрядчики.

Илья Черепанов: «Безопасная разработка не даёт стопроцентной защиты периметра и данных, в любом случае нужны соответствующие средства. Бывают атаки, которые направлены на закрытие ширины канала, на часть инфраструктуры, повышение прав доступа».

Илья Черепанов, руководитель разработки продукта «Гарда WAF»

По мнению Даниила Щербакова, даже при безопасной разработке всегда есть риск, связанный с человеческим фактором. Чтобы подстраховаться от таких случаев, нужно иметь дополнительную защиту. Павел Трещёв считает, что компания должна понимать, готова ли взять на себя такие риски. Имея механизм быстрого патчинга, можно воспрепятствовать действиям злоумышленников в моменте и выиграть время для решения главной проблемы.

Как утверждает Дмитрий Царёв, безопасная разработка обязательна, приложение должно само себя защищать. Дополнительные средства вызывают избыточную нагрузку.

Каждый сотрудник должен понимать, что даже при наличии защиты нельзя расслабляться. Все рутинные операции по базовой безопасности остаются обязательными. Так считает Илья Шабанов.

Илья Шабанов, генеральный директор «АМ Медиа»

Павел Трещёв уверен, что набора средств защиты недостаточно, если нет экспертизы. По словам Ильи Черепанова, средства защиты — это инструмент, которым нужно уметь пользоваться. Целесообразно наращивать экспертизу, назначить эксплуатирующее звено. Если нет возможности нанять экспертов и организовать свой отдел ИБ, стоит рассмотреть формат SaaS, чтобы эту функцию взял на себя вендор.

Дмитрий Царёв: «Безопасность — это не состояние, а процесс, в котором должны участвовать все».

Вадим Шелест раскрыл вопрос более подробно:

«В арсенале компании должны быть защитные решения: анти-DDoS, антибот, WAF, EASM, NGFW с функциональностью IDS и IPS. Также необходим мониторинг для своевременного обнаружения и реагирования на попытки эксплуатации уязвимостей. Стоит ограничить доступ к административным интерфейсам веб-приложений и API, реализовать многофакторную аутентификацию. Рекомендуется участие в Bug Bounty, регулярно проводить аудиты в виде анализа защищённости веб-приложений».

Вадим Шелест, руководитель группы анализа защищённости, Wildberries

На что ориентироваться при выборе средств защиты мобильных приложений?

Лев Палей: «Основной фактор — это время, в течение которого решение предлагается на рынке. Чем дольше оно существует, тем больше вероятность, что техническая поддержка уже отрабатывала конкретный сценарий. Второй важный фактор — качество коммуникаций с техподдержкой. Хорошо, если вендор является лидером в нише и заинтересован приносить пользу клиентам».

Лев Палей, директор по информационной безопасности, «Вебмониторэкс»

Павел Трещёв: «Если есть внутренняя экспертиза, можно выбирать гибридные решения. Если нет, стоит смотреть на комплексные предложения сервисных провайдеров, которые предоставляют готовые решения и круглосуточную техподдержку».

Алексей Коноплёв: «При выборе важно ориентироваться на то, какие функции нужны компании. Защищаемые приложения сильно различаются, используются разные технологии. Не стоит полагаться на стандарты, нужно понимать свои потребности на основе особенностей приложения и выявленных ранее инцидентов».

Илья Черепанов: «Важно внедрение в инфраструктуру заказчика, наличие мониторинга».

Даниил Щербаков: «Необходима фильтрация, качественная техподдержка, личный кабинет. Также важны референсы других компаний».

Дмитрий Царёв: «Нужно смотреть на требования регулятора, свои возможности и потребности и только потом выбирать технологии, устанавливать бюджет».

Дмитрий Царёв, руководитель управления облачных решений кибербезопасности BI.ZONE

Алексей Астахов: «Стоимость владения на протяжении трёх лет, наличие минимальной функциональности продукта, опыт и репутация вендора. Также важна экспертиза вендора и его собственная безопасность как участника цепочки поставок».

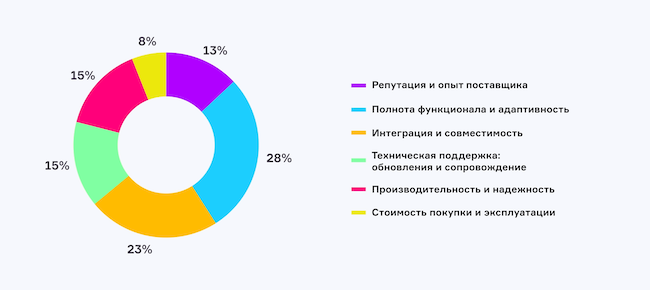

В ходе третьего опроса зрители назвали главный параметр при выборе поставщика продуктов и сервисов защиты веб-приложений. Для большинства важна полнота функционала и адаптивность (28 %), чуть меньше голосов отдано за интеграцию и совместимость (23 %). Производительность и надёжность приоритетны для 15 % ответивших, репутация поставщика и техподдержка собрали по 13 % голосов. Стоимость покупки и эксплуатации отметили всего 8 %.

Рисунок 4. Каков главный параметр при выборе сервисов защиты веб-приложений?

Какие возможности интеграции предлагают поставщики средств защиты?

Алексей Коноплёв считает, что продукты ИБ обязательно интегрируются с SIEM. Важно, как продукт встраивается в инфраструктуру заказчика, где используются различные технологии и архитектуры. Средства защиты должны взаимодействовать между собой.

Илья Черепанов добавил, что с точки зрения интеграции целесообразно рассмотреть Threat Intelligence, которые нужны для средств защиты информации широкого спектра, позволяют производить грубую очистку по репутационному признаку и проверку легитимности подключения.

Роль искусственного интеллекта в построении защиты

Илья Шабанов поинтересовался, помогает ли искусственный интеллект и машинное обучение в процессе интеграции. Даниил Щербаков рассказал, что машинное обучение полезно для выявления закономерностей ботов в человеческом трафике, оно быстрее совершенствуется при защите API, чем средства без машинного обучения.

Павел Трещёв добавил, что машинное обучение помогает в процессе проверки гипотезы: сокращает трудозатраты и даёт представление, стоит ли вкладываться в эту идею. Алексей Коноплёв упомянул об использовании машинного обучения для обучения позитивных моделей, которые учитывают специфику мобильных приложений. Решение, основанное только на негативных моделях, не будет обеспечивать максимальную эффективность.

Алексей Коноплёв, руководитель отдела защиты приложений в процессе эксплуатации, SolidWall

Илья Черепанов дополнил, что кроме построения позитивной модели пользователей машинное обучение позволяет блокировать источники аномальных запросов и менять режим работы средств защиты информации. Лев Палей уверен, что ИИ пригодится для оптимизации правил. Встраивать ИИ нужно с осторожностью, чтобы не нарушить производственные процессы.

Как проверять корректность защиты приложений?

Лев Палей назвал два главных метода проверки: EASM и DAST. Это база, с которой нужно начинать. Даниил Щербаков объяснил, что есть клиенты, которым достаточно сделать пентест и стресс-тест, но большинство хотят проверять безопасность системы во время реальных атак. Дмитрий Царёв уверен, что должно быть ежедневное автоматизированное сканирование, постоянный контроль периметра. Он назвал платформу Bug Bounty, которую можно использовать для проверки защищённости системы.

Прогнозы экспертов

Алексей Астахов: «Развитие ИИ вызывает ощущение неизбежности большого рывка в ближайшем будущем. Та архитектура ИИ, которая появилась сейчас, даёт огромные возможности».

Дмитрий Царёв: «Инструменты злоумышленников становятся доступнее. С точки зрения защиты не всегда есть возможность применять те же методы. Нужно вкладываться в разработку новых средств защиты, чтобы противостоять атакам».

Даниил Щербаков: «Децентрализованное защищенное вычисление и децентрализованная идентификация могут изменить уровень безопасности. Нужно научиться использовать их для защиты веб-приложений».

Илья Черепанов: «В ближайшей перспективе рынок ИБ ждут изменения: ужесточение требований регулятора, введение оборотных штрафов. На отечественном рынке будет развиваться ниша CloudFlare».

Алексей Коноплёв: «Нужно автоматизировать процессы защиты».

Павел Трещёв: «Хочется предложить решение для всех, не только для энтерпрайза. В области ИБ много “пузырей”, которые скоро начнут лопаться: инвестиции в разработку, в новые направления, человеческие ресурсы, экспертиза, проблемы на рынке».

Лев Палей: «Другие направления безопасности, кроме защиты веб-приложений и безопасной разработки, постепенно окажутся не нужны. WEB и API становятся профилирующими для средств ИБ, основная часть экспертизы будет внутри решений этого класса».

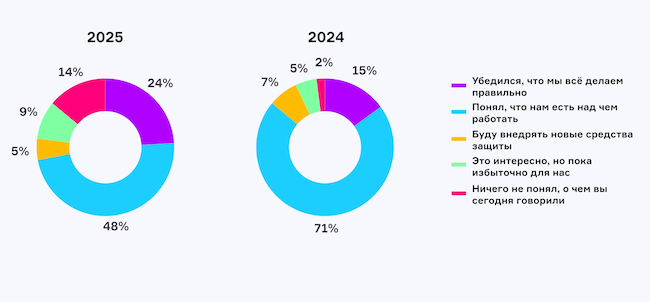

В последнем опросе после эфира зрители AM Live выразили своё мнение о современной защите веб-приложений: 48 % поняли, что им есть над чем работать, 24 % убедились, что всё делают правильно, 14 % не поняли ничего из того, о чём говорили эксперты.

Рисунок 5. Каково ваше мнение о современной защите веб-приложений после эфира?

Выводы

Комплексная, многоуровневая защита мобильных веб-приложений требует системного подхода, который включает как технические, так и организационные меры. В условиях эволюционирующих киберугроз важно не только внедрять современные технологии шифрования и аутентификации, но и регулярно обновлять ПО, проводить аудит безопасности и обучать сотрудников и пользователей основам безопасного поведения в сети.

Игнорирование вопросов безопасности может привести к серьёзным последствиям, включая утечку данных, финансовые потери и ухудшение репутации компании. Разработчикам и заказчикам необходимо принимать проактивные меры для защиты своих приложений.

Телепроект AM Live еженедельно приглашает экспертов отрасли в студию, чтобы обсудить актуальные темы российского рынка ИБ и ИТ. Будьте в курсе трендов и важных событий. Для этого подпишитесь на наш YouTube-канал. До новых встреч!