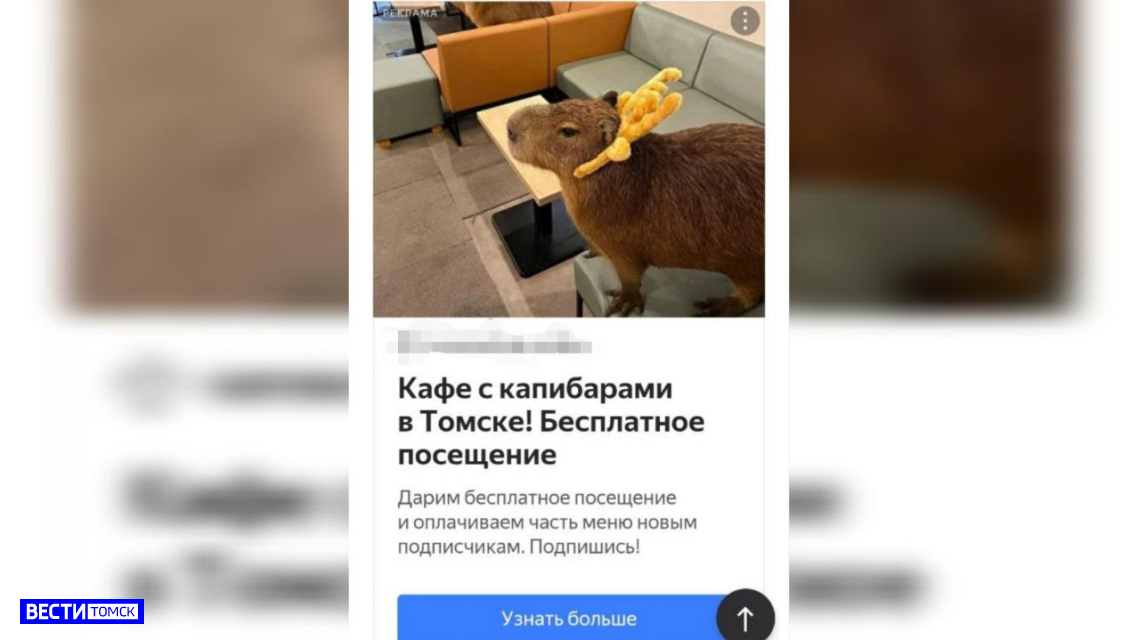

Злоумышленники заманивают пользователей на сомнительные телеграм-каналы и фишинговые сайты, распространяя объявления об открытии кафе с капибарами. Такие сообщения распространяются по всей России.

О массовой рассылке подобных объявлений сообщали томские СМИ.

В объявлениях обещали бесплатное посещение заведения с капибарами и оплату части блюд после регистрации. Однако ссылки, как уточняет издание «Вести Томск», вели либо на сомнительные телеграм-каналы, либо на сайты, содержащие вредоносные программы. Похожие рассылки зафиксированы и в других городах.

Для фейковой рекламы использовались фотографии московского кафе с капибарами — единственного такого заведения в России.

«Цель подобных публикаций — побудить пользователей перейти по ссылке, после чего человек попадает в сомнительный канал или на форму сбора персональных данных. Также ссылка может вести на фишинговый ресурс», — предупреждает телеграм-канал «Лапша Медиа».