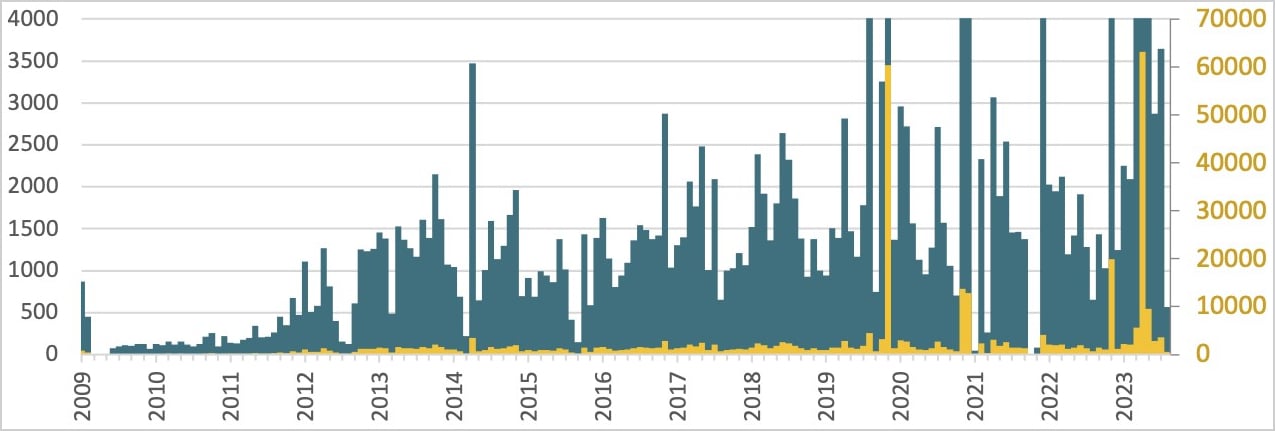

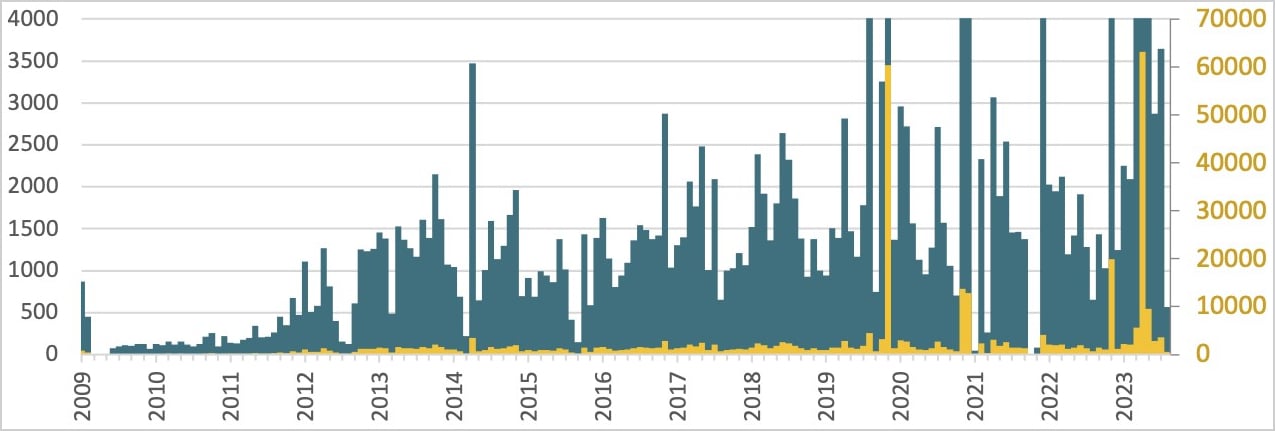

За последние пятнадцать лет вредоносная бот-сеть Ebury заразила почти 400 000 Linux-серверов. По информации на конец 2023 года, около 100 тысяч из них все еще остаются под угрозой. Ниже представлены зарегистрированные с 2009 года заражения Ebury, рост которых отчетливо виден.

Объем атак Ebury с течением времени

Специалисты ESET на протяжении десяти лет пристально следят за этой финансово мотивированной вредоносной операцией. Каждый раз они предупреждали о значительных обновлениях возможностей полезной нагрузки, как было в 2014 и 2017 годах.

14 мая было опубликовано последнее обновление, и исследователи ESET сообщили, что сформировалось представление о деятельности вредоносной программы за последние 15 лет благодаря действиям правоохранительных органов.

Специалисты отметили, что несмотря на огромные цифры взломов, это количество нужно рассматривать в период целых 15 лет, ведь не все устройства были скомпрометированы одновременно.

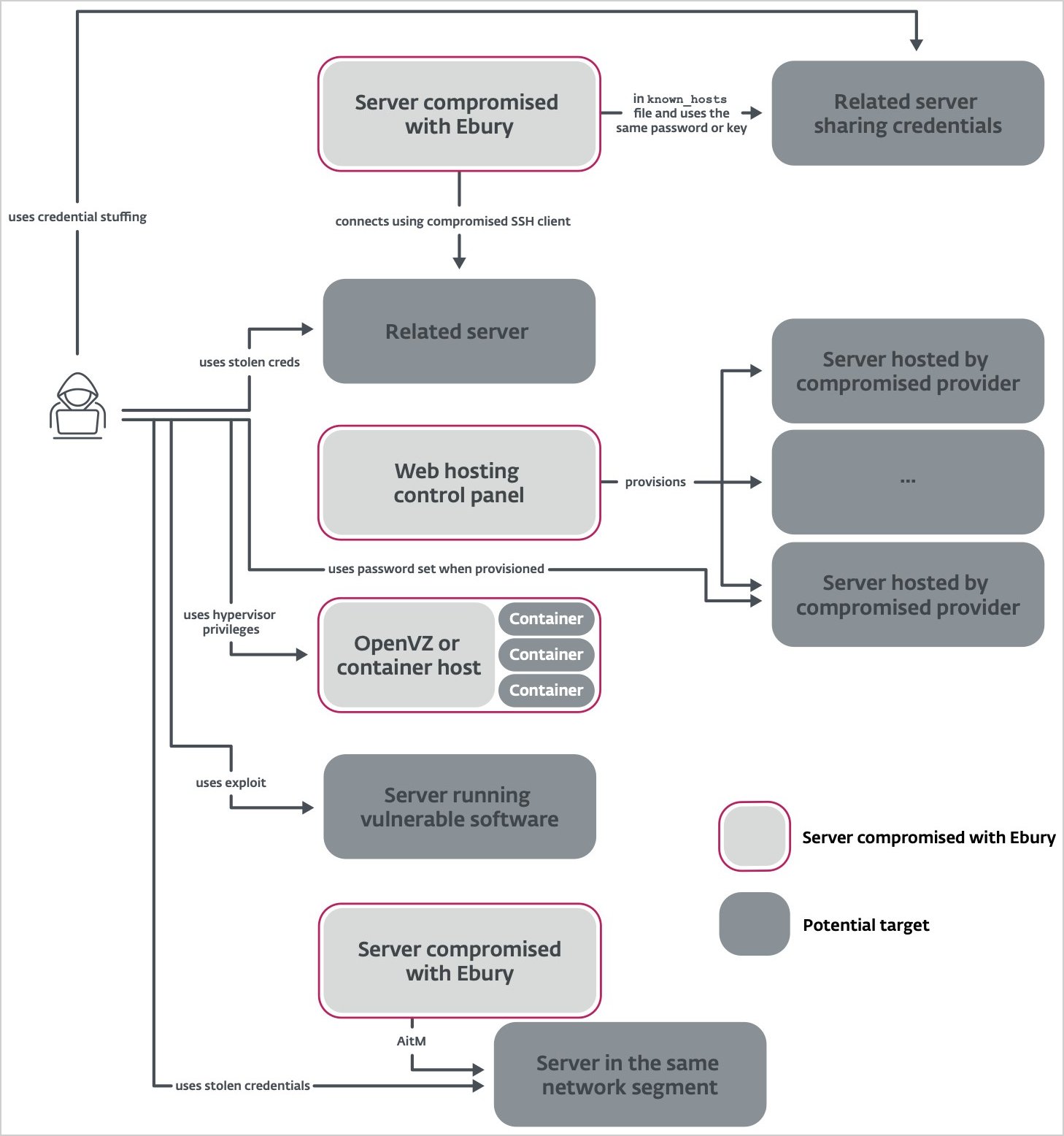

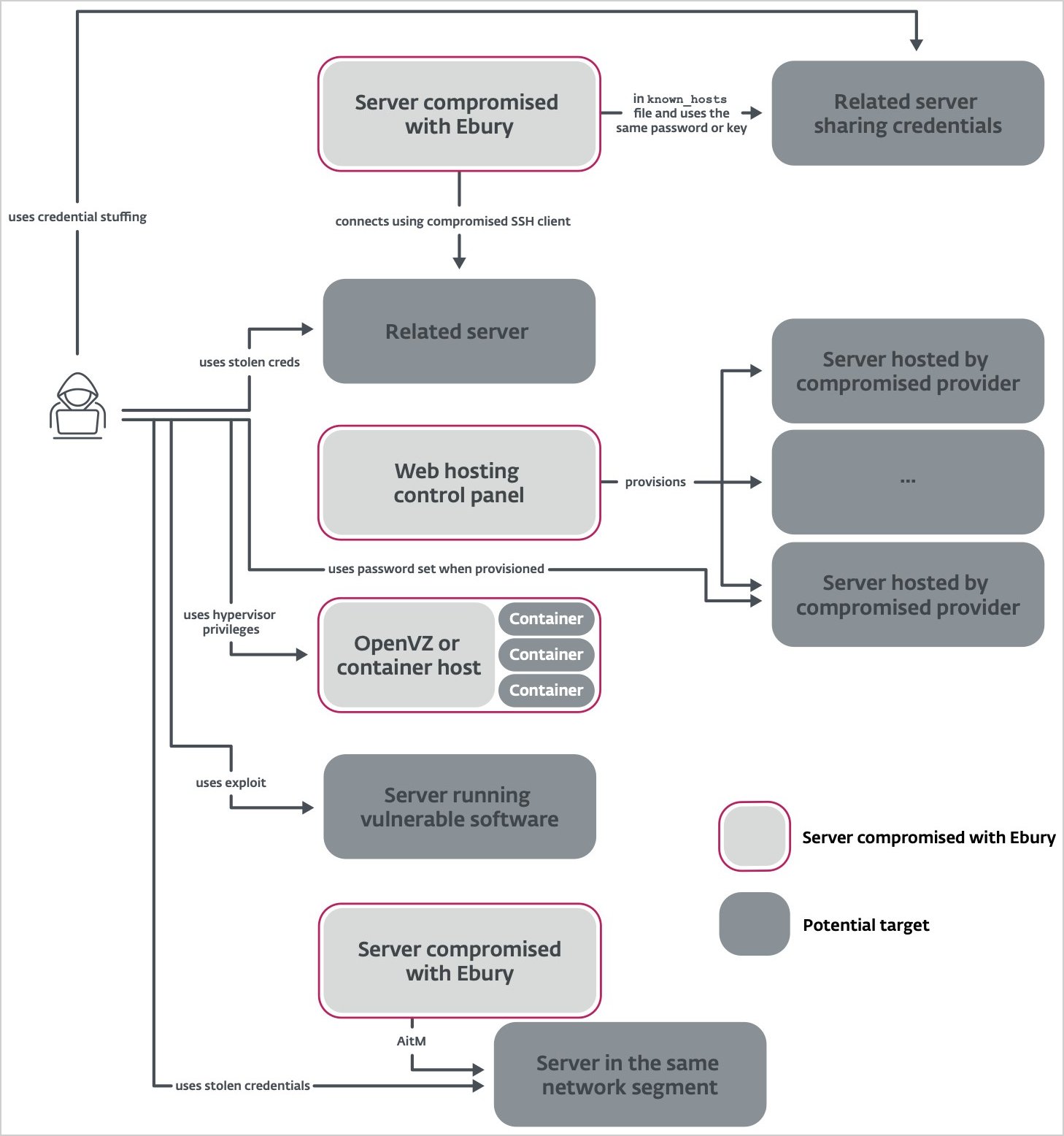

Проанализировав атаки Ebury, исследователи пришли к выводу, что целью операторов становятся хостинг-провайдеры и цепочки поставок клиентов, арендующих виртуальные серверы у провайдера-жертвы.

Взлом сервера происходит с помощью украденных учетных данных. Далее вредоносная программа извлекает список входящих/исходящих SSH-соединений из wtmp и файла known_hosts и крадет ключи аутентификации SSH, которые затем используются для попыток входа в другие системы.

В отчете ESET говорится, что когда файл known_hosts содержит хешированную информацию, операторы Ebury пытаются перебрать или угадать его содержимое. Более половины записей known_hosts (около двух миллионов) имели хешированное имя хоста.

Еще одним способом получения злоумышленниками дальнейшего доступа или повышения привилегий являются известные уязвимости в ПО, работающем на серверах.

Цепь атак Эбери

Инфраструктура хостинг-провайдера может быть использована для развертывания Ebury в нескольких контейнерах или виртуальных средах.

На следующем этапе хакеры используют подмену протокола определения адреса (ARP) для перенаправления трафика на подконтрольный им сервер, чтобы перехватить SSH-трафик на целевых серверах в этих дата-центрах.

Вредоносная программа сразу же перехватывает данные, как только пользователь входит на взломанный сервер по SSH.

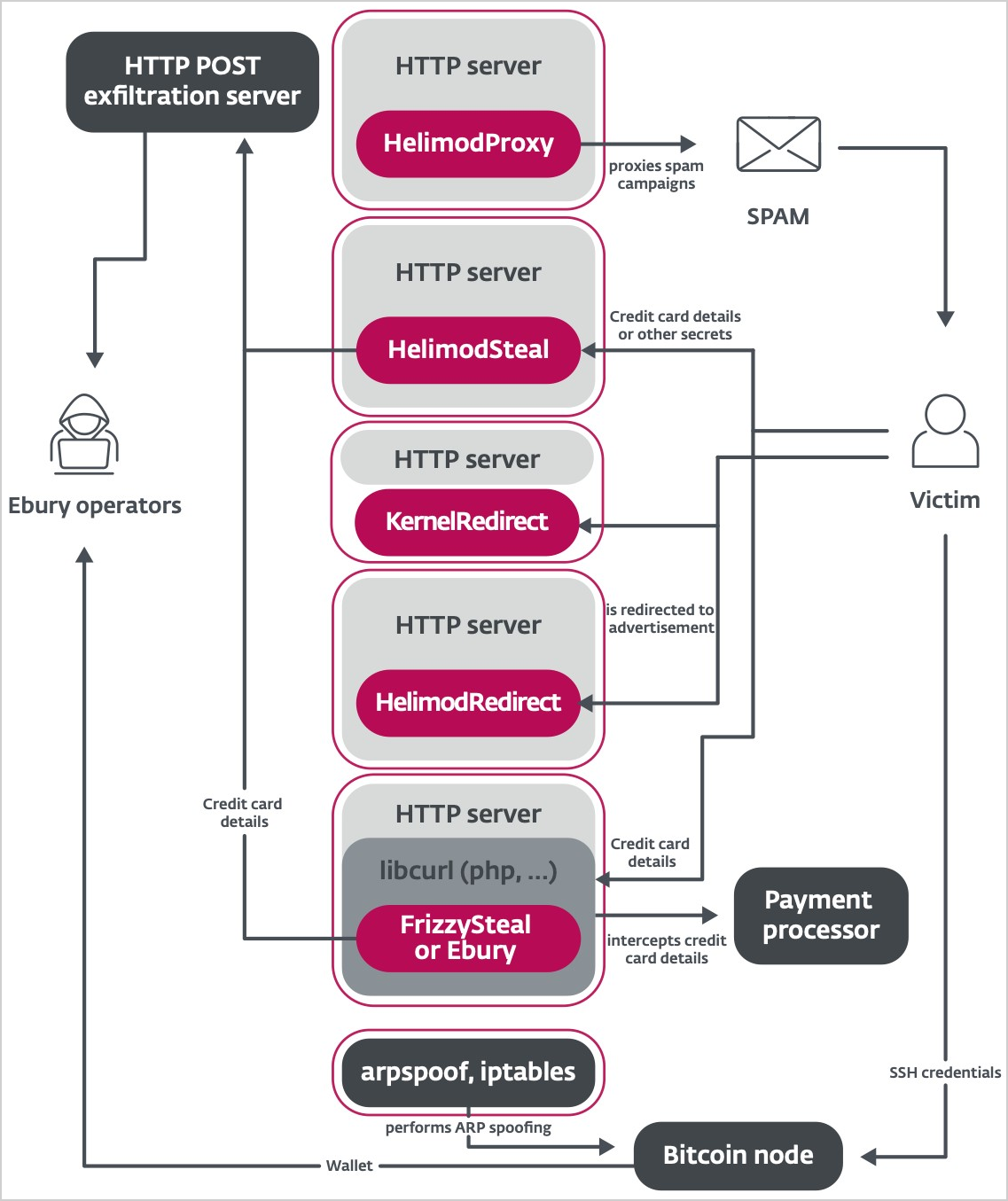

Тактика нападения

По данным ESET, за 2023 Ebury использовала перехваченные учетные данные как минимум на 200 криптовалютных серверах, включая узлы Bitcoin и Ethereum, для автоматического опустошения кошельков.

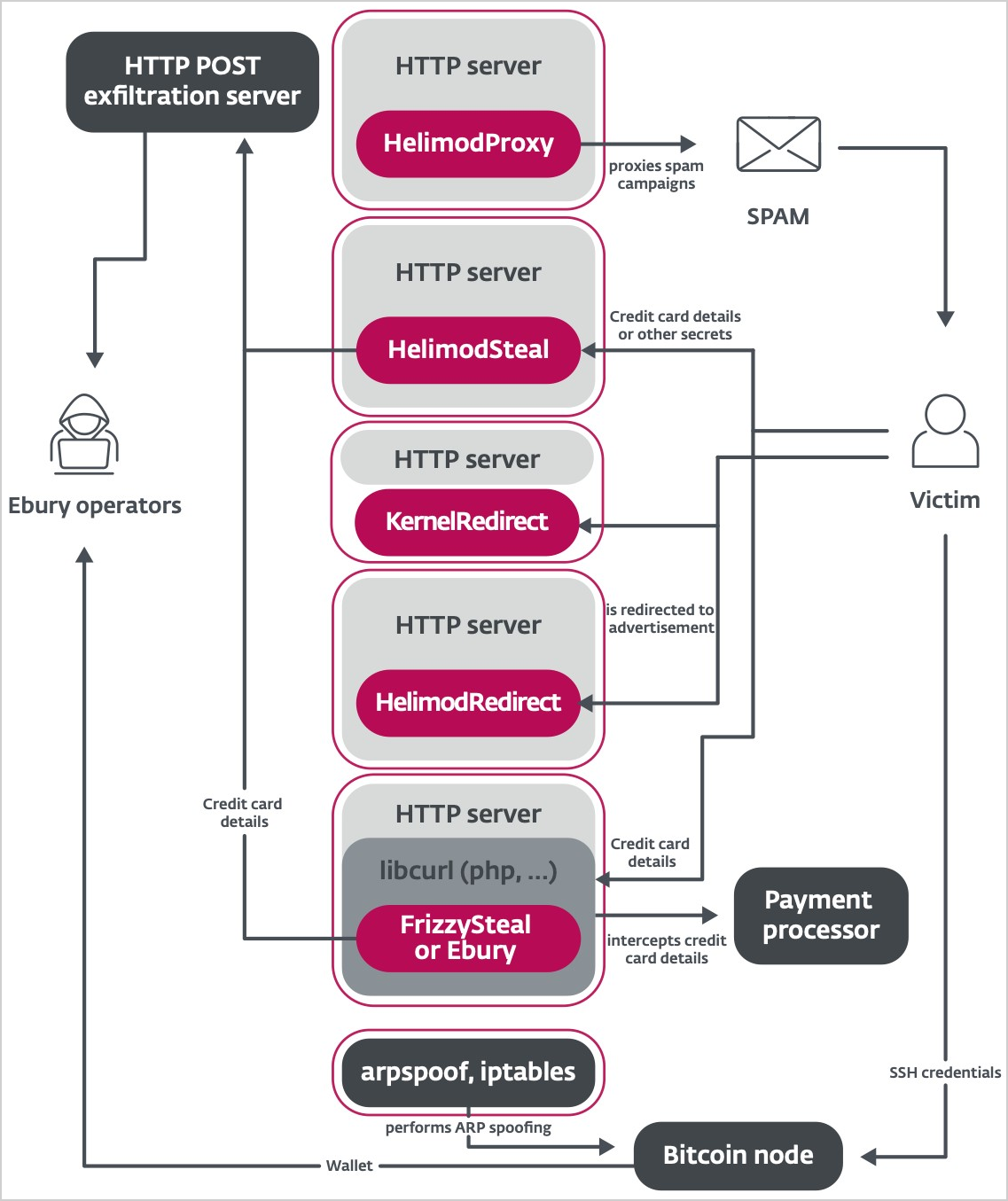

Ebury использует различные способы обогащения. Операторы могут также красть данные кредитных карт, которые используют на платежных сайтах, рассылать спам со взломанных серверов, продавать украденные данные и перенаправлять веб-трафик для получения дохода от рекламы и партнерских программ.

Процессы, в которые внедряется основная полезная нагрузка

В своих исследованиях за 2023 год ESET отметила, что злоумышленники внедряют способы уклонения от обнаружения и повышают устойчивость вредоносной программы к блокировкам с помощью новых методов обфускации и новой системы алгоритмов генерации доменов (DGA).

В ESET продемонстрировали модули вредоносных программ Ebury:

- HelimodProxy: Проксирует сырой трафик и пересылает спам, изменяя модуль Apache mod_dir.so. Данные действия позволяют взломанному серверу выполнять произвольные команды и поддерживать спам-кампании.

- HelimodRedirect: Перенаправляет HTTP-трафик на сайты, которые находятся под контролем злоумышленников, модифицируя различные модули Apache и nginx, чтобы перенаправить небольшой процент веб-трафика на вредоносные сайты.

- HelimodSteal: Извлекает конфиденциальную информацию из HTTP POST-запросов, добавляя фильтр ввода для перехвата и кражи данных, отправленных через веб-формы. К ним относятся учетные данные для входа в систему и платежные реквизиты.

- KernelRedirect: Модифицирует HTTP-трафик на уровне ядра для перенаправления посетителей с помощью модуля ядра Linux, который подключается к Netfilter, изменяя заголовок Location в HTTP-ответах для перенаправления пользователей на вредоносные URL.

- FrizzySteal: Перехватывает и похищает HTTP-запросы, подключаясь к libcurl, что позволяет ему красть данные из HTTP-запросов, выполняемых взломанным сервером.

Модули вредоносных программ Ebury

По информации, полученной в ходе расследования ESET совместно с Национальным подразделением по борьбе с преступлениями в сфере высоких технологий Нидерландов (NHTCU), злоумышленники используют поддельные личности или же берут себе псевдонимы других хакеров, дабы ввести в заблуждение правоохранительные органы.

![APT28 атаковала UKR[.]NET: фишинг, PDF и прокси ngrok](https://www.anti-malware.ru/files/styles/adaptive-480/public/images/source/fancy_bear-news.png?itok=jcF8JHLv×tamp=1766255143)