Сертификат AM Test Lab

Номер сертификата: 162

Дата выдачи: 26.04.2016

Срок действия: 26.04.2021

3.1. Варианты реализации решения

3.3. Полуторафакторная аутентификация

3.5. Интеграция с облачными сервисами

3.6. Корпоративный менеджер паролей

5. Настройка менеджера паролей TeddyID

Введение

Один из самых распространенных способов аутентификации — пароль. Он наиболее простой в реализации и не требует расходов на приобретение каких-либо дополнительных средств. Но в любой бочке меда всегда найдется ложка дегтя — так и парольная аутентификация не обделена недостатками, связанными с человеческим фактором.

Эти недостатки, как правило, обусловлены количеством паролей, их сложностью (она определяется требованиями, установленными в компании) и частотой их смены. В связи с этим нередко можно наблюдать картину, когда пароли записаны на бумаге и наклеены на мониторы рабочих мест, лежат под клавиатурой или в ящиках стола.

Еще одним минусом парольной аутентификации является ее неудобство для администраторов, так как им приходится тратить свое рабочее время на восстановление забытых паролей и заблокированных учетных записей.

Эти недостатки повышают риск несанкционированного доступа к данным, снижая тем самым уровень информационной безопасности в организации. Одним из эффективных решений такой проблемы является использование технологий аутентификации, основанной на проверке дополнительных данных для идентификации пользователя — так называемых факторов аутентификации. К ним можно отнести информацию, известную только пользователю (PIN-код), некое дополнительное устройство (устройство генерации одноразовых паролей, токен, смарт-карта), а также биометрию пользователя (сетчатка глаза, отпечатки пальцев, голос).

Несомненно, увеличение количества факторов, используемых для аутентификации, делает ее надежнее. Однако это, как правило, усложняет ее реализацию и повышает совокупную стоимость владения такими решениями. На практике, в последнее время самыми распространенными способами являются решения, применяющие два фактора защиты (но они тоже не без изъяна, о чем мы писали в наших новостях «Двухфакторная аутентификация уязвима для новой атаки»).

Одно из решений двухфакторной защиты, предлагаемое на отечественном рынке и разработанное ООО «Платформа Матрица», — TeddyID — позволяет отказаться от необходимости ввода и запоминания пользователями паролей для безопасного доступа к облачным или интернет-сервисам.

В настоящее время в качестве целевой аудитории этого решения могут выступать: рядовые пользователи, разработчики сайтов, а также компании, использующие в своей деятельности облачные или интернет-сервисы.

Концепция решения TeddyID

TeddyID позволяет пользователю аутентифицироваться без ввода пароля и подтверждать ряд своих действий (критических с точки зрения безопасности), не вводя каких-либо одноразовых кодов и паролей.

Данное решение не отменяет и не заменяет средства аутентификации, реализованные на сайтах или в облачных сервисах, применяемых компанией или отдельным пользователем. Наоборот, оно дополняет (усиливает) эти механизмы, упрощая их применение с точки зрения пользователя.

Сервисы TeddyID поддерживают двухфакторную защиту, при которой для аутентификации пользователя применяются и компьютер и смартфон.

Рисунок 1. Основной принцип работы TeddyID

Основной принцип работы заключается в использовании телефона как устройства, подтверждающего личность при доступе с компьютера к сайтам и облачным сервисам компании. В общем виде порядок аутентификации посредством TeddyID следующий (с учетом того, что оба устройства уже привязаны к данному сервису — вопросы установки и настройки рассмотрены ниже в данной статье):

- Пользователь обращается к форме аутентификации на интересующем его сайте и выбирает соответствующую учетную запись, связанную с TeddyID.

- TeddyID, обнаруживая данное обращение, инициирует отправку на оба устройства (браузер компьютера и телефон) одинаковых картинок.

- Пользователь в случае совпадения картинок нажимает на телефоне кнопку «Да», отображаемую под присланной картинкой (на этом аутентификация считается выполненной).

- Пользователь получает доступ к запрошенным ресурсам.

Данный способ с точки зрения пользователя можно назвать более удобным. В отличие от LastPass (см. новость «В менеджере паролей LastPass снова нашли серьезную уязвимость»), 1Password, KeePass и других менеджеров паролей, не требуется ни запоминать, ни вводить пароли. Вместо этого необходимо нажать только одну кнопку в телефоне — фактически минимум действий для получения того же результата.

Технология работы данного решения, установка и настройка, а также примеры работы TeddyID представлены ниже в соответствующих разделах этой статьи.

Технология работы

Варианты реализации решения

Как уже говорилось ранее, основными потребителями данного решения могут выступать рядовые пользователи и разработчики сайтов, а также компании, использующие в своей деятельности облачные или интернет-сервисы.

Ориентируясь на эти группы потребителей, TeddyID предлагает разные варианты реализации, такие как:

- «Менеджер паролей TeddyID» — рассчитан на рядовых пользователей. Данный вариант реализации основан на применении в компьютере одноименного расширения для браузера «Менеджер паролей TeddyID» и специализированного приложения для телефона, установленного из магазина приложений.

- «Полуторафакторная аутентификация» и API — основными потребителями таких вариантов реализации как раз и являются разработчики сайтов, а также крупные компании, широко использующие в своей деятельности облачные технологии и интернет-сервисы (почта, CRM-системы, онлайн-бухгалтерия, облачные корпоративные хранилища данных). Вариант решения посредством интеграции на сайт API обладает большими возможностями, чем «полуторафакторная аутентификация».

Сведения о стоимости решений как для пользователей, так и для владельцев сайтов приведены здесь.

Рассмотрим подробнее эти варианты реализации решения — от сложного к простому.

Решение на основе API

Решение на основе API реализуется посредством установки на страницу виджета, представляющего собой javascript-код, который загружает iframe с сайта teddyid.com. Загруженный iframe отображается поверх запрашиваемого сайта, обеспечивая пользователю ощущение, что он не покидает данный ресурс. Весь диалог при аутентификации с пользователем ведется непосредственно в iframe. В том случае, если пользователь все-таки решит войти на сайт посредством своих логина и пароля, то в TeddyID будет открыто новое окно, в котором пользователь введет их. После ввода это окно будет автоматически закрыто.

По результатам успешной аутентификации (когда пользователь ответил «Да» на телефоне) на странице сайта вызывается javascript-функция, которой передаются данные о проведенной аутентификации. Эти данные передаются на сервер сайта компании пользователя и уже с сервера направляются на сервис TeddyID для их проверки, получения идентификатора (ID) пользователя в TeddyID и, по возможности, получения ID пользователя в системе компании.

Для интеграции данного решения владельцам сайта необходимо иметь учетную запись на teddyid.com. Во всем взаимодействии между сервером компании и сервисом TeddyID сервер должен идентифицировать себя с помощью ID-узла (node_id). Узлы создаются владельцами сайта в личном кабинете на teddyid.com (подробнее о личном кабинете рассказано в разделе «Настройка» этой статьи) посредством создания «настольного приложения» — в нем необходимо указать тот же секретный ключ, который был задан в настройках на сервере.

Кроме того, API позволяет реализовать подтверждение выполнения различных действий — также посредством использования телефона для отправки на него соответствующих запросов подтверждения («Да» или «Нет»). Данные возможности потенциально заинтересуют:

- разработчиков различных сетевых проектов (например, социальных сетей) — когда на странице пользователя удаляется какая-то информация, меняется пароль или совершаются иные действия, отнесенные к критичным, может быть сформирован и отправлен на телефон пользователя запрос подтвердить совершаемые действия;

- организации банковской сферы — с точки зрения подтверждения транзакций клиентами. По заявлениям разработчиков, для банков данное решение разворачивается непосредственно на сервере заказчика, приложение брендируется или интегрируется непосредственно в приложение банка.

Более подробные сведения про вариант реализации на основе API и возможности, предоставляемые такой реализацией, приведены на странице https://www.teddyid.com/api.php.

«Полуторафакторная аутентификация»

Это наиболее простой способ реализации решения, предоставляющий большинство преимуществ TeddyID (но не все). «Полуторафакторная аутентификация» обеспечивается посредством добавления одной строки javascript на страницы сайта, где представлены формы входа или регистрации (текст строки приведен на сайте разработчика).

Кроме того, в случае использования одной из популярных CMS достаточно установить готовый модуль, который добавит необходимую строчку: WordPress, Joomla, UMI.CMS, OpenCart, NetCat, AmiroCMS.

В данном варианте реализации TeddyID он фактически выступает в роли менеджера паролей. Во время доступа на сайт пользователю будет предложено сохранить пароль, а при первичной регистрации даже не потребуется вводить его, так как TeddyID самостоятельно сгенерирует сложный и «невзламываемый» (по утверждению разработчиков) пароль.

Эти пароли хранятся в зашифрованном виде, а ключ для их расшифровки сохраняется в браузере пользователя, и пароли расшифровываются непосредственно в браузере и только в тот момент, когда они должны использоваться. Из этого следует, что TeddyID не видит пароль пользователя в расшифрованном виде.

Для доступа к ресурсам сайта пользователь выбирает логин из списка, получает картинку на телефон, сравнивает картинки на телефоне и сайте и, если они совпадают, подтверждает вход. TeddyID, в свою очередь, получив подтверждение от пользователя, направляет зашифрованный пароль в браузер, где он расшифровывается (с использованием хранимого в браузере ключа) и вставляется в форму логина на сайте.

Уровень безопасности при таком способе интеграции оказывается ниже, чем при полной интеграции, но выше, чем при обычном использовании пароля, поэтому разработчики и назвали такой способ аутентификации «полуторафакторным». Сравнительные характеристики по уровням безопасности разработчики представили на своем сайте в виде таблицы.

Таблица 1. Разница в защите при использовании «Менеджера паролей TeddyID» и интеграции через API

Угроза | Пароль | Полуторафакторная аутентификация (Менеджер паролей TeddyID) | Интеграция с Teddy с использованием API или готовых модулей |

Подбор пароля | Уязвим | Защищен | Защищен |

Использование одинакового пароля на разных сайтах | Уязвим | Защищен | Защищен |

Подсматривание ввода пароля «через плечо» | Уязвим | Защищен | Защищен |

Кража пароля, записанного на бумажке или в текстовом файле на компьютере | Уязвим | Защищен | Защищен |

Кража компьютера, на котором пароль сохранен в браузере | Уязвим | Защищен | Защищен |

Кража пароля с помощью phishing | Уязвим | Защищен | Защищен |

Кража пароля с помощью keylogger | Уязвим | Защищен | Защищен |

Кража пароля с помощью трояна в браузере | Уязвим | Уязвим | Защищен |

Кража пароля при передаче через открытые сети (если ваш сайт не защищен SSL) | Уязвим | Уязвим | Защищен |

Менеджер паролей TeddyID

Как уже упоминалось ранее, идентификация и аутентификация пользователей осуществляется по двум факторам: браузер компьютера (а точнее cookies в браузере) и мобильное приложение TeddyID на телефоне. Каждый пользователь может быть связан с любым количеством браузеров, но только с единственной копией приложения.

Принцип работы менеджера паролей заключается в следующем:

- Для каждого браузера определен собственный ключ RSA, который хранится на локальном жестком диске. Приложение также обеспечивается собственным ключом RSA. Эти ключи применяются при обмене другими ключами между браузерами и приложением. Приватный ключ браузера дополнительно зашифрован на AES-ключе, хранящемся на сервере разработчиков TeddyID, и передается в браузер только тогда, когда это необходимо.

- Пароли пользователя, в свою очередь, шифруются посредством другого AES-ключа (password encryption key — PEK), сохраненного в local storage. Шифротекст пароля хранится на серверах разработчиков TeddyID. Для привязки PEK к другому браузеру или приложению, PEK шифруется на публичном RSA-ключе устройства-получателя (браузер или приложение) и направляется через серверы разработчиков TeddyID. Следовательно, на серверах разработчиков TeddyID PEK в открытом виде никогда не присутствует, и они не могут его расшифровать.

- PEK, которые сохранены в браузере, дополнительно шифруются на AES-ключе, являющемся уникальным для каждого браузера и пользователя. Зашифрованный PEK сохраняется в local storage браузера, а ключ шифрования хранится на сервере разработчиков TeddyID и передается в браузер в момент соединения с сервером.

- Браузерное расширение «Менеджер паролей TeddyID» добавляет на каждую страницу, просматриваемую пользователем, javascript, который ищет на странице формы регистрации. Найдя соответствующую форму, javascript взаимодействует с iframe, загружаемым с домена. Все шифрование/расшифрование происходит в браузере в iframe, загруженном с домена. Ключи шифрования не копируются на страницу сайта.

- При вводе пользователем нового пароля и при согласии его сохранить, он шифруется с помощью PEK, а шифротекст отправляется на сервер разработчиков TeddyID. При необходимости у пользователя применить этот пароль ему предоставляется случайная картинка, отправляемая в браузер пользователя и в приложение на его телефоне, он убеждается, что картинки совпадают, нажимает «Да» на телефоне, в результате чего в браузер отправляется шифротекст, браузер расшифровывает его с помощью PEK, заполняет поле пароля и отсылает форму.

- Привязка новых браузеров к учетной записи TeddyID выполняется посредством сканирования приложением QR-кода и подтверждения через адрес электронной почты (при наличии). Данное действие необходимо выполнить для каждого браузера только один раз (если не удалять cookies).

Интеграция с облачными сервисами

TeddyID уже интегрирован с ведущими облачными провайдерами (Google Apps, Salesforce, Zendesk, Zoho, Dropbox и др.) с помощью стандартного протокола интеграции SAML, требующего отредактировать только несколько настроек в административной панели сервис-провайдера. Например, в Google Apps не требуется редактировать настройки, достаточно установить приложение из Google Apps Marketplace, открыть его под учетной записью администратора домена и нажать одну кнопку для того, чтобы внести все необходимые изменения в настройки вашего домена. Вы сможете также одним кликом перенести все учетные записи сотрудников из Google в TeddyID и обратно.

Корпоративный менеджер паролей

Как правило, в компаниях складываются такие ситуации, когда нескольким сотрудникам необходимо иметь доступ к одному и тому же паролю. Сотрудники компании могут абсолютно безопасно проходить аутентификацию на сайтах при помощи корпоративного менеджера паролей TeddyID. Этот менеджер паролей безопасным образом сохраняет и автоматически заполняет формы данными учетной записи на всех сайтах, которыми пользуются ваши сотрудники для работы.

Установка приложения

Для того чтобы использовать возможности, предоставляемые TeddyID, необходимо выполнить следующие действия:

- Добавляем расширение «Менеджер паролей TeddyID» для браузера с сайта www.teddyid.com.

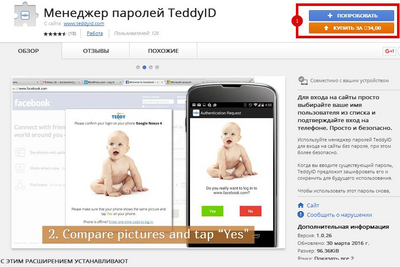

Рисунок 2. Установка расширения для браузера

После выбора соответствующего пункта «Попробовать» или «Купить за …» на экран выводится запрос на разрешение установки.

Рисунок 3. Запрос разрешения на установку расширения для браузера

- Соглашаемся с установкой расширения. По результатам установки будет открыта новая вкладка в браузере с информацией об окончании установки.

Рисунок 4. Внешний вид вкладки с информацией об окончании установки расширения в браузер

- Устанавливаем приложение TeddyID в телефон. Сделать это можно несколькими способами:

- Нажав на ссылку «приложение TeddyID» на вкладке с информацией об окончании установки расширения в браузер. Откроется контекстное меню с выбором типа операционной системы телефона или запросом ввода номера телефона для получения ссылки на загрузку приложения.

Рисунок 5. Внешний вид контекстного меню для выбора способа установки приложения TeddyID на телефон

- Если предполагается использовать iPhone, Android, Windows Phone или BlackBerry, то TeddyID может быть установлен в соответствующем магазине приложений (Apple App Store, Google Play, Windows Phone Store или BlackBerry World). Для этого необходимо найти приложение по ключевому слову TeddyID или TapLogin. Для всех других аппаратов на телефон высылается SMS-сообщение со ссылкой, по которой нужно перейти, чтобы установить Java-приложение. При его установке телефон выдаст предупреждения о том, что приложение не подписано, нужно согласиться с установкой. Подробно ответы на вопросы, возникающие с установкой и работой приложения, представлены в разделе «Часто задаваемые вопросы» на сайте разработчика.

- Привязываем телефон к учетной записи, для чего выбираем ссылку «привяжите его к аккаунту» на вкладке с информацией об окончании установки расширения в браузер (см. рисунок 4). В результате будет предложено окно с информацией для сканирования QR-кода:

Рисунок 6. Внешний вид окна привязки телефона к учетной записи (аккаунту)

После привязки телефона к учетной записи можно использовать приложение для подтверждения своей личности при доступе к различным сайтам или облачным ресурсам своей организации.

Настройка менеджера паролей TeddyID

Настройка осуществляется посредством выбора расширения для браузера «Менеджер паролей TeddyID». В браузере Google Chrome, например, данное расширение отображается в виде кнопки в правом верхнем углу окна браузера.

Рисунок 7. Отображение расширения «Менеджер паролей TeddyID» в браузере Google Chrome

После выбора данного расширения откроется вкладка с предложением о входе на сайт www.teddyid.com с помощью телефона:

Рисунок 8. Внешний вид вкладки «Вход на сайт с помощью телефона»

При нажатии на кнопку «Войти» отображается запрос аутентификации — на экран в браузере выводится картинка, необходимо сравнить ее с картинкой на телефоне:

Рисунок 9. Аутентификация

Если отвлечься и не успеть подтвердить на телефоне соответствие картинок, то внизу страницы в браузере появится строка об истечении периода ожидания:

Рисунок 10. Сообщение об истечении периода ожидания аутентификации

Даже отправив потом с телефона сообщение о соответствии картинок, перейти на сайт невозможно. Необходимо именно в браузере «повторить попытку входа сначала» с помощью ссылки в сообщении об истечении периода ожидания:

Рисунок 11. Результат повторения попытки входа

После подтверждения мы попадаем на страницу с настройками для своей учетной записи (личный кабинет):

Рисунок 12. Страница пункта меню «Мои сайты»

На данной странице отображаются все сайты, для доступа к которым используются возможности сервиса TeddyID.

В целом личный кабинет обладает стандартным набором настроек (пунктов меню) независимо от того, конечный вы пользователь, разработчик сайта или компания.

На следующей странице пункта меню «Я» можно изменить свои личные данные.

Рисунок 13. Страница пункта меню «Я»

Пункт меню «Я» содержит подпункты «Мой телефон», «Мои браузеры», «Смена пароля». На страницах, соответствующих данным подпунктам, отображается информация:

- о телефонах, которые привязаны к учетной записи. В случае утраты телефона (потеря, кража) можно отвязать этот телефон (конечно, предварительно зайдя на данную страницу с помощью пароля — телефона-то уже нет);

- о браузерах, в которые было добавлено расширение «Менеджер паролей TeddyID» и которые использовались для обращения к сайтам и облачным сервисам компании;

- данные, необходимые для смены пароля к учетной записи (поля для ввода старого пароля, нового пароля и его подтверждения).

Рисунок 14. Страница подпункта «Мой телефон» пункта меню «Я»

Некоторые пункты меню личного кабинета в явном виде относятся к компаниям и не интересны для простого пользователя, однако интерфейс разработчиками может быть скорректирован, когда данное решение начнет пользоваться широким спросом. Пример таких пунктов, малоинтересных с точки зрения рядового конечного пользователя, — «Компания». В нем можно отобразить и скорректировать такие характеристики компании, как наименование и контактная информация.

Рисунок 15. Страница пункта меню «Компания»

Для данного пункта также определены вложенные подпункты «Мои сотрудники» и «Мои лица». На странице подпункта «Мои сотрудники» отображается и корректируется информация о сотрудниках компании.

Рисунок 16. Страница подпункта «Мои сотрудники» пункта меню «Компания»

На вкладке «Позиция» можно добавить подчиненную позицию и нового сотрудника, а также указать название отдела — тем самым можно выстроить организационно-штатную структуру компании. На вкладке «Права доступа на позиции» определяются права на редактирование данных компании. Вкладка «Доступные сохраненные пароли» содержит сведения о том, какие сотрудники, на какой позиции, к каким из сохраненных паролей имеют доступ.

На странице подпункта «Мои лица» указываются все юридические и физические лица, связанные с данной учетной записью, а также есть возможность создать новое лицо — для этого необходимо заполнить соответствующие поля, характеризующие создаваемое лицо:

Рисунок 17. Страница создания нового лица подпункта «Мои лица» пункта меню «Компания»

В целом для организаций TeddyID, по позиционированию его разработчиками и заложенными в него возможностями, стремится не только решить вопросы безопасности, но и предоставить удобный деловой сервис в виде системы документооборота, ведения документов, учета сотрудников и обеспечения электронной подписи.

Последний пункт меню «Интеграция» содержит характеристики для настройки технической интеграции компании с сервисами TeddyID.

Рисунок 18. Страница пункта меню «Интеграция»

Подпункт «Узлы» пункта меню «Интеграция» позволяет добавить в качестве узлов сервер, мобильное приложение, настольное приложение, указав необходимые настройки.

Рисунок 19. Страницы создания нового узла пункта меню «Интеграция»

Примеры работы TeddyID

Прежде чем сервис TeddyID можно будет использовать вместо «штатной» аутентификации на сайтах, необходимо разрешить ему (а именно «Менеджеру паролей TeddyID») зашифровать и сохранить пароль. Например, при доступе к почте на сайте mail.ru.

Рисунок 20. Доступ к почте сайта Mail.ru

После ввода наименования почтового ящика, пароля и нажатия «Войти» появляется запрос от TeddyID о шифровании и сохранении пароля под учетной записью, к которой уже привязаны телефон и браузер:

Рисунок 21. Запрос на шифрование и сохранение пароля

После сохранения пароля предоставляется доступ к ресурсам почтового ящика. В следующий раз вводить пароль уже не потребуется, так как аутентификация будет выполняться средствами TeddyID:

Рисунок 22. Выбор наименования почтового ящика, в отношении которого применяется TeddyID

Запрос аутентификации к данному почтовому ящику уже средствами TeddyID выглядит следующим образом:

Рисунок 23. Запрос аутентификации

Рассмотрим еще один пример привязки аутентификации на сайте к TeddyID — выберем привязку к ресурсам сайта google.com. При доступе к своей учетной записи на этом сайте и вводе пароля «Менеджер паролей TeddyID» опять предлагает зашифровать и сохранить пароль:

Рисунок 24. Привязка аутентификации на сайте google.com к TeddyID

После того как учетная запись Google будет привязана к TeddyID, следующий доступ, например, к Google Drive, будет выглядеть следующим образом:

Рисунок 25. Выбор учетной записи при доступе к Google Drive, при наличии привязки к TeddyID

Рисунок 26. Аутентификация с помощью TeddyID при доступе к Google Drive

При нажатии «Да» осуществляется доступ к запрошенному ресурсу.

В случае отсутствия на телефоне интернета возможность входа на сайт все-таки есть. Приложение TeddyID само заметит, что связи нет, и покажет пользователю 6-значный код, который нужно ввести на сайте для входа.

После того как данные операции по привязке (сопоставлению) этих сайтов к аутентификации через TeddyID выполнены, соответствующая информация появляется на странице пункта меню «Мои сайты» в настройках учетной записи.

Рисунок 27. Страница пункта меню «Мои сайты»

Здесь можно изменить настройки для любого из представленных сайтов, а также посмотреть пароль. Но так как пароль зашифрован и не хранится на ресурсах разработчика TeddyID, это действие потребует дополнительного подтверждения средствами TeddyID — необходимо будет еще раз проверить соответствие картинок. После чего отобразится соответствующий пароль, например:

Рисунок 28. Настройки для сайта Mail.ru

Рассмотрим подробнее применение TeddyID в части присвоения/сохранения паролей подразделениям компании и аудита их использования.

Сформируем организационно-штатную структуру компании — определим подразделения и распределим по ним работников компании.

Рисунок 29. Организационно-штатная структура компании

При вводе пароля в рамках доступа к ресурсу его можно сохранить для своей учетной записи либо для подразделения компании.

Рисунок 30. Присвоение пароля отделу компании

При появлении нового сотрудника в компании достаточно его добавить в соответствующее структурное подразделение. Все пароли, сопоставленные с данным подразделением, автоматически становятся доступны новому сотруднику (сотрудники, используя пароли компании, даже не видят их).

Рисунок 31. Перечень ресурсов, для которых пароли доступны всем сотрудникам подразделения

Администратору или руководителю подразделения достаточно зайти на ресурс, сменить пароль и сохранить его для всего подразделения — так можно обеспечить регулярную смену паролей к ресурсу. Нет необходимости менять пароль для каждого сотрудника, так как новый пароль становится автоматически доступен всем сотрудникам, которым разрешен доступ к данному ресурсу. Прежние пароли не удаляются, они архивируются и могут быть восстановлены, если были изменены по ошибке.

Рисунок 32. Старые пароли для Dropbox, доступные для восстановления

Доступ к каждому ресурсу (сайту), уже учтенному в личном кабинете, может быть назначен на любое подразделение организационно-штатной структуры. Для этого необходимо выбрать соответствующий пункт в выпадающем списке «Кто имеет доступ». Пароли доступа будут автоматически сопоставлены с сотрудниками выбранного подразделения.

Рисунок 33. Переназначение доступа к ресурсам компании

Факты использования сотрудниками паролей при доступе к ресурсам отображаются на вкладке «все события» «Лога активности» по каждому сотруднику компании. Эти сведения могут применяться для аудита использования учетных записей сотрудников со стороны службы информационной безопасности.

Рисунок 34. Вкладка «все события» «Лога активности»

Выбор из представленной информации IP-адреса, с которого осуществлялся доступ, позволяет получить сведения о домене, к которому он принадлежит.

Рисунок 35. Сведения, отображаемые при переходе по ссылке IP-адреса

На вкладке «список логинов» «Лога активности» представлены все доступные пользователю ресурсы и связанные с ними учетные записи.

Рисунок 36. Вкладка «список логинов» «Лога активности»

Выводы

Разработчики TeddyID предложили интересное решение проблем парольной аутентификации, позволяющее обеспечить уровень безопасности выше, чем при вводе паролей и кодов подтверждения вручную.

Основные преимущества данного решения:

- Нет необходимости придумывать сложные пароли или выбирать слабые пароли, которые легче запомнить;

- исключение угрозы применения одного и того же пароля для нескольких сайтов;

- нет потребности в ручном вводе паролей и, соответственно, это решение менее уязвимо для программ, перехватывающих нажатия клавиш на клавиатуре (keylogger), и для любителей подсмотреть пароль «через плечо»;

- пароли никогда не хранятся в открытом (незашифрованном) виде и разделены на две части (шифротекст хранится на серверах разработчика решения, а ключ шифрования — на компьютере пользователя). Второе устройство (телефон) — как раз и требуется для расшифровки и использования паролей;

- доступность решения практически на любом устройстве: на разных компьютерах, планшетах, телефонах (iPhone, Android, Windows Phone, BlackBerry, телефоны, использующие Java-приложения);

- возможность офлайн-функционирования приложения на телефоне. Если на телефоне нет интернета, приложение TeddyID заметит отсутствие связи и покажет 6-значный код, который нужно ввести на сайте для входа;

- нет потребности в ручной синхронизации сохраненных паролей — это происходит автоматически, после однократной привязки каждого нового устройства. Пароль, сохраненный на одном устройстве, будет автоматически доступен на всех других ваших устройствах;

- применение одной учетной записи для всех сервисов (SSO). Таким образом, если в компании применяется несколько облачных или интернет-сервисов, сотруднику потребуется только одна учетная запись в TeddyID для доступа ко всем этим сервисам. Следовательно, управлять учетными записями сотрудников компании становится гораздо проще: например, при увольнении сотрудника потребуется отключить только одну учетную запись;

- присвоение паролей целым отделам компании — обеспечивает доступ всех сотрудников отдела с одним и тем же паролем, даже не раскрывая его им. Подробнее с корпоративным менеджером паролей TeddyID можно ознакомиться здесь;

- злоумышленникам потребуется приложить больше усилий, чтобы получить доступ к вашим ресурсам, так как им необходимо будет скомпрометировать оба устройства (телефон и компьютер) одновременно.

Недостатки данного решения:

- Привязка каждого браузера, используемого для доступа к ресурсам компании, на каждом компьютере к телефону;

- необходимость повторной привязки браузера (при использовании «Менеджера паролей TeddyID») к телефону с помощью QR-кода — если были очищены cookies в браузере;

- необходимость установки «Менеджера паролей TeddyID» в виде расширения для браузера (в одном из вариантов реализации решения), что практически невозможно сделать при доступе с «гостевого» компьютера, расположенного, например, в интернет-кафе. Поэтому лучший вариант — когда разработчики сайтов (поставщики облачных услуг или интернет-сервисов) уже внедрили у себя данное решение, что не потребует от пользователя установки «Менеджера паролей TeddyID»;

- использование в решении зарубежных криптографических алгоритмов — стандартных алгоритмов шифрования AES-256 и RSA-2048. Если разработчики решения внедрят отечественные криптографические алгоритмы, то они значительно расширят круг потребителей, особенно в сфере организаций банковской системы, требующих применения отечественных криптоалгоритмов ГОСТ.