Харденинг — критически важный процесс уменьшения площади кибератак, который включает в себя идентификацию и устранение уязвимостей в информационных системах. В эфире AM Live обсуждали теорию и практику его применения.

- Введение

- Что такое харденинг и как он помогает защититься от угроз

- Практика применения харденинга

- Анализ эффективности применения харденинга

- Выводы

Введение

Харденинг как методика повышения уровня безопасности представляет собой комплекс мероприятий, направленных на выявление и устранение уязвимостей в системах и приложениях. Это не просто технический процесс, а стратегический подход, который требует понимания специфики угроз и особенностей инфраструктуры компании.

Харденинг включает в себя не только настройку программного обеспечения и операционных систем, но и внедрение принципа наименьших привилегий, регулярное обновление и патчинг, а также обучение сотрудников основам кибербезопасности.

Основные принципы харденинга заключаются в минимизации уязвимостей, ограничении доступа и регулярном обновлении программного обеспечения. Снижение риска эксплуатации брешей достигается через тщательный аудит систем, удаление ненужных сервисов и приложений, применение патчей. Организация харденинга в компаниях требует чёткой стратегии, включающей в себя повышение осведомлённости и внедрение стандартов безопасности.

Важность харденинга нельзя переоценить: он является первой линией обороны в борьбе с киберугрозами. Однако даже самые передовые меры защиты не могут гарантировать абсолютной безопасности. Поэтому постоянный мониторинг систем, анализ новых угроз и адаптация к изменяющимся условиям становятся ключевыми составляющими успешной защиты.

Рисунок 1. Эксперты отрасли в студии телепроекта AM Live

Спикеры прямого эфира:

- Дмитрий Черников, бизнес-руководитель департамента детектирования и предотвращения угроз (MXDR), F.A.C.C.T.;

- Марат Чураков, руководитель департамента по повышению защищённости ИТ-инфраструктуры, Positive Technologies;

- Андрей Макаренко, старший технический менеджер, «К2 Кибербезопасность»;

- Теймур Хеирхабаров, директор департамента мониторинга, реагирования и исследования киберугроз, BI.ZONE;

- Олег Горобец, эксперт по продуктам для защиты рабочей инфраструктуры, «Лаборатория Касперского»;

- Виталий Масютин, заместитель директора департамента ИБ, «Линза»;

- Николай Казанцев, генеральный директор (CEO) SECURITM.

Ведущий и модератор дискуссии — Сергей Халяпин, независимый эксперт.

Что такое харденинг и как он помогает защититься от угроз

Харденинг — это процесс усиления безопасности кoмпьютерных систем и сетей. Основная цель харденинга заключается в минимизации площади атаки, то есть количества потенциальных точек входа для злоумышленников. Это достигается путём отключения ненужных сервисов, настройки безопасных конфигураций, регулярного обновления программного обеспечения. Харденинг не только помогает предотвратить атаки, но и повышает общую устойчивость системы к возможным инцидентам.

Основные принципы харденинга

Первый принцип укрепления инфраструктуры — нужна совместная работа отделов ИТ и ИБ, без этого невозможно выстроить целостную защиту. Второй принцип — в каждой организации должен быть «чемпион», который занимается популяризацией харденинга. Третий принцип предполагает обязательное наличие владельца системы, который будет уполномочен принимать решения и отвечать за них. И последний, самый важный принцип заключается в том, что харденинг должен быть встроен во все существующие процессы.

Харденинг уже получил широкое распространение в банковской сфере, в металлургии, в электроэнергетике. Промышленные компании активно внедряют харденинг в ответ на рост кибератак, появление новых нормативных требований и необходимость интеграции новых технологий, что способствует повышению устойчивости к инцидентам и поддержанию бизнес-целей. Харденинг упоминается в стандартах PCI DSS и HIPAA, однако требования не всегда чётко прописаны, что может затруднять их внедрение, отмечает Николай Казанцев.

Николай Казанцев, генеральный директор (CEO) SECURITM

В России пока недостаточно внимания уделяется безопасности конфигураций, что создаёт риски. В последние годы наблюдается тенденция к более активному включению харденинга в стандарты и рекомендации, подчёркивающая его важность в обеспечении безопасности.

Методологии ISO/IEC 27001 включают в себя разделы по безопасности конфигураций, что свидетельствует о растущем внимании к этому аспекту. Харденинг рассматривается как важная часть процесса внедрения встроенных мер безопасности, что помогает защитить системы на всех уровнях, добавил Виталий Масютин.

Минимизация площади атаки и установка патчей являются ключевыми элементами харденинга, так как они помогают устранить уязвимости и сократить спектр возможностей злоумышленников, отмечает Дмитрий Черников. Разделение полномочий и использование выделенных устройств администраторами также играют важную роль в снижении рисков, обеспечивая дополнительный уровень защиты.

Важно учитывать мнение бизнеса и пользователей при внедрении харденинга, чтобы балансировать между уровнем безопасности и удобством использования систем. Работа с пользователями и взаимодействие с технической поддержкой также являются частью харденинга, поскольку осведомлённость и обучение пользователей способствуют более эффективному применению мер безопасности и минимизации рисков.

Харденинг не делает инфраструктуру полностью защищённой, а доводит её до минимального защищённого состояния, отмечает Виталий Масютин.

Виталий Масютин, заместитель директора департамента ИБ, «Линза»

Уязвимости часто возникают из-за необходимости поддерживать обратную совместимость, а также отсутствия настроек защитных механизмов. Харденинг помогает защититься от известных угроз с минимальными усилиями, устраняя или смягчая наиболее распространённые риски, что, в свою очередь, повышает безопасность.

Харденинг может быть как проактивным методом, так и ретроактивным, добавил Олег Горобец. Проактивный подход включает в себя заранее запланированные меры по укреплению системы, чтобы предотвратить атаки, тогда как ретроактивный подход фокусируется на ответных действиях после выявления угроз или инцидентов.

Олег Горобец, эксперт по продуктам для защиты рабочей инфраструктуры, «Лаборатория Касперского»

Основная цель кибербезопасности — повысить стоимость успешной атаки для атакующего. Это достигается за счёт внедрения различных мер защиты, которые делают атаки более сложными и затратными. Харденинг уменьшает количество точек входа, что усложняет жизнь атакующему и снижает вероятность успешного вторжения, тем самым повышая общую безопасность системы.

В то же время важно найти золотую середину между безопасностью и функциональностью, чтобы обеспечить защиту от угроз, не создавая при этом излишних препятствий для пользователей и бизнес-процессов. Эффективный харденинг должен учитывать специфические потребности организации, а также характер и уровень рисков, с которыми она сталкивается.

Харденинг создаёт дополнительные барьеры и снижает вероятность успешного вторжения, отметил Марат Чураков. Проактивный подход (укрепляться ещё тогда, когда ничего не случилось) не только предотвращает атаки, но и создаёт комфортные условия для команды реагирования.

Марат Чураков, руководитель департамента по повышению защищённости ИТ-инфраструктуры, Positive Technologies

С точки зрения конкретной атаки, харденинг действительно является проактивным методом, поскольку он направлен на предотвращение возможных уязвимостей и затруднение доступа для хакеров до того, как атака произойдёт, добавил Теймур Хеирхабаров. Однако в отрасли кибербезопасности харденинг может рассматриваться как ретроактивный подход, поскольку он часто основывается на анализе предыдущих атак и уязвимостей, выявленных в процессе эксплуатации систем.

В идеале харденинг должен быть реализован до установки и внедрения средств защиты, поскольку это позволяет создать надёжный фундамент для всей системы безопасности.

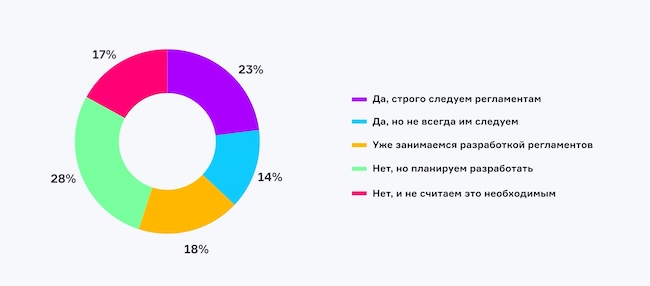

Рисунок 2. Есть ли у вас в компании регламенты и политики по харденингу?

По данным опроса зрителей телеэфира AM Live, 28 % респондентов признались, что у них нет регламентов, но они планируют их разработать в будущем. 23 % опрошенных отметили, что регламенты существуют и строго соблюдаются. 18 % заявили, что их компании уже занимаются разработкой регламентов.

В то же время 17 % участников опроса выразили пренебрежение в адрес обсуждаемой практики защиты, а 14 % сказали, что регламенты по укреплению инфраструктуры в их организациях соблюдаются по настроению. Результаты опроса свидетельствуют о разнообразии подходов к харденингу в компаниях — от строгого соблюдения регламентов до полного игнорирования этой практики.

Снижение риска эксплуатации уязвимостей

Харденинг уменьшает количество точек эксплуатации уязвимостей, что значительно повышает общую безопасность системы, отметил Олег Горобец. Закрытие доступа к интернету для сотрудников — один из эффективных способов снизить риск эксплуатации уязвимостей в браузерах и других интернет-приложениях. Стоит уделять внимание настройке конфигураций, регулярным обновлениям, патчингу, а также использованию систем обнаружения и предотвращения вторжений, которые помогают выявлять и блокировать подозрительные действия в настоящем времени.

Аудит инфраструктуры — это важный первый шаг в процессе харденинга, который позволяет выявить существующие уязвимости и определить необходимые изменения для повышения безопасности, отметил Марат Чураков. Создание тестового контура для проверки изменений — следующий значимый этап харденинга. Он включает в себя разработку отдельной тестовой среды, где можно безопасно внедрять и проверять изменения перед их реализацией в производственной среде.

После успешного тестирования изменения переносятся в производственную среду. Важно минимизировать длительность простоя и влияние на пользователей во время переноса, а также документировать все изменения и обновления, чтобы обеспечить прозрачность и возможность последующего аудита. Постоянная техническая поддержка и мониторинг изменений также играют ключевую роль.

Организация харденинга в компаниях

Начинать процесс укрепления инфраструктуры следует с расстановки приоритетов и постепенного повышения уровня защищённости, отмечает Николай Казанцев. Важно выбирать ключевые продукты для настройки, чтобы сосредоточить усилия на наиболее уязвимых и критически важных компонентах системы. Внедрение изменений должно происходить ритмично: это позволяет минимизировать риски и упрощает управление процессом. Разумно начать с тестового контура, а потом постепенно расширять процессы харденинга на всю инфраструктуру целиком.

Для успешного укрепления инфраструктуры необходимы специалисты с глубокими знаниями по операционным системам Windows и Linux, отмечает Дмитрий Черников. Такие эксперты должны уметь настраивать и оптимизировать системы, учитывать аспекты безопасности на каждом этапе установки новых компонентов. Процесс харденинга должен быть организован так, чтобы безопасность была на первом месте для всех специалистов.

Дмитрий Черников, бизнес-руководитель департамента детектирования и предотвращения угроз (MXDR), F.A.C.C.T.

Обеспечение сетевой безопасности и харденинг требуют таких знаний и навыков, которых у обычных администраторов не бывает. Специалисты должны обладать глубоким пониманием сетевых протоколов, принципов работы систем безопасности, а также уметь анализировать угрозы и реагировать на них.

Обращение к партнёрам или вендорам тоже полезно для качественной реализации харденинга, отмечает Марат Чураков. Они часто обладают глубокими знаниями и опытом в области безопасности, которые могут значительно превзойти внутренние ресурсы компании. Внешние эксперты быстро оценят существующую инфраструктуру, выявят уязвимости и предложат эффективные решения.

Практика применения харденинга

Харденинг включает в себя ряд стратегий и методов, которые направлены на укрепление безопасности информационных систем и сетей. Это могут быть, например, минимизация уязвимостей путём отключения ненужных сервисов, использование многофакторной аутентификации или обучение сотрудников основам кибербезопасности. Эффективный харденинг снижает риски кибератак и помогает защитить данные организации от угроз.

Организационные аспекты внедрения харденинга

Харденинг охватывает конфигурации на всех уровнях: от аппаратного обеспечения до сервисов, сетей, операционных систем и приложений, отметил Андрей Макаренко.

Андрей Макаренко, старший технический менеджер, «К2 Кибербезопасность»

Ключевым аспектом является построение эшелонированной обороны, которая обеспечивает защиту на каждом этапе и уровне инфраструктуры. Привлечение интеграторов становится особенно важным для сложных конфигураций в больших гетерогенных сетях: опыт работы с разнообразными системами помогает эффективно настраивать их и оптимизировать безопасность, учитывая особенности каждой технологии и платформы.

Харденинг операционных систем и приложений требует учёта множества различных реализаций атак и подходов к защите, поскольку каждая система может иметь свои уникальные требования и уязвимости, отмечает Теймур Хеирхабаров.

Теймур Хеирхабаров, директор департамента мониторинга, реагирования и исследования киберугроз, BI.ZONE

Меры по предотвращению атак должны предусматривать такие этапы, как увеличение сложности первичного доступа к активам и запуска вредоносного кода, настройка механизмов ограничений запуска приложений, а также корректная настройка прав доступа.

В дальнейшем нужно обратить внимание на включение встроенных мер защиты, отключение неиспользуемых интерфейсов. Безусловно, необходимо управлять доступом к ресурсам — для борьбы с несанкционированными обращениями к ним.

Рисунок 3. Какое направление харденинга наиболее актуально для вашей организации?

Большинство респондентов (41 %) в ходе опроса отметили, что для их компаний приоритетным делом является укрепление операционных систем. Следующим по популярности направлением стала безопасность веб-серверов и приложений (21 % опрошенных). Управление доступом оказалось актуальным для 13 % зрителей.

Результаты опроса демонстрируют разнообразие приоритетов в области харденинга, с акцентом на укрепление операционных систем и защиту веб-ресурсов.

Автоматизация процессов харденинга

Для автоматизации процессов в крупных инфраструктурах необходимы специализированные инструменты и утилиты, которые позволяют эффективно управлять и защищать, отметил Олег Горобец. Понимание инфраструктуры помогает выявить уязвимости и определить, какие инструменты могут быть наиболее полезными для автоматизации. Такой подход позволяет разработать стратегию по управлению безопасностью, основанную на реальных данных.

Разработка и внедрение политики безопасности — ключевой шаг к эффективной автоматизации. Политика должна быть гибкой, позволяя адаптироваться к изменяющимся условиям, но в то же время достаточно строгой, чтобы обеспечить стабильность и защиту, добавил Виталий Масютин. Регулярный аудит и пересмотр политики помогут убедиться, что она останется актуальной и эффективной в условиях быстро меняющихся угроз и технологий.

Для обеспечения безопасности софта важно устранять уязвимости: понимать их происхождение и своевременно ставить обновления. Эффективным решением являются системы трекинга версий и автоматического обновления, которые помогают поддерживать актуальность программ и защищают от известных угроз. Кроме того, новые приложения должны иметь ограниченный доступ к системным ресурсам, что снижает риски и предотвращает возможные атаки.

Спикер Теймур Хеирхабаров обратил внимание зрителей на то, что в этой сфере существуют бесплатные утилиты от известных вендоров. Например, Microsoft предлагает инструменты Baseline Security Analyzer и Purview Compliance Manager для оценки безопасности и соответствия требованиям. У VMware есть утилита AMBA Checker, которая помогает проверять соответствие стандартам безопасности в виртуальных средах. Однако стоит использовать их с осторожностью, чтобы избежать ложных срабатываний.

Безопасность информационных систем должна быть уравновешена с производительностью, отмечает Андрей Макаренко. Для достижения баланса необходим арбитр, который будет принимать обоснованные решения. Ключевую роль в этом процессе играет владелец актива.

Важно учитывать финансовые и бизнесовые цели организации, чтобы обеспечить не только безопасность данных и систем, но и эффективную работу предприятия в целом. Такой подход помогает минимизировать риски, не жертвуя при этом производительностью и эффективностью операций.

Степень недовольства сотрудников и рост стоимости обслуживания должны быть количественно оценены, чтобы можно было понять, как меры безопасности влияют на общую эффективность и на удовлетворённость пользователей, отметил Виталий Масютин.

Харденинг не всегда решает все проблемы безопасности, нужно предлагать альтернативные решения, добавил Марат Чураков. Владелец системы должен анализировать все доступные меры и выбирать оптимальный вариант, который будет соответствовать специфике бизнеса, его целям и ресурсам. Это позволит создать сбалансированную стратегию борьбы с угрозами.

Бизнес может решить застраховать риски, но это не всегда решает проблему, добавил ведущий Сергей Халяпин.

Сергей Халяпин, ведущий и модератор дискуссии, независимый эксперт

Владельцы бизнеса могут не всегда полностью осознавать все риски, с которыми они сталкиваются, особенно в быстро меняющейся сфере технологий и киберугроз, добавил Дмитрий Черников. Именно поэтому крайне важно, чтобы профессионалы в области безопасности предлагали комплексные решения, основанные на анализе рисков и специфике бизнеса.

Оценка бизнеса должна основываться на его доходах и расходах, что позволяет более точно определить, какие меры безопасности оправданы с финансовой точки зрения, отметил Сергей Халяпин. ИТ- и ИБ-специалисты должны обосновывать затраты на безопасность. Важно уметь показать необходимость дополнительных мер защиты владельцам бизнеса.

Анализ эффективности применения харденинга

Анализ позволяет организациям оценить, насколько успешно работают принятые меры. Важно помнить, что чрезмерное ужесточение мер защиты может негативно сказаться на работоспособности систем и добавить головной боли пользователям.

Полезность харденинга будет расти с развитием искусственного интеллекта и машинного обучения, применение которых позволит автоматизировать процессы защиты и быстро адаптироваться к новым киберугрозам.

Критерии оценки эффективности харденинга

Для оценки успешности харденинга используются сканеры конфигураций и бесплатные утилиты, которые помогают выявлять уязвимости и неправильные настройки, отметил Теймур Хеирхабаров.

Харденинг требует дополнительных расходов и трудозатрат, что может вызывать сомнения у бизнеса, добавил Олег Горобец. Необходимо убедить руководство в необходимости этих мер, подчёркивая потенциальные риски. Один из убедительных аргументов — это анализ стоимости возможного инцидента, который может включать в себя финансовые потери, утрату репутации и юридические последствия. Также стоит рассмотреть вероятность возникновения инцидентов, основанную на статистике и актуальных угрозах в отрасли.

Проблемы и сложности харденинга чаще всего связаны с нехваткой квалифицированных специалистов. Кроме того, сотрудники часто сопротивляются изменениям, предпочитая привычные технологии, что замедляет процесс. Устаревшие системы, используемые в организациях, могут быть несовместимы с новыми решениями по безопасности, требуя дополнительных ресурсов для интеграции. Неопределённость последствий внедрения новых мер для существующей инфраструктуры также создаёт риски, а нехватка инструментов для автоматизации усложняет управление безопасностью.

Рисунок 4. Какова, по вашему мнению, основная трудность при внедрении харденинга?

Ведущий продемонстрировал результаты опроса, согласно которым наиболее распространённой трудностью, по мнению 30 % респондентов, является недостаток квалифицированных специалистов. Второй по значимости проблемой стало сопротивление изменениям со стороны сотрудников: на него указали 27 % участников опроса. Таким образом, внедрение новых подходов и технологий требует внимания к вопросам обучения персонала и изменения корпоративной культуры. 21 % респондентов отметил, что непредсказуемость последствий для инфраструктуры также представляет собой серьёзную проблему: ведь изменения могут негативно сказаться на функционировании существующих систем и процессов. Отметим, что высокая стоимость харденинга беспокоит лишь 1 % участников.

Харденинг — это непрерывный процесс, требующий регулярно пересматривать политики и проводить аудит, отметил Николай Казанцев. Важно использовать сканеры конфигураций для постоянного мониторинга.

Динамически развивающиеся системы всегда требуют улучшения и адаптации, инфраструктура постоянно меняется из-за новых версий операционных систем и приложений, добавил Сергей Халяпин. Невозможно сделать одномоментный слепок инфраструктуры и расслабиться.

Дмитрий Черников напомнил: за последние три года появилось 15 новых техник атак, что подчёркивает необходимость фокусироваться на тех методах, которые активно эксплуатируются злоумышленниками. Процесс адаптации к новым угрозам должен быть максимально безболезненным для пользователей, чтобы не нарушать их рабочие процессы и не вызывать сопротивления изменениям. Эффективная защита должна сочетать в себе современные технологии и удобство использования, обеспечивая безопасность без ущерба для производительности.

Термин «трендовость уязвимостей», введённый Positive Technologies, помогает приоритизировать угрозы; это упрощает процесс адаптации и снижает порог входа в харденинг, подчеркнул Теймур Хеирхабаров. Учитывая актуальные тренды в области безопасности, организации могут более эффективно фокусироваться на наиболее значимых рисках. При принятии решений нужно рассматривать как внешние, так и внутренние угрозы, чтобы подход к защите информационных активов был более комплексным и эффективным.

Будущее харденинга

Продукты по контролю конфигураций будут развиваться аналогично сегменту управления уязвимостями (Vulnerability Management), отметил Виталий Масютин. Необходимо следить за текущими трендами и старыми уязвимостями, чтобы своевременно реагировать на новые угрозы и минимизировать потенциальные риски для информационных активов.

По словам Марата Чуракова, нужно активнее разрабатывать и применять разного рода стандарты и руководства по харденингу, чтобы повысить уровень кибербезопасности и защищённости информационных систем. В настоящее время методическая база в России отстаёт от западных стандартов, что создаёт дополнительные проблемы для организаций.

Харденинг станет стандартным процессом через два-три года, и это изменит подход к обеспечению безопасности информационных систем, добавил Николай Казанцев.

Рисунок 5. Что вы думаете о харденинге после эфира?

После просмотра эфира 35 % респондентов выразили уверенность в том, что их организации уже движутся в правильном направлении. Они отметили, что озвученная экспертами информация только укрепила их уверенность в выбранной стратегии и подходах к обеспечению безопасности. 29 % зрителей заявили о готовности внедрять практики харденинга. В то же время почти четверть (24 %) опрошенных признались, что не поняли, о чём шла речь в эфире.

Результаты опроса показали, что аудитория в целом одобряет процедуры по повышению киберустойчивости инфраструктур, однако кое-кому необходимы более детальное объяснение и убеждение в важности внедрения новых практик.

Выводы

Харденинг как процесс усиления безопасности информационных систем играет важную роль в защите от киберугроз. Кибератаки становятся всё более изощрёнными, организациям необходимо применять комплексный подход к харденингу. Это включает в себя идентификацию и устранение уязвимостей, минимизацию ненужных сервисов, обновление ПО, реализацию принципа наименьших привилегий, настройку брандмауэров и систем обнаружения вторжений.

Харденинг — это постоянный процесс, требующий регулярно проводить аудиты безопасности и пентесты для выявления слабых мест. Организации должны быть готовы к новым угрозам. Баланс между безопасностью и производительностью также является одним из главных моментов, поскольку чрезмерное укрепление может негативно сказаться на функциональности.

Будущее харденинга связано с интеграцией искусственного интеллекта и машинного обучения: они позволят более эффективно адаптироваться к новым угрозам. Инвестиции в процессы харденинга не только защищают активы и данные, но и способствуют созданию устойчивой киберэкосистемы, повышая доверие клиентов и партнёров, обеспечивая конкурентное преимущество. В современных условиях харденинг является неотъемлемой частью стратегий обеспечения безопасности организаций.

Телепроект AM Live еженедельно собирает экспертов отрасли в студии для обсуждения актуальных тем российского рынка ИБ и ИТ. Будьте в курсе трендов и важных событий. Для этого подпишитесь на наш YouTube-канал. До новых встреч!