Безопасность начинается с контроля доступа. Уязвимость к фишингу, простые пароли и неконтролируемые привилегированные учётные записи — слабые места почти любой компании. Эксперты в студии AM Live обсудили главные принципы Identity Security: от многофакторной аутентификации до Zero Trust.

- Введение

- Что такое Identity Security?

- Почему растёт спрос на Identity Security?

- С чего начать внедрение Identity Security

- Прогнозы развития Identity Security

- Выводы

Введение

В современном цифровом мире учётные записи пользователей и сущностей стали ключевыми точками входа для кибератак. Злоумышленники всё чаще используют уязвимости в управлении идентификацией и доступом для кражи данных, мошенничества или проникновения в корпоративные сети.

Identity Security — это комплекс мер, направленных на защиту цифровых идентификаторов (учетных записей) и контроль прав доступа к критически важным ресурсам. Эта область включает широкий спектр мер: аутентификацию и авторизацию, управление привилегированными учетными записями (PAM), многофакторную аутентификацию (MFA), мониторинг аномальной активности, внедрение принципа наименьших привилегий.

Рисунок 1. Эксперты в студии AM Live

Участники эфира, справа налево:

- Андрей Лаптев, директор продуктового офиса, «Компания Индид».

- Андрей Акинин, генеральный директор Web Control.

- Алексей Хмельницкий, генеральный директор Roox.

- Артём Назаретян, руководитель BI.ZONE PAM, BI.ZONE.

- Александр Махновский, технический директор Avanpost.

- Дмитрий Бондарь, директор по развитию портфеля управления доступом, ГК «Солар».

Ведущий и модератор — Илья Шабанов, генеральный директор «AM Медиа».

Что такое Identity Security?

Эфир начался с оживлённого обсуждения того, что такое Identity и что следует понимать под безопасностью идентичности.

Дмитрий Бондарь объяснил, что термин Identity Security используется в экспертной среде как попытка объединить разнородные технологии и выделить эту совокупность как отдельную сферу в ИБ. В неё включают процессы идентификации, аутентификации и авторизации, разграничение доступа, аудит и мониторинг, разработку политик безопасности, выявление инцидентов и реагирование.

Согласованного определения в иностранных и российских стандартах пока нет, есть лишь фрагментарные упоминания того, что нужно делать — менять установленные по умолчанию пароли учётных записей, следовать принципу минимальных привилегий и т.д. Фрагментарность подхода не позволяет создать какое-либо мерило.

Дмитрий Бондарь, директор по развитию портфеля управления доступом, ГК «Солар»

Андрей Лаптев считает, что Identity Security можно определить как попытку объединить все ИБ-системы, тем или иным образом связанные с идентичностью, чтобы получить единую систему эксплуатации и управления. Последняя решает задачи по контролю и менеджменту доступа (решения классов IAM и IdM, многофакторная аутентификация), защите от угроз.

Андрей Акинин дал простое объяснение, что такое Identity — это цифровой образ человека или машины, который работает с информационной системой. Андрей Лаптев привёл определение айдентити по ГОСТ 51839 — цифровое представление некой сущности с набором атрибутов, который позволяет отличать эту сущность от других в рамках информационной системы (домена) в процессе информационного обмена.

Андрей Лаптев, директор продуктового офиса, «Компания Индид»

Артём Назаретян предложил упростить термин Identity и представить его как набор атрибутов, которые содержат ответы на вопросы: кто, куда, когда получает доступ.

Александр Махновский считает, что разработчикам ИТ- и ИБ-решений стало не хватать терминологии в предметной области, когда в качестве субъектов информационного обмена стали восприниматься не только люди, но и сервисы, машины. Чтобы их обобщить, разработчики ввели в своих решениях термин Identity, после чего его подхватил маркетинг.

Как Identity Security интегрируется с другими направлениями внутри информационной безопасности? Дмитрий Бондарь уверен, что правильно и продуктивно выделять его в отдельное самостоятельное направление ИБ. Это направление, по мнению эксперта, является фундаментом всей инфраструктуры, вокруг которой строится всё остальное. Любая ИТ- или ИБ-система полагается на идентификацию, аутентификацию, авторизацию, контроль доступа и пр.

Судя по мнениям экспертов, высказанным в ходе дискуссии, Identity Security — это безопасность не столько самой айдентити, сколько всего того, что с ней связано. Во многих случаях защищают не сам цифровой образ с атрибутами, а процессы вокруг него.

В рамках первого опроса зрители AM Live ответили, используют ли они подход Identity Security в своей компании: активно используют — 35%, знают, но не используют — 27%, ничего не знают об этом — 14%, в процессе внедрения — 11%, планируют внедрить в течение года — 8%. Пробовали и разочаровались в нём — 5%.

Рисунок 2. Используете ли вы подход Identity Security в вашей компании?

Почему растёт спрос на Identity Security?

Артём Назаретян считает, что мы наблюдаем органическое развитие этого направления. Количество удалённых сотрудников растёт, они используют разные устройства, протоколы, технологии и стеки для подключения. Инфраструктура становится динамической: ежедневно появляется множество устройств, для которых необходимо корректно разграничивать доступ. Размытие периметра формирует необходимость изменения подходов.

Андрей Акинин объяснил, что уровень проникновения ИТ в бизнес постоянно растёт, важность ИТ-систем растёт, а периметры, наоборот, исчезают. Раньше было чёткое разделение на управление обычным и привилегированным доступом (IAM и PAM), а сейчас эти решения начали сближаться и взаимно интегрироваться.

Андрей Акинин, генеральный директор Web Control

Дмитрий Бондарь добавил, что некоторое время назад большинство атак было направлено на финансовую выгоду, а сейчас ситуация изменилась: преимущественно атаки нацелены на нанесение репутационного ущерба. Количество компаний, находящихся под угрозой, увеличилось, они вынуждены искать решение проблемы.

Насколько востребована многофакторная аутентификация в контексте Identity Security?

Алексей Хмельницкий считает, что задачи, которые приходят от крупного бизнеса, транслируются дальше и превращаются в индустриальные решения. На практике в крупных системах появляются новые задачи, происходит уже упоминавшееся размытие периметра, появление новых пользователей (сотрудники, партнёры, подрядчики, клиенты). Здесь раскрывается проблематика Identity Security. По отдельности задачи можно решить, но когда их нужно соединить в реалиях бизнеса в единую систему, провести пользовательский путь идентификации, аутентификации и авторизации с учётом разных факторов и разнородных систем, возникает проблема.

Алексей Хмельницкий, генеральный директор Roox

Андрей Акинин уверен, что главным при внедрении Identity Security является строгая аутентификация, но перед этим нужно создать единую директорию, где собрана вся инфраструктура и все сущности, построена их взаимосвязь и распределение прав. Важно, чтобы система была динамической.

С чего начать внедрение Identity Security

Илья Шабанов составил примерную структуру Identity Security: в основании пирамиды находится Active Directory или его аналог, далее — многофакторная аутентификация, IAM, PAM. Для среднего бизнеса точкой входа в Identity Security может служить именно PAM.

Артём Назаретян рассказал про базовый инструментарий — с чего начинать построение Identity Security. Рекомендуется использовать условное разделение на привилегированных и непривилегированных пользователей. Должен существовать процесс или жизненный цикл управления учётными записями. С точки зрения инструментария PAM служит для того, чтобы закрыть самую рискованную часть, многофакторная аутентификация — чтобы закрыть большую часть взломов обычных пользователей.

Артём Назаретян, руководитель BI.ZONE PAM, BI.ZONE

Александр Махновский предостерёг от чрезмерного обособления Identity Security в отдельную область, призвав не забывать о важности того, чтобы безопасность идентичности была интегральной частью комплексного проекта по построению системы ИБ.

Во втором опросе зрители эфира ответили, что является главным для успешного внедрения Identity Security в компании. Чёткое понимание рисков и целей внедрения выбрали 35% опрошенных, хорошую стратегию и архитектуру управления айдентити — 24%, поддержку руководства и вовлеченность всех сотрудников — 21%, использование современных технологий (IAM, PAM, MFA, IGA и т. д.) — 9%. Примечательно, что обучение и повышение осведомлённости не выбрал никто.

Рисунок 3. Что является главным для успешного внедрения Identity Security в компании?

С какими трудностями сталкиваются компании при внедрении Identity Security?

Артём Назаретян считает, что базовые моменты, которые вызывают сложности — отсутствие процессов, разрозненность инфраструктуры (разнородный технологический стек не всегда можно интегрировать под управлением одной системы), разнообразие пользовательских профилей (пользователи с разным набором прав, подключение с разных устройств, с разными целями).

Илья Шабанов напомнил, что крупные компании по-прежнему сталкиваются со взломами и серьёзными инцидентами, несмотря на передовые системы обеспечения ИБ. В чём их ошибка? Что они делают не так?

Илья Шабанов, генеральный директор «AM Медиа»

Андрей Акинин считает, что важна вовлечённость сотрудников и руководства. Бывают ситуации, когда в компании внедряются системы привилегированного доступа, а пользователи саботируют соответствующие процессы ИБ. Это большая проблема. Заручиться поддержкой привилегированных пользователей очень важно, для этого требуется то самое обучение и повышение осведомленности, которое ни у кого не нашло поддержки в опросе.

Александр Махновский добавил, что одна из главных проблем в российском бизнесе — дефицит квалифицированных кадров, как в ИТ и ИБ, так и в управлении.

Александр Махновский, технический директор Avanpost

Алексей Хмельницкий уверен, что стоит использовать принцип недопустимых событий. Нужно, чтобы руководство выделило такие события (например, разрушение инфраструктуры), а специалист по ИБ определит, какие риски этому могут способствовать. Также проблемой компаний может быть отсутствие контроля привилегированного доступа.

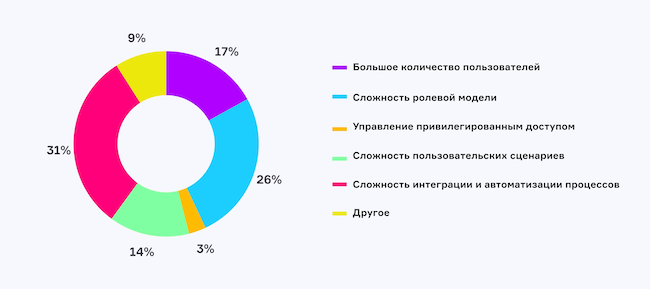

В третьем опросе зрители AM Live рассказали, что для них является самой большой трудностью в управлении учетными записями и правами доступа. Для большинства это сложность интеграции и автоматизации процессов — 31%. Сложность ролевой модели выделили 26% ответивших, 17% проголосовали за большое количество пользователей, а за сложность пользовательских сценариев — 14%.

Рисунок 4. Какая самая большая трудность в управлении учетными записями и правами доступа?

Прогнозы развития Identity Security

Андрей Лаптев:

«Осознание важности айдентити во всех бизнес-процессах, в том числе ИБ, заставит заказчиков пересмотреть свои подходы. Это будет выражаться в увеличении количества или замене компонентов Identity Security — аутентификация, управление учётными записями, привилегированный доступ. Основная проблема, которая будет больше волновать заказчиков — это логичное объяснение сути процесса и его описание, что выльется потом в стратегию и реализуется в виде конкретных инструментов. Возрастает потребность в обучении».

Андрей Акинин:

«Большое количество корпоративных заказчиков продолжает пользоваться неподдерживаемыми западными решениями и ждать появления продукта, который решит все вопросы информационной безопасности. Есть надежда, что на рынке появится решение, которые удовлетворит запросы заказчиков и можно будет продвинуть тему импортозамещения в Identity Security».

Алексей Хмельницкий:

«Трендом может стать переосмысление подхода к безопасности, отталкиваясь от решения конкретных проблем. Нужен переход от продуктов к бизнес-задачам».

Артём Назаретян:

«Будет движение в сторону концепции нулевого доверия (Zero Trust). Все продукты, инструменты, решения будут всё больше адаптироваться к постоянным проверкам аутентификации. Скоро придёт понимание важности беспарольной аутентификации, когда не будет большого количества паролей (корпоративных, личных), всё больше это будет решаться методом беспарольной аутентификации».

Александр Махновский:

«Все решения, которые относятся к Identity Security, будут расти, что обусловлено текущей конъюнктурой рынка, потребностями, тем количеством угроз и атак, которые на данный момент направлены на российские компании. Решения в области управления секретами будут более востребованными, это направление будет драйвером в развитии».

Дмитрий Бондарь:

«Будет расти спрос на решения информационной безопасности в целом и в частности на Identity Security. Это вызвано новыми векторами атак, вниманием со стороны государства. Будет консолидация на уровне технологий и самих продуктовых ниш, которые сейчас пока сильно друг от друга отделены. Границы будут размываться, будет повышаться уровень информационного межсистемного взаимодействия. Скорее всего это приведёт к перераспределению функциональности, границы самих продуктов будут в процессе пересматриваться».

Илья Шабанов надеется, что через какое-то время сформируется открытая экосистема, где все продукты будут совместимы между собой.

Четвёртый опрос показал, как изменилось мнение зрителей о подходе Identity Security после эфира. Большинство поняли, что есть над чем работать (58%). Убедились, что всё делают правильно — 16%, считают предмет обсуждения пока избыточным для своей компании — 16%, будут внедрять этот принцип — 6%.

Рисунок 5. Что вы думаете о подходе Identity Security после эфира?

Выводы

В эпоху цифровой трансформации защита учетных записей и контроль доступа становятся критически важными элементами кибербезопасности. Утечки учётных данных, атаки на привилегированные аккаунты и несанкционированный доступ к данным могут привести к серьезным финансовым и репутационным потерям.

Вместо защиты только сетевых границ компании необходимо фокусироваться на контроле доступа пользователей и систем. Многофакторная аутентификация и Zero Trust значительно снижают риски компрометации учетных записей. Принцип наименьших привилегий и своевременное управление правами доступа минимизируют ущерб от внутренних и внешних угроз. Мониторинг аномальной активности и системы реагирования на инциденты помогают быстро выявлять и блокировать атаки.

Внедрение современных решений Identity Security — это не просто рекомендация, а необходимость для любой организации, стремящейся защитить свои данные и инфраструктуру. Инвестиции в безопасность идентификации сегодня помогут избежать катастрофических последствий завтра.

Телепроект AM Live еженедельно приглашает экспертов отрасли в студию, чтобы обсудить актуальные темы российского рынка ИБ и ИТ. Будьте в курсе трендов и важных событий. Для этого подпишитесь на наш YouTube-канал. До новых встреч!