К использованию «умных» устройств в быту и производстве подходить тоже стоит с умом. Удаленное управление устройствами — это очень удобно, но IoT — это лакомый кусочек для хакера. Каких атак стоит ждать и как от них защититься?

- Введение

- Основные угрозы для безопасности пользователей IoT

- Киберугрозы для организаций и промышленности

- Растущая угроза: статистика атак на IoT в 2023–2024 гг.

- Основные уязвимости IoT-устройств

- Как защититься от атак на IoT

- Выводы

Введение

Интернет вещей (Internet of Things, IoT) переживает стремительный рост. Число активных IoT-устройств во всем мире достигло 18,8 млрд к концу 2024 года. Самый простой пример — это «умные дома». Умные замки, кондиционеры, колонки — это лишь верхушка айсберга, представляющего собой мир взаимосвязанных устройств, обменивающихся данными через интернет.

Влияние IoT распространяется далеко за рамки частного сектора. В промышленном секторе (Industrial Internet of Things, IIoT) умные устройства сейчас широко используются на производстве, в транспорте и энергетике. Умные датчики, сенсоры и счетчики обеспечивают дистанционный мониторинг и управление, значительно повышая эффективность и производительность в этих отраслях.

Несмотря на очевидные преимущества, стремительное расширение применения IoT сопровождается серьезными проблемами для безопасности. Уязвимость IoT-устройств привлекает киберпреступников, использующих их для шпионажа, создания ботнет-сетей и несанкционированного майнинга криптовалют. Рассмотрим эту тему более подробно.

Основные угрозы для безопасности пользователей IoT

Умные дома и гаджеты могут упростить жизнь, но это удобство имеет свою цену. Рассмотрим типовые опасности, связанные со взломом «умных» устройств.

Майнинг криптовалюты на взломанных устройствах

Процессоры взломанных IoT-устройств используется для майнинга криптовалют, что приводит к повышенному потреблению энергии и уменьшению производительности.

Обычно IoT-устройства, такие как умные холодильники, телевизоры и камеры, обладают слабой вычислительной мощностью, что делает их малопригодными для эффективного майнинга криптовалют по отдельности. Однако, когда эти устройства объединяются в зомби-сети, их совокупная мощность позволяет добиться более ощутимых результатов.

Согласно данным МВД России, в стране сейчас наблюдается рост числа ботнетов, создаваемых на базе систем «умного дома». В то время как ранее такие сети преимущественно использовались для DDoS-атак, сейчас злоумышленники все чаще применяют их для майнинга криптовалют.

Взлом IoT-камер: угрозы безопасности и шпионаж

В «умных домах» широко распространены камеры видеонаблюдения. Злоумышленники могут получить доступ к видеопотоку в режиме реального времени, записям, а также, потенциально, к аудиоданным, если камера имеет микрофон. Это позволяет им следить за повседневной жизнью семьи, собирать информацию о распорядке дня, привычках, личных данных и т.д. Эта информация может быть использована для шантажа, кражи личных вещей или даже планирования ограбления.

Хотя видеокамеры — самый наглядный пример, любое «умное» устройство с сенсорами может быть использовано для шпионажа. То же касается любых IoT-устройств, способных понимать голосовые команды.

Злоупотребления со стороны компаний-производителей

IoT-устройства генерируют огромное количество данных о пользователях — от привычек потребления энергии до распорядка дня и местоположения. Гипотетически, производители могут собирать эти данные без должного информирования пользователей или согласия, используя их в коммерческих целях или передавая третьим лицам.

Производители могут удаленно отключать устройства пользователей или даже шпионить за ними по политическим соображениям. Тем не менее, подобные злоупотребления слишком опасны для репутации компании, поэтому вероятны лишь в тех случаях, когда регуляторы настаивают на том, чтобы компании начали санкционное давление.

Обычно санкции выливаются в ограничение доступа к определенным компонентам или программному обеспечению, что может привести к проблемам с обновлениями безопасности или функциональностью устройств.

Киберугрозы для организаций и промышленности

Взлом IIoT-устройств представляет серьезную угрозу для организаций всех размеров и отраслей, создавая риски, варьирующиеся от финансовых потерь до репутационного ущерба и даже физического вреда. Рассмотрим наиболее распространенные угрозы.

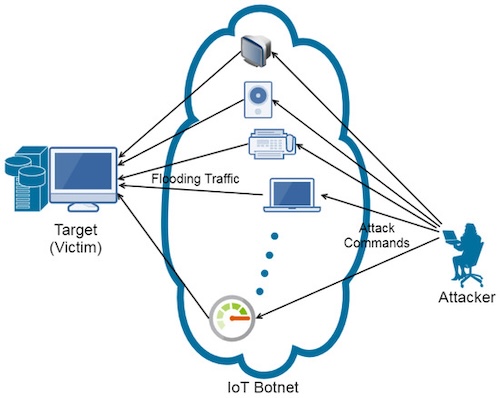

DDoS-атаки и ботнеты из «умных» устройств

Угроза масштабных DDoS-атак со стороны ботнетов для организаций значительно возросла в последние годы. IoT-устройства, часто имеющие слабую защиту и простые пароли по умолчанию, легко поддаются компрометации. Злоумышленники могут создавать обширные ботнеты из зараженных устройств, включая умные камеры, маршрутизаторы, бытовую технику и даже медицинское оборудование.

Зараженные устройства объединяются в ботнет — сеть, управляемую злоумышленником или группой через командный сервер (C&C). Основная опасность заключается в способности таких ботнетов генерировать мощные DDoS-атаки. По сути, это синхронный штурм серверов, веб-сайтов и критической инфраструктуры организации, целью которого является перегрузка системы и выведение ее из строя.

Рисунок 1. Схема DDoS-атаки с использованием ботнета из IoT-устройств

Результат — невозможность доступа к ресурсам, потеря клиентов и доходов, нарушение бизнес-процессов. Масштаб таких атак может быть огромен, и нейтрализация их требует значительных ресурсов и времени. В особенности опасны DDoS-атаки на критически важные инфраструктурные объекты (энергетика, транспорт).

Примеры DDoS-атак, построенных на IoT-ботнетах

Подобные атаки имеют довольно давнюю историю. Хорошим примером может послужить ботнет Mirai, появившийся в 2016 году, который стал символом этой угрозы. Он продемонстрировал возможность использования слабо защищенных IoT-устройств для организации DDoS-атак невероятной мощности.

К числу наиболее известных «достижений» Mirai относится атака на DNS-провайдера Dyn, достигшая пика в 1,2 Тбит/с. Она привела к масштабным сбоям в работе таких гигантов, как Twitter, Reddit, Netflix и PayPal. Более 100 000 взломанных IoT-устройств участвовали в атаке.

Один из крупнейших европейских хостинг-провайдеров, OVH, также стал жертвой Mirai, подвергшись атаке мощностью 1 Тбит/с с участием около 145 000 IoT-устройств.

Сайт известного журналиста-расследователя Брайана Кребса был атакован Mirai с мощностью 620 Гбит/с, что на тот момент считалось одной из самых мощных DDoS-атак в истории.

Прошли годы, но этот тип атак не потерял актуальность. Атака Mēris на «Яндекс», хоть и не ограничивалась исключительно IoT-устройствами, продемонстрировала способность злоумышленников генерировать колоссальный трафик — 21,8 млн запросов в секунду с использованием более чем 200 000 устройств.

Промышленный шпионаж

Взлом IIoT-устройств в производственных средах открывает возможности для промышленного шпионажа. Злоумышленники могут получить доступ к производственным данным, технологическим процессам, планам производства и конфиденциальной информации о продуктах.

Это может привести к потере конкурентного преимущества, краже интеллектуальной собственности и значительным финансовым потерям. Например, взлом системы управления производственным процессом может привести к остановке производства, порче оборудования или даже к производству некачественной продукции.

Взлом камер наблюдения на производстве может предоставить злоумышленникам доступ к конфиденциальной информации о технологических процессах, разработке продукции, планах производства, что может привести к значительным финансовым потерям.

Так, в 2021 году была осуществлена масштабная атака с использованием похищенных учетных записей администраторов высокого уровня, которая затронула более 150 000 камер безопасности Verkada. Взлом камер предоставил хакерам доступ к корпоративным сетям, в результате чего они похитили конфиденциальные данные о производственных процессах и логистике нескольких компаний.

Заметим, что промышленный шпионаж в сфере IIoT включает в себя не только кражу конфиденциальной информации, иногда он может даже выливаться в саботаж производственных линий.

Бэкдоры и обход средств защиты с помощью IoT

В ряде случаев компании сталкиваются с бэкдорами, внедрёнными в прошивки «умных» устройств. Эксплуатация скрытых команд может позволить злоумышленнику контролировать прибор, обходить аудит кода, атаковать другие устройства в сети IIoT. В частности, буквально несколько недель назад исследователи в области кибербезопасности обнаружили недокументированные команды в микрочипе ESP32, который используется более чем в миллиарде «умных» устройств по всему миру. Найденные функции давали возможность манипулировать памятью, подделывать MAC-адреса и внедрять вредоносные пакеты данных.

Кроме того, IIoT может образовывать слепую зону в системе защиты, если создатели последней не задумались о потенциальных угрозах со стороны «умных» устройств. Интересный кейс такого рода описали эксперты S-RM Intelligence and Risk Consulting. Проникнувшие в сеть их клиента злоумышленники столкнулись с противодействием EDR-системы, которая мешала им развернуть в сети вредоносный шифровальщик. Тогда взломщики пошли в обход — через непропатченную веб-камеру, не охваченную мониторингом.

В целом, для организаций взлом IoT-устройств может быть намного более опасным в финансовом отношении, чем для отдельно взятых пользователей. Скупой платит дважды: не стоит жалеть деньги на корпоративную безопасность, даже если речь идёт всего лишь о патч-менеджменте для видеокамер.

Растущая угроза: статистика атак на IoT в 2023–2024 гг.

Угрозы не стоят на месте. К сожалению, с ростом популярности IoT-устройств значительно выросла и частота атак на них.

Nokia в своем докладе указала, что еще в первой половине 2023 года наблюдался взрывной рост DDoS-атак, использующих IoT-устройства: их число увеличилось на 300%, причинив мировой экономике ущерб в 2,5 млрд долларов. Ботнеты стали основой 90% сложных многовекторных атак 2023 года. Уже тогда количество IoT-устройств в ботнетах, осуществляющих DDoS-атаки, выросло в пять раз (с 200 000 до 1 000 000), а число уязвимостей, используемых вредоносными программами, увеличилось вдвое.

Согласно отчету SonicWall по первому полугодию 2024 года, число вредоносных программ, нацеленных на IoT-устройства, выросло на 107%, что объясняется низким уровнем безопасности этих устройств. По итогам же 2024 года количество атак на устройства интернета вещей выросло на 124% по сравнению с предыдущим годом.

Рисунок 2. Рост IoT-атак на 124% согласно SonicWall

Россия также столкнулась с ростом атак на IoT-устройства, отражающим общемировые тенденции. В 2024 году рост кибератак на промышленный сектор и IoT-устройства в России составил около 40%. Это связано с увеличением цифровизации в промышленности и ростом количества подключенных устройств.

Основные уязвимости IoT-устройств

Многие IoT-устройства страдают от целого ряда уязвимостей, делающих их легкой добычей для злоумышленников.

Одна из основных проблем — использование устаревших библиотек и компонентов. Эти устаревшие элементы часто содержат известные уязвимости, которые давно исправлены в более новых версиях. Злоумышленники активно эксплуатируют эти бреши для получения несанкционированного доступа к устройствам.

Еще одним слабым звеном является слабая или отсутствующая аутентификация. Многие устройства допускают вход без надежной проверки подлинности, позволяя злоумышленникам получить полный контроль. Это особенно опасно в случае устройств, управляющих критическими функциями, таких как камеры видеонаблюдения, умные замки или системы контроля доступа. Взлом таких устройств может привести к серьезным последствиям, от нарушения конфиденциальности до физического вреда.

Производители часто экономят на безопасности, ограничиваясь минимальными настройками безопасности по умолчанию. Многие устройства поставляются с легко угадываемыми или стандартными паролями, которые легко взламываются с помощью простых инструментов. Слабая защита Wi-Fi, использование незащищенных сетей или слабых паролей только усугубляет проблему, открывая прямой доступ к устройству.

Слабо защищенные программные интерфейсы (API) также представляют серьезную опасность. Незащищенные API могут позволить злоумышленникам получать доступ к данным и функциям устройства без авторизации, что может привести к утечке конфиденциальной информации или дистанционному управлению устройством.

Наконец, многие IoT-устройства передают данные без шифрования, делая их уязвимыми для перехвата. Использование устаревших или небезопасных протоколов связи усугубляет эту проблему, позволяя злоумышленникам, имеющим доступ к сети, перехватывать данные, передаваемые между устройством и облачным сервисом или другими устройствами.

Как защититься от атак на IoT

Защита от атак на IoT-устройства требует внимательности и проактивного подхода. Существует ряд эффективных мер, которые позволяют защититься от атак на IoT-устройства.

Как защититься пользователю?

Следует отдавать предпочтение устройствам от проверенных производителей с хорошей репутацией. Стоит проверить отзывы и обзоры перед покупкой. Стоит работать только с проверенными поставщиками, которые предоставляют устройства с высоким уровнем безопасности и регулярными обновлениями программного обеспечения.

Перед покупкой IoT-устройства убедитесь в наличии шифрования данных, надежной аутентификации и регулярных обновлений программного обеспечения. После приобретения немедленно смените заводские пароли по умолчанию на сильные и уникальные для каждого устройства. Регулярно устанавливайте обновления программного обеспечения. При использовании связанных приложений тщательно проверяйте запрашиваемые разрешения, предоставляя только необходимые.

Будьте внимательны к разрешениям, которые запрашивают приложения, связанные с вашими IoT-устройствами. Предоставляйте только необходимые разрешения.

Как защититься организации?

В принципе, все что может помочь отдельно взятому пользователю может помочь и организации. Однако, чтобы защититься от атак на IIoT-устройства, организация может использовать более широкий спектр приемов.

- Во-первых, это т.н. принцип наименьших привилегий. Устройствам стоит предоставить только минимально необходимые для их работы права доступа к сети и данным. Стоит избегать предоставления административных прав, если это не абсолютно необходимо.

- Во вторых, это инвентаризация и классификация. Целесообразно создать полный список всех IoT-устройств на производстве, включая их функции, производителей и версии ПО. Затем нужно классифицировать устройства по уровню риска, основываясь на их критической значимости для производственных процессов и потенциальном ущербе от взлома.

- В третьих, хорошим приемом здесь может быть сегментация сети. Разделение IoT-сети на изолированные сегменты может помочь ограничить распространение вредоносного кода в случае заражения одного устройства.

- В-четвертых, стоит использовать системы класса Security Information and Event Management (SIEM) для централизованного сбора и анализа данных. Организациям необходимо анализировать журналы безопасности, чтобы выявлять и реагировать на потенциальные угрозы.

- Наконец, стоит обучить персонал принципам безопасности IoT.

Отдельно стоит поговорить об использовании ИИ в сфере IoT-безопасности.

Улучшение безопасности IoT-сетей с помощью искусственного интеллекта

Зачастую IoT-устройства не могут похвастаться высокими вычислительными мощностями, из-за чего возникают уникальные трудности для их профилирования и защиты по сравнению с «традиционными» устройствами. Из-за этой проблемы крайне затруднено использованию сложного ПО для обеспечения безопасности.

Искусственный интеллект предлагает решение, создавая динамические профили устройств на основе анализа журналов и поведения. Алгоритмы поведенческой аналитики, включая эволюционные нейронные сети, выявляют аномалии, сигнализируя о возможной компрометации или несанкционированном доступе. Интеграция с системами анализа трафика (DPI, NetFlow) и комплексами поведенческой аналитики (UEBA) автоматизирует процесс, снижая необходимость ручного контроля.

Обнаружение аномалий особенно важно из-за распределенного управления IoT-устройствами, позволяя отличать хакерские атаки от технических сбоев. ИИ создаёт динамические профили поведения IoT-устройств, выявляя аномалии путём адаптации к изменениям. Эффективны здесь автокодировщики, рекуррентные сети (RNN, особенно LSTM) и свёрточные сети (CNN).

Интеграция с NAC (Network Access Control) и анализаторами трафика повышает эффективность обнаружения угроз, обеспечивает динамическое реагирование (XDR) и соблюдение стандартов безопасности. Перспективное направление — периферийный ИИ (с федеративным обучением) для обеспечения мгновенного реагирования.

Кибериммунные IoT-устройства: защита на архитектурном уровне

Ещё один эффективный метод защиты — это применение кибериммунных IoT-устройств. Кибериммунное устройство имеет минимизированную площадь атаки благодаря особым принципам программной архитектуры, что делает его устойчивым к новым видам атак без необходимости обновления сигнатур или внешнего управления.

Разработка кибериммунных продуктов основывается на принципе «secure by design». Например, в операционной системе KasperskyOS применяется минимизация доверенной кодовой базы с использованием сверхкомпактного микроядра ОС, защищенного технологией FLASK (Flux Advanced Security Kernel).

Перспективным подходом является применение архитектуры MILS (Multiple Independent Levels of Security). Взлом одного компонента не влечёт за собой взлом всего устройства. Каждый компонент работает в своей защищённой среде с ограниченным доступом к ресурсам.

Выводы

Как и любая технология интернет вещей — это палка о двух концах. IoT открывает большие возможности в быту и на производстве, делая возможным удаленное управление, автоматизируя процессы, повышая эффективность и удобство жизни. Однако эта технология несет с собой и новые, весьма серьезные риски.

Мы уже видим, как стремительный рост использования IoT-устройств сопровождается параллельным ростом кибератак — от простых краж данных до масштабных DDoS-атак. Взломанные устройства могут быть использованы для шпионажа, создания мощных ботнетов, незаконного майнинга криптовалют и многих других вредоносных целей.

Есть и более тонкие способы злоупотребления IoT-технологиями. Например, гипотетически производители могут использовать данные, собранные с подключенных устройств, для манипулирования потребительским поведением или отключения устройств от стран-диссидентов, попавших под санкции.

Поэтому крайне важно быть готовым к этим угрозам. Пользователи должны осознавать риски и принимать меры предосторожности: изменять пароли по умолчанию, регулярно обновлять прошивку, использовать сильные пароли, сегментировать сети и применять двухфакторную аутентификацию.

Производители же должны брать на себя ответственность за безопасность своих продуктов, встраивая защиту на уровне дизайна и обеспечивая регулярные обновления программного обеспечения, устраняющие выявленные уязвимости. Безопасность интернета вещей — это не просто технический вопрос, это вопрос безопасности общества в целом.